Tõenäoliselt on suurem osa Venemaa internetikasutajaid kuulnud hiljutistest seadusandlikest algatustest interneti "reguleerimiseks" või õigemini võimude soovist keelata VPN-id ja anonüümisaatorid, mis võimaldavad neil riiklikust tsensuurist mööda minna. Jätkates anonüümsuse ja turvalisuse teemat Internetis, räägime teile, kuidas saate keeldudest mööda hiilida, mis keelavad keeldudest mööda hiilida.

Kes ja mis keelab

Paar sõna keeldudest ja sellest, mida nad järjekordselt üritavad keelata.

Juriidiline vastutus

Muidugi piinab paljusid küsimus – kas pärast 1. novembrit 2017 on Venemaal Tor-brauseri kasutamine seaduslik? Teoreetiliselt jah, sest seadus ei keela anonüümseks olemist ja brauser ise ei ole vahend kolmandatele isikutele Vene Föderatsioonis keelatud ressurssidele juurdepääsu võimaldamiseks. Ja suure tõenäosusega see ka nii läheb, vähemalt lähitulevikus.

Aga siiski, proovime eeldada halvimat varianti – oletame, et segad millegagi "mõjukaid inimesi" ja nad lihtsalt otsivad ettekäänet, mille eest sind karistada. Sel juhul võib eeldada, et jooksmine Tor brauser Tori võrgureleed võib tõlgendada kui programmi, mis pakub juurdepääsu Vene Föderatsioonis keelatud ressurssidele kellelegi teisele peale teie. Kui seda kõike saab kuidagi kohtusse vedada, sealhulgas 30-päevane etteteatamisaeg ja tõend, et olete operaator otsingumootor, siis kõik see ähvardab üksikisikule, see on haldustrahv 5000 rubla.

Summa on märgatav, kuid mitte sugugi surmav, mis vähendab veelgi tõenäosust, et seadust kohaldatakse TorBrowserit ja teisi kasutavate üksikute kodanike suhtes. sarnased programmid. Ametnikele ja juriidilised isikud summad on muljetavaldavamad, aga see meid ei huvita, üksikasjad leiate vastavast arvest.

Nii saime teada, et Tor-brauseri kasutamisel ei ähvarda meid ikka veel midagi kohutavat. Nüüd mõtleme välja, kuidas sellest keelust mööda hiilida, mis keelab keelust mööda hiilida!

Tor on keelatud. Kuidas see välja näeb?

Kogu sildade kaudu Toriga ühenduse loomise süsteemi mõte seisneb selles, et Tor-sildade IP-aadresside täielikku nimekirja ei avaldata kuskil, erinevalt tavalistest releedest, mille ILV-de ja teiste nimekirja saab igal ajal. Ja kuna IP-aadresside loendit pole, pole teada, mida blokeerida, mis tähendab, et blokeerimine ise on võimatu. Ülaltoodud link võimaldab teil saada korraga ainult mõne silda aadressid, täites CAPTCHA vormi käsitsi. Ja loodame, et blokeerimata sillad saavad otsa hiljem kui nende otsimisega seotud riigiametnike kannatus. Loomulikult on kõigi või vähemalt enamiku silla IP-aadresside leidmiseks tehniliselt keerukamaid meetodeid, seega ei saa välistada võimalust sildad täielikult blokeerida.

Siin tekib muidugi mõistlik küsimus - kuidas me saame sildu väljastavale lehele, kui kogu torproject.org on Venemaal blokeeritud? Selgub, et blokeeritud Tori käivitamiseks peame minema blokeeritud ressursi juurde. Anonüümsed veebipuhverserverid aitavad meil sellest nõiaringist välja murda. Sõidame sisse otsingu rida anonüümne veebipuhverserver (ärge unustage, et peale Yandexi ja Google'i on ka teisi otsingumootoreid) ja sorteerige saadud linke.

On tõenäoline, et ka anonüümsed veebipuhverserverid proovivad blokeerida ja juba blokeerivad. Kuid nende arv Internetis on üsna suur, kusjuures igaüks eraldi on suhteliselt madal. Seetõttu võime vähemalt lähitulevikus nende abile loota.

Näiteks saate kasutada järgmisi teenuseid:

Nad praeguseks ei ole Vene Föderatsiooni territooriumil blokeeritud ega nõua nende õigeks tööks Java Scripti kasutamist. Kui üks neist ei tööta, siis ärge heitke meelt - kontrollige järgmist.

Seadistage oma VPN-server

Kui plaanite VPN-serveri ise seadistada, uurige hoolikalt, kas hostiteenuse pakkujalt renditav tariif seda funktsiooni toetab. Odavaim VPS ei pruugi seda funktsiooni toetada.

Kuidas seda teha, on kirjas näiteks.

Kui kasutate oma VPN-serverit, saate seda mitte ainult ise kasutada tsensuurist möödahiilimise vahendina, vaid ka pakkuda juurdepääsu oma sõpradele ja tuttavatele, ilma et maksaksite selle eest sentigi rohkem kui juba makstud hostiteenuse pakkuja. Pidage meeles, et madala hinnaga VPS-il on tariifis sisalduva liikluse piirang. Kuid tõenäoliselt see teid ei piira - tavaliselt eraldatakse kuus 500 GB või rohkem liiklust. .

Saate sellega ühenduse luua kõigist tavalistest operatsioonisüsteemid, sealhulgas Windows, kuigi loomulikult soovitame kasutada Linuxit.

Kasutage SSH tunneldamist

Palju lihtsam tehniline valik, eriti kui kasutate Linuxit. Selle olemust kirjeldatakse lühidalt, kuid on ebatõenäoline, et see teile palju selgitab, kui teil pole IT-valdkonnas minimaalseid teadmisi. Nii et keskendume praktikale.

Pöörake tähelepanu järgmistele näidetes kasutatud punktidele.

peate selle asendama IP-aadressiga, mille saate VPS-i pakkujalt. - root - kasutajanimi VPS-iga ühenduse loomiseks, enamasti on see täpselt nii. Saate selle määrata VPS-i halduspaneelil.

- Parooli sisestamise ajal ei näe te parooli ega muid märke, kõik tundub nii, nagu te ei kirjutaks midagi - seda tehakse selleks, et keegi ei saaks teie parooli järele luurata. Lihtsalt sisestage oma parool ja vajutage sisestusklahvi.

Tunneli käivitamine Linuxi all

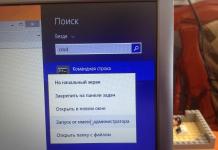

Ava terminali aken ( käsurida Linux) ja sisestage käsk:

ssh -vnd 127.0.0.1:8080 [e-postiga kaitstud]

- ssh on otsene käsk, mis käivitab tunneli teie VPS-i.

- -vND 127.0.0.1:8080 – käivitatava käsu lülitid ja argumendid: lülitage sisse silumisväljund ja looge puhverserveri tunnel arvutist VPS-i.

- [e-postiga kaitstud]

- VPS-i kasutajanimi ja IP-aadress.

Pärast selle käsu tippimist ja klaviatuuril sisestusklahvi vajutamist näete midagi sellist:

~$ ssh -vND 127.0.0.1:8080 [e-postiga kaitstud]

Rida "debug1: interaktiivse seansi sisenemine". tähendab, et tunnel töötab, saate terminali akna minimeerida (ilma seda sulgemata!) ja jätkata Tor-brauseri seadistamist.

Tunneli käivitamine Windowsi all

Kõigepealt laadige alla ja installige PuTTy või mõni muu tunneldamist toetav SSH-klient.

Käivitage PuTTy ja seadistage seanss:

Seansi seadistamine PuTTy's

Sisestage väljale "Hosti nimi (või IP-aadress)" oma VPS-i IP-aadress, allpool jaotises "Salvestatud seansid" valige "Vaikesätted" ja klõpsake paremal asuval nupul "Salvesta" - nüüd te ei tee seda. peate sisestama IP-aadressi iga kord, kui käivitate.

Valige akna vasakpoolses osas: Ühendus → SSH → Tunnelid:

SSH-tunneli konfigureerimine PuTTy-s

Väljale "Allikasport" kirjutage 8080 ja klõpsake nuppu Lisa. Allpool määrake punktid üksustele "Dünaamiline" ja "Automaatne".

Nüüd klõpsake nuppu Ava, ilmuvas mustas aknas sisestage juurlogimine (või VPS-i pakkuja väljastatud), vajutage klaviatuuril sisestusklahvi, sisestage nüüd parool (seda ei näe), sisestage uuesti klaviatuuril. Kui kõik on õigesti tehtud, alustate seanssi käsurea viibaga. Minimeerige (sulgemata!) see aken ja jätkake Tor-brauseri konfigureerimisega.

Tor-brauseri seadistamine tunneliga töötamiseks

Käivitage Tor-brauser, avage Tori võrgusätete aken ja järgige seal järgmisi samme:

Ärge kasutage Interneti-tsensuurist kõrvalehoidmise tööriistu

Me ei vaja enam vahendeid tsensuurist mööda hiilimiseks, nagu sillad või leebe transport, sest ühendus Tor-võrguga toimub välismaal renditud VPS-i kaudu.

Lubage juurdepääsuks puhverserveri kasutamine

See säte võimaldab teil luua ühenduse Toriga läbi töötava tunneli.

Määrake puhverserveri aadress

Siin määratakse otse puhverserveri aadress ja port, mis on teie arvutist välismaise VPS-iga ühendatud SSH-klient.

Kui kõik on õigesti tehtud, loob Tor Browser edukalt võrguga ühenduse.

Hankige silla aadressid e-posti teel

Pidage meeles sündmuste arengut.

Kunagi oli Internetis võimalik kirjutada kõike ja igal pool. Hiljem selgus, et see ei olnud alati nii ning kohtade ja väljendite valikul tuli olla ettevaatlikum. Siis selgus, et mõnel teemal ei tohiks üldse arutada, mitte kuskil ja mitte kuidagi ning siin tuli kasuks interneti anonüümseks muutmise vahend. Pärast seda hakati nendega võitlema, Venemaa pole siin liider - see toetab ainult globaalset trendi.

Oleme veendunud, et seda kõike tehakse meie julgeoleku nimel, terrorismi ja muude tsivilisatsiooni hirmuäratavate nuhtluste vastu võitlemise nimel. Olukord läheb aga ainult hullemaks, mis pole üllatav – lõppude lõpuks, selle asemel, et võidelda nende nähtuste põhjustega, ainult süvendavad juhtivad maailmariigid neid kolmanda maailma riikide järjest karmima ekspluateerimisega. Samal ajal kasutavad nad edukalt "kõrge turvalisuse" meetmeid, et võidelda eriarvamusega oma piirides.

Võib oletada, et lähiajal keelatakse anonüümsus ja privaatsus kui sellised seadusandlikul tasandil (Hiina on seda juba reaalselt rakendanud). Ja juurdepääs Internetile toimub "valgete nimekirjade" järgi - st. vastavalt riigiorganite osalusel kinnitatud nimekirjadele ja kõik, mis nendesse nimekirjadesse ei kuulu, on vaikimisi keelatud.

Mida kauem me otsustame ühiskonna õiglase ümberkorraldamise kasuks, seda raskem on see hiljem meil kõigil ja seda suuremaid kaotusi kannab kogu inimkond.

Venelane sai süüdistatavaks terrorirünnakutest teatamise eest algatatud kriminaalasjas. Ta ütleb, et pääses just Tori kaudu blokeeritud saitidele juurde

+

2016. aasta oktoobris sai Venemaa ühe regionaalkeskuse administratsioon meili eelseisva terrorirünnaku kohta. 17. oktoobril kell 2.20 linnapea kantseleisse saabunud teade rääkis väidetavalt eelseisvast plahvatusest ühes linna kaubanduskeskuses. Kohaliku ringkonnakohtu määrusest (dokumendi tekst on Meduza käsutuses) järeldub, et pommiähvardus kvalifitseeriti terrorirünnaku tahtlikult valeteatena. 19. oktoobril algatati selle teate fakti kohta kriminaalasi.

FSB uurib. Resolutsioon ütleb: FSB ohvitserid leidsid, et teade eelseisvast plahvatusest saadeti IP-lt 163.172.21.117 (IP-aadresside andmebaasi RIPE andmetel on aadress registreeritud Pariisis). Luureagentuuridel õnnestus välja selgitada, et see IP on tegelikult "varjatud ja võltsitud aadressiteenus", st üks Tor-võrgu aktiivsetest väljumissõlmedest, mis alustas tööd 2016. aasta septembris.

Kriminaalasjas oli kohtualune Venemaa linna elanik, kes kasutas ööl vastu 17. oktoobrit Prantsusmaa väljumissõlme Tor. FSB tuvastas, et 17. oktoobril kella 1.30 ja 3.00 vahel tekkis ühendus IP-aadressiga 163.172.21.117 linnast, kus registreeriti terrorirünnaku valeteade. Kasutaja, kes oleks võinud seda teha, on tuvastatud; Ta on asjas tunnistaja. Kohtudokumentide kohaselt loobus FSB peagi juhtumist.

Kriminaalasjaga seotud isik tõesti kasutab Tori.

Ta ise ütles Meduzale, et tema arvutisse on installitud mitu anonüümsusteenust, sealhulgas Tor. Tema sõnul kasutab ta neid Venemaal blokeeritud saitidele sisenemiseks; enamasti on need torrentijälgijad ja animeteemalised saidid. Kohtualune ei mäleta, kas ta 17. oktoobri öösel Tori kasutas, kuid jääb kindlaks, et ta ei saatnud rünnakute kohta sõnumeid. Ta ütleb, et samal ajal võisid sama väljumissõlme kasutada tuhanded teised Tori kasutajad, üks neist võiks saata rünnaku kohta teate.

Läbiotsimisel konfiskeeriti juhtumiga seotud isikult kogu varustus.

Ta rääkis Meduzale, et 29. detsembril 2016 kella 19 paiku tulid politseiametnikud teda läbi otsima: «Nad andsid mulle kohtumääruse. Käisin oma toas asjades tuhnimas. Seejärel hakati seadmeid pitseerima. Ülejäänud ruumid nägid välja puhtalt visuaalsed. Selle tulemusena viidi ära kogu tehnika: kaks arvutit, kõik telefonid, kõik mälupulgad, isegi mittetöötava filmikaamera. Nad tahtsid isegi monitori võtta, kuid mõtlesid siis ümber. Samal päeval kuulati ta üle siseministeeriumis. "Nad küsisid, kas arvutisse on installitud anonüümsed, mis eesmärgil ja milliseid saite külastate," räägib ta.

Talle loeti ka rünnaku kohta kirja, saadeti linnavalitsusele ja küsiti, kas ta on selle kirjutanud. Tema sõnul oli kirjas "täielik hullus". Juhtumiga seotud isik jutustas Meduzaga vesteldes sõnumi sisu järgmiselt: «Olen teel teie linna. Varsti lendab siin kõik õhku, ümberringi on ainult veri ja lihatükid.

Kaheksa kuud pärast läbiotsimist jäi juhtum soiku.

Kriminaalasjas kohtualune ütleb Meduzale, et teda pole alates 29. detsembrist ülekuulamisele kutsutud ning uurimise tulemustest pole teda teavitatud. Samas pakub ta välja, et politsei võib tema staatust muuta ja tunnistajast süüdistatavaks üle viia. "Ma olen apoliitiline, ma ei tee kampaaniat [opositsiooniliidri Aleksei] Navalnõi poolt. Ma pole põhimõtteliselt mitte keegi. Mul pole kunagi isegi administraatorit olnud. Olen lihtsalt hekk, istub pidevalt kodus ja ei paista kuhugi. Olen ideaalne sihtmärk, kellel pole raha ega ühendusi, millega seda kinnitada. Ma ei saa neile vastu hakata,» rõhutab ta. Regionaalne siseministeerium keeldus Meduzaga telefonitsi uurimise edenemisest rääkimast.

15. augustil tuli kriminaalasjaga seotud isik ise siseministeeriumisse juhtumi uurija juurde ja uuris uurimise edenemise kohta. Politsei andis talle teada, et ekspertiisi tulemused pole veel valmis, kuid lubas, et see tehakse septembri alguseks.

17. oktoobril 2016 said korraga mitme Venemaa linna administratsioonid kirju plahvatuste kohta. Muuhulgas saadeti sama tüüpi teateid, nagu nähtub kohtuotsusest, Peterburi, Jekaterinburgi, Kaliningradi ja Jaroslavli administratsioonide veebilehtede kaudu. Politseinikud selgitasid välja, et Jekaterinburgi administratsiooni veebilehe kaudu terrorirünnaku kohta teadet saates kasutas nende autor aadressi [e-postiga kaitstud]; administratsiooni saidil sõnumi saatmise vorm ei nõudnud e-posti aadressi kinnitamist - iga kasutaja võis sisestada ja kasutada mis tahes (isegi kellegi teise) aadressi. Teiste loetletud linnade (sealhulgas selle materjali kangelase elukoha linna) administratsioonidele elektrooniliste sõnumite saatmisel võite kasutada ka mis tahes e-posti ilma selle kinnituseta. Milliseid meiliaadresse teistes linnades kasutati, kohtumäärus ei ütle.

Pärast meiliaadressi kontrollimist ilmus asjasse teine kostja.

mail [e-postiga kaitstud] registreeriti privaatse tasulise serveri abil, mis uurimise kohaselt kuulub servereid välja rentivale ettevõttele Cloudpro. Siseministeeriumi töötajad said teada, et serveriteenuste eest maksti Yandex.Wallet, mis on seotud Megafoni abonendi, moskvalase Dmitri Tšetšikovi mobiilinumbriga. Kohtuotsuses on kirjas, et makse tehti spetsiaalselt postkasti registreerimise eest, kuid suure tõenäosusega mõeldakse nende all postiaadressi registreerimisel VPN-ina kasutatud serveri rentimise teenuseid.

Meduza valduses olev kohtuotsus ütleb, et juba 2000. aastal üritas Tšetšikov Vladimiris e-kirju saates teadlikult valeteatada terroriaktist (kas teda karistati, pole teada). Asja esimene süüdistatav ütleb Meduzale, et ta ei tunne Tšetšikovit. Tšetšikov ise keeldus Meduzaga rääkimast.

30. juulil kirjutas Vladimir Putin alla seadusele, mis keelab teenuste osutamise blokeeringust mööda hiilimiseks. Venemaa president allkirjastas seadusemuudatuste paketi, mis keelab vahendite kasutamise blokeeringust mööda hiilimiseks. See jõustub 2017. aasta novembris. Tänu neile on FSB-l ja siseministeeriumil volitused leida teenuseid (anonüümisaatorid, VPN-id ja muud vahendid blokeerimisest kõrvalehoidmiseks), mis aitavad kasutajatel pääseda Venemaal blokeeritud saitidele. Kui selliste teenuste omanikud ei keela juurdepääsu Venemaal keelatud teabele, blokeeritakse ka nemad.

Päris segane lugu. Kas saate uuesti lühidalt selgitada, mis juhtus?

1. 2016. aasta oktoobris saatis keegi korraga mitme Venemaa linna administratsioonile teateid eelseisvate plahvatuste kohta, sealhulgas Peterburis, Jekaterinburgis, Kaliningradis ja Jaroslavlis.

2. Ilmselt kõigil juhtudel kasutasid ründajad vahendeid anonüümsuse säilitamiseks.

3. Teada on üks nende sündmuste tagajärjel algatatud kriminaalasi; sellel on kaks tegelast. Üks neist sattus juhtumisse seetõttu, et kasutas Tori hetkel, kui tema linna administratsiooni saabus teade eelseisvast plahvatusest. Teine – Jekaterinburgi administratsiooni terrorirünnaku kohta valeteate saatmisel täpsustatud e-posti aadressi tõttu.

4. Samaaegselt esimese kriminaalasjaga seotud isikuga said tuhanded inimesed üle kogu maailma kasutada sama Tori väljumissõlme – igaüks võis sõnumi saata. Teise figurandi puhul: linnavalitsuste saidid sisestatud meili ei kontrolli, kasutajad võivad märkida kellegi teise või lihtsalt fiktiivse.

Kangelase palvel ei märgi "Medusa" tema nime ega linna nime, kus ta elab.

Juurdepääs saitidele Venemaal keelatud. Kuid tegelikult võidakse keelata VPN-teenused ise, aga ka anonüümne Tor-võrk. sai teada, miks riik anonüümsusele sõja kuulutas ja kuidas seadus toimima hakkab.

Mida ütleb seadus

Seadus kohustab eriprogrammide ja -rakenduste omanikke sulgema venelaste juurdepääsu riigis keelatud saitidele. Dokumendi sõnastus on võimalikult ebamäärane, nii et selle tegevuse alla jäävad kõik puhverserveri ja VPN-teenused, spetsiaalsed brauseri laiendused, aga ka anonüümne Tor-võrk.

Eelnimetatud teenuste haldamisele võimaldatakse juurdepääs keelatud saitide registrile ning seaduse täitmist jälgitakse ja. Kui korrakaitsjad märkavad, et venelased külastavad konkreetse rakenduse kaudu keelatud ressursse, annavad nad sellest Roskomnadzorile teada. Ta nõuab rikkumise kõrvaldamist ja sõnakuulmatuse korral blokeerib selle.

Lisaks kohustab seadus Interneti-teenuse pakkujaid võtma ühendust puhverserveri ja VPN-teenuste juhtkonnaga ning nõudma neilt teavet, mis "võimaldab [nende] omanikke tuvastada". Tegelikult tähendab see, et teenused peavad esitama registreerimisandmed, st kontori aadressi ja serverite asukoha. Otsingumootoritel keelatakse ka keelatud ressurssidele linkide väljastamine.

Seadus ei kehti riigiasutustele ja osakondadele, samuti eraettevõtetele, kui blokeeringust möödahiilimise vahendid on kättesaadavad ainult nende töötajatele.

Kuidas Venemaa valmistus seaduse vastuvõtmiseks

Esimest korda sai eelnõu väljatöötamisest teada aprillis. Väidetavalt tundis selle vastu huvi julgeolekunõukogu ning arenduses osalevad Roskomnadzor ja meediakommunikatsiooni liidu (ISS) juristid, mille jaoks on dokumendist saanud võimalus anda uus löök piraatressurssidele ja torrentijälgijatele. .

Enne seda üritas Roskomnadzor kuulujuttude kohaselt VPN-teenustega läbi rääkida keelatud ressurssidele juurdepääsu vabatahtliku piiramise üle. Teadaolevalt pidas osakond läbirääkimisi ka Opera brauseri arendajatega, kelle Turbo režiim võimaldab tänu sisseehitatud puhverserverile automaatselt blokeerimisest mööda minna.

Miks VPN-id ja Tor tabavad?

Peaaegu kõik puhverserveri ja VPN-i teenused on välismaised ettevõtted, kes vastavad harva Venemaa õigusaktide nõuetele. Tõenäoliselt ei hakka nad vabatahtlikult jälgima Roskomnadzori keelatud saitide registrit ja piirama neile juurdepääsu Venemaa klientidele ning nad ei karda liiga palju blokeerimisohtu riigi territooriumil.

Toriga on olukord veelgi keerulisem: seda juhib Tor Projecti arendusmeeskond. Suurem osa projekti töötajatest identifitseerib end nn cypherpunk-liikumise liikmetena, mis tähendab, et nad seisavad teadlikult vastu igasugustele piirangutele internetis ja on avalikult vastu koostööle võimudega.

Selle tulemusena keelduvad VPN-teenuste ja Tori juhtkond suure tõenäosusega piiramast juurdepääsu Venemaal keelatud saitidele ja on esimene, kelle Roskomnadzor blokeerib.

Kas on võimalik piirata juurdepääsu Torile ja VPN-ile?

VPN-idega on seda varem juhtunud. Jaanuaris blokeeris Roskomnadzor Ufa ringkonnakohtu otsusega HideMe VPN-teenuse saidi, kuid see jätkas tööd, muutes lihtsalt aadressi Hidemy.name ja lubades ümbersuunamise. Saidile juurdepääsu piiramine ei mõjuta otseselt VPN-teenuse toimimist, kuid raskendab juurdepääsu makselehele ja programmi enda allalaadimist.

Roskomnadzor võib saavutada ka VPN-teenuste eemaldamise AppStore'ist, mis tabab iPhone'i ja iPadi omanikke – erinevalt Androidi nutitelefonide omanikest ei saa nad alla laadida kolmandate osapoolte installifaile.

Saate blokeerida tehnilisi domeene ja VPN-serveri aadresse, põhjustades ühenduse katkestusi. Roskomnadzoril on juba kogemus RuTraceri torrentjälgija infrastruktuurile juurdepääsu piiramisel: agentuur tabas failide levitamise eest vastutavaid bt-servereid, blokeerides seeläbi osaliselt nende allalaadimise võimaluse.

Lisaks võidakse Interneti-teenuse pakkujatelt nõuda spetsiaalse DPI-seadme paigaldamist (Deep Packet Inspection), mis jälgib andmepakette nende sisu järgi. Sellised tööriistad suudavad eristada VPN-liiklust tavalisest HTTPS-liiklusest ning neid kasutatakse VPN-teenuste tuvastamiseks ja blokeerimiseks Hiinas. Selliste seadmete ostmine ja kasutuselevõtt maksab aga palju raha ning nende paigaldamise kulud langevad operaatorite endi kanda.

Ilmselt mitte. Tõenäoliselt ei suuda Roskomnadzor sundida välismaiseid VPN-teenuseid ja Tor-projekti piirama venelaste juurdepääsu keelatud saitidele ning on sunnitud need blokeerima. Tõenäoliselt see neile aga olulist kahju ei tekita ega suuda takistada riigi elanikel ummistustest mööda minemast.

Tori võrgubrauser on üks levinumaid vahendeid blokeeringust mööda hiilimiseks: seda kasutab iga päev üle 200 000 venelase ja viie aastaga on nende arv kasvanud 3 korda. Tori peamine eelis on see, et see ei jäta Internetti jälgi – ei isikuandmeid, külastatud saite ega saadetud sõnumeid. Kuid seda saab ka jälgida ja blokeerida.

Kuidas saab seda blokeerida?

Roskomnadzor saab keelatud aadresside registrisse lisada nii võrgu avalikke "sisend" IP-aadresse kui ka .onion laiendiga saitide IP-aadresse (saadaval ainult Toris). Samuti on regulaatoril õigus kohustada pakkujaid piirama juurdepääsu Torile. Seda pole lihtne teha, kuid selline kord on kasutusele võetud näiteks Hiinas. See aga ei tähenda sugugi, et see töötab.

Kas blokeeringust on võimalik mööda minna?

Lisaks saate Tor-võrguga ühenduse luua, seadistades oma brauseri ümber mitteavalikeks sõlmedeks, mida on palju keerulisem blokeerida. Nende IP-aadressid ei ole avalikult kättesaadavad ja aadressid edastatakse krüpteeritud kujul. Samuti saate Tori blokeerimisest mööda minna, ostes välismaisest VPN-teenusest välismaise IP-aadressi, väidavad eksperdid. Välismaa aadressidele seadus ei kehti.

Alates 5. maist 2019 peavad kõik Venemaal tegutsevad kiirsuhtlusteenused registreerimisel telefoninumbreid kinnitama.

Teoreetiliselt peaksid nad saatma päringu sideoperaatorile. Nad kontrollivad, kas andmebaasis on selline number olemas, ja ainult jaatava vastuse korral saab registreeruda ja sõnumeid saata. Ja kui numbrit pole või kasutaja ei saa kinnitada, et see on tema telefon, tuleks registreerimine keelata ja sõnumeid ei saa.

Valitsuse 27. oktoobri 2018. a määrus nr 1279

See korraldus kinnitati mullu sügisel, kuid see hakkab kehtima alles nüüd. Kas see kõik ka praktikas toimib ja kuidas see kiirsõnumite kasutamist mõjutab, pole selge.

Venemaal tegutsevad kiirsuhtlusteenused peavad kontrollima kasutaja telefoninumbrit sideoperaatorite andmebaasis. Kui numbrit pole või kasutaja ei saa kinnitada, et see on tema telefon, keelatakse registreerimine ja suhtlemine on keelatud.

Kommentaar: pole selge, kas see toimib. See võib välja kujuneda nagu ilma passita SIM-kaardi ostmise keeluga: tundub võimatu, aga ikka jagatakse neid ülekäigukohtadel. Kuid kontrollimenetlus on heaks kiidetud ja seda saab rakendada.

VPN-i kohta

Seadus hõlmab potentsiaalselt kõiki puhverserveri ja VPN-teenuseid, aga ka anonüümseid võrke Tor, I2P ja Freenet. Nende omanikke kutsutakse üles piirama juurdepääsu Roskomnadzori keelatud saitide registrisse kantud saitidele.

FSB ja siseministeeriumi töötajad hakkavad jälgima anonüümisaatoreid, Tor- ja VPN-teenuseid, mis pakuvad juurdepääsu Venemaal blokeeritud saitidele.

Dokument ka keelab otsingumootorite operaatorid väljasta lingid Venemaal blokeeritud ressurssidele. (Ei ole selge, kuidas Yandex peaks sellega tegelema. Kas Google ka keelatakse?)

Andmekaitseseaduses on tehtud muudatusi. Need võeti vastu selleks, et piirata juurdepääsu keelatud saitidele. Blokeeringust möödamineku puudutavad sätted jõustuvad 01.11.2017.

Korralduses öeldakse, et registrisse kantakse ainult saidid, mis võimaldavad juurdepääsu hasartmängudele, mitte ühtegi VPN-teenust. Kui ma seadust ei riku, kas mind keelatakse?

Väga keelatud. VPN-i sihtkoha segmenteerimiseks selliseid kriteeriume pole. Liikluse krüptimise kanaleid kasutatakse erinevatel eesmärkidel. Keegi, kes töötab turul või istub sotsiaalvõrgustikes ilma midagi rikkumata. Ja keegi loob VPN-i kaudu ühenduse, et kasiinos mängida – see on rikkumine.

Föderaalne maksuteenistus võib otsustada selliseid teenuseid pakkuva saidi blokeerida, isegi kui see sisaldab lihtsalt teavet veebikasiinode ja loteriide blokeerimisest kõrvalehoidmise võimaluste kohta. Ja veelgi enam, kui saate keelatud saidile minemiseks alla laadida mõne programmi või ühendada seal teenuse.

See tähendab, et kõik VPN-ile juurdepääsu käsitlevad saidid on ohus, isegi kui te ei kavatse midagi rikkuda. Kui see töötab praegu, ei pruugi see nädala pärast töötada.

Vajan VPN-i tööks, mitte mängimiseks. Mida teha, et mitte tõkestada?

Keegi ei tea, milliseid konkreetseid saite ähvardab lähitulevikus blokeerimine. Kui saate tellimuse sõnastusest sõna-sõnalt aru, saate registrisse sisestada isegi teabesaite.

Kui kasutate VPN-i tööks või häkkerite eest kaitsmiseks ega mängi võrgus hasartmänge, otsige igaks juhuks erinevaid legaalseid võimalusi, et pääseda juurde anonüümseks muutjatele. Või kaaluge, kuidas töötada ilma VPN-ita.

Ärge lootke, et see puhub üle, nagu Telegrami puhul. Sellele korraldusele kirjutasid alla nelja osakonna juhatajad ja nüüd on neil kohustus see täita.

Olen tavaline kasutaja. Mõnikord kasutan VPN-i, kuid ma ei külasta keelatud saite. Kas ma olen ohus?

Miski ei ähvarda sind. Saate kasutada anonüümseid tööriistu tööks, kohtingusaitidel või arvutimängudes nii palju kui soovite ja külastada kõiki üldkasutatavaid saite.

Kui VPN-teenus, millega olete harjunud, lakkab äkitselt töötamast, tähendab see, et ta ei tahtnud seadust järgida ja aitas blokeerimisest mööda minna. Otsige teine - neid on palju.

Kui äkki selgub, et sait on Roskomnadzori otsusega blokeeritud või töö on peatunud, kuna messenger või VPN ei tööta, võite kaotada raha või isegi kogu ettevõtte.