Server անցի միջոցով համակարգչային ռեսուրսների որոշակի տիպի համակարգչային ռեսուրսների հասանելիության ապահովում է Server- ի եւ հաճախորդի հաճախորդների հավաքածուն, որը կոչվում է ցանցային ծառայություն: Վերոնշյալ օրինակում, ՕՀ հաճախորդը եւ սերվերի մասը, որոնք համատեղ մուտք են ունենում ցանցի միջոցով համակարգչային ֆայլային համակարգի միջոցով, ձեւավորում են ֆայլային ծառայությունը:

Ասում են, որ ցանցային ծառայությունը ցանցի օգտագործողներին տրամադրում է մի շարք ծառայություններ: Այս ծառայությունները երբեմն կոչվում են ցանցային ծառայություն (անգլալեզու «Ծառայություն» տերմինից): Հարկ է նշել, որ տեխնիկական գրականության այս ժամկետը թարգմանվում է որպես «Ծառայություն», ինչպես նաեւ «ծառայությունը», այնպես էլ «ծառայություն»: Չնայած նշված պայմանները երբեմն օգտագործվում են որպես հոմանիշներ, պետք է հաշվի առնել, որ որոշ դեպքերում այս պայմանների արժեքների տարբերությունը հիմնարար է: «Ծառայության» ներքո գտնվող տեքստում մենք կհասկանանք ցանցի բաղադրիչը, որն իրականացնում է մի շարք ծառայություններ եւ «ծառայության» ներքո `այս ծառայության մատուցած ծառայությունների փաթեթի նկարագրությունը: Այսպիսով, ծառայությունը «Սպառողական ծառայությունների» եւ ծառայություններ մատուցողի (Ծառայության) միջեւ ինտերֆեյս է:

Յուրաքանչյուր ծառայություն կապված է ցանցային ռեսուրսների հատուկ տիպի եւ (կամ) այս ռեսուրսներին մուտք գործելու որոշակի ձեւի հետ: Օրինակ, տպագիր ծառայությունը ցանցի օգտագործողներին հնարավորություն է տալիս մուտք գործել ընդհանուր ցանցային տպիչների եւ տրամադրում է տպագիր ծառայություն, իսկ փոստային ծառայությունը հնարավորություն է տալիս մուտք գործել ցանցի տեղեկատվական ռեսուրս - էլ, Ռեսուրսներ մուտք ունենալու ճանապարհը տարբեր է, օրինակ, ծառայություն Հեռավոր մուտք - Այն օգտվողներին տրամադրում է Համակարգչային ցանց Անջատված հեռախոսային ալիքների միջոցով իր բոլոր ռեսուրսների հասանելիությունը: Հատուկ ռեսուրսի հեռավոր մուտք ձեռք բերելու համար, ինչպիսիք են տպիչը, հեռավոր մուտքի ծառայությունը շփվում է տպագիր ծառայության հետ: Network անցի ՕՀ օգտագործողների համար ամենակարեւորը ֆայլերի ծառայությունն է եւ տպագիր ծառայությունը:

Network անցային ծառայությունների շարքում կարող եք ընտրել այն, ինչը կենտրոնացած չէ պարզ օգտագործողի վրա, բայց կառավարչի վրա: Նման ծառայություններն օգտագործվում են ցանցը կազմակերպելու համար: Օրինակ, Novell Netware 3.x օպերացիոն համակարգի կապիտալի ծառայությունը թույլ է տալիս ադմինիստրատորին տվյալների բազա կազմել համակարգչի ցանցի օգտագործողների վրա, որի վրա աշխատում է այս ՕՀ-ն: Ավելի առաջընթացը մոտեցում է կենտրոնացված տեղեկատու ծառայության ստեղծման կամ, այլ կերպ, գրացուցակի ծառայության ստեղծման հետ, որը նախատեսված է տվյալների բազա պահպանելու համար ոչ միայն ցանցի բոլոր օգտագործողների, այլեւ բոլոր ծրագրային եւ ապարատային բաղադրիչների մասին: Novell- ի եւ Streettalk ND- ները հաճախ տրվում են որպես Բանյանի անվան եւ փողոցային ընկերության NDS: Ծառայության կառավարիչին ապահովող ցանցային ծառայությունների այլ օրինակներ ցանցային մոնիտորինգի ծառայություններ են, որը թույլ է տալիս գրավել եւ վերլուծել ցանցի երթեւեկությունը, անվտանգության ծառայությունը, մասնավորապես, տրամաբանական մուտքի կարգի կատարումը կարող է ներառվել Գաղտնաբառի ստուգում, սպասարկում Ամրագրեք պատճենը եւ արխիվացում: Որքանով է հարուստ ծառայության հանդերձանքը առաջարկում օպերացիոն համակարգը, օգտագործողներին վերջ տալու համար, դիմումները եւ ցանցային ադմինիստրատորները կախված են նրա դիրքից ցանցի ՕՀ-ի ընդհանուր քանակով:

Network անցային ծառայությունները իրենց բնույթով են `հաճախորդ-սերվերի համակարգեր: Քանի որ որեւէ մեկը իրականացնելիս network անցային ծառայություն Բնականաբար, կա հարցումների (հաճախորդի) եւ պահանջների (սերվերի) գործադիրի աղբյուրը, ապա ցանկացած ցանցային ծառայություն պարունակում է իր կազմի երկու ասիմետրիկ մասեր `հաճախորդ եւ սերվեր (Նկար 2.2): Network անցային ծառայությունը կարող է ներկայացվել գործող համակարգում կամ ինչպես (հաճախորդ, այնպես էլ սերվեր) մասերում, կամ դրանցից միայն մեկը:

ՆկՂ 2.2.

Սովորաբար ասվում է, որ սերվերը իր ռեսուրսներն է տրամադրում հաճախորդին, եւ հաճախորդը դրանք օգտագործում է: Հարկ է նշել, որ որոշ ծառայության ցանցային ծառայություն մատուցելիս ռեսուրսներն օգտագործվում են ոչ միայն սերվերի, այլեւ հաճախորդի կողմից: Հաճախորդը կարող է ծախսել իր ռեսուրսների (սկավառակի տարածության, պրոցեսորի ժամանակի եւ այլն) զգալի մասը, ցանցային ծառայության շահագործումը պահպանելու համար: Օրինակ, հաճախորդի սկավառակի վրա փոստային ծառայությունը իրականացնելիս կարող է պահվել դրա լայնածավալ նամակագրությունը պարունակող տվյալների բազայի տեղական պատճենը: Այս դեպքում հաճախորդը մեծ աշխատանք է կատարում, երբ տարբեր ձեւաչափերով հաղորդագրություններ են առաջացնում, ներառյալ բարդ մուլտիմեդիա, աջակցում են հասցեների գրքի պահպանմանը եւ կատարում է շատ այլ օժանդակ աշխատանքներ: Հաճախորդի եւ սերվերի միջեւ սկզբունքային տարբերությունն այն է, որ հաճախորդը միշտ ցանցի ծառայության աշխատանքի աշխատանքի նախաձեռնողն է, եւ սերվերը միշտ գտնվում է պասիվ հարցումների ակնկալի ռեժիմում: Օրինակ, Փոստի սերվեր փոստը տրամադրում է օգտագործողի համակարգչին միայն այն դեպքում, երբ ստացվում է փոստի հաճախորդի խնդրանքը:

Սովորաբար, հաճախորդի եւ սերվերի մասերի փոխազդեցությունը ստանդարտացվում է, այնպես որ սերվերի մեկ տեսակը կարող է նախագծվել տարբեր տեսակի հաճախորդների հետ աշխատելու համար տարբեր ձեւերով եւ, գուցե տարբեր արտադրողներ: Այս հաճախորդների եւ սերվերի միակ պայմանը պետք է աջակցի փոխգործակցության ընդհանուր ստանդարտ արձանագրությանը:

Բարձր մրցակցության առումով բիզնեսն ակնկալում է ՏՏ միավորից, եւ, հետեւաբար, ՏՏ ղեկավարը, ապահովելով ՏՏ համակարգերի եւ ծառայությունների բարձր առկայությունը, ինչպես նաեւ դրանց զարգացումը `փոփոխվող եւ ոչ միշտ կանխատեսվող պահանջներին համապատասխան: Networks անցերից եւ ցանցային ծառայություններից (փաստորեն տվյալների փոխանցում, ինչպես նաեւ հեռախոսակապ, վիդեոկոնֆերանսի, հեռավոր վայրերից տրանսպորտային միջոցների մուտքի միջոցներ) կարեւոր նշանակություն ունի դրա համար անհրաժեշտություն ձեռք բերելու համար ,

Ռիսկերը

Խոչընդոտների առաջին շարքը ռիսկերը են: Անհնար է լիովին խուսափել նրանցից, այնուամենայնիվ, կարող եք եւ նվազագույնի հասցնել դրանք:

Տեխնիկական ռիսկերը. Նույնիսկ առավել կատարյալ տեխնիկան կարող է հրաժարվել: Անհրաժեշտ է գնահատել բիզնեսի ձախողման հնարավոր հետեւանքները եւ միջոցներ ձեռնարկել դրանք մակարդակի կամ նվազագույնի հասցնելու համար:

Մարդկային ռիսկերը. Շրջանակի հեղուկություն, ցանկալի աշխատողի ժամանակավոր անհասանելիություն, մասնագետի անբավարար որակավորումը կարող է դժվարացնել կամ անհնար դարձնել իր գործառույթների իր բաժանումը կրիտիկական պահի:

Ֆինանսական ռիսկերը. Անսպասելի առաջադրանքների լուծում, ինչպիսիք են լայնածավալ անհաջողությունները, վերացնելով ինտերնետային հարձակումները, տեղեկատվական համակարգերի կամ ծառայությունների իրականացումը, միշտ չէ, որ աջակցում են բյուջեի բավարար պաշարներով, ներառյալ հիմնանորոգմամբ:

Կազմակերպչական ռիսկեր , Ընկերության համար դժվար է, եւ դա ձեռնտու չէ կազմակերպել եւ պահպանել հազվադեպ օգտագործված բարդ գործընթացները, ինչպիսիք են լայնածավալ ձախողումների վերացումը կամ զանգվածային միգրացիաները: Հաճախ կան թերություններ աշխատանքային հոսքերի եւ փաստաթղթերի մեջ, ինչը սովորաբար կապված է ծախսերի խնայողությունների հետ:

Հսկողություն

Անցի եւ ցանցային ծառայությունները կարելի է դիտարկել որպես կառավարման օբյեկտ, որում ՏՏ ղեկավարը կազմակերպում եւ վերահսկում է բազմաթիվ գործառույթներ, ներառյալ.

- network անցային սարքավորումներ եւ սպասարկման կառավարում (կառավարում);

- Տեղական աջակցություն ծառայությունների եւ ծառայությունների օգտագործողների համար, մասնավորապես հեռավոր կայքերում: Հաճախ տեղական աջակցությունն իրականացվում է արտաքին ռեսուրսների կողմից ՏՏ բաժնի նկատմամբ, ինչը հետագայում բարդացնում է կառավարման առաջադրանքը.

- մատակարարում եւ լոգիստիկա;

- network անցի մշակում - պլանավորում, ձեւավորում, իրականացում;

- Կառավարեք երրորդ կողմերը (վաճառողներ, կապալառուներ, ինտերնետ եւ հեռախոսային պրովայդերներ), իրենց գործողությունների համակարգումը ՏՏ ներքին թիմի եւ միմյանց հետ.

- բյուջետավորումը, ներառյալ ծախսային հոդվածների եւ բյուջեի ծախսերի վերահսկման կանխատեսումը, ինչպես նաեւ բյուջեի ճշգրտման գործողությունները չնախատեսված ծախսերի դեպքում.

- Կադրերի կառավարում: Աշխատակիցների ընտրությունը, վերապատրաստումը, զարգացումը, պահպանումը `գործառույթները ոչ միայն անձնակազմի բաժնի կողմից, նրանք պահանջում են ուժեղ եւ ժամանակ եւ գծային կառավարիչներ:

Կառավարումը ծախսերի գործընթացն է: Այն պահանջում է ռեսուրսներ, թե որքանով են դրանք դիտարկվում, եւ համապատասխան ծախսերը գնահատվում են: Դե, եթե կառավարիչները կամ համակարգողները հանձնարարված են կառավարել տարբեր գործընթացներ եւ գործառույթներ, ամենավատ դեպքում, տեխնիկական փորձագետներն ու ղեկավարները շեղվում են հիմնական գործունեությունից: Կառավարման առաջադրանքների եւ գործընթացների միկրո արտադրության եւ մասնատման մասնատման բարելավման ռիսկ կա: Արդյունքը անարդյունավետ ծախսերի աճն է:

Ռեսուրսներ

Ռեսուրսները միշտ սահմանափակ են, ամեն տարի սահմանափակումները դառնում են ավելի կոշտ, եւ ՏՏ ղեկավարները պետք է փնտրեն այս խնդիրները լուծելու այս խնդիրները լուծելու ուղիներ:

Բյուջեն երբեք բավարար չէ: Հազվագյուտ ՏՏ առաջնորդը բավարար է համարում այն \u200b\u200bբյուջեն, եւ ներկայիս տնտեսական իրավիճակը եւ ընկերությունների ֆինանսական ցուցանիշների վատթարացումը հանգեցնում են նույնիսկ ավելի մեծ ծախսերի կրճատումների: Վերջին տարիներին համաշխարհային արժույթները Վերջին տարիներին, ընդհակառակը, ծախսերը մղելով. ՏՏ ծախսերի արտարժույթի բաղադրիչը հետեւողականորեն բարձր է:

Սահմանափակ մարդկային ռեսուրսներ: Ավելին, սա վերաբերում է ինչպես ներքին ռեսուրսներին, լիաժամ եւ ազատ եւ աշխատաշինության ռեսուրսներ, հատկապես հիմնական քաղաքներից դուրս: Բարձր մակարդակի մասնագետներով կամ հազվագյուտ պրոֆիլով իրավիճակը ավելի բարդ է:

Մի շարք ընկերություններ հանդիպել են պատժամիջոցների սահմանափակումներ Միացյալ Նահանգների եւ ԵՄ կողմից, որոնք կատարել են ցանցային սարքավորումների եւ ծրագրային ապահովման բազմաթիվ վաճառողների պահպանումը:

Լուծում - Ծառայություն

Ինչ անել, երբ ունեք մի շարք խոչընդոտներ եւ խնդիրների գնդակ, ռիսկեր, ծախսեր, ռեսուրսների պակաս, եւ այս ամենը հետեւողականորեն բարձր բիզնես պահանջներով: Հավանաբար, թվարկված խնդիրները լուծելու համար կարող եք մոբիլիզացնել բոլոր ՏՏ ռեսուրսները, բայց դա բավարար կլինի, արդյոք դա բավարար կլինի փորձի եւ որակավորման համար: Կա ավելի հարմար ելք:

Այս արտադրանքը կարող է լինել որակյալ կապալառուի ցանցային ծառայությունների օգտագործումը: Այսօր շուկայում կան սպասարկման առաջարկներ, որոնք առաջարկում են կապալառուի տարբեր աստիճանի ներգրավվածության ոլորտի ենթակառուցվածքների եւ հաճախորդների ծառայությունների շահագործման զարգացմանը եւ աջակցմանը: Պարզապես պետք է ընտրեք նրանց, ովքեր հարմար են ձեզ համար:

Ծառայության օբյեկտները կարող են լինել կորպորատիվ տվյալների ցանց, ներառյալ աշխարհագրական բաշխված, ձայնային եւ վիդեո հաղորդակցման համակարգեր, գիտաժողովների համակարգեր: Եթե \u200b\u200bմենք խոսում ենք օպերատորի դասի լուծումների մասին, ապա կարող եք լիցքավորել կապալառուն իրականացնել եւ աջակցել այնպիսի տեխնոլոգիաներ, ինչպիսիք են DPI (Deep Packet- ի խորը վերլուծությունը, Dead երթեւեկության երթուղիչը, 3G / 4G տրամագծով ազդանշանային երթուղղման համակարգը Networks անցեր) եւ այլք: Շուկայում կան առաջարկներ որակյալ ինտեգրման եւ աշխարհի առաջատար արտադրողների ապարատային եւ ծրագրային ապահովման լուծումների համար:

Network անցային ծառայությունների կառուցվածքը

Դիտարկենք ցանցային ծառայությունների առաջարկությունների կառուցվածքը եւ դրանց մակարդակները ներկայացված են Գծապատկեր 1.

Հիմնական ծառայություններ

Այս մակարդակի ծառայությունները ներառում են հիմնական տեխնիկական աջակցություն, որը նախատեսում է վերականգնել կամ փոխարինել ձախողված սարքերը կամ դրանց բաղադրիչները հաճախորդի բողոքարկման դեպքում: Այս դեպքում ծառայության օբյեկտը առանձին սարք է, նույնիսկ եթե աջակցության շատ սարքեր կան: Ի հակադրություն, հիմնական ծառայություններն ապահովված են SLA, I.E- ի համաձայն: Որպես համաձայնեցված պատասխան ժամանակի, վերանորոգման աշխատանքների բուժման եւ կատարման վերաբերյալ:

Հիմնական ծառայությունների արժեքը հաճախորդի համար նվազագույն է, բայց նվազագույն եւ դրանց արժեքը: Հիմնական ծառայությունները չեն նախատեսում պահպանել համակարգերի ֆունկցիոնալությունը ձախողման վերացման պահին, մասնավորապես, որոնելու եւ կիրառելու համար շրջանցիկ որոշումներ կամ սարքավորումներ կիրառելը: Բացի այդ, նրանք չեն ապահովում կազմաձեւի եւ համակարգի պարամետրերը պետությանը ձախողման համար: Հիմնական մակարդակի ցանցային ծառայությունները հաճախորդին չեն փրկում իր որակյալ անձնակազմ ունենալու անհրաժեշտությունից, ինչպես նաեւ կառավարել բոլոր գործառնական գործընթացները:

Ընդլայնված աջակցություն

Երկարացված աջակցությունը ներառում է մի շարք ծառայություններ, բացի հիմնականից.

Միջադեպերի վերացում.

Փորձագիտական \u200b\u200bաջակցություն;

Մոնիտորինգ:

Միջադեպերի վերացում Դա ենթադրում է աշխատանքների ամբողջ տեսականի `համակարգերի եւ ծրագրակազմի շահագործումը վերականգնելու համար, եւ ոչ միայն ֆիզիկական փոխարինում կամ սարքերի եւ բաղադրիչների վերականգնում: Դեպքը արագ վերացնելու եւ համակարգի ֆունկցիոնալությունը եւ ծառայությունները վերականգնելը, կազմաձեւերի եւ պարամետրերի ժամանակավոր փոփոխություն կարող է կիրառվել նախնական վիճակի վրա `վերանորոգման բոլոր գործունեության ավարտից հետո: Վերականգնման աշխատանքների պահին տրամադրվում է փոխարինելի սարքավորումներով:

Փորձագետ աջակցություն Այն կապ է նախատեսում բարձրագույն մակարդակի մասնագետների (3-րդ աջակցության գիծ) լուծելու կապի (3-րդ աջակցության գծի) լուծման հետ կապված խնդիրներ (3-րդ աջակցության գիծ): Այն ապահովում է բոլոր գործառնական առաջադրանքները, բացառությամբ նրանց, ովքեր պահանջում են վաճառողի կապը: Որպես աջակցության այս տեսակի մաս, հաճախորդը նաեւ խորհուրդներ է տալիս փորձագիտական \u200b\u200bմակարդակից:

Մոնիտորինգ Համակարգերն ու ծառայությունները ներառում են դրանց կարգավիճակի շարունակական հետեւում, ինչպես նաեւ վիճակագրական ցուցանիշների պարբերական հսկողություն: Սա թույլ է տալիս կանխել քննադատական \u200b\u200bձախողումների առաջացումը կամ արագացնել դրանց վերացումը:

Որպես ծառայության առարկա Այս դեպքում հաճախորդի ցանցի ենթակառուցվածքների ողջ ենթահամակարգն արդեն կատարում է. Տվյալների ցանց, հեռախոսակապի համակարգ, վիդեոկոնֆերանսի համակարգ եւ ոչ թե առանձին սարքեր: Կապալառուն պատասխանատու է համակարգի ամբողջության արդյունավետության համար, հետեւաբար, SLA- ն նախատեսում է վերացնել համապատասխան ծառայությունների առկայության մերժումը կամ ցուցանիշները վերացնելու ժամանակը:

Երկարացված աջակցությունը թույլ է տալիս նվազեցնել քննադատական \u200b\u200bձախողումների քանակը եւ համակարգի դադարեցման ժամանակը, նվազեցնում է ռիսկերը `ստեղծելով համակարգերի գործունեության համար հաճախորդների կարիքների անհրաժեշտության մեկ ոլորտ:

Գործառնական աջակցություն

Գործառնական աջակցության շրջանակներում բոլոր ընդլայնված աջակցության ծառայություններն ապահովված են, բացի դրանցից, համակարգի կառավարման եւ սպասարկման կառավարման ծառայություններ, ՏՏ գործընթաց, ինչպես նաեւ երրորդ անձանց կառավարում:

Համակարգերի եւ ծառայությունների կառավարում Դա ենթադրում է սովորական գործողությունների իրականացում, ինչպիսիք են կրկնօրինակում, փորձարկում, կանխարգելիչ ստուգումներ եւ այլն, համակարգերի ընթացիկ վերափոխում եւ ընթացիկ փոփոխությունների, ցանցային ծառայությունների կառավարում, աուդիովիզուալ միջոցառումների աջակցություն եւ այլն:

ՏՏ գործընթացների կառավարում Այն ուղղված է անհրաժեշտ իր գործառույթների հոսքային եւ կարող է նկարագրվել ITIL / ITM- ում: Այս ծառայության կատեգորիան ներառում է, օրինակ, կազմաձեւման կառավարում (կարողությունների կառավարում), փոփոխության վերահսկում (փոփոխությունների կառավարում):

Երրորդ կողմերի կառավարում Ապահովում է այլ կապալառուների, ինչպես նաեւ ինտերնետի եւ հեռախոսային մատակարարների հետ գործողությունների կառավարում եւ համակարգում:

Աշխատանքային գործառնությունների հիմնական ծավալը հանվում է հաճախորդից, կրճատվում է սեփական որակյալ անձնակազմի անհրաժեշտությունը: Արդյունքում, հաճախորդի մասնաբաժինը կազմում է անձնակազմի կառավարման, դրա զարգացման, վերապատրաստման եւ սերտիֆիկացման համար զգալիորեն ավելի քիչ առաջադրանքներ: Հաճախորդը կենտրոնացած է առաջադրանքներ սահմանելու եւ կատարման վերահսկման վրա:

Գործառնական աջակցությունը ստեղծում է պատասխանատվության մեկ կետ, ցանցերի եւ ծառայությունների կարգավիճակի եւ շահագործման համար, ինչպես նաեւ նվազեցնում է հաճախորդի կառավարման արժեքը, ընդլայնելով առաջադրանքների ձեւակերպումը: Սահմանային խնամքի հետաքննությունը եւ վերացումը պարզեցված եւ արագացված են:

Աութսորսինգ

Աութսորսինգը ներառում է ցանցային ռեսուրսների եւ ցանցային ծառայությունների մատուցումը որպես ծառայություններ, սարքավորումներ եւ ծրագրային ապահովման լիցենզիաներ `արտագաղթողի հաշվեկշռում: Հաճախորդը վճարում է ռեսուրսների եւ ծառայությունների իրական օգտագործման համար Որոշակի ժամանակահատված Ժամանակը Սպառված եւ ծառայությունների ռեսուրսների քանակը, եւ ըստ այդմ, հաճախորդի արժեքը կարող է մի կողմ թողնել ինչպես բարձրացում, այնպես էլ նվազում:

Երրորդ կողմի կառավարումը, մասնավորապես հեռախոսային եւ ինտերնետ պրովայդերները կատարում են արտասահմանցի. Սարքավորումների եւ ծրագրային վարկածների թարմացումն առաջանում են թափանցիկ բիզնեսի օգտագործողների համար եւ առանց հաճախորդի կապիտալ ծախսերի:

Մասնագիտական \u200b\u200bծառայություններ

Մասնագիտական \u200b\u200bծառայությունները կենտրոնացած չեն ցանցային եւ ծառայությունների ներկայիս գործառնական պատրաստության եւ առկայության պահպանման վրա: Դրանք ուղղված են ցանցերի եւ հաճախորդների ծառայությունների գործառույթի բարելավման եւ եղանակների բարելավման ուղիների եւ եղանակների բացահայտմանը, ինչպես նաեւ այս մեթոդների մանրամասն պլանավորման եւ իրականացման համար:

Աուդիտ network անցի ենթակառուցվածքներն իրականացվում են ցանցերի եւ ծառայությունների ներկա վիճակը որոշելու, ինչպես նաեւ ֆիզիկական ռեսուրսների եւ լիցենզիաների տնօրինմանը: Աուդիտի արդյունքները հաճախորդի ցանցի համար ճշգրիտ «ախտորոշում» են, վերականգնված տեխնիկական եւ գործառնական փաստաթղթերը, առաջարկությունները հայտնաբերված թերությունների շտկման համար:

Օպտիմալացում The անցն իրականացվում է ենթակառուցվածքների եւ ծրագրային ապահովման պահպանման ծախսերը նվազեցնելու համար: Բացի այդ, որպես օպտիմիզացման, սխալ կամ ոչ օպտիմալ կազմաձեւերի եւ պարամետրերի մաս կազմված են:

Աջակցություն Համակարգերի եւ ծառայությունների մշակման հարցում հաճախորդը ենթադրում է զարգացման զարգացման միջին եւ երկարաժամկետ եւ երկարաժամկետ զարգացման ծրագրերի եւ ծառայությունների մշակում եւ իրականացում, որոնք իրականացվում են հաճախորդի բիզնեսի ծրագրերի համաձայն եւ հաճախորդի հետ համատեղ:

Երբ եւ ինչպես է այն գործում

Այսպիսով, հաճախորդը որոշեց դիմել կապալառուի ցանցային ծառայություններ `ցանցերի եւ ցանցային ծառայությունների հուսալիության բարելավման եւ ռիսկերի կառավարման արդյունավետության բարելավման համար: Ինչ է նա ակնկալում կապալառուից, ինչ գործողություններ եւ արդյունքներ: Հիմք ընդունելով մեր ընկերության փորձը, մենք նշում ենք հիմնական խնդիրները, որոնք պետք է լուծի կապալառուն:

Ենթակառուցվածքների վերակազմավորում. Նախեւառաջ պետք է բացահայտվեն վերազինման խոչընդոտներ եւ հավանական միավորներ, որոնցից հետո կապալառուն օգնում է հաճախորդին տեղափոխվել իր համակարգերի մեղքի հանդուրժող կազմաձեւեր եւ շտկել հայտնաբերված կազմաձեւման սխալները:

Պրոակտիվ աջակցություն, ցանցի դիտանցում եւ ծառայություններ. Հնարավորություն ունենալով նախապես սովորել հավանական ձախողումների մասին, կապալառուն կարող է զգալիորեն նվազեցնել նրանց թիվը եւ ազդեցությունը հաճախորդի բիզնեսի վրա: Եվ վերացական արձագանքման ընթացակարգերը հնարավորություն են տալիս նվազեցնել անհաջող ժամանակը:

Հեռավոր աջակցության բաժնեմասի բարձրացում. Պրակտիկան ցույց է տալիս, որ աջակցության եւ կառավարման եւ կառավարման աշխատանքների եւ ծառայությունների առավելագույնը կարող են իրականացվել հեռակա կարգով: Քանի որ կապալառուի ինժեներներն ու փորձագետները ստիպված չեն լինում ճանապարհի վրա ժամանակ անցկացնել, միջադեպերի վերացման ժամկետները կրճատվում են, միեւնույն ժամանակ կապալառուն կարող է ավելի ռացիոնալ պլանավորել իր մասնագետները: Սա դրականորեն ազդում է աշխատանքի արագության եւ հաճախորդի համար ծառայությունների արժեքի վրա:

Տեղական աջակցության ռացիոնալ կազմակերպում , Տեղերի աջակցությունը նույնպես պետք է հասանելի լինի: Յուրաքանչյուր հատուկ դեպքում, եւ յուրաքանչյուր կայքի համար հաճախորդը կարող է պլանավորվել եւ կազմակերպել տեղական աջակցության նվազագույն ծախսատար մեթոդը, որը կամ ինքն է Կապալառուի ուժերը, կամ երբեմն նույնիսկ Հաճախորդի ոչ ֆիլահայ անձնակազմի օգնությունը `անհրաժեշտ հրահանգը հանձնելուց հետո:

Մարդկային գործոնի նվազեցում. Որակյալ կապալառուն ենթադրում է զորակոչի / ուսուցման / կառավարման / կառավարման / պահելու / պահելու / պահելու բոլոր առաջադրանքները, ինչպես նաեւ խնդիրներ է առաջացնում խնդիրների սրման եւ մարդկային ռեսուրսների անհրաժեշտ առկայության հետ:

Հաճախորդի ֆինանսական ռիսկերի նվազեցում, Ծառայության արժեքը ամրագրված է պայմանագրի ժամկետի համար, իսկ հաճախորդի արժեքը օպտիմիզացված է առաջադրանքների ծավալի եւ առկա բյուջեի հարաբերակցության հիման վրա:

Լրացուցիչ փորձաքննություն ներգրավելը. Փորձառու կապալառուն հնարավորություն ունի մասնագետներ ներգրավելու հարակից պրոֆիլներից եւ իրավասության ավելի բարձր մակարդակի: Սա նրան թույլ է տալիս ոչ միայն իրականացնել համաձայնագրով նախատեսված գործողությունների պայմանագիրը, այլեւ աշխատել արդյունքի վրա, օգնելով հաճախորդին լուծել ներկայիս բիզնես առաջադրանքները:

Բարելավող գործընթացներ. Կատարողների եւ լրիվ դրույքով ընթացակարգերի համաձայնեցումը բավարար չէ ոչ ստանդարտ խնդիրները լուծելու համար: Անհրաժեշտության դեպքում պետք է մտածել եւ համակարգվել են բոլոր ընթացակարգերը եւ առաջխաղացումը, անհայտ կորած փաստաթղթերը վերականգնվել են: Հաճախորդի եւ կատարողների փոխազդեցությունը կազմակերպելու համար նշանակվում է հատուկ ծառայության մենեջեր:

Տնտեսության աղբյուրներ

Կապալառուի ցանցային ծառայության հնարավորությունների օգտագործումը թույլ է տալիս ապահովել ցանցի գործունեության անհրաժեշտ պարամետրերը, արդյունավետորեն կառավարել բոլոր տեսակի ռիսկերը եւ միեւնույն ժամանակ նվազեցնել ծախսերը:

Ընդունելով առկա սարքավորումների եւ ծառայությունների կյանքը. Նույնիսկ եթե սարքավորումները հնացած են կամ այլեւս վաճառողի աջակցության վրա են, փորձառու կապալառուն կկարողանա ապահովել իր աջակցությունը ZIP- ի միջոցով: Մի շարք ընկերություններ օգտագործում են համակցված մոտեցում, թարմացնում են ցանցի ենթակառուցվածքների միայն կրիտիկական բաղադրիչները, օրինակ, միջուկը եւ նորերը չթողնելով, բայց դեռեւս բավականին հուսալի եւ արդյունավետ մուտքի կառավարման սարքեր:

Աջակցության մակարդակի օպտիմիզացում. ՏՏ բյուջեն չի կարող թույլ տալ վճարել այդ մակարդակի աջակցության մակարդակների համար, որոնք ավանդաբար օգտագործում են հաճախորդը: Նման դեպքի համար կապալառուն հաճախորդի հետ միասին կարող է մշակել նոր աջակցության պլան `իրական քննադատության եւ մեղքերի հանդուրժողականության հնարավորություններով. Հաճախորդը միայն անհրաժեշտ է:

Կարիք չկա թանկարժեք եզակի փորձագետներ պարունակել , Հաճախորդների փորձագետների կողմից կատարված գործառույթները կարող են տրամադրվել անհրաժեշտ քանակությամբ ծառայության տեսքով: Վերացվում է փորձագետի կամ նրա ժամանակավոր անհասանելիության (ազատման, հիվանդության) աշխատանքից ազատելու ռիսկերը: Որոշ խոշոր ընկերություններ երկար տարիներ օգտագործում են կապալառուների ծառայություններ, ցանցային ծառայություններ մատուցելու համար: Օրինակ, բժշկական լաբորատորիաների հայտնի ցանցը ունի ընդամենը մեկ համակարգչային ցանցի մասնագետ, որը պատասխանատու է նրանց խոստումնալից զարգացման եւ կապալառուների վերահսկման համար:

Վաճառողի աջակցության ծախսերի կրճատում. Վենդոնի թանկարժեք աջակցության պահանջվող գումարը կարող է կրճատվել, եթե կապալառուն պատրաստ է տրամադրել պահանջվող SLA մակարդակը `ավելացնելով իր սեփական աշխատանքը, ինչպես նաեւ ենթահողերի սարքավորումների տրամադրումը: Նույնիսկ վաճառողի ծառայության ամբողջական մերժումը հնարավոր է, որը տեղին է պատժամիջոցների գործողության ներքո եկած հաճախորդների համար: Լրացուցիչ էֆեկտը ընթացիկ ծախսերի արտարժույթի բաղադրիչի նվազում է:

Պարզեցնել կառավարումը եւ վերահսկողությունը. Ծառայության առաջադրանքների զբաղվածությունը թույլ է տալիս պարզեցնել կառավարման եւ վերահսկման խնդիրը. Համակարգող գործառույթները փոխանցվում են կապալառուին, նվազագույնի է նվազում անձնակազմի կառավարման առաջադրանքներն ու միկրո արտադրությունը եւ հաշվետվության ծավալը նվազում է: Ըստ այդմ, հաճախորդի ծախսերի հետ կապված ծախսերը կրճատվում են:

Ցանցի կարգավիճակի վերաբերյալ տեղեկացվածության բարձրացում: Որքան լավ է հաճախորդը գիտի իր ցանցը, այնքան ավելի քիչ է նա ծախսում դրա վրա: Առկա ֆիզիկական ռեսուրսների եւ ծրագրային ապահովման լիցենզիաների աուդիտը, ինչպես նաեւ դրանց օգտագործման մշտական \u200b\u200bհետեւումը կօգնեն նվազեցնել իրենց աջակցության արժեքը միայն առավել անհրաժեշտ: Օրինակ, չօգտագործված սարքերի մի մասը կարող է օգտագործվել որպես zip: Ռուսական գրասենյակում աուդիտար գլոբալ տեխնոլոգիական ընկերություններից մեկը թույլ տվեց մեզ նույնականացնել ցանցային նավահանգիստների գրեթե երկու անգամ ավելցուկային ցանցի ցանցի ցանցի քանակի միջոցով:

Կապիտալ ծախսերի մերժում . Հաճախորդը կարող է բախվել ցանցի մատչելի որոշման նոր կամ արդիականացման անհրաժեշտության անհրաժեշտության դեպքում, երբ կապիտալի բյուջեն անբավարար է կամ բացակայում է: Խնդրի լուծում. Ծառայության մոդելի անցում `պահանջվող ռեսուրսներ եւ (կամ) ծառայություններ, ժամանակով հիմնված վճարով ստանալու համար: Վարձակալված ռեսուրսը կարող է տեղադրվել հաճախորդի կայքում կամ մատուցվել ամպից:

Որտեղ սկսել:

Ենթադրենք, գնահատում եք ցանցային ծառայության տարբեր տեսակների օգտագործման հնարավոր առավելությունները: Ինչպես մոտենալ այս հոդվածում նկարագրված մոտեցումների գործնական իրականացմանը:

Սկսեք աշխատել ամենավատից , Network անցային ենթակառուցվածքների կամ ցանցային ծառայության որ հատվածն է առաջացնում մեծ քանակությամբ անհաջողություններ, բողոքներ, շահագործման անհարմարություն: Գտեք առավել խնդիրների տարածքը: Արդեն խնդրահարույց հատվածի գործունեության վատթարացման ռիսկը համեմատաբար ցածր է, եւ դրական ազդեցությունը կարող է նշանակալի լինել:

Միասին դրեք առաջադրանքը , Network անցային ծառայության ճիշտ շինարարությունը սկսվում է խնդրի ճիշտ սահմանմամբ. Այս փուլում արված սխալները կարող են շատ թանկ լինել: Դուք չպետք է անտեսեք ծառայողական գործընկերոջ փորձը. Հրավիրեք տեխնոլոգիական եւ սպասարկման մասնագետներ `ցանցային ծառայության նպատակները ձեւակերպելու եւ խնդիրը կարգավորելու համար:

Հարցում ծառայության օբյեկտը. Ծառայության օբյեկտի ճիշտ գաղափարը, դրա վիճակը եւ գործառնական ընթացակարգերը կխուսափեն գործընթացների եւ «մոխրագույն» գոտիների առաջացմանը: Հետազոտությունն ավելի լավ է ծախսել ծառայողական գործընկերոջ հետ միասին. Արդյունքն ավելի ճշգրիտ կլինի եւ կարժենա ավելի էժան:

Մշակել կապալառուի հետ ծառայությունը մատուցելու մոդել , Նույն նախնական պայմաններով, պահպանման տարբեր մոդելներ կարող են կիրառվել կապալառուի պարտավորությունների, SLA մակարդակի, դերերի տարանջատման, փոխգործակցության սխեմաների տարանջատում եւ այլն: Ծառայությունների մոդելը մշակվում է եւ հարմարություններ Հաճախորդի սահմանափակումներ:

Հեռավոր տպիչին հասանելիության անհրաժեշտությունը կարող է առաջանալ ծրագրերի լայն տեսականի օգտագործողներից. Տեքստի խմբագիր, գրաֆիկական խմբագիր, տվյալների բազայի կառավարման համակարգ (DBMS): Ակնհայտ է, որ բոլոր նրանց համար, որը տարածված է բոլոր նրանց համար, որը տարածված է հեռավոր տպագրության կազմակերպման վրա, ավելորդ է:

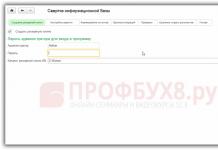

Մոտեցումն ավելի արդյունավետ է, որում այս գործառույթները բացառված են դիմումներից եւ պատրաստված են հաճախորդի մասնագիտացված ծրագրային մոդուլների եւ տպագիր սերվերի ձեւով (Նկար), ըստ A եւ B- ի գործառույթների: Այժմ այս զույգ հաճախորդի սերվերը կարող է օգտագործվել ցանկացած դիմումի միջոցով: Կատարվում է համակարգչում A.

Ամփոփելով այս մոտեցումը, կապված ընդհանուր ռեսուրսների այլ տեսակների հետ, թող հետեւյալ սահմանումները.

Հաճախորդ - Սա մի մոդուլ է, որը նախատեսված է ձեւավորելու եւ փոխանցելու համար հաղորդագրության պահանջները տարբեր ծրագրերից հեռավոր համակարգչային ռեսուրսներին `ցանցից արդյունքների հետագա ընդունմամբ եւ դրանք համապատասխան ծրագրերին փոխանցելու հետ:

Սերվեր - Սա մի մոդուլ է, որը անընդհատ սպասում է հաճախորդի պահանջների ցանցից գալու եւ հարցումը ընդունելու համար, փորձելով ծառայել այն, որպես կանոն, տեղական ՕՀ-ի մասնակցությամբ: Մեկ սերվերը կարող է միանգամից ծառայել մի քանի հաճախորդների դիմումներին (այլընտրանք կամ միեւնույն ժամանակ):

Զույգ հաճախորդThe անցային ձեւերի ցանցի միջոցով համակարգչային ռեսուրսների հատուկ տիպի մուտք դեպի համակարգչային ռեսուրսների հասանելիություն:

Յուրաքանչյուր ծառայություն կապված է ցանցային ռեսուրսների որոշակի տեսակի հետ: Այսպիսով, Նկ. Հաճախորդի եւ սերվերի մոդուլներ, որոնք իրականացնում են հեռավոր մուտք դեպի տպիչ, ձեւավորում են ցանցային տպագրական ծառայություն:

Ֆայլերի սպասարկում Թույլ է տալիս մուտք գործել այլ համակարգիչների սկավառակի վրա պահվող ֆայլեր: Սերվերի ֆայլերի սպասարկման բաղադրիչը կոչվում է File Server:

Ինտերնետում տեղեկատվություն որոնելու եւ դիտելու համար օգտագործվում է վեբ ծառայություն, որը բաղկացած է վեբ սերվերից եւ հաճախորդի ծրագրից, որը կոչվում է վեբ զննարկիչ (Վեբ զննարկիչ): Այս դեպքում ընդհանուր ռեսուրսը որոշակի ձեւով կայք է կազմակերպել մի շարք ֆայլեր, որոնք պարունակում են իմաստով եւ պահվում են Արտաքին կուտակիչ Վեբ սերվեր:

Նկարում պատկերված վեբ ծառայության սխեման երկու համակարգիչները ուղղակիորեն կապված չեն, քանի որ այն բոլոր նախորդ օրինակների մեջ էր, բայց բազմաթիվ միջանկյալ համակարգիչների եւ ցանցի մի մասի այլ սարքերի միջոցով: Այս փաստը գրաֆիկականորեն արտացոլելու համար մենք երկու համակարգիչների միջեւ տեղադրեցինք այսպես կոչված հաղորդակցական ամպը, որը թույլ է տալիս մեզ վերացականացնել հաղորդագրությունների միջավայրի բոլոր մանրամասները: Հաճախորդի եւ սերվերի մասերի միջեւ հաղորդագրությունները կատարվում են HTTP ստանդարտ արձանագրության համաձայն եւ կախված չէ նրանից, թե արդյոք այս հաղորդագրությունները «ձեռք են բերում» հաղորդագրություններ (մեկ համակարգչի միջերեսից) կամ այլ ինտերֆեյսից) Միջնորդների քանակը `տարանցիկ հաղորդակցման սարքեր: Միեւնույն ժամանակ, հաղորդագրությունների միջավայրի բարդությունը հանգեցնում է նոր լրացուցիչ առաջադրանքների, որի լուծումը նախկինում նախագծված չէր ցանցային ինտերֆեյսի քարտի ամենապարզ քարտի վրա: Փոխարենը, համակարգիչները փոխազդեցման վրա պետք է տեղադրվեն ավելի զարգացած ծրագրային միջոցներ:

Network անցային օպերացիոն համակարգ

Համակարգչի գործառնական համակարգը հաճախ սահմանվում է որպես համակարգային ծրագրերի փոխկապակցված շարք, որոնք ապահովում են համակարգչային ռեսուրսների արդյունավետ կառավարում (հիշողություն, պրոցեսոր, արտաքին սարքեր, ֆայլեր եւ այլն), ինչպես նաեւ ապահովում է օգտագործողին: Հարմարավետ ինտերֆեյս Աշխատել համակարգչային ապարատային եւ կիրառման զարգացման հետ:

Խոսելով ցանցի ՕՀ-ի մասին, մենք ակնհայտորեն պետք է ընդլայնել կառավարվող ռեսուրսների սահմանները նույն համակարգչից այն կողմ:

Network անցային օպերացիոն համակարգ Նրանք անվանում են համակարգչային գործառնական համակարգ, որը բացի տեղական ռեսուրսների կառավարումից օգտվողներին հնարավորություն է տալիս օգտագործողներին եւ դիմումներին արդյունավետ եւ հարմարավետ մուտք ունենալ այլ ցանցային համակարգիչների տեղեկատվության եւ ապարատային ռեսուրսների արդյունավետ եւ հարմարավետության հնարավորություն:

Այսօր գրեթե բոլոր գործող համակարգերը ցանց են:

Նախորդ բաժիններում քննարկված օրինակներից մենք տեսնում ենք, որ ցանցային ռեսուրսների հեռավոր հասանելիությունը տրամադրվում է.

· Network անցային ծառայություններ;

· Network անցի միջոցով տրանսպորտային հաղորդագրություններ (ամենապարզ դեպքում `ցանցային ինտերֆեյսի քարտեր եւ նրանց վարորդներ):

Հետեւաբար, դա այս ֆունկցիոնալ մոդուլներն են, որոնք պետք է ավելացվեն ՕՀ-ին, որպեսզի այն կոչվի ցանց (Նկար):

Network անցային ծառայությունների շարքում կարող եք ընտրել այն, ինչը կենտրոնացած չէ պարզ օգտագործողի վրա, ինչպիսիք են ֆայլի ծառայությունը կամ տպագիր ծառայությունը եւ ադմինիստրատորի վրա: Նման ծառայություններն ուղղված են ցանցի կազմակերպմանը: Օրինակ, կենտրոնացված տեղեկատու ծառայությունը կամ գրացուցակի ծառայությունը նախագծված է ցանցի օգտագործողների տվյալների բազան պահպանելու համար, իր բոլոր ծրագրային եւ ապարատային բաղադրիչների մասին *: Որպես այլ օրինակներ, կարող եք զանգահարել ցանցի մոնիտորինգի ծառայություն, որը թույլ է տալիս գրավել եւ վերլուծել ցանցի երթեւեկությունը, անվտանգության ծառայությունը, մասնավորապես, տվյալների ստուգման, պահուստային ծառայության միջոցով կարող է իրականացնել տրամաբանական մուտքի ընթացակարգ եւ արխիվացում

Որքանով ցանցային ծառայությունների եւ ծառայությունների հարուստ մի շարք առաջարկներ է առաջարկում օպերացիոն համակարգը `օգտագործողներին վերջ տալու համար, դիմումները եւ ցանցային ադմինիստրատորները կախված են նրա դիրքից ցանցի ՕՀ-ի ընդհանուր թվով:

Network անցային ծառայություններից բացի, ցանցի ՕՀ-ն պետք է ներառի ծրագրային ապահովման հաղորդակցություն (տրանսպորտ) միջոցներ, որոնք ապահովում են ապարատային հաղորդակցման հաղորդագրությունների հետ միասին, որոնք հաղորդակցվում են ցանցային ծառայությունների հաճախորդների եւ սերվերի մասեր: Network անցային համակարգիչների միջեւ հաղորդակցման խնդիրը լուծում է վարորդների եւ արձանագրությունների մոդուլները: Նրանք կատարում են առանձնահատկություններ, ինչպիսիք են հաղորդագրությունների ձեւավորումը, հաղորդագրությունը բաժանելով մասերին (փաթեթներ, շրջանակներ), համակարգչային անունները վերափոխելով թվային հասցեներին, իրենց կորստի դեպքում նշեք երթուղին `որոշակի ցանցում որոշելու համար:

Եւ ցանցային ծառայությունները, եւ տրանսպորտային միջոցները կարող են լինել ինտեգրալ (ներկառուցված) ՕՀ բաղադրիչներ կամ գոյություն ունեն որպես առանձին Ծրագրային ապահովման արտադրանք, Օրինակ, ցանցային ֆայլը սովորաբար ներկառուցված է OS- ում, բայց վեբ զննարկիչը առավել հաճախ ձեռք է բերվում առանձին: Բնորոշ ցանցի ՕՀ-ն ունի վարորդների եւ արձանագրությունների մոդուլների լայն տեսականի, այնուամենայնիվ, օգտագործողը սովորաբար հնարավորություն կունենա լրացնել այս ստանդարտը սահմանված ծրագրերով: Հաճախորդների եւ ցանցային ծառայության սերվերների իրականացման մեթոդի, ինչպես նաեւ վարորդների եւ արձանագրությունների մոդուլների մեթոդի վերաբերյալ որոշումը կայացնում է մշակողները, հաշվի առնելով ամենատարածված նկատառումները `տեխնիկական, առեւտրային եւ օրենք: Այսպիսով, օրինակ, ԱՄՆ հակամենաշնորհային իրավունքի հիման վրա, Microsoft- ին արգելվում էր ներառել իր զննարկիչը Internet Explorer. Այս ընկերության ՕՀ-ի կազմը:

Network անցի ծառայությունը կարող է ներկայացվել OS- ում կամ ինչպես (հաճախորդ, այնպես էլ սերվերի) մասերում, կամ դրանցից միայն մեկը:

Առաջին դեպքում գործող համակարգը, որը կոչվում է հասակակից հասակակից, ոչ միայն թույլ է տալիս մուտք գործել այլ համակարգիչների ռեսուրսներ, այլեւ իր սեփական ռեսուրսներն ապահովում են այլ համակարգիչների օգտագործողների տրամադրության տակ: Օրինակ, եթե հաճախորդները եւ ֆայլերի սպասարկման սերվերները տեղադրված են բոլոր ցանցային համակարգիչներում, ապա ցանցի բոլոր օգտվողները կարող են միմյանց հետ կիսել ֆայլերը: Համակարգիչները, որոնք համատեղում են հաճախորդի եւ սերվերի գործառույթները, կոչվում են հասակակիցների հասակակիցների հանգույցներ:

Օպերացիոն համակարգը, որը հիմնականում պարունակում է Clice անցային ծառայությունների հաճախորդների մասեր, կոչվում է հաճախորդ: Հաճախորդի ՕՀ-ն տեղադրվում է համակարգիչների վրա, որոնք դիմում են ցանցային այլ համակարգիչների ռեսուրսներին: Համակարգիչների համար, որոնք կոչվում են նաեւ հաճախորդ, սովորական օգտագործողները աշխատում են: Սովորաբար, հաճախորդի համակարգիչները պատկանում են համեմատաբար պարզ սարքերի դասին:

Օպերացիոն համակարգերի մեկ այլ տեսակ ներառում է սերվերի ՕՀ - այն կենտրոնացած է ցանցից փոխանցումների վերամշակման վրա համակարգչի ռեսուրսների վրա եւ ներառում է հիմնականում սերվերային ծառայություններ ցանցային ծառայությունների: Դրա վրա տեղադրված սերվերի OS- ով համակարգիչ, որը բացառապես սպասարկում է այլ համակարգիչներ, կոչվում է Network Network սերվեր: Նվիրված սերվերի համար, որպես կանոն, սովորական օգտվողները չեն աշխատում:

Network անցային ծրագրեր

Network անցին միացված համակարգիչը կարող է կատարել դիմումների հետեւյալ տեսակները.

· Տեղական դիմումը ամբողջությամբ կատարվում է Այս համակարգիչը եւ օգտագործում է միայն տեղական ռեսուրսներ (Նկար եւ): Նման դիմումի համար Network անցային գործիքներ չեն պահանջվում, այն կարող է իրականացվել ինքնակառավարման համակարգչում:

· Կենտրոնացված ցանցային ծրագիրը ամբողջությամբ իրականացվում է այս համակարգչում: Բայց անդրադառնում է այլ ցանցային համակարգիչների ռեսուրսներին դրա կատարման գործընթացում: B Նկար B- ում Հաճախորդի համակարգչային գործառույթը, որը գործում է Հաճախորդի համակարգչում, ֆայլի սերվերի վրա պահվող ֆայլից վերամշակում է տվյալները, այնուհետեւ տպում է տպիչի վրա միացված արդյունքները: Ակնհայտ է, որ այս տեսակի դիմումի աշխատանքը անհնար է առանց ցանցային ծառայությունների մասնակցության եւ հաղորդագրությունների տեղափոխման միջոցների:

· Բաշխված (ցանց) դիմումը բաղկացած է մի քանի փոխազդող մասերից, որոնցից յուրաքանչյուրը կատարում է որոշակի ավարտված աշխատանք, դիմումի խնդիրը լուծելու համար, եւ յուրաքանչյուր մասը կարող է իրականացվել եւ, որպես կանոն, կատարվում է առանձին ցանցի համակարգչում (Նկար B): , Բաշխված դիմումի մասերը փոխազդում են միմյանց հետ `օգտագործելով ցանցային ծառայություններ եւ տրանսպորտային միջոցներ ՕՀ: Ընդհանուր դեպքում բաշխված դիմումը հասանելի է համակարգչային ցանցի բոլոր ռեսուրսներից:

Բաշխված դիմումների ակնհայտ առավելությունը հաշիվը զուգահեռելու ունակությունն է, ինչպես նաեւ համակարգչային մասնագիտացումը: Այսպիսով, դիմումում, օրինակ, կլիմայական փոփոխությունների վերլուծության համար հնարավոր է տարբերակել երեք բավարար անկախ մասերը (տես Նկար 2.6, բ), թույլ տալով զուգահեռ: Համեմատաբար ցածր էներգիայի անհատական \u200b\u200bհամակարգչում աշխատող հայտի առաջին մասը կարող է պահպանել մասնագիտացված գրաֆիկական ինտերֆեյս, երկրորդը `անել Վիճակագրական մշակում Տվյալներ բարձրորակ հիմնական ծրագրի վերաբերյալ, իսկ երրորդը `սերվերի վերաբերյալ զեկույցներ, տեղադրված ստանդարտ DBMS- ով: Ընդհանուր առմամբ, բաշխված դիմումի յուրաքանչյուր մասը կարող է ներկայացվել տարբեր համակարգիչների վրա աշխատող մի քանի օրինակներով: Օրինակ, այս օրինակում, 1-ին մասը, որը պատասխանատու է մասնագիտացված ինտերֆեյսին աջակցելու համար, կարող է գործարկվել մի քանի անհատական \u200b\u200bհամակարգիչներում, որոնք միաժամանակ կաշխատեն այս դիմումի հետ:

Այնուամենայնիվ, դիմումները բաշխված բոլոր առավելություններին հասնելու համար, այս դիմումների մշակողները պետք է լուծեն բազմաթիվ խնդիրներ, օրինակ. Քանի մաս պետք է բաժանվի յուրաքանչյուր մասի փոխհատուցմանը, ինչպես կազմակերպել այս մասերի փոխհատուցումը Դա անհաջողությունների եւ ձախողումների դեպքում մնացած մասերը ճիշտ ավարտեցին աշխատանքը եւ այլն:

Նշենք, որ ցանցի բոլոր ծառայությունները, ներառյալ ֆայլերի ծառայությունը, տպագիր ծառայությունը, ծառայությունը Էլ, Հեռավոր մուտքի ծառայություն, ինտերնետ հեռախոսակապ եւ այլն, ըստ սահմանման դիմեք բաշխված ծրագրերի դասին: Իսկապես, ցանկացած ցանցային ծառայություն ներառում է հաճախորդի եւ սերվերի մասեր, որոնք կարող են եւ սովորաբար գործարկել տարբեր համակարգիչների վրա:

Նկ. 2.7, պատկերելով վեբ ծառայության բաշխված բնույթը, մենք տեսնում ենք տարբեր տեսակի հաճախորդների սարքեր `անհատական \u200b\u200bհամակարգիչներ, նոութբուքեր եւ Բջջային հեռախոսներ - Վեբ զննարկիչներով տեղադրված են նրանց վրա, որոնք ցանցի միջոցով շփվում են վեբ սերվերի հետ: Այսպիսով, նույն կայքում, շատ հարյուրավոր եւ հազարավոր ցանցի օգտագործողներ միաժամանակ կարող են միաժամանակ աշխատել:

Բաշխված դիմումների բազմաթիվ օրինակներ կարելի է գտնել այնպիսի տարածքում, ինչպիսին է այս գիտական \u200b\u200bփորձերի մշակումը: Սա զարմանալի չէ, քանի որ շատ փորձեր իրականացնում են իրական ժամանակում ստեղծված այդպիսի մեծ քանակություն, որոնք պարզապես չեն կարող մշակվել մեկ, նույնիսկ շատ հզոր, գերհամակարգիչ: Բացի այդ, տվյալների մշակման փորձարարական ալգորիթմները հաճախ հեշտությամբ զուգահեռ են զուգահեռ, ինչը նույնպես կարեւոր է փոխկապակցված համակարգիչների հաջող օգտագործման համար `ցանկացած ընդհանուր խնդիր լուծելու համար: Բաշխված գիտական \u200b\u200bհայտի վերջին եւ շատ հայտնի օրինակներից մեկը մեծ Hadron Collider- ի (LHAD HADRON COLLIDES, LHC) տվյալների մշակման ծրագրակազմն է, որը գործարկվել է 2008 թվականի սեպտեմբերի 10-ին CERN- ում. Այս ծրագիրը գործում է ավելի քան 30 հազար համակարգիչ միավորվել է ցանցում:

Հեռակառավարման գործիքներ Unix, Windows NT եւ NETWARE գործող համակարգերի համար:

Երբ նրանք խոսում են հեռակառավարման մասին, նրանք սովորաբար հաշվի են առնում ցանցի կառավարման պլատֆորմը `հիմնվելով SNMP արձանագրության վրա: Ամենատարածված պլատֆորմների շարքում կարելի է անվանել HP OpenView, Microsoft SMS, Novell Կառավարիչ եւ այլն, այնուամենայնիվ, նրանց հնարավորությունները բավականին սահմանափակ են. Այսպիսով, օգտագործելով ցանցի կառավարման պլատֆորմը, անհնար է ստեղծել օգտվողի հաշիվ, գործարկել ծրագիրը սերվերի վրա, գրել գործադիր սցենար եւ շատ ավելին: Հետեւաբար, «կառավարման պլատֆորմի» փոխարեն ավելի ճիշտ կլիներ սպանել «մոնիտորինգի պլատֆորմ» տերմինը:

Հայտնի է, որ սերվերի կառավարման ամենահարմար գործիքը նրա վահանակն է: (Netware օպերացիոն համակարգը հատուկ դեպք է, որը մենք առանձին կքննարկենք)) վահանակից, ադմինիստրատորը կարող է հետեւել սերվերի ցանկացած գործողություն, ինչպես նաեւ կառավարել ցանցի ՕՀ-ի ռեսուրսները: Այնուամենայնիվ, ադմինիստրատորը միշտ չէ, որ ունակություն ունի Unix- ի կամ Windows NT վահանակում գտնվելու հնարավորություն:

Չնայած այժմ ամենօրյա երեւույթը դարձել է սերվերների տեղաբաշխումը հատուկ սերվերային սենյակներում, ցանցային ադմինիստրատորները չեն ձգտում տեղափոխվել այդպիսի տարածք: Նախ, սերվերի սենյակները լցված են միայն սերվերներով, բայց նաեւ ցանցային ակտիվ սարքավորումներով, հզոր աղբյուրներով: Անխափան ուժ, կաբինետներ, պահուստային գործիքներ եւ այլն: Անբարենպաստ էլեկտրամագնիսական ֆոնի պատճառով սերվերի սենյակում աշխատակազմի մշտական \u200b\u200bգտածոները անցանկալի են: Երկրորդ, նման սենյակներում բավականին բարձր աղմուկ կա, որի պատճառով երբեմն դժվար է նույնիսկ հեռախոս օգտագործել: Նման պայմաններում 8 ժամ աշխատանքից հետո մարդը լիովին կոտրված է զգում: Երրորդ, մեծ կազմակերպության սերվերի սենյակները կարող են լինել մի քանիսը: Նշված պատճառներով ադմինիստրատորը կցանկանա ունենալ աշխատատեղ սերվերի սենյակից դուրս, բայց վայելել վահանակի բոլոր առավելությունները:

Բացի այդ, օգտվողները անընդհատ որոշակի խնդիրներ ունեն, եւ ադմինիստրատորը ստիպված է այցելել հաճախորդների տեղեր: Նման դեպքերում նրա համար կարեւոր է, որ կարողանա Հեռակառավարման վահանակ Օրինակ, ցանցի ՕՀ-ն, մուտքի իրավունքներ նշանակելու համար, ստեղծելով օգտվողի նոր հաշիվ, ավելացնելով ֆայլային համակարգի չափը եւ այլն:

Վերջապես, խնդիրներ կարող են առաջանալ եւ տանը, երբ ադմինիստրատորը գտնվում է տանը: Նման դեպքերում ցանկալի է, որ այն, օգտագործելով իր տնային համակարգիչը եւ մոդեմը, կարող էր հեռակա ճանաչել եւ շտկել խնդիրը, եւ ոչ թե շտապել գլխով գրասենյակ:

Բոլոր ցանցային գործառնական համակարգերն ունեն հեռավոր կառավարման գործիքներ կամ ներկառուցված կամ մատակարարված անկախ ընկերությունների կողմից: Նրանցից ոմանք իրականացնում են հեռավոր վահանակի (կամ հեռավոր տերմինալի) հայեցակարգը, մասնատում է դիսպարեն կառավարման գործիքներ, որոնք ուղղված են միայն որոշակի որոշակի առաջադրանքների լուծմանը:

Օպերացիոն համակարգեր եւ կառավարում

Նախքան ցանցի ՕՀ-ի հեռակառավարման մասին խոսելը, մենք համառոտ ենք համարում ամենատարածված գործող օպերացիոն համակարգերը կառավարելու սկզբունքները. Windows NT, Unix եւ Netware: Թերեւս ամենահզոր համակարգը ոչ միայն ֆունկցիոնալ պարամետրերի համար է, այլեւ կառավարման հնարավորությունները Unix OS- ն են: Unix- ում միջուկը առանձնացված է գրաֆիկական կեղեւից, մինչդեռ սերվերի համար գրաֆիկական կեղեւը անհրաժեշտ չէ, չնայած այն օգտագործվում է բավականին հաճախ: Օգտագործողի եւ ՕՀ-ի միջեւ ինտերակտիվ փոխազդեցությունն իրականացվում է Shell հրամանի Shell- ի միջոցով: Այն ունի մի քանի իրականացում, հատկապես Bourne Shell (Shsh), C Shell (CSH), Korn Shell (KSH) եւ Bourne Rea կրկին shell (Bash): Հրահանգներից յուրաքանչյուրը սցենարներ գրելու համար ունի իր ծրագրավորման լեզուն: Բացի այդ, UNIX- ը հայտնի է կիրառական կոմունալ ծառայությունների ամենահարուստ հավաքածուով, ներառյալ տեսակավորման, որոնման, հոսքի խմբագրման, բառապաշարի վերլուծության, մակրոների մշակման, ֆիլտրերի եւ շատ ուրիշների կոմունալ ծառայություններ: Shell, համակարգի կոմունալ ծառայություններով, Կիրառական ծրագրաշար Իսկ Unix Conveyrors- ը թույլ է տալիս ստեղծել անսովոր ճկուն կառավարման ծրագրեր:

X պատուհանների համակարգը (X11) Գրաֆիկական ծրարը օգտագործվում է Unix- ում: Ի տարբերություն այդպիսի ռումբերի, կազմի մեջ Microsoft Windows- ը: Եվ Apple Macos- ը, չորեքշաբթի X11- ը ցանց է եւ առանձնացված է միջուկից: Այսինքն, միջուկի տեսանկյունից, X11 համակարգը սովորական օգտվողի ծրագիր է: X11- ի շրջանակներում ցանկացած Unix համակարգիչ (համապատասխան իրավունքներով) կարող է հանդես գալ որպես հաճախորդ կամ սերվեր X11: Այն պետք է հաշվի առնել, որ ընդհանուր առմամբ ընդունված պրակտիկայով, X11 սերվերը կոչվում է համակարգիչ, պատկերը ցուցադրվում է էկրանին, իսկ հաճախորդը `ծրագիրը, որի վրա գործարկվում է ծրագիրը: X11- ի սերվերը գոյություն ունի շատ ընդհանուր OS- ի, ներառյալ Windows- ի, MacO- ների եւ այլնի համար, մինչդեռ հաճախորդի ծրագրակազմն իրականացվում է հիմնականում Unix- ում:

Ժամանակակից Unix- ում կոմպլեկտներ ունեցող կոմպլեկտներ ունեցող կոմունալ ծառայություններն օգտագործվում են կառավարման առաջադրանքների համար. Հրամանատար գիծ, \u200b\u200bինտերակտիվ տեքստ եւ գրաֆիկական: Այնուամենայնիվ, ՕՀ-ի ամենահզոր եւ լուսաբանող բոլոր հնարավորությունները կոմունալ ծառայություններ են: Նման ծրագրերը ակտիվորեն օգտագործվում են կրկնվող գործողություններ կատարելու համար, ինչպիսիք են ստեղծելը Հաշիվ օգտագործող կամ մուտքի իրավունքների հանձնարարություն: Ինտերակտիվ տեքստը եւ գրաֆիկական կոմունալ ծառայություններն առնչվում էին որպես unix- ի մաս, բայց համեմատաբար համեմատաբար, բայց նրանց դիմումից օգտվելու ինտերակտիվ բնույթի պատճառով կեղեւը վերամբարձ ծրագրերի կազմի մեջ հեռու է: Նման կոմունալներն օգտագործվում են հիմնականում ՕՀ-ի եւ սարքավորումների էպիզոդիկ եւ նուրբ պարամետրերի համար: Այսպիսով, տեքստի տերմինալի ցանկացած emulator հարմար է Unix- ի կառավարման համար:

Չնայած տարածվածին, Microsoft Windows- ի NT- ն չի կարող լրացվել UNIX- ով վարչական հարցերում: Վարչակազմի հարմարության համար `այո, բայց դա իր հնարավորությունների համար չէ: Ինչպես գիտեք, պատուհանների գրաֆիկական կեղեւը անբաժան է համակարգի միջուկի միջուկից: Չնայած հուսալիության առումով դա այդպես չէ լավագույն միջոցըԱյս իրականացումը հնարավորություն է տալիս հասնել գրաֆիկական գործողությունների չափազանց բարձր ցուցանիշների: Մեկ այլ բան է, որ NT սերվերի վրա դա մի փոքր է այսից. Սերվերի առաջադրանքը գրաֆիկական տեղեկատվության արագ արդյունքի մեջ չէ: Microsoft- ը, ըստ էության, օգտվողներին քշեց անկյան տակ, առաջարկելով որպես հաճախորդ (NT աշխատատեղ) եւ սերվերի (NT սերվեր), ըստ էության եւ նույն համակարգի: Բացի այդ, Windows Graphics միջավայրը ցանց չէ:

Windows NT- ի համար հրամանի տողի տվյալների բազայում կան կառավարման մի շարք կոմունալ ծառայություններ: Այնուամենայնիվ, նրանց հավաքածուն բավականին սահմանափակ է, ավելին, ներկառուցված հրամանատարական պրոցեսորի հնարավորությունը ոչ մի համեմատության չի գնում unix- ի կեղեւի հետ: Windows NT սերվերի մեջ ներառված է նաեւ հեռավոր օգտագործողների կառավարման մի շարք ծրագրեր, տիրույթներ, մուտքի իրավունքներ եւ այլն: Նման ծրագրերը կարող են տեղադրվել windows համակարգիչներ 9x եւ nt. Այնուամենայնիվ, ցանցային բազմաթիվ ծրագրեր, հատկապես անկախ մշակողներ, հեռակառավարիչ չունեն: Հետեւաբար, ցանցային միջավայրի ամբողջական վերահսկման համար ադմինիստրատորը ստիպված է լինում նստել վահանակի հետեւում կամ մոդելավորել մասնագիտացված ծրագրերը:

Netware կառավարման կառուցվածքը արմատապես տարբերվում է ընդունված ցանցից: Սերվերի տեղադրման բոլոր գործողությունները, ներառյալ դիմումների գործարկումը, իրականացվում են վահանակից: Միեւնույն ժամանակ, հաշիվների, տպիչների, ֆայլերի, NDS գրացուցակի ծառայության կառավարումն իրականացվում է հաճախորդի տեղերից: True իշտ է, Բ. Վերջին տարբերակը Netware 5 Գոյություն ունի մեկ սայլակային ցանցի կառավարման միասնական վահանակ, որի միջոցով կառավարիչը կարող է ցանցի ցանկացած պահի կառավարել ցանցի ռեսուրսները, ներառյալ վահանակը: Այնուամենայնիվ, դահլիճի առանձնահատկությունները չափազանց սահմանափակ են, եւ այն դանդաղ է աշխատում, քանի որ այն գրված է Java- ում: Բացի այդ, Netware 5-ի NetWare 5-ում Network- ի մասնաբաժինը աննշան է, քանի որ Novell Networks- ի հիմնական մասը ստեղծվում է Netware տարբերակների հիման վրա 4.x. Netware վահանակը գործում է տեքստի ռեժիմով (NetWare 5-ում սերվերը աջակցում է ինչպես գրաֆիկական ռեժիմին), այնպես որ վերահսկումն իրականացվում է հրամանի տողով եւ ինտերակտիվ տեքստային ինտերֆեյսով: Netware- ի հրամանի լեզուն բավականաչափ թույլ է, բայց հիմնական եւ Perl թարգմանիչները մատչելի են որպես ՕՀ-ի մաս, ինչը թույլ է տալիս ստեղծել բավականին լուրջ ծրագրեր: Հեռակառավարվող վահանակի ցուցակը ներառված է NetWare- ում, ապահովում է ցանցի ցանցի ցանցը DOS հաճախորդի մեքենաների, Macos- ի, Unix- ի միջոցով:

Կառավարել ND- ները, հաշիվները, տպիչները, մուտքի իրավունքները եւ այլն: Կան գրաֆիկական եւ ինտերակտիվ տեքստային ծրագրեր, որոնք նախատեսված են հաճախորդի տեղանքներում աշխատելու համար: Հրամանի տողի հիման վրա առկա կոմունալ ծառայությունների թիվը փոքր է, եւ դրանց կարողությունը սահմանափակ է: Եթե \u200b\u200bհամառոտ խոսենք, NDS- ի կառավարման առումով, գրաֆիկական կոմունալ ծառայություններն ունեն ամենահզոր հատկությունները (եւ առաջին զենքային կառավարիչ), ապա ինտերակտիվ տեքստային ծրագրեր (NetAdmin, PConsole եւ այլն) եւ միայն այն դեպքում, ապա հրամանի տողի կոմունալ:

Հաշվի առնելով ցանցի կառավարման կառուցվածքի հիմնական առանձնահատկությունները, մենք այժմ կարող ենք ծանոթանալ հեռակառավարման ամենատարածված միջոցներին:

Հեռացնել

Թերեւս Unix Remote Control- ի ամենահայտնի ծրագիրը Telnet- ն է, մանավանդ որ այն ընդգրկված է գրեթե ցանկացած ժամանակակից գործառնական համակարգի առաքման մեջ: Telnet- ը տերմինալի էմուլյացիայի ծրագիր է, որն օգտագործում է իր Telnet դիմումի արձանագրությունը: Սերվերի վրա Telnet ծառայությունը սատարելու համար պետք է գործարկվի Համակարգային ծրագիր (կոչվում է Unix Demon) TELNETD, որ գործընթացները Telnet հաճախորդի պահանջները: Telnet Server- ը կարող է միանգամից ծառայել մի քանի հաճախորդների, մինչդեռ Telnet արձանագրությունը օգտագործում է TCP (Port 23), որպես TCP տրանսպորտային արձանագրություն:

Օգտագործելով Telnet- ը, դուք կարող եք կառավարել ոչ միայն Unix համակարգիչները, այլեւ ցանցային սարքերով, ինչպիսիք են երթուղիչները, անջատիչները, հեռակառավարվող սերվերները եւ այլն: եւ առեւտրային ծրագրեր), բայց միայն հրամանի տողի ռեժիմում: Telnet- ը օգտագործողին հնարավորություն է տալիս իր տեղից հեռավոր սերվեր տեղափոխվել եւ դրա հետ աշխատել տեքստի ռեժիմով: Միեւնույն ժամանակ, օգտագործողի համար ստեղծվում է լիարժեք պատրանք, որ նա նստած է այս սերվերի տեքստային տերմինալի հետեւում:

Telnet- ը կատարյալ է հետերոգենային ցանցերի համար, քանի որ այն ապավինում է ցանցային վիրտուալ տերմինալի հայեցակարգին (Network անցային վիրտուալ տերմինալ, NVT): Հայտնի է, որ տարբեր գործառնական համակարգեր եւ ապարատներ ունեն հատուկ առանձնահատկություններ `կապված տեղեկատվության ներդրման / արդյունքի եւ մշակման հետ: Այսպիսով, Unix- ում LF- ն օգտագործվում է որպես մեկ այլ տողի խորհրդանիշ, իսկ MS-DOS- ում եւ Windows- ում `զույգ CR- L կերպարների ժամանակ: NVT ցանցային վիրտուալ տերմինալը թույլ է տալիս վերագրել հատուկ սարքավորումների առանձնահատկություններից `օգտագործելով նիշերի ստանդարտ հավաքածու: Telnet հաճախորդը պատասխանատու է հաճախորդի ծածկագրերը NVT կոդերի վերափոխելու համար, եւ սերվերը հակառակ փոխակերպում է առաջացնում (տես նկար 1):

Telnet- ը նախատեսում է մեխանիզմ `պարամետրերը կազմաձեւելու համար, որում հաճախորդը եւ սերվերը կարող են բանակցել հատուկ ընտրանքների, ներառյալ տվյալների կոդավորումը (7- կամ 8-բիթ), փոխանցման ռեժիմը եւ տերմինը, տաճարը (տաճարը), տերմինալի տեսակը եւ ոմանք: Telnet- ում թիմերն ու տվյալները փոխանցվում են միմյանցից անկախ: Դա անելու համար հատուկ Telnet կոդ օգտագործելը թարգմանվում է տվյալների փոխանցման ռեժիմից մինչեւ հրամանի փոխանցման ռեժիմը, եւ հակառակը: Հրամանները տեղեկություններ են, որոնք ծառայում են Telnet ծառայությունը կառավարելու համար, մինչդեռ տվյալները մուտքագրվում են / ցուցադրվում է տերմինալի վարորդների (հաճախորդի) միջոցով:

Telnet- ը հեռակառավարման բավականին հզոր ծրագիր է, բայց այն ունի մի շարք հիմնարար թերություններ: Ամենակարեւորն այն է, որ բոլոր տվյալները, ներառյալ գաղտնաբառերը, համակարգիչների միջեւ փոխանցվում են բաց տեսքով: Միանալով ցանցին, ցանկացած ամենապարզ արձանագրության անալիզատոր օգտագործող ցանկացած անձը կարող է ոչ միայն կարդալ տեղեկատվությունը, այլեւ նույնիսկ գրավել գաղտնաբառը չարտոնված մուտքի համար: Մեջ Տեղական ցանց Նման հարձակումների հավանականությունը կարող է կրճատվել անջատիչների միջոցով (հանգույցներ տեղափոխող հանգույցներ): Իհարկե, տեղական ցանցում անջատիչների լայնածավալ օգտագործումը շատ հետեւողական է, բայց ադմինիստրատորների գործերը ավելի լավ են կապել դրանց միջոցով: Այնուամենայնիվ, ինտերնետի միջոցով մուտք գործելիս, մասնավորապես, երբ կառավարիչը աշխատում է տանը, խնդիրը մնում է: Այնուամենայնիվ, դուք կարող եք կազմակերպել սերվերներ հեռավոր մուտքի սերվերների միջոցով `կիրառելով վավերացման արձանագրություններ, ինչպիսիք են CHAP- ը եւ չեն օգտագործում ինտերնետ մատակարարների հաղորդակցման ալիքները: Դժբախտաբար, այս մոտեցումը ընդունելի չէ բոլոր կազմակերպությունների համար:

Երկրորդ խնդիրը, որը ես կզանգահարեի, թե ինչն է անվճար Հաճախորդների ծրագրեր Գործառնական համակարգերում ներառված Telnet- ը սահմանափակ հնարավորություններ ունի: Հաճախ պատահում է, որ ինտերակտիվ տեքստային ծրագիրը նույնիսկ չի կարող գործարկվել, քանի որ Telnet հաճախորդը չի պաշտպանում սերվերի տերմինալի տեսակը եւ Ինտերակտիվ ծրագիր Չի ուզում աշխատել այն տերմինալների հետ, որոնք առկա են Telnet հաճախորդի մաս:

Այնուամենայնիվ, չնայած նշված թերություններին, Telnet- ը շարունակում է մնալ ամենատարածված հեռակառավարման ծրագիրը:

Ռլոգին:

Առաջին անգամ, որը հայտնվեց 4.2bsd unix- ում, Rlogin ծրագիրը միաժամանակ չափազանց տարածված էր Unix միջավայրում: Որպես տերմինալի մուտքի միջոց, Rlogin- ը շատ նման է Telnet- ին, բայց ՕՀ-ի հետ սերտ ինտեգրման շնորհիվ այլ համակարգերում շատ սահմանափակ օգտագործվել է: Rlogin Կան բազմաթիվ տարբերակներ, որոնք բնորոշ են Telnet- ին, մասնավորապես, հաճախորդի եւ սերվերի միջեւ պարամետրերի համապատասխանող ռեժիմին. Տերմինալի, տվյալների կոդավորման եւ այլնի տեսակը, Rlogin ծրագրի ծածկագրի չափը գրեթե տասն անգամ պակաս է քան Telnet- ի: Այնուամենայնիվ, Rlogin- ը վստահության կապեր է հաղորդում հաղորդավարների միջեւ. Rlogin սերվերի վրա հատուկ համակարգի ֆայլերում (սովորաբար /etc/hosts.equiv եւ $ տուն / .Ռերտ), որի վրա կարող են մուտք ունենալ այս սերվերը , Այլ համակարգիչների օգտագործողները (այս ֆայլերում նշված չէ) կարող են մուտքագրել սերվերը միայն գաղտնաբառ մուտքագրելուց հետո:

Rlogin ծրագրի մեկ այլ տարբերակ, որը հայտնի է որպես RSH, թույլ է տալիս գործարկել հեռակառավարվող ծրագրեր, եւ մուտքային եւ ելքային է կատարվում տեղական համակարգչում: Մեկ այլ ծրագիր - RCP - նախատեսված է ցանցային համակարգիչների միջեւ ֆայլերը պատճենելու համար: Rlogin, RSH եւ RCP կոմունալ ծառայությունները հաճախ համակցված են R- հրամանների ընդհանուր անվան տակ:

Դժբախտաբար, ինչպես ցույց է տվել պրակտիկան, հյուրընկալող անունների հիման վրա փոխհարաբերություններին վստահելը ծայրահեղ վտանգ է հաղորդում, քանի որ նրանք հնարավորություն են տալիս չարտոնված մուտքի հնարավորություն: Հաքերների IP հասցեների փոխարինման տեխնոլոգիայի լայն օգտագործումը (IP փչացող) եւ դոմենային անունները (DNS-spofing) դարձնում են անպաշտպան հրամանի ծառայությունը: Սա ճիշտ է նույնիսկ այն դեպքում, երբ տանտերերի միջեւ վստահության փոխհարաբերությունները ընդհանրապես չեն տեղադրվում: Հետեւաբար, Rlogin ծառայությունը կիրառվել է միայն ինտերնետից ամբողջությամբ փակված ցանցերում: Ինչպես Telnet- ը, տվյալներն ու գաղտնաբառերը (վստահության հարաբերությունների բացակայության դեպքում) փոխանցվում են բաց տեսքով:

Բացի այդ, DOS- ի եւ Windows պլատֆորմների համար R հրամանի համար հաճախորդի ծրագրակազմը տարածվում է ավելի քիչ, քան Telnet- ի համար, եւ այն հիմնականում հասանելի է միայն բավականին թանկ առեւտրային ապրանքների մաս:

Ապահով կճեպ:

Ակնհայտ է, որ Telnet- ի եւ Rlogin ծրագրերի բաց տեսքով ցանցի փոխանցման եւ հատուկ գաղտնաբառերը չեն կարող բավարարվել նույնիսկ անվտանգության նվազագույն պահանջներով: Պաշտպանեք տեղեկատվական համակարգերը հարձակվողներից մի քանի եղանակներով: Նրանցից ոմանք ապահովում են գաղտնաբառի պաշտպանություն, իսկ մյուսները ուղղված են տեղեկատվության ամբողջ հոսքը գաղտնագրելու համար: Վերջինների շրջանում ամենատարածված օգտագործման մեջ Ապահով ծրագիր Shell (SSH), որը ցանկացած պարոնային անվտանգության Unix տերմինալի մուտքի մի մասն է: Անվտանգ կեղեւի ոչ առեւտրային տարբերակը կարելի է ներբեռնել հեղինակի սերվերից T. Mealonen ( http://www.ssh.fi.): Այնուամենայնիվ, անվճար SSH տարբերակը հասանելի է միայն Unix- ի համար: Տվյալների ֆոնդեր ( http://www.datafellows.com) Մատակարարում է առեւտրային, կատարելագործված SSH տարբերակ, ներառյալ Windows պլատֆորմը:

Ապահով shell- ը հնարավորություն է տալիս առանձնահատկություններ, որոնք նման են Telnet եւ R հրամաններ, ներառյալ ոչ միայն տերմինալի մուտքը, այլեւ համակարգիչների միջեւ պատճենահանման գործիքներ: Բայց, ի տարբերություն նրանց, SSH- ն ապահովում է նաեւ անվտանգ կապ X11- ի կողմից:

SSH անվտանգության գործողությունն իրականացվում է տրանսպորտի մակարդակի արձանագրության, վավերացման արձանագրության եւ կապի արձանագրության օգտագործման միջոցով: Տրանսպորտի շերտի արձանագրությունը պատասխանատու է սերվերի վավերացման, վավերացման արձանագրության համար `հուսալի նույնականացման եւ հաճախորդի վավերացման համար: Միացման արձանագրությունը ձեւավորում է կոդավորված տեղեկատվական ալիք:

Ինչպես արդեն նշվել է, անվտանգ կճեպը դարձել է անվտանգ ստանդարտ, անվտանգ մուտքի համար, ներառյալ Ռուսաստանում: Սա շատ հետաքրքիր արտադրանք է, որը կարելի է շատ երկար ծախսվել: Այնուամենայնիվ, մենք դա չենք անի (ավելի մանրամասն տեղեկություններ Secure Shell- ի մասին կարելի է սովորել Մ. Կուզմինսկու «SSH - ամենօրյա անվտանգ աշխատանք» հոդվածում «Բաց համակարգեր» ամսագրում 1999 թվականի թիվ 2 ամսագրում): Բանն այն է, որ այս ապրանքը նույնն է, ինչ շատ նմանատիպ, արգելված է Ռուսաստանում օգտագործման համար:

Արգելվում է ֆիզիկական անձանց եւ ցանկացած կազմակերպությունների թիվ 334.95 թիվ 334.9-ի նախագահի թիվ 334-ի նախագահի հրամանագրով, ներառյալ հանրային, մասնավոր եւ բաժնետոմսերը, գերտոտագրության համակարգերի շահագործումը, որոնք չեն ենթարկվել Fapsi- ում սերտիֆիկացման: Եվ անվտանգ կեղեւը հենց այդպիսի համակարգ է: Այնուամենայնիվ, չարժի վիրավորվել մեր հատուկ ծառայություններից. Մենք աշխարհում մենակ չենք, որոշ երկրներում, օրինակ, Ֆրանսիայում, կանոններն էլ ավելի խիստ են (Արդարություն, որ Ֆրանսիայում այս տարվա մարտին) Գաղտնագրման համակարգերի դաշտում սահմանափակումները զգալիորեն թուլանում են): Անհրաժեշտ չէ նաեւ մտածել, որ մենք փորձում ենք պաշտպանել գաղտնի տեղեկատվությունը. Կազմակերպությունները ոչ միայն կարող են, այլեւ պարտավոր են պաշտպանել կարեւոր տեղեկատվությունը: Միայն դրա համար նրանք պետք է կիրառեն սերտիֆիկացված միջոցներ եւ ազատորեն չբաշխվեն ինտերնետում: Իհարկե, SSH- ի, SSL- ի, PGP- ի եւ այլնի վրա հիմնված ծրագրերը տարածված են ամենուրեք, բայց պետք է հիշել, որ դրանց օգտագործումը հղի է զգալի խնդիրներով: Նմանատիպ ծրագրերի օգտագործողները պոտենցիալ են հատուկ ծառայությունների վարույթների վտանգի տակ: Ամեն դեպքում, մենք իրավունք եւ ցանկություն չունենք խթանել այս մոտեցումը:

Ապահով վավերացում

Շատերը, ադմինիստրատորների կառավարման առաջադրանքները չեն հետաքրքրում փոխանցվող տվյալների պաշտպանությունը, բայց օգտագործողի հուսալի վավերացումը, որպեսզի հարձակվողը չկարողանա ընդհատել եւ օգտագործել ադմինիստրատորի գաղտնաբառը: Լուծումները կարող են լինել մի քանիսը: Առաջին հերթին դա Կերբերոսի տեխնոլոգիան է, որը հիմնված է մանդատների թողարկման վրա (տոմս): (Իրականում, Քերբերոսը տրամադրում է ոչ միայն վավերացում, այլեւ գաղտնագրող ցանցային հաղորդակցություններ, որոնք, կրկին ընկնում են նախագահի հրամանագրի գործողությամբ:) ճշմարիտ է, որ ԱՄՆ կառավարության արտահանման սահմանափակումները զգալիորեն թուլանում են: Մեջ Կորպորատիվ համակարգեր Անցող մուտքը կարող է օգտագործվել այնպիսի հուսալի վավերացման ծառայություններ, ինչպիսիք են շառավղը, Tacacs + եւ XTACAC- ները: Բայց այս բոլոր ծառայությունները (ներառյալ Kerberos) ենթադրում են ցանցային ենթակառուցվածքների լայնածավալ բացումը, որը ենթադրում է բարձր ծախսեր: Քիչ հավանական է, որ այն արդարացված է, եթե հեռավոր մուտքի առաջադրանքների շրջանակը սահմանափակված է միայն ցանցային ՕՀ-ի ցանցային խնդիրներով:

Նման առաջադրանքների համար գաղտնաբառի օժանդակ միջոցներ ավելի հարմար են (միանգամյա գաղտնաբառ, OTP): Նման համակարգերի էությունը այն է, որ ցանցի վրա փոխանցված օգտագործողի գաղտնաբառը ուժի մեջ է միայն մեկ հաղորդակցության նստաշրջանի համար: Այսինքն, նույնիսկ եթե հարձակվողին հաջողվել է ընդհատել գաղտնաբառը, ապա նա չի կարողանա օգտագործել այն, քանի որ գաղտնաբառն արդեն կփոխվի հաջորդ նստաշրջանում:

Սերվերի վրա OTP- ի օգտագործման համար Telnet դեւերը, Rlogin- ը, FTP- ը պետք է փոխարինվեն (իհարկե, նոր ծառայությունները կարող են սկսվել ընտրովի, օրինակ, թարմացված հեռահաղորդակցման միջոցով): Այս դեպքում հաճախորդի ծրագրակազմը պետք չէ թարմացնել, ինչը շատ հարմար է: Առաջին անգամ Օպերացիոն OTP համակարգը թողարկվել է Bell Core (Now Telcordia Technologies) կողմից 1991 թվականին, որը կոչվում է S / Key: S / Kind- ի կարեւոր առանձնահատկությունն այն է, որ սկզբում դա ոչ առեւտրային ապրանք էր, որն աշխատում էր Unix- ի բազմության բազմաթիվ տարբերակների հետ: Այժմ ամենատարածվածը OTP համակարգերի հետեւյալ տարբերակներն են (բոլորն էլ, բացառությամբ S / ստեղնաշարի 2.0 եւ ավելի բարձր, բաշխվում են անվճար).

- Telcordia Technologies- ի S / FTP://ftp.bellcore.com);

- Opie ԱՄՆ նավատորմի հետազոտական \u200b\u200bլաբորատորիա (FTP://ftp.nrl.navy.mil);

- Logdaemon, որը մշակվել է Viites (FTP://ftp.porcupine.org/pub/securance):

Թվարկված համակարգերը վերադառնում են համատեղելի S / Key 1.0-ի հետ: OTP- ի ներկայիս իրականացումը հիմնված է MD4 եւ MD5 Hashing Algorithms- ի վրա (S / Key 1.0-ում, որն օգտագործվում է բացառապես MD4):

Ինչպես են աշխատում OTP համակարգերը: Server- ում OTP- ի նախաստորագրման ժամանակ յուրաքանչյուր օգտվող երկու պարամետր է հատկացնում. Գաղտնի բանալին (այն չի փոխանցվում ցանցի վրա) եւ ITERATIONS- ի քանակը: Սերվերի վրա `գաղտնի բանալին, օգտագործվում է MD4 կամ MD5 ալգորիթմ, եւ Հաուսը հիշվում է: Դրանից հետո օգտագործողը կարող է աշխատել սերվերի հետ ցանցի միջոցով սովորական Telnet, FTP եւ այլն:

Օգտագործողի վավերացումը տերմինալային մուտքի ժամանակ իրականացվում է հետեւյալ կերպ. Օգտագործողի անունը մուտքագրելուց հետո թողարկվում է հաջորդ կրկնության եւ որոշակի աղբյուրի (սերմ) քանակը: Օգտագործողի վավերացման կարգի սկիզբը ներկայացված է Նկար 2. Այստեղ Iteration- ի համարը 967 է, իսկ աղբյուրը `jar564: Գաղտնաբառի դաշտում օգտագործողը պետք է մուտքագրի գաղտնի բանալին, եւ գաղտնաբառի արտահայտությունը, որը բաղկացած է վեց բառից: Այս արտահայտությունը ձեւավորվում է գաղտնի ստեղնաշարի հիման վրա, Iteration- ի համարները եւ աղբյուրը `օգտագործելով հատուկ հաշվիչ (տես նկար 3): Գաղտնաբառի արտահայտություն ստանալու համար օգտագործողը մտնում է Iteration Number, Source եւ դրա գաղտնի բանալին (արդյունքում) գաղտնաբառի վերջնական արտահայտությունն ունի ձեւ, «Ոչ Հաֆդդ Հունդ շների ճառագայթ»):

Գաղտնաբառի արտահայտությունն այնուհետեւ մուտքագրվում է տերմինալի մուտքի ծրագրի գաղտնաբառի դաշտում, որից հետո օգտագործողը նույնացվում է սերվերի կողմից: Այն պետք է հիշել, որ հաջորդ վավերացման միջոցով կրկնության համարը կնվազի մեկով, աղբյուրը չի փոխվի, եւ գաղտնաբառի արտահայտությունը բոլորովին այլ կլինի: Այսպիսով, գաղտնաբառի արտահայտության ընկալումը որեւէ բան չի տա հարձակվողին, քանի որ գրանցվելիս փորձելիս համակարգը չի նշում: Անվտանգության հիմնական բաղադրիչը գաղտնի բանալին է, եւ այն երբեք չի փոխանցվում ցանցում: MD4 եւ MD5 ալգորիթմների օգտագործման շնորհիվ հաշվարկեք գաղտնաբառի արտահայտության գաղտնի բանալին, Iteration- ի համարը եւ աղբյուրը գրեթե անհնար է:

Երբ թվայնի քանակը հասնում է, օգտագործողի հաշիվը պետք է նորից նախաստորագրվի:

Կարող է թվալ, որ հիմնական անհարմարությունը հաշվիչ է: Բայց սա այնքան էլ դեպք չէ, քանի որ հաշվիչը շատ փոքր ծրագիր է, որը որեւէ պարամետր չի պահանջում: Նման հաշվիչները ազատորեն բաշխվում են բոլոր հանրաճանաչ հարթակների համար, ներառյալ MS-DOS, Windows, Macintosh եւ Unix: Ավելին, գաղտնաբառի արտահայտությունները նախապես կարելի է հիշել (կամ գրել), տերմինալի մուտքի մի քանի նստաշրջանների, հետեւողականորեն կրճատելով կրկնության համարը: Այսպիսով, սերվերը հեռակա կառավարելու համար ադմինիստրատորին անհրաժեշտ չէ հաշվիչ տեղադրել բոլոր հաճախորդների տեղերում, որոնց վրա կարող է աշխատել:

X պատուհանի համակարգ

Չնայած UNIX- ի կառավարման գրեթե բոլոր առաջադրանքները կարող են իրականացվել տեքստի ռեժիմով, ադմինիստրատորները հաճախ նախընտրում են գրաֆիկական ինտերֆեյսը, որքան ավելի հարմար: Բացի այդ, Unix- ի որոշ ծրագրեր, որոնք հայտնվում են շուկայում, կարող են վերահսկվել միայն գրաֆիկական միջավայրում: Ծրագիր Գրաֆիկական տեղեկատվության արդյունահանման համար պատասխանատու X-Server- ը մատչելի է մի շարք հարթակների համար, ներառյալ DOS, Windows, Macintosh, Unix եւ այլն, այնուամենայնիվ, շատ դեպքերում (բացառությամբ Unix), այն գալիս է թանկարժեք առեւտրային արտադրանքներով: X11 հաճախորդները (ինչպես արդեն ընդգծվում են, հաճախորդի հայեցակարգը եւ X պատուհան համակարգում սերվերը չեն համընկնում ընդհանուր ընդունված պրակտիկային) օգտագործվում են հիմնականում, Unix սերվերներ:

Պետք է հաշվի առնել, որ X պատուհանների համակարգի կիրառումը ենթադրում է բավականին մեծի առկայություն թողունակություն ցանց: Համակարգը հիանալի աշխատում է տեղական ցանցերում, բայց շատ դանդաղ `գլոբալ ալիքներով: Հետեւաբար, Կառավարչի տնային համակարգչում X պատուհանի համակարգը օգտագործելիս վերահսկողությունը ավելի լավ է իրականացվում Xterm- ի նման տերմինալի կոմունալ ծառայությունների միջոցով, եւ ոչ թե գրաֆիկական կոմունալ ծառայությունների միջոցով:

Unix սերվերին միանալիս (որի վրա գործարկվում են X11 հաճախորդները), նույնականացումը կարող է իրականացվել երկու մեթոդով. Տերմինալային կոմունալ ծառայությունների միջոցով (Display ուցադրման միջոցով ցուցադրվում է XDM ցուցադրում: Գաղտնաբառի առաջին փոխանցման մեջ բաց տեսքով կարող եք խուսափել արդեն իսկ նշված SSH եւ OTP ծրագրերից `Telnet- ի եւ Rlogin- ի փոխարեն: Display ուցադրման մենեջերի դեպքում լռելյայն գաղտնաբառերը փոխանցվում են բաց տեսքով: Հետեւաբար, երբ դուք հեռակա կարգով կառավարեք Unix սերվերը հանրային հասանելի XDM ցանցերում, անհրաժեշտ չէ օգտագործել:

Շատ ուշադիր ադմինիստրատորները պետք է մոտենան Unix սերվերի օգտագործմանը որպես սերվերի X (I.E., խոսելով հասկանալի լեզվի մասին, Unix սերվերի վրա X11 գրաֆիկական կեղեւի գործարկման համար): X Պատուհանների համակարգը նախագծված է այնպես, որ օգտագործողը կարողանա գործարկել հաճախորդը x Հեռավոր սերվեր X եւ ընդհատեք դրա մուտքային / ելքային տեղեկատվության մասին: Արդյունքում, հարձակվողը հնարավորություն է տալիս գաղտնի տեղեկատվություն կարդալ սերվերից x- ից, ներառյալ սերվերի X- ի կողմից մուտքագրված գաղտնաբառերը (չնայած Xterm Terminal Emulator- ը թույլ է տալիս արգելափակել գաղտնաբառի ընդհատումը):

Server X- ում կիրառվում են հաճախորդների նույնականացման երկու սխեմաներ. Հյուրընկալող անունով եւ «Magic Buns» (MIT-Magic-Cookie-1) օգնությամբ: Սերվերի վրա հյուրընկալողի անունը հաստատելիս ստեղծվում են համակարգի ֆայլեր, որտեղ հյուրընկալվում են, որտեղից հաճախորդների ծրագրերը X- ը թույլատրվում է այս սերվերի X- ում: Քանի որ հարձակվողը կարող է բավարարել IP հասցեները կամ դոմենային անունները x11- ում: «Magic Buns» սխեման օգտագործելիս (դրանց աջակցությունը ներկառուցված է XDMCP արձանագրության մեջ, որի վրա տեղադրվում է X ցուցադրման մենեջեր) վավերացումն իրականացվում է օգտագործողի հաշիվների հիման վրա: Հաճախորդը X սերվերի վրա գործարկելու իրավունք ունենալու իրավունք ունի X11 հաճախորդի իր տան կատալոգում Համակարգի ֆայլ: Ձայնագրված գաղտնի սերվերի կոդ X. Այս գաղտնի ծածկագիրը կոչվում է կախարդական փունջ: Խնդիրը միայն այն է, որ Bun- ը ցանցի միջոցով փոխանցվում է բաց ձեւով, ուստի այս մեթոդը նույնպես դժվար թե համարվի անվտանգ:

X Windows համակարգը 11 թողարկում 5-ը ավելացրել է եւս երկու սխեմ (XDM- թույլտվություն -1 եւ Sun-Des-1), որոնք նման են MIT-Magic-cookie- ի սխեմային, բայց օգտագործելով DES կոդավորման ալգորիթմ: Այնուամենայնիվ, արտահանման սահմանափակումների պատճառով X պատուհանների համակարգի առաքման մեջ ներառված նման սխեմաները չեն ներառում: Ելնելով վերը նշված նկատառումներից, հնարավոր է X11- ով գործարկել սերվերը Unix սերվերի վրա միայն այն դեպքում, երբ X11 հաճախորդների մուտքը մերժվում է այլ համակարգիչներից:

Unix Server- ի վրա ցածր անվտանգության սերվերի X- ի մասին նշված բոլորն ամբողջությամբ կիրառվում են Հաճախորդի ադմինիստրատորի հաճախորդների մեքենաների վրա, որոնց վրա գործում է X պատուհանների համակարգը:

Windows NT սերվեր

Microsoft Windows NT սերվերը տեղադրելիս ենթադրվում է, որ ՕՀ-ի ղեկավարությունը կիրականացվի սերվերի վահանակից: Այնուամենայնիվ, NT սերվերի հանդերձանքը պարունակում է հեռակառավարման կոմունալ ծառայություններ: Դրանք Windows NT սերվերի բաշխում են \\ հաճախորդների \\ SRVTools գրացուցակում: Այս կոմունալ հարմարությունները կարող են տեղադրվել ինչպես Windows NT աշխատատեղում, այնպես էլ Windows 9X- ում (տես նկար 4): Նրանց օգնությամբ դուք կարող եք իրականացնել օգտագործողի հաշիվների եւ խմբերի, իրավունքների եւ արտոնությունների, NT տիրույթների կառավարում, վերահսկել իրադարձությունների տեղեկամատյանները սերվերների եւ աշխատատեղերի վերաբերյալ: Կոմունալ ծառայություններն աշխատում են գրաֆիկական ռեժիմով, որը նման է NT սերվերի վերահսկման կոմունալ ծառայությունների «հայրենի» կոմունալ ծառայությունների: Չնայած հեռակառավարման կոմունալ ծառայությունները թույլ են տալիս կատարել համակարգի կառավարման վրա աշխատանքի մեծ մասը, այս հավաքածուի մեջ կարեւոր ծրագրեր չկան: Օրինակ, նրանց օգնությամբ անհնար է իրականացնել սերվերի, կրկնօրինակում, լիցենզիայի կառավարման, կատարողականի մոնիտորինգի եւ այլնի ապարատային կազմաձեւեր եւ այլն: Երրորդ ընկերությունների կողմից շատ սերվերի դիմումներ կան հեռակառավարման ծրագրեր:

Microsoft- ի կողմից մատակարարվող Windows NT սերվերի ռեսուրսների հավաքածուի հավաքակազմը ներառում է մի շարք Լրացուցիչ ծրագրեր Վարչակազմը, ներառյալ հրամանի տողի հիման վրա: Դրանցից ամենակարեւորը adduser.exe է (ստեղծել նոր օգտագործողների հաշիվներ եւ խմբեր), cacls.exe (մուտքի իրավունքների կառավարում), Dumpel.exe (միջոցառման տեղեկամատյաններից ելք), RMTSHARE (ցանցային ռեսուրսների կառավարում) ): Օգտագործելով նույնիսկ թույլ հրամանատար պրոցեսոր NT, կառավարիչը դժվար չի լինի գրել ստանդարտ ծրագիր `ավտոմատ իրավունքներով եւ արտոնություններով նոր հաշիվ ստեղծելու համար:

Windows NT Կան նաեւ մի շարք ծրագրեր, որոնք իրականացնում են Telnet սերվերը: Դրանով ադմինիստրատորը կարող է ստանալ հեռավոր մուտք դեպի NT սերվեր եւ գործարկել ծրագիրը հրամանի տողում: Կրկին պետք է հիշել, որ Telnet- ի մեծ մասում գաղտնաբառը փոխանցվում է բաց տեսքով:

Բայց, ինչպես արդեն նշվում է, հեռավոր մուտքի եւ հրամանի տողի տվյալների բազայում ծրագրի իրականացումները չեն կարող լուծել բոլոր վարչական առաջադրանքները: Հետեւաբար, որոշ լուծումներ հուշում են էմուլյացիա Գրաֆիկական ինտերֆեյս Windows NT սերվեր հեռավոր համակարգչում:

Առաջին հերթին ես կցանկանայի նշել Microsoft- ի Citrix եւ Windows տերմինալ սերվերի (WTS) Winframe արտադրանքները: Այս ապրանքների ճարտարապետության համաձայն, դիմումները կատարվում են NT սերվերի վրա, եւ տեղեկատվության մուտքագրումը / ելքը իրականացվում է հաճախորդի համակարգիչների վրա: Ըստ իրենց արտադրողների, WinFrame- ը եւ WTS- ը ընդունելի են արդեն աշխատել 28 Կբիտ / վ արագությամբ, այնպես որ նույնիսկ կարող եք սերվերներ ղեկավարել տնից: Այս միջոցները NT սերվերի վրա օգտագործելու համար անհրաժեշտ է տեղադրել սերվերի մի մասը ծրագրաշարի եւ ադմինիստրատորների աշխատավայրերում `հաճախորդի ծրագրակազմ: WinFrame- ը եւ WTS- ը գաղտնաբառ չեն փոխանցում բաց ձեւով:

Օրինակ, արժե ասել, որ նման լուծումները ավելորդ են կառավարման առաջադրանքների համար: WinFrame- ի եւ WTS տեխնոլոգիան ենթադրում է կապ մի քանի հաճախորդների սերվերի հետ: (Սովորաբար, ադմինիստրատորը բավարար է սերվերին մուտք ունենալու համար միայն մեկն է) :) Այս լուծման հիման վրա, բավականին թանկ: Օրինակ, Հաճախորդի կապը WinFrame սերվերին կարժենա 200-ից $ 400 դոլար, ինչը շատ թանկ է, քանի որ կազմակերպությունը չի կարող լինել մեկ սերվեր եւ ոչ մեկ ադմինիստրատոր:

Ավելի տեղին, իմ կարծիքով, հեռավոր կառավարման համար գտնվում են հեռավոր կառավարման մասնագիտացված փաթեթներ, ինչպիսիք են Symantec- ի PCANY- ը եւ Stac- ի հասանելիությունը: Նման ապրանքներ օգտագործելիս NT սերվերի էկրանի բովանդակությունը կրկնօրինակվում է տեղական համակարգչային էկրանին, տեղական համակարգչից ստեղնաշարի (եւ մկնիկի) մուտքագրումը եւ փոխանցվում է հեռավոր (այս դեպքում `NT սերվերին) , Ամեն ինչ կարծես ադմինիստրատորը նստում է սերվերի վահանակում: PCANY OWH եւ այլ նմանատիպ ապրանքներ գործում են ոչ միայն տեղական ցանցում, այլեւ դանդաղ անջատիչ գծերով: Այնուամենայնիվ, դրանք սահմանում ունեն սահմանափակում Միաժամանակյա կապեր սերվերին (սովորաբար միայն մեկ կապ): PCANY TROY Ապրանքները ներկառուցված կոդավորման գործիքներ ունեն, ուստի գաղտնաբառը ընդհատելու ունակությունը քիչ հավանական է:

Հեռակառավարման ընդհանուր թերությունները windows- ի կառավարում NT- ն անհրաժեշտ է տեղադրել լրացուցիչ ծրագրային ապահովման արտադրանքների հաճախորդների տեղերում:

Netware.

Novell Netware ճարտարապետության եզակիության շնորհիվ մխիթարին հեռավոր մուտքի խնդիրները պետք է առանձնացվեն ցանցի ռեսուրսների կառավարման խնդիրներից:

Օգտագործողի հաշիվների, խմբերի, NDS- ի օբյեկտների կառավարումը, Netware մուտքի իրավունքներն իրականացվում են հաճախորդների տեղերից, ուստի վարչակազմը սկզբում հեռավոր է: Այնուամենայնիվ, ադմինիստրատորները կարող են հանդիպել մեկ խոչընդոտի. Netware Main Netware- ի հինգերորդ տարբերակը network անցի արձանագրություն IPX / SPX էր: Այն ստեղծեց եւ ստեղծում է մեծ խնդիրներ `ցանցի միջոցով ցանցի միջոցով ինտերնետի միջոցով: Եթե \u200b\u200bադմինիստրատորը պետք է կարողանա կառավարել ցանցի ՕՀ-ն տնային համակարգչից, ապա նա պետք է մտածի տեղական ցանցին հեռակառավարման սերվերի միջոցով, որն աջակցում է IPX / SPX արձանագրություններին: Բարեբախտաբար, ապարատային սերվերների մեծ մասը աջակցում է նման ռեժիմին:

Այնուամենայնիվ, անհրաժեշտ ենթակառուցվածքների ստեղծման ծախսերը կարող են անընդունելի լինել, այնպես որ հաճախակի տնային համակարգիչները միացված են տեղական ցանցին ինտերնետի միջոցով: Նման իրավիճակում կարող եք առաջարկել հետեւյալ տարբերակը. Տեղադրեք PCANY ուրը տեղական ցանցային համակարգիչներից մեկում, իսկ ցանցի կառավարումը Գլխավոր համակարգիչ Իրականացնել այս միջանկյալ հղումը: Ի դեպ, նման մոտեցումը կարող է ավելի գրավիչ լինել ներկայացման տեսանկյունից, քանի որ ցանցի կառավարման ծրագրի միջոցով հաղորդակցման ուղիները (հատկապես Netware Administrator) աշխատելը շատ դանդաղ են աշխատում: Մեկ այլ եղանակ `Netware- ի թարմացումից հինգերորդ տարբերակին (կամ տեղադրեք Netware / IP):

Ինչ վերաբերում է վահանակի հեռակառավարմանը, ապա Netware- ը ներառում է RConsole գործիք, վահանակ մուտք գործելու համար Աշխատատեղ ցանց: Այնուամենայնիվ, նա ունի երկու սահմանափակում. Նախ, վահանակի գաղտնաբառը փոխանցվում է բաց տեսքով, երկրորդ, IPX / SPX օգտագործվում է որպես արձանագրություն: Բաց տեսքով գաղտնաբառերի փոխանցումից խուսափելը թույլ է տալիս անկախ արտադրողների կոմունալ ծառայություններ, որոնք իրականացնում են անվտանգ հեռակառավարություն վահանակ: Նրանց թվում, CAMESECONSOLE Secureconsole- ը Netware Protocom զարգացման համակարգերի համար ( http://www.serversystems.com): Մուտք գործելիս այն օգտագործում է կոդավորված ադմինիստրատորի գաղտնաբառ:

Ինչպես մյուս դեպքերում, IPX / SPX արձանագրությունների տեսքով խոչընդոտ կարող է վերացվել `օգտագործելով PCANYWROY ծրագրակազմ (I.E: Օգտագործեք տեղական ցանցի համակարգիչներից մեկը): Մեկ այլ մեթոդ `XConsole ծրագիրը կիրառել, որը ներառում է վահանակ մուտք դեպի X պատուհան համակարգի միջոցով, I.e. ըստ TCP / IP- ի: Գրված է Java Remote Access Upility Rconsolej- ի կողմից, որպես Netware 5-ի մասում 5-ը օգտագործում է TCP / IP- ն, որպես տրանսպորտ: Այնուամենայնիվ, XConsole եւ Rconsolej գաղտնաբառի ծրագրերը փոխանցվում են բաց տեսքով: Ամփոփելով, մենք կարող ենք ասել, որ հեռավոր ցանցի վերահսկման համար խորհուրդ է տրվում օգտագործել մասնագիտացված միջոցներ, ինչպիսիք են PCANY OWER- ը:

Վեբ տեխնոլոգիաների տեխնոլոգիա

Վեբ տեխնոլոգիան աճող ազդեցություն է ունենում ցանցի մեդիայի կառավարման վրա: Արդեն շատ երթուղիչներ, անջատիչներ, ցանցային տպիչներ թույլ են տալիս կառավարում վեբ զննարկիչների միջոցով: Բայց այս ցուցակը հեռու է նրանց կողմից սպառված լինելուց, վեբը ներխուժում է ցանցի ՕՀ-ի վերահսկման շրջանակը: Սկզբում համացանցը կարող էր ղեկավարել միայն HTTP եւ FTP սերվերները, բայց այս ցուցակը անընդհատ ընդլայնվում եւ ընդգրկում է այժմ DBMS- ը, ֆայլային համակարգերը, firewater էկրաններ, DNS ցանցային ծառայություններ, DHCP եւ շատ ավելին: Նույնիսկ NDS դիրեկտորիաները կարող են վերահսկվել զննարկիչների միջոցով `օգտագործելով հատուկ առեւտրային ծրագրեր: Չնայած վերը նշվածին, ցանցի ամբողջ միջավայրի ամբողջական կառավարումից առաջ, համացանցը դեռ չի աճել: Խնդիրն ավելի է սրվում եւ այն փաստը, որ շատ դիմումների եւ, հատկապես ցանցային սարքերի համար HTTP գաղտնաբառը փոխանցվում է բաց տեսքով:

Եզրակացություն

Հեռակառավարման սերվերներ կազմակերպելիս շատ գործոններ պետք է հաշվի առնեն, առաջին հերթին, ցանցի ՕՀ-ի բնութագրերը, կապի գծերի իրականացումը, վավերացման խնդիրները: Կառավարման գործիքների առավել ամբողջական փաթեթը Unix- ը տրամադրում է, այնուամենայնիվ, իրավասու մոտեցմամբ, windows Administrators NT- ն եւ Netware- ը նույնպես անհանգստության պատճառ չեն հանդիսանում:

Server անցի միջոցով համակարգչային ռեսուրսների որոշակի տիպի համակարգչային ռեսուրսների հասանելիության ապահովում է Server- ի եւ հաճախորդի հաճախորդների հավաքածուն, որը կոչվում է ցանցային ծառայություն: ՕՀ-ի հաճախորդի եւ սերվերի մի մասը, որը համատեղ հնարավորություն է տալիս ցանցի միջոցով մուտք գործել համակարգչային ֆայլի համակարգի համակարգի ծառայություն: Ասում են, որ ցանցային ծառայությունը ցանցի օգտագործողներին տրամադրում է մի շարք ծառայություններ: Այս ծառայությունները երբեմն կոչվում են ցանցային ծառայություն: Ծառայությունը ինտերֆեյս է սպառողական ծառայությունների եւ ծառայություններ մատուցողի միջեւ (Ծառայություն): Յուրաքանչյուր ծառայություն կապված է ցանցային ռեսուրսների հատուկ տիպի եւ (կամ) այս ռեսուրսներին մուտք գործելու որոշակի ձեւի հետ: Օրինակ, տպագիր ծառայությունը ցանցի օգտագործողներին հնարավորություն է տալիս մուտք գործել ընդհանուր ցանցային տպիչների եւ ապահովում է տպագիր ծառայություն, իսկ փոստային ծառայությունը տրամադրում է ցանցի տեղեկատվական ռեսուրսներ. Ռեսուրսների հասանելիության եղանակը տարբեր է, օրինակ, հեռավոր մուտքի ծառայություն. Այն համակարգչային ցանցի օգտագործողներին հնարավորություն է տալիս մուտք գործել իր բոլոր ռեսուրսները անջատված հեռախոսային ալիքների միջոցով: Հատուկ ռեսուրսի հեռավոր մուտք ձեռք բերելու համար, ինչպիսիք են տպիչը, հեռավոր մուտքի ծառայությունը շփվում է տպագիր ծառայության հետ: Network անցի ՕՀ օգտագործողների համար ամենակարեւորը ֆայլերի ծառայությունն է եւ տպագիր ծառայությունը: Network անցային ծառայությունների շարքում կարող եք ընտրել այն, ինչը կենտրոնացած չէ պարզ օգտագործողի վրա, բայց կառավարչի վրա: Նման ծառայություններն օգտագործվում են ցանցը կազմակերպելու համար: Ավելի առաջընթացը մոտեցում է կենտրոնացված տեղեկատու ծառայության ստեղծման կամ, այլ կերպ, գրացուցակի ծառայության ստեղծման հետ, որը նախատեսված է տվյալների բազա պահպանելու համար ոչ միայն ցանցի բոլոր օգտագործողների, այլեւ բոլոր ծրագրային եւ ապարատային բաղադրիչների մասին: Ծառայության ադմինիստրատորին տրամադրող ցանցային ծառայությունների այլ օրինակներ են ցանցային մոնիտորինգի ծառայությունը, որը թույլ է տալիս գրավել եւ վերլուծել ցանցի երթեւեկությունը, անվտանգության ծառայությունը, մասնավորապես, տրամաբանական մուտքի ընթացակարգի կատարումը կարող է ներառվել Ստուգեք, պահուստային եւ արխիվացման ծառայություն: Որքանով է հարուստ ծառայության հանդերձանքը առաջարկում օպերացիոն համակարգը, օգտագործողներին վերջ տալու համար, դիմումները եւ ցանցային ադմինիստրատորները կախված են նրա դիրքից ցանցի ՕՀ-ի ընդհանուր քանակով: Network անցային ծառայությունները իրենց բնույթով են `հաճախորդ-սերվերի համակարգեր: Անցային ծառայության իրականացումից ի վեր, հարցումների աղբյուրը (հաճախորդ) եւ հարցումների (սերվերի) գործադիրի աղբյուրը (սերվերը) եւ ցանկացած ցանցային ծառայության պարունակում են նրա կազմի երկու ասիմետրիկ մասեր `հաճախորդ եւ սերվեր (Նկար): 2.2): Network անցային ծառայությունը կարող է ներկայացվել գործող համակարգում կամ ինչպես (հաճախորդ, այնպես էլ սերվեր) մասերում, կամ դրանցից միայն մեկը:

Սովորաբար ասվում է, որ սերվերը իր ռեսուրսներն է տրամադրում հաճախորդին, եւ հաճախորդը դրանք օգտագործում է: Հարկ է նշել, որ որոշ ծառայության ցանցային ծառայություն մատուցելիս ռեսուրսներն օգտագործվում են ոչ միայն սերվերի, այլեւ հաճախորդի կողմից: Հաճախորդը կարող է ծախսել իր ռեսուրսների (սկավառակի տարածության, պրոցեսորի ժամանակի եւ այլն) զգալի մասը, ցանցային ծառայության շահագործումը պահպանելու համար: Օրինակ, հաճախորդի սկավառակի վրա փոստային ծառայությունը իրականացնելիս կարող է պահվել դրա լայնածավալ նամակագրությունը պարունակող տվյալների բազայի տեղական պատճենը: Այս դեպքում հաճախորդը մեծ աշխատանք է կատարում, երբ տարբեր ձեւաչափերով հաղորդագրություններ են առաջացնում, ներառյալ բարդ մուլտիմեդիա, աջակցում են հասցեների գրքի պահպանմանը եւ կատարում է շատ այլ օժանդակ աշխատանքներ: Հաճախորդի եւ սերվերի միջեւ սկզբունքային տարբերությունն այն է, որ հաճախորդը միշտ ցանցի ծառայության աշխատանքի աշխատանքի նախաձեռնողն է, եւ սերվերը միշտ գտնվում է պասիվ հարցումների ակնկալի ռեժիմում: Օրինակ, փոստի սերվերը փոստը փոխանցում է օգտագործողի համակարգչին միայն փոստի հաճախորդից պահանջելուց հետո: Սովորաբար, հաճախորդի եւ սերվերի մասերի փոխազդեցությունը ստանդարտացվում է, այնպես որ սերվերի մեկ տեսակը կարող է նախագծվել տարբեր տեսակի հաճախորդների հետ աշխատելու համար տարբեր ձեւերով եւ, գուցե տարբեր արտադրողներ: Այս հաճախորդների եւ սերվերի միակ պայմանը պետք է աջակցի փոխգործակցության ընդհանուր ստանդարտ արձանագրությանը: