Способы кражи куки файлов

Такой метод взлома, как хищение cookies, отлично работает и применяется многими хакерами. Если Вы тоже хотите попробовать его, но не знаете, что делать, читайте наши рекомендации.

Что такое cookies?

Это информация о посещении пользователем конкретного сайта. Она хранится в отдельном текстовом документе. Там можно отыскать самые разные сведения. В том числе логины, пароли, адреса почтовых ящиков и номера телефонов. Именно поэтому взломщики стремятся заполучить эти документы. Чтобы украсть нужные материалы, хакеры прибегают к разным методам.

Способы кражи куки

XSS уязвимость

Её можно найти и использовать на любом сайте. Когда специалист находит уязвимость, он внедряет в нее специальный код. В зависимости от цели коды бывают разными, их пишут под конкретный ресурс. Когда пользователь заходит на эту страницу и обновляет её, все изменения применяются. Код начините действовать - внедряется в компьютер жертвы и собирает всю нужную информацию из браузера.

Для внесения кода Вы можете использовать любой тип уязвимостей - ошибку на веб-ресурсе, в браузере или системе компьютера.

Существует 2 вида XSS-атак:

Пассивные - направлены на скрипт странички. В этом случае нужно искать уязвимые места в элементах страницы. Например, вкладка с диалогами, окно поиска, видео каталог и т.д.

Активные - их стоит искать на сервере. Особенно часто бывают на различных форумах, в блогах и чатах.

Как заставить человека применить XSS?

Задача не из легких, потому что зачастую для активации кода требуется кликнуть по ссылке с ним. Вы можете замаскировать ссылку и выслать в письме вместе с интересным предложением. Например, предложить большую скидку в интернет-магазине. Также можно внедрить все это в картинку. Пользователь с большой вероятностью просмотрит её и ничего не заподозрит.

Установка сниффера

Это внедрение специализированных программ для отслеживая трафика на чужом устройстве. Сниффер позволяет перехватывать передаваемые сессии с чужими данными. Так можно заполучить все логины и пароли, адреса, любую важную информацию, передаваемую по сети пользователем. При этом атаки чаще всего осуществляются на незащищенные данные HTTP. Для этого хорошо подходят незащищенный wi-fi.

Внедрить sniffer можно несколькими способами:

- Копировать трафик;

- Анализ данных с помощью атак на трафик;

- Прослушивание интерфейсов;

- Внедрение сниффера в разрыв канала.

Все данные хранятся на веб-сервере в изначальном виде. Если Вы измените их, это и будет считаться подменой. Все полученные материалы можно будет использовать на другом компьютере. Таким образом Вы получите полный доступ к личным данным пользователя. Модифицировать куки можно при помощи настроек в браузере, аддонов или специальных программок. Редактирование возможно также в любом стандартном блокноте на пк.

Кража cookies с помощью вируса

Специалисты советуют не использовать куки, если на это нет особой нужды. Если есть возможно отключить их, лучше сделать это. Все потому, что куки очень уязвимы. Их часто крадут злоумышленники. Из этих файлов можно получить огромное количество личной конфиденциальной информации, которая будет использоваться против человека. Самый опасный вид файлов - те, что остаются в системе, когда сеанс уже завершен.

Куки часто крадут при помощи вирусной утилиты. Делается это довольно просто. В любую безопасную утилиту внедряется вирус, который собирает определенные материалы на компьютере. Вирусная программа будет связана с сервером её хозяина. Программка должна быть настроена так, чтобы браузер использовал её как прокси сервер.

Когда прога попадет на пк жертвы, она автоматически начнет собирать все хранимые данные и отправлять их Вам.

Вирусы бывают разными, функции их также могут отличаться. Некоторые позволяют полностью контролировать браузер и просматривать любые сведения. Другие способны красть защищенные материалы. Третьи собирают только незащищенные данные.

У Вас может возникнуть сложность с внедрением вирусной программки на чужой компьютер. Необходимо заставить пользователя загрузить её и запустить. Тут можно либо переслать ему письмо со ссылкой на прогу, либо выдать программку за безопасную и дождаться, когда человек сам скачает её с Вашего сайта.

Как защитить куки файлы от кражи?

Большая часть веб-ресурсов недостаточно защищена. Хакеры легко находят уязвимости и ошибки на этих платформах.

Правила защиты куки:

- Привязывайте id компьютера к текущей сессии. Тогда при входе на сайте с постороннего устройства будет начата новая сессия, данные из предыдущей извлечь не получится.

- Привяжите сессию к браузеру. Будет работать тот же принцип, что и в предыдущем пункте.

- Зашифруйте передаваемые по сети параметры. Тогда информацию, сохраненную в документе невозможно будет понять. Она окажется бесполезной для того, кто её перехватил. Этот прием не защитит Вас на все 100%, некоторые специалисты умеют расшифровывать любые материалы.

- Создайте отдельную папку для индификаторов.

Как узнать пароль от чужого аккаунта через cookies?

Чтобы получить чужие данные для авторизации необходимо для начала добраться до файла в котором они были сохранены.

Для тех, кто пользуется Mozilla Firefox нужно зайти во вкладку инструменты, которая находится в основном меню. Далее в настройках системы Вы найдете раздел «Защита», там и следует искать все важные сведения об аккаунтах в соцсетях. Все пароли скрыты, поэтому нажмите на кнопку «отобразить». Тут же Вы можете установить защиту и поставить специальный код. Тогда никто кроме Вас не получит эту информацию.

В Opera для общего просмотра доступны только имена пользователей. Но в меню можно найти менеджер паролей и просмотреть все хранимые на компьютере. Полный список есть в менеджере. Для того, чтобы получить доступ к паролям нужно устанавливать дополнительное расширение.

В Google Chrome все эти материалы можно увидеть в расширенных настройках. Там есть вкладка со всеми сохраненными куки.

К сожалению, стандартный браузер Internet Explorer не обладает такими функциями. Чтобы узнать информацию о веб платформах, которые посещает владелец пк, необходимо скачивать специальную программку. В интернете её можно найти бесплатно, она полностью безопасна, но лучше загружать её из проверенных источников. Не забывайте, что любая программка должна проверяться антивирусом. Особенно это касается тех утилит, что работают с паролями.

Этот прием подходит только тем, у кого есть физический доступ к компьютеру жертвы. Также Вы сможете узнать чужой пароль, если человек авторизовался на платформе через Ваш пк и сохранил свои данные.

Программы для кражи куки файлов

В интернете развелось множество хакерских форумjd, на которых общаются между собой хакеры. Люди заходят туда в надежде получить бесплатную помощь. Именно там можно отыскать огромное количество разных программок для взлома. Мы хотим предупредить Вас, что доверять этим программам не стоит. Утилиты для удаленной кражи куки с чужого устройства - пустышки, либо вирусные программки. Если Вы загрузите этот софт на свой пк, то скорее всего сами попадете в ловушку мошенника. Бесплатно размещают программки жулики. Таким образом они распространяют вирусное ПО и получают контроль над чужими пк. Вообще подобные программки - развод, вы поймете это по их интерфейсу и содержанию. Если уж Вы собираете пользоваться каким-либо софтом для добычи файлов, то пусть это будут снифферы. Конечно, пользоваться ими не так просто. Да и найти в интернете хороший сниффер нелегко. Но такой софт есть у специалистов, которые могут Вам продать его за деньги. Помните, что мошенников много, у каждого свои уловки. Доверять стоит только проверенным хакерам, у которых хорошая репутация, имеются отзывы и есть собственный сайт.

В заключение хотелось бы отметить, что кража кукис - действительно мощный метод, результативность которого очень высока. Если Вы хотите взломать чей-то профиль в соцсети или мессенджере, обязательно рассмотрите этот вариант. Лучше всего этот метод работает, когда Вы можете воспользоваться компьютером жертвы. Получить материалы на расстоянии гораздо сложнее, но Вы можете воспользоваться нашими советами и попробовать применить этот способ на практике.

В разделе

Задумывались ли вы когда-нибудь о том, как на некоторых Web-узлах происходит персонификация посетителей? Это может выражаться, например, в запоминании содержимого "тележки" (если этот узел предназначен для продажи товаров) или в способе заполнения полей какой-нибудь формы. В протоколе HTTP, лежащем в основе функционирования World Wide Web, нет средств, позволяющих отслеживать события от одного посещения узла к другому, поэтому для возможности хранения таких "состояний" было разработано специальное дополнение. Этот механизм, описанный в документе RFC 2109, обеспечивает вставку в передаваемые запросы и ответы HTTP специальных фрагментов данных cookie, позволяющих Web-узлам отслеживать своих посетителей.

Данные cookie могут запоминаться на время сеанса связи (per session ), оставаясь в оперативной памяти в течение одного сеанса и удаляясь при закрытии браузера, или даже после истечения заданного промежутка времени. В других случаях они бывают постоянными (persistent ), оставаясь на жестком диске пользователя в виде текстового файла. Обычно они хранятся в каталоге Cookies (%windir% \Cookies - в Win9x и %userprofile%\Cookies - в NT/2000). Нетрудно догадаться, что после захвата файлов cookie в Internet взломщик может выдавать себя за пользователя данного компьютера, или собирать содержащуюся в этих файлах важную информацию. Прочитав следующие разделы, вы поймете, насколько просто это сделать.

Перехват файлов cookie

Самый прямой способ заключается в перехвате файлов cookie при их передаче по сети. Затем перехваченные данные можно использовать при входе на соответствующий сервер. Такую задачу можно решить с помощью любой утилиты перехвата пакетов, однако одной из лучших является программа Лаврентия Никулы (Laurentiu Nicula ) SpyNet/PeepNet . В состав SpyNet входят две утилиты, которые работают в комплексе. Программа CaptureNet выполняет захват самого пакета и сохраняет его на диске, а утилита PeepNet открывает этот файл и преобразует его в читабельный формат. Следующий пример является фрагментом восстановленного программой PeepNet сеанса связи, во время которого файл cookie служит для аутентификации и управления доступом к просматриваемым страницам (для сохранения анонимности имена изменены).

GET http://www.victim.net/images/logo.gif HTTP/1.0 Accept: */* Referrer: http://www.victim.net/ Host: www.victim.net Cookie: jrunsessionid=96114024278141622; cuid=TORPM!ZXTFRLRlpWTVFISEblahblah

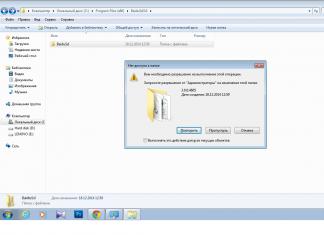

В приведенном примере виден фрагмент cookie, помещенный в поступающий на сервер запрос HTTP. Наиболее важным является поле cuid= , в котором задается уникальный идентификатор, используемый при аутентификации пользователя на узле www.victim.net. Допустим, что после этого взломщик посетил узел victim.net, получил собственный идентификатор и файл cookie (предполагается, что узел помещает данные cookie не в виртуальную память, а записывает их на жесткий диск). Тогда взломщик может открыть свой собственный файл cookie и заменить в нем идентификатор поля cuid=, взяв его из перехваченного пакета. В этом случае при входе на сервер victim.net он будет восприниматься как пользователь, чьи данные cookie были перехвачены.

Способность программы PeepNet воспроизводить весь сеанс связи или его фрагмент значительно облегчает реализацию атак этого типа. С помощью кнопки Go get it! можно повторно извлечь страницы, которые просматривались пользователем, используя его данные cookie, перехваченные ранее программой CaptureNet. В диалоговом окне утилиты PeepNet можно увидеть информацию о чьих-то выполненных распоряжениях. При этом для аутентификации используются данные cookie, перехваченные программой CaptureNet. Обратите внимание на фрейм, расположенный в нижнем правом углу диалогового окна с данными сеанса связи, и на строку, которая следует за строкой Cookie:. Это данные cookie, используемые при аутентификации.

Это довольно ловкий трюк. Кроме того, утилита CaptureNet может предоставить полную запись трафика в расшифрованном виде, что практически равносильно возможностям утилит профессионального класса, таких как Sniffer Pro компании Network Associates, Inc. Однако утилита SpyNet еще лучше - ее можно получить бесплатно!

Контрмеры

Следует остерегаться узлов, на которых файлы cookie применяются для аутентификации и хранения важных идентификационных данных. Одним из инструментов, помогающих в обеспечении защиты, является программа Cookie Pal компании Kookaburra Software, которую можно найти на Web-узле http://www.kburra.com/cpal.html . Этот программный продукт можно настроить так, чтобы для пользователя генерировались предупреждающие сообщения о попытках Web-узла воспользоваться механизмом cookie. При этом можно "заглянуть за кулисы" и решить, следует ли разрешать выполнение этих действий. В Internet Explorer имеется встроенный механизм поддержки файлов cookie. Чтобы активизировать его, запустите аплет Internet Options панели управления, перейдите во вкладку Security, выберите элемент Internet Zone, установите режим Custom Level и для постоянных и временных данных cookie установите переключатель в положение Prompt. Настройка использования файлов cookie в браузере Netscape выполняется с помощью команды Edit › Preferences › Advanced и установки режима Warn me before accepting a cookie или Disable cookies (рис. 16.3). Принимая файл cookie, нужно проверить, записался ли он на диск, и узнать, собирает ли Web-узел информацию о пользователях.

Посещая узел, на котором файлы cookie служат для аутентификации, необходимо убедиться, что первоначально сообщаемые имя и пароль шифруются хотя бы с помощью протокола SSL. Тогда эта информация появится в окне программы PeepNet по меньшей мере не в виде простого текста.

Авторы предпочли бы полностью отказаться от файлов cookie, если бы многие часто посещаемые Web-узлы не требовали этого режима. Например, для популярной во всем мире службы Hotmail компании Microsoft наличие файлов cookie обязательно для регистрации. Поскольку эта служба в процессе аутентификации задействует несколько различных серверов, то добавить их в зону надежных узлов не так-то просто (этот процесс описан в разделе "Разумное Использование Зон Безопасности: Общее Решение Проблемы Элементов Activex"). В этом случае поможет обозначение *.hotmail.com. Файлы cookie - далеко не идеальное решение проблемы неполноты протокола HTML, однако альтернативные подходы, по-видимому, еще хуже (например, добавление к адресу URL идентификатора, который может храниться на proxy-серверах). Пока не появится идея получше, единственным выходом остается контроль над файлами cookie с помощью перечисленных выше методов.

Захват файлов cookie через URL

Представим себе нечто ужасное: пользователи Internet Explorer щелкают на специально сконструированных гиперссылках и становятся потенциальными жертвами, рискуя, что их файлы cookie будут перехвачены. Беннет Хазельтон (Bennett Haselton ) и Джеми Маккарти (Jamie McCarthy ) из тинейджерской организации Peacefire, ратующей за свободу общения через Internet, опубликовали сценарий, воплощающий эту идею в жизнь. Этот сценарий извлекает файлы cookie с клиентского компьютера, если его пользователь щелкает на ссылке, содержащейся на этой странице. В результате содержимое файла cookie становится доступным для операторов Web-узла.

Эту возможность можно использовать в неблаговидных целях, внедряя дескрипторы IFRAME в HTML-код Web-страницы, электронного сообщения в формате HTML или сообщения из группы новостей. В следующем примере, предложенном консультантом по вопросам безопасности Ричардом М. Смитом, демонстрируется возможность использования дескрипторов IFRAME совместно с утилитой, разработанной организацией Peacefire.

Для того, чтоб подобные вещи не грозили нашим личным данным, сам так делаю и всем советую всегда обновлять ПО, работающее с HTML-кодом (e-mail клиенты, медиа-проигрыватели, браузеры и т.д.).

Многие предпочитают просто блокировать получение файлов cookie, однако, большинству Web-узлов для просмотра необходима поддержка cookie. Вывод – если в скором будущем появится инновационная технология, позволяющая обходится без cookie, программисты и администраторы с облегчением вздохнут, а пока cookie остается лакомым куском для хакера! Это действительно так, поскольку более качественной альтернативы пока не существует.

Меры противодействия, выполняемые на стороне сервера

В случае рекомендаций по обеспечению безопасности сервера специалисты дают один простой совет: не используйте механизм cookie без особой на то необходимости! Особенно необходимо быть осторожными при использовании файлов cookie, которые остаются в системе пользователя после завершения сеанса связи.

Конечно же, важно понимать, что файлы cookie могут использоваться в целях обеспечения безопасности Web-серверов для осуществления авторизации пользователей. Если все же разрабатываемому приложению необходимо использовать файлы cookie, то этот механизм следует настроить таким образом, чтобы при каждом сеансе использовались различные ключи с коротким периодом действия, а также стараться не помещать в эти файлы информацию, которая может быть использована хакерами для взлома (такую как ADMIN=TRUE).

Кроме того, для обеспечения большей безопасности при работе с файлами cookie можно использовать их шифрование для предотвращения извлечения важной информации. Конечно же, шифрование не решает всех проблем безопасности при работе с технологией cookie, однако этот метод позволит предотвратить наиболее простые взломы, описанные выше.