Механизмами шифрования данных для обеспечения информационной безопасности общества является криптографическая защита информации посредством криптографического шифрования.

Криптографические методы защиты информации применяются для обработки, хранения и передачи информации на носителях и по сетям связи.

Криптографическая защита информации при передаче данных на большие расстояния является единственно надежным способом шифрования.

Криптография - это наука, которая изучает и описывает модель информационной безопасности данных. Криптография открывает решения многих проблем информационной безопасности сети: аутентификация, конфиденциальность, целостность и контроль взаимодействующих участников.

Термин "Шифрование" означает преобразование данных в форму, не читабельную для человека и программных комплексов без ключа шифрования-расшифровки. Криптографические методы защиты информации дают средства информационной безопасности, поэтому она является частью концепции информационной безопасности.

Цели защиты информации в итоге сводятся к обеспечению конфиденциальности информации и защите информации в компьютерных системах в процессе передачи информации по сети между пользователями системы.

Защита конфиденциальной информации, основанная на криптографической защите информации, шифрует данные при помощи семейства обратимых преобразований, каждое из которых описывается параметром, именуемым "ключом" и порядком, определяющим очередность применения каждого преобразования.

Важнейшим компонентом криптографического метода защиты информации является ключ, который отвечает за выбор преобразования и порядок его выполнения. Ключ - это некоторая последовательность символов, настраивающая шифрующий и дешифрующий алгоритм системы криптографической защиты информации. Каждое такое преобразование однозначно определяется ключом, который определяет криптографический алгоритм, обеспечивающий защиту информации и информационную безопасность информационной системы.

Один и тот же алгоритм криптографической защиты информации может работать в разных режимах, каждый из которых обладает определенными преимуществами и недостатками, влияющими на надежность информационной безопасности России и средства информационной безопасности.

Симметричная или секретная методология криптографии.

В этой методологии технические средства защиты информации, шифрования и расшифровки получателем и отправителем используется один и тот же ключ, оговоренный ранее еще перед использованием криптографической инженерной защиты информации.

В случае, когда ключ не был скомпрометирован, в процессе расшифровке будет автоматически выполнена аутентификация автора сообщения, так как только он имеет ключ к расшифровке сообщения.

Таким образом, программы для защиты информации криптографией предполагают, что отправитель и адресат сообщения - единственные лица, которые могут знать ключ, и компрометация его будет затрагивать взаимодействие только этих двух пользователей информационной системы.

Проблемой организационной защиты информации в этом случае будет актуальна для любой криптосистемы, которая пытается добиться цели защиты информации или защиты информации в Интернете, ведь симметричные ключи необходимо распространять между пользователями безопасно, то есть, необходимо, чтобы защита информации в компьютерных сетях, где передаются ключи, была на высоком уровне.

Любой симметричный алгоритм шифрования криптосистемы программно аппаратного средства защиты информации использует короткие ключи и производит шифрование очень быстро, не смотря на большие объемы данных, что удовлетворяет цели защиты информации.

Средства защиты компьютерной информации на основе криптосистемы должны использовать симметричные системы работы с ключами в следующем порядке:

· Работа информационной безопасности начинается с того, что сначала защита информации создает, распространяет и сохраняет симметричный ключ организационной защиты информации;

· Далее специалист по защите информации или отправитель системы защиты информации в компьютерных сетях создает электронную подпись с помощью хэш-функции текста и добавления полученной строки хэша к тексту, который должен быть безопасно передан в организации защиты информации;

· Согласно доктрине информационной безопасности, отправитель пользуется быстрым симметричным алгоритмом шифрования в криптографическом средстве защиты информации вместе с симметричным ключом к пакету сообщения и электронной подписью, которая производит аутентификацию пользователя системы шифрования криптографического средства защиты информации;

· Зашифрованное сообщение можно смело передавать даже по незащищенным каналам связи, хотя лучше все-таки это делать в рамках работы информационной безопасности. А вот симметричный ключ в обязательном порядке должен быть передан (согласно доктрине информационной безопасности) по каналам связи в рамках программно аппаратных средств защиты информации;

· В системе информационной безопасности на протяжении истории защиты информации, согласно доктрине информационной безопасности, получатель использует тоже симметричный алгоритм для расшифровки пакета и тот же симметричный ключ, который дает возможность восстановить текст исходного сообщения и расшифровать электронную подпись отправителя в системе защиты информации;

· В системе защиты информации получатель должен теперь отделить электронную подпись от текста сообщения;

· Теперь, полученные ранее и ныне электронные подписи получатель сравнивает, чтобы проверить целостность сообщения и отсутствия в нем искаженных данных, что в сфере информационной безопасности называется целостностью передачи данных.

Открытая асимметричная методология защиты информации.

Зная историю защиты информации, можно понять, что в данной методологии ключи шифрования и расшифровки разные, хотя они создаются вместе. В такой системе защиты информации один ключ распространяется публично, а другой передается тайно, потому что однажды зашифрованные данные одним ключом, могут быть расшифрованы только другим.

Все асимметричные криптографические средства защиты информации являются целевым объектом атак взломщиком, действующим в сфере информационной безопасности путем прямого перебора ключей. Поэтому в такой информационной безопасности личности или информационно психологической безопасности используются длинные ключи, чтобы сделать процесс перебора ключей настолько длительным процессом, что взлом системы информационной безопасности потеряет какой-либо смысл.

Совершенно не секрет даже для того, кто делает курсовую защиту информации, что для того чтобы избежать медлительности алгоритмов асимметричного шифрования создается временный симметричный ключ для каждого сообщения, а затем только он один шифруется асимметричными алгоритмами.

Системы информационно психологической безопасности и информационной безопасности личности используют следующий порядок пользования асимметричными ключами:

· В сфере информационной безопасности создаются и открыто распространяются асимметричные открытые ключи. В системе информационной безопасности личности секретный асимметричный ключ отправляется его владельцу, а открытый асимметричный ключ хранится в БД и администрируется центром выдачи сертификатов системы работы защиты информации, что контролирует специалист по защите информации. Затем, информационная безопасность, скачать бесплатно которую невозможно нигде, подразумевает, что оба пользователя должны верить, что в такой системе информационной безопасности производится безопасное создание, администрирование и распределение ключей, которыми пользуется вся организация защиты информации. Даже более того, если на каждом этапе работы защиты информации, согласно основам защиты информации, каждый шаг выполняется разными лицами, то получатель секретного сообщения должен верить, что создатель ключей уничтожил их копию и больше никому данные ключи не предоставил для того, чтобы кто-либо еще мог скачать защиту информации, передаваемой в системе средств защиты информации. Так действует любой специалист по защите информации.

· Далее основы защиты информации предусматривают, что создается электронная подпись текста, и полученное значение шифруется асимметричным алгоритмом. Затем все те же основы защиты информации предполагают, секретный ключ отправителя хранится в строке символов и она добавляется к тексту, который будет передаваться в системе защиты информации и информационной безопасности, потому что электронную подпись в защиту информации и информационной безопасности может создать электронную подпись!

· Затем системы и средства защиты информации решают проблему передачи сеансового ключа получателю.

· Далее в системе средств защиты информации отправитель должен получить асимметричный открытый ключ центра выдачи сертификатов организации и технологии защиты информации. В данной организации и технологии защиты информации перехват нешифрованных запросов на получение открытого ключа - наиболее распространенная атака взломщиков. Именно поэтому в организации и технологии защиты информации может быть реализована система подтверждающих подлинность открытого ключа сертификатов.

Таким образом, алгоритмы шифрования предполагают использование ключей, что позволяет на 100% защитить данные от тех пользователей, которым ключ неизвестен.

Защита информации в локальных сетях и технологии защиты информации наряду с конфиденциальностью обязаны обеспечивать и целостность хранения информации. То есть, защита информации в локальных сетях должна передавать данные таким образом, чтобы данные сохраняли неизменность в процессе передачи и хранения.

Для того чтобы информационная безопасность информации обеспечивала целостность хранения и передачи данных необходима разработка инструментов, обнаруживающих любые искажения исходных данных, для чего к исходной информации придается избыточность.

Информационная безопасность в России с криптографией решает вопрос целостности путем добавления некой контрольной суммы или проверочной комбинации для вычисления целостности данных. Таким образом, снова модель информационной безопасности является криптографической - зависящей от ключа. По оценке информационной безопасности, основанной на криптографии, зависимость возможности прочтения данных от секретного ключа является наиболее надежным инструментом и даже используется в системах информационной безопасности государства.

Как правило, аудит информационной безопасности предприятия, например, информационной безопасности банков, обращает особое внимание на вероятность успешно навязывать искаженную информацию, а криптографическая защита информации позволяет свести эту вероятность к ничтожно малому уровню. Подобная служба информационной безопасности данную вероятность называет мерой имитостойкости шифра, или способностью зашифрованных данных противостоять атаке взломщика.

Защита информации от вирусов или системы защиты экономической информации в обязательном порядке должны поддерживать установление подлинности пользователя для того, чтобы идентифицировать регламентированного пользователя системы и не допустить проникновения в систему злоумышленника.

Проверка и подтверждение подлинности пользовательских данных во всех сферах информационного взаимодействия - важная составная проблема обеспечения достоверности любой получаемой информации и системы защиты информации на предприятии.

Информационная безопасность банков особенно остро относится к проблеме недоверия взаимодействующих друг с другом сторон, где в понятие информационной безопасности ИС включается не только внешняя угроза с третьей стороны, но и угроза информационной безопасности (лекции) со стороны пользователей.

Цифровая подпись

информационный безопасность защита несанкционированный

Иногда пользователи ИС хотят отказаться от ранее принятых обязательств и пытаются изменить ранее созданные данные или документы. Доктрина информационной безопасности РФ учитывает это и пресекает подобные попытки.

Защита конфиденциальной информации с использованием единого ключа невозможно в ситуации, когда один пользователь не доверяет другому, ведь отправитель может потом отказаться от того, что сообщение вообще передавалось. Далее, не смотря на защиту конфиденциальной информации, второй пользователь может модифицировать данные и приписать авторство другому пользователю системы. Естественно, что, какой бы не была программная защита информации или инженерная защита информации, истина установлена быть не может в данном споре.

Цифровая подпись в такой системе защиты информации в компьютерных системах является панацеей проблемы авторства. Защита информации в компьютерных системах с цифровой подписью содержит в себе 2 алгоритма: для вычисления подписи и для ее проверки. Первый алгоритм может быть выполнен лишь автором, а второй - находится в общем доступе для того, чтобы каждый мог в любой момент проверить правильность цифровой подписи.

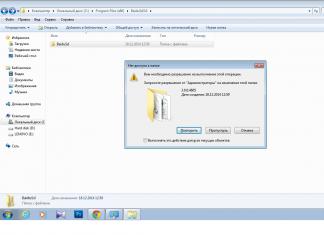

Идея этой статьи зародилась, когда перед специалистами EFSOL была поставлена задача анализа рисков информационной безопасности в ресторанном бизнесе и разработки мер противодействия им. Одним из весомых рисков оказалась возможность изъятия управленческой информации, а одной из контрмер — шифрование баз бухгалтерского учета.

Сразу же оговорюсь, что рассмотрение всех возможных криптопродуктов или решений на базе конкретных систем учета не входит в цели данной статьи. Нас интересует лишь сравнительный анализ персональных средств шифрования, для которого мы выбрали популярнейшее бесплатное решение с открытым исходным кодом и пару самых продвигаемых коммерческих аналогов. Пусть неискушенных пользователей не пугает фраза «открытый исходный код» - она означает лишь то, что разработкой занимается группа энтузиастов, которые готовы принять любого желающего помочь им.

Так почему мы избрали такой подход? Мотивация предельно проста.

- В разных компаниях используется своя система учета, поэтому выбираем средства шифрования не привязанные к конкретной платформе - универсальные.

- Персональную криптозащиту разумнее использовать в небольших предприятиях, где с программой учета работают 1-5 пользователей. Для больших компаний изъятие управленческой информации повлечет более крупные финансовые потери - потому и решения по защите обойдутся значительно дороже.

- Анализ множества коммерческих продуктов шифрования информации лишен смысла: достаточно оценить несколько из них, чтобы сформировать для себя понимание цены и функциональности.

Перейдем к сравнению продуктов, которое удобно сделать на основании сводной таблицы. Я намеренно не включал в анализ множество технических деталей (таких как поддержка аппаратного ускорения или многопоточности, нескольких логических или физических процессоров), от которых у обычного пользователя начинает болеть голова. Остановимся лишь на том функционале, пользу от которого мы можем реально выделить.

Сводная таблица

| TrueCrypt | Secret Disk | Zecurion Zdisk | |

| Последняя версия на момент обзора | 7.1a | 4 | Нет данных |

| Стоимость | Бесплатно | От 4 240 руб. на 1 компьютер | От 5250 руб. на 1 компьютер |

| Операционная система | Windows 7, Windows Vista, Windows XP, Windows Server 2003, Windows Server 2008: (32-х и 64-разрядные версии);

Windows Server 2008 R2; Windows 2000 SP4; Mac OS X 10.7 Lion (32- и 64-разрядные версии);

Linux (32-х и 64-разрядные версии, ядро 2.6 или совместимое) | Windows 7, Windows Vista, Windows XP: (32-х и 64-разрядные версии) | Windows 98;

Windows Me; Windows NT Workstation; Windows 2000 Professional; Windows XP; Windows Vista |

| Встроенные алгоритмы шифрования | AES

Serpent Twofish | Нет | Нет |

| Использование поставщиков криптографии (криптопровайдеров CSP) | Нет | Microsoft Enhanced CSP: Triple DES и RC2;

Secret Disk NG Crypto Pack: AES и Twofish; КриптоПро CSP, Signal-COM CSP или Vipnet CSP: ГОСТ 28147-89 | RC5,

AES, КРИПТОН CSP: ГОСТ 28147-89 |

| Режим шифрования XTS | Да | Нет | Нет |

| Каскадное шифрование | AES-Twofish-Serpent;

Serpent-AES; Serpent-Twofish-AES; Twofish-Serpent | Нет | Нет |

| Прозрачное шифрование | Да | Да | Да |

| Шифрование системного раздела | Да | Да | Нет |

| Аутентификация до загрузки ОС | Пароль | Пин + токен | Нет |

| Шифрование разделов диска | Да | Да | Нет |

| Создание файлов-контейнеров | Да | Да | Да |

| Создание скрытых разделов | Да | Нет | Нет |

| Создание скрытой ОС | Да | Нет | Нет |

| Шифрование переносных накопителей | Да | Да | Да |

| Работа с переносных накопителей | Да | Нет | Нет |

| Работа по сети | Да | Нет | Да |

| Многопользовательский режим | Средствами NTFS | Да | Да |

| Аутентификация только по паролю | Да | Нет | Нет |

| Аутентификация по ключевому файлу | Да | Нет | Нет |

| Поддержка токенов и смарт-карт | Поддерживающие протокол PKCS #11 2.0 или выше | USB-ключ eToken PRO/32K (64К);

USB-ключ eToken PRO/72K (Java); Смарт-карта eToken PRO/32K (64К); Смарт-карта eToken PRO/72K (Java); Комбинированный ключ eToken NG-FLASH Комбинированный ключ eToken NG-OTP eToken PRO Anywhere | Rainbow iKey 10xx/20xx/30xx;

ruToken; eToken R2/Pro |

| Экстренное отключение шифрованных дисков | Горячие клавиши | Горячие клавиши | Горячие клавиши |

| Защита от ввода пароля под принуждением | Нет | Да | Да |

| Возможность использования «Правдоподобного отрицания причастности» | Да | Нет | Нет |

| Комплект поставки | Нет коробочной версии - дистрибутив загружается с сайта разработчиков | USB-ключ eToken PRO Anywhere с лицензией на использование продукта;

Краткое руководство в печатном виде; CD-ROM (дистрибутив, подробная документация, загрузочную часть MBR; Упаковочная DVD-коробка | Лицензия;

USB-ключ и USB-удлинитель; Диск с дистрибутивом; Документация в печатном виде; Устройство чтения-записи смарт-карт ACS-30S |

Следуя законам жанра, осталось только прокомментировать отдельные пункты и выделить преимущества того или иного решения. С ценами на продукты все понятно, как и с поддерживаемыми операционными системами. Отмечу лишь тот факт, что версии TrueCrypt для MacOS и Linux имеют свои нюансы использования, а установка его на серверные платформы от Microsoft хоть и дает определенные плюсы, но совершенно не способна заменить огромный функционал коммерческих систем защиты данных в корпоративной сети. Напомню, что мы рассматриваем все же персональную криптозащиту.

Встроенные алгоритмы, криптопровайдеры, XTS и каскадное шифрование

Криптопровайдеры, в отличии от встроенных алгоритмов шифрования,- это отдельно подключаемые модули, которые определяют метод кодирования (раскодирования), используемый программой. Почему именно коммерческие решения используют пакеты криптопровайдеров? Ответы незатейливы, но финансово обоснованы.

- Нет необходимости вносить изменения в программу для добавления тех или иных алгоритмов (оплачивать труд программистов) - достаточно создать новый модуль или подключить решения сторонних разработчиков.

- Во всем мире разрабатываются, тестируются и внедряются международные стандарты, но для российских государственных структур необходимо соответствие требованиям ФСТЭК и ФСБ. Эти требования подразумевают лицензирование создания и распространения средств защиты информации.

- Средствами шифрования данных являются криптопровайдеры, а сами программы не требуют сертификации разработки и дистрибуции.

Каскадное шифрование - возможность кодировать информацию одним алгоритмом, когда она уже была закодирована другим. Такой подход, хоть и замедляет работу, позволяет увеличить стойкость защищенных данных против взлома - чем больше знает «оппонент» о методах шифрования (например, используемый алгоритм или набор символов ключа), тем проще ему раскрыть информацию.

Технология шифрования XTS (XEX-based Tweaked CodeBook mode (TCB) with CipherText Stealing (CTS)) - логическое развитие предыдущих блочных методов шифрования XEX и LRW, в использовании которых обнаружены уязвимости. Так как операции чтения/записи на носителях информации производятся посекторно блоками, то использование потоковых методов кодирования неприемлемо. Таким образом, 19 декабря 2007 года метод шифрования XTS-AES для алгоритма AES был описан и рекомендован международным стандартом защиты хранимой информации IEEE P1619.

Этот режим использует два ключа, первый из которых используется для генерации вектора инициализации, а вторым шифруются данные. Метод работает по следующему алгоритму:

- генерирует вектор, шифруя номер сектора первым ключом;

- складывает вектор с исходной информацией;

- шифрует результат сложения вторым ключом;

- складывает вектор с результатом шифрования;

- умножает вектор на порождающий многочлен конечного поля.

Национальный институт стандартов и технологий рекомендует использование режима XTS для шифрования данных устройств с блочной внутренней структурой поскольку он:

- описан международным стандартом;

- имеет высокую производительность за счет выполнения предварительных вычислений и распараллеливания;

- позволяет обрабатывать произвольный блок сектора за счет вычисления вектора инициализации.

Так же отмечу, что в IEEE P1619 рекомендуется использовать метод XTS с алгоритмом шифрования AES, однако архитектура режима позволяет использовать его совместно с любым другим блочным шифром. Таким образом, в случае необходимости сертификации устройства, реализующего прозрачное шифрование, в соответствии с требованиями российского законодательства является возможным совместное использование XTS и ГОСТ 28147-89.

Экстренное отключение дисков, ввод пароля «под принуждением», отрицание причастности

Экстренное отключение шифрованных дисков - неоспоримо необходимая функция в ситуациях, требующих мгновенного реагирования для защиты информации. Но что же происходит дальше? «Оппонент» видит систему, на которой установлена криптозащита и недоступный для чтения системными средствами диск. Вывод о сокрытии информации очевиден.

Наступает этап «принуждения». «Оппонент» будет использовать физические или юридические меры воздействия, чтобы заставить владельца раскрыть информацию. Отечественное устоявшееся решение «ввод пароля под принуждением» из разряда «умру, но не выдам» становится неактуальным. Невозможно удалить информацию, которую предварительно скопировал «оппонент», а он это сделает - не сомневайтесь. Удаление ключа шифрования лишь подтверждает то, что информация действительно важна, а запасной ключ обязательно где-то спрятан. Да и без ключа информация все еще доступна для криптоанализа и взлома. Не буду распространяться, насколько эти действия приближают владельца информации к юридическому фиаско, но расскажу о логическом методе правдоподобного отрицания причастности.

Использование скрытых разделов и скрытой ОС не позволит «оппоненту» доказать существование информации, которая защищена. В таком свете, требования раскрыть информацию становятся абсурдными. Разработчики TrueCrypt рекомендуют еще больше запутывать следы: помимо скрытых разделов или операционных систем создавать шифрованные видимые, которые содержат обманные (фиктивные) данные. «Оппонент», обнаружив видимые шифрованные разделы, будет настаивать на раскрытии именно их. Раскрыв такую информацию под принуждением, владелец ни чем не рискует и снимает с себя подозрения, потому что настоящие секреты останутся невидимыми на скрытых шифрованных разделах.

Подведение итогов

Нюансов в защите информации великое множество, но освещенного должно хватить для подведения промежуточных итогов - окончательное решения каждый примет для себя сам. К преимуществам бесплатной программы TrueCrypt стоит отнести ее функционал; возможность для всех желающим участвовать в тестировании и улучшении; избыточное количество открытой информации по работе приложения. Это решение создано людьми, которые многое знают о безопасном хранении информации и постоянно совершенствуют свой продукт, для людей, которым важен действительно высокий уровень надежности. К недостаткам отнесем отсутствие поддержки, высокая сложность для рядового пользователя, отсутствие двухуровневой аутентификации перед стартом ОС, невозможность подключать модули сторонних криптопровайдеров.

Коммерческие продукты полны заботой о пользователе: техническая поддержка, превосходная комплектация, низкая стоимость, наличие сертифицированных версий, возможность использовать алгоритм ГОСТ 28147-89, многопользовательский режим с разграниченной двухуровневой аутентификацией. Огорчает лишь ограниченная функциональность и наивность в поддержании секретности хранения зашифрованных данных.

Обновлено: июнь 2015 года.

Не смотря на то, что версия TrueCrypt 7.1а вышла 7 февраля 2011 года, она остается последней полноценной функциональной версией продукта.

Любопытна загадочная история с прекращением разработки TrueCrypt. 28 мая 2014 года с сайта разработчиков удалены все предыдущие версии продукта и выложена версия 7.2. Данная версия умеет только расшифровывать ранее зашифрованные диски и контейнеры - возможность шифрования была удалена. С этого момента на сайте и в программе появляется призыв использовать BitLocker, а использование TrueCrypt называется небезопасным.

Это вызвало волну пересудов в интернете: авторов программы заподозрили в установке «закладки» в коде. Подогреваемые информацией от бывшего работника АНБ Сноудена о том, что спецслужбы намеренно ослабляют средства криптографии, пользователи начали сбор средств для проведения аудита кода TrueCrypt. На проверку программы было собрано более 60 тысяч долларов.

Аудит был полностью окончен к апрелю 2015 года. Анализ кода не выявил каких-либо закладок, критических недостатков архитектуры или уязвимостей. Было доказано, что TrueCrypt - качественно спроектированное криптографическое средство, хоть и не идеальное.

Теперь совет разработчиков переходить на Bitlocker рассматривается многими как «свидетельство канарейки». Авторы TrueCrypt всегда высмеивали Bitlocker и его безопасность в частности. Использование Bitlocker также неразумно по причине закрытости программного кода и недоступности его в «младших» редакция Windows. Из-за всего вышесказанного интернет-сообщество склонно считать, что на разработчиков оказывается воздействие спецслужбами, и они своим молчанием намекают на что-то важное, неискренне рекомендуя Bitlocker.

Повторно подведем итоги

TrueCrypt продолжает оставаться самым мощным, надежным и функциональным средством криптографии. И аудит, и давление спецслужб только подтверждают это.

Zdisk и Secret Disk имеют версии сертифицированные ФСТЭК. Следовательно эти продукты имеет смысл использовать для соответствия требованиям законодательства РФ в области защиты информации, например, защиты персональных данных, как того требует Федеральный Закон 152-ФЗ и подчиненные ему нормативные акты.

Для тех, кто всерьез обеспокоен безопасностью информации, есть комплексное решение «Сервер в Израиле» , в котором осуществляется комплексный подход к защите данных

предприятия.

Системная интеграция. Консалтинг

Термин "криптография" происходит от древнегреческих слов «скрытый» и «пишу». Словосочетание выражает основное назначение криптографии - это защита и сохранение тайны переданной информации. Защита информации может происходить различными способами. Например, путем ограничения физического доступа к данным, скрытия канала передачи, создания физических трудностей подключения к линиям связи и т. д.

Цель криптографии

В отличие от традиционных способов тайнописи, криптография предполагает полную доступность канала передачи для злоумышленников и обеспечивает конфиденциальность и подлинность информации с помощью алгоритмов шифрования, делающих информацию недоступной для постороннего прочтения. Современная система криптографической защиты информации (СКЗИ) - это программно-аппаратный компьютерный комплекс, обеспечивающий защиту информации по следующим основным параметрам.

- Конфиденциальность - невозможность прочтения информации лицами, не имеющими соответствующих прав доступа. Главным компонентом обеспечения конфиденциальности в СКЗИ является ключ (key), представляющий собой уникальную буквенно-числовую комбинацию для доступа пользователя в определенный блок СКЗИ.

- Целостность - невозможность несанкционированных изменений, таких как редактирование и удаление информации. Для этого к исходной информации добавляется избыточность в виде проверочной комбинации, вычисляемой по криптографическому алгоритму и зависящая от ключа. Таким образом, без знания ключа добавление или изменение информации становится невозможным.

- Аутентификация - подтверждение подлинности информации и сторон, ее отправляющих и получающих. Передаваемая по каналам связи информация должна быть однозначно аутентифицирована по содержанию, времени создания и передачи, источнику и получателю. Следует помнить, что источником угроз может быть не только злоумышленник, но и стороны, участвующие в обмене информацией при недостаточном взаимном доверии. Для предотвращения подобных ситуации СКЗИ использует систему меток времени для невозможности повторной или обратной отсылки информации и изменения порядка ее следования.

- Авторство - подтверждение и невозможность отказа от действий, совершенных пользователем информации. Самым распространенным способом подтверждения подлинности является Система ЭЦП состоит из двух алгоритмов: для создания подписи и для ее проверки. При интенсивной работе с ЭКЦ рекомендуется использование программных удостоверяющих центров для создания и управления подписями. Такие центры могут быть реализованы как полностью независимое от внутренней структуры средство СКЗИ. Что это означает для организации? Это означает, что все операции с обрабатываются независимыми сертифицированными организациями и подделка авторства практически невозможна.

Алгоритмы шифрования

На текущий момент среди СКЗИ преобладают открытые алгоритмы шифрования с использованием симметричных и асимметричных ключей с длиной, достаточной для обеспечения нужной криптографической сложности. Наиболее распространенные алгоритмы:

- симметричные ключи - российский Р-28147.89, AES, DES, RC4;

- асимметричные ключи - RSA;

- с использованием хеш-функций - Р-34.11.94, MD4/5/6, SHA-1/2.

Многие страны имеют свои национальные стандарты В США используется модифицированный алгоритм AES с ключом длиной 128-256 бит, а в РФ алгоритм электронных подписей Р-34.10.2001 и блочный криптографический алгоритм Р-28147.89 с 256-битным ключом. Некоторые элементы национальных криптографических систем запрещены для экспорта за пределы страны, деятельность по разработке СКЗИ требует лицензирования.

Системы аппаратной криптозащиты

Аппаратные СКЗИ - это физические устройства, содержащие в себе программное обеспечение для шифрования, записи и передачи информации. Аппараты шифрации могут быть выполнены в виде персональных устройств, таких как USB-шифраторы ruToken и флеш-диски IronKey, плат расширения для персональных компьютеров, специализированных сетевых коммутаторов и маршрутизаторов, на основе которых возможно построение полностью защищенных компьютерных сетей.

Аппаратные СКЗИ быстро устанавливаются и работают с высокой скоростью. Недостатки - высокая, по сравнению с программными и программно-аппаратными СКЗИ, стоимость и ограниченные возможности модернизации.

Также к аппаратным можно отнести блоки СКЗИ, встроенные в различные устройства регистрации и передачи данных, где требуется шифрование и ограничение доступа к информации. К таким устройствам относятся автомобильные тахометры, фиксирующие параметры автотранспорта, некоторые типы медицинского оборудования и т.д. Для полноценной работы таким систем требуется отдельная активация СКЗИ модуля специалистами поставщика.

Системы программной криптозащиты

Программные СКЗИ - это специальный программный комплекс для шифрования данных на носителях информации (жесткие и флеш-диски, карты памяти, CD/DVD) и при передаче через Интернет (электронные письма, файлы во вложениях, защищенные чаты и т.д.). Программ существует достаточно много, в т. ч. бесплатных, например, DiskCryptor. К программным СКЗИ можно также отнести защищенные виртуальные сети обмена информацией, работающие «поверх Интернет»(VPN), расширение Интернет протокола HTTP с поддержкой шифрования HTTPS и SSL - криптографический протокол передачи информации, широко использующийся в системах IP-телефонии и интернет-приложениях.

Программные СКЗИ в основном используются в сети Интернет, на домашних компьютерах и в других сферах, где требования к функциональности и стойкости системы не очень высоки. Или как в случае с Интернетом, когда приходится одновременно создавать множество разнообразных защищенных соединений.

Программно-аппаратная криптозащита

Сочетает в себе лучшие качества аппаратных и программных систем СКЗИ. Это самый надежный и функциональный способ создания защищенных систем и сетей передачи данных. Поддерживаются все варианты идентификации пользователей, как аппаратные (USB-накопитель или смарт-карта), так и «традиционные» - логин и пароль. Программно-аппаратные СКЗИ поддерживают все современные алгоритмы шифрования, обладают большим набором функций по созданию защищенного документооборота на основе ЭЦП, всеми требуемыми государственными сертификатами. Установка СКЗИ производится квалифицированным персоналом разработчика.

Компания «КРИПТО-ПРО»

Один из лидеров российского криптографического рынка. Компания разрабатывает весь спектр программ по защите информации с использованием ЭЦП на основе международных и российских криптографических алгоритмов.

Программы компании используются в электронном документообороте коммерческих и государственных организаций, для сдачи бухгалтерской и налоговой отчетности, в различных городских и бюджетных программах и т. д. Компанией выдано более 3 млн. лицензий для программы КриптоПРО CSP и 700 лицензий для удостоверяющих центров. «Крипто-ПРО» предоставляет разработчикам интерфейсы для встраивания элементов криптографической защиты в свои и оказывает весь спектр консалтинговых услуг по созданию СКЗИ.

Криптопровайдер КриптоПро

При разработке СКЗИ КриптоПро CSP использовалась встроенная в операционную систему Windows криптографическая архитектура Cryptographic Service Providers. Архитектура позволяет подключать дополнительные независимые модули, реализующие требуемые алгоритмы шифрования. С помощью модулей, работающих через функции CryptoAPI, криптографическую защиту могут осуществлять как программные, так и аппаратные СКЗИ.

Носители ключей

В качестве личных ключей могут использоваться различные такие как:

- смарт-карты и считыватели;

- электронные замки и считыватели, работающие с устройствами Touch Memory;

- различные USB-ключи и сменные USB-накопители;

- файлы системного реестра Windows, Solaris, Linux.

Функции криптопровайдера

СКЗИ КриптоПро CSP полностью сертифицирована ФАПСИ и может использоваться для:

2. Полной конфиденциальности, аутентичности и целостности данных с помощью шифрования и имитационной защиты согласно российским стандартам шифрования и протокола TLS.

3. Проверки и контроля целостности программного кода для предотвращения несанкционированного изменения и доступа.

4. Создания регламента защиты системы.

Криптографическими средствами защиты называются специальные средства и методы преобразования информации, в результате которых маскируется ее содержание. Основными видами криптографического закрытия являются шифрование и кодирование защищаемых данных. При этом шифрование есть такой вид закрытия, при котором самостоятельному преобразованию подвергается каждый символ закрываемых данных; при кодировании защищаемые данные делятся на блоки, имеющие смысловое значение, и каждый такой блок заменяется цифровым, буквенным или комбинированным кодом. При этом используется несколько различных систем шифрования: заменой, перестановкой, гаммированием, аналитическим преобразованием шифруемых данных. Широкое распространение получили комбинированные шифры, когда исходный текст последовательно преобразуется с использованием двух или даже трех различных шифров.

Принципы работы криптосистемы

Типичный пример изображения ситуации, в которой возникает задача криптографии (шифрования) изображён на рисунке №1:

Рис. №1

На рисунке № 1 А и В - законные пользователи защищённой информации, они хотят обмениваться информацией по общедоступному каналу связи.

П - незаконный пользователь (противник, хакер), который хочет перехватывать передаваемые по каналу связи сообщения и попытаться извлечь из них интересную для него информацию. Эту простую схему можно считать моделью типичной ситуации, в которой применяются криптографические методы защиты информации или просто шифрование.

Исторически в криптографии закрепились некоторые военные слова (противник, атака на шифр и др.). Они наиболее точно отражают смысл соответствующих криптографических понятий. Вместе с тем широко известная военная терминология, основанная на понятии кода (военно-морские коды, коды Генерального штаба, кодовые книги, кодобозначения и т. п.), уже не применяется в теоретической криптографии. Дело в том, что за последние десятилетия сформировалась теория кодирования - большое научное направление, которое разрабатывает и изучает методы защиты информации от случайных искажений в каналах связи. Криптография занимается методами преобразования информации, которые бы не позволили противнику извлечь ее из перехватываемых сообщений. При этом по каналу связи передается уже не сама защищаемая информация, а результат ее

преобразования с помощью шифра, и для противника возникает сложная задача вскрытия шифра. Вскрытие (взламывание) шифра - процесс получения защищаемой информации из шифрованного сообщения без знания примененного шифра. Противник может пытаться не получить, а уничтожить или модифицировать защищаемую информацию в процессе ее передачи. Это - совсем другой тип угроз для информация, отличный от перехвата и вскрытия шифра. Для защиты от таких угроз

разрабатываются свои специфические методы. Следовательно, на пути от одного законного пользователя к другому информация должна защищаться различными способами, противостоящими различным угрозам. Возникает ситуация цепи из разнотипных звеньев, которая защищает информацию. Естественно, противник будет стремиться найти самое слабое звено, чтобы с наименьшими затратами добраться до информации. А значит, и законные пользователи должны учитывать это обстоятельство в своей стратегии защиты: бессмысленно делать какое-то звено очень прочным, если есть заведомо более слабые звенья ("принцип равнопрочности защиты"). Придумывание хорошего шифра дело трудоемкое. Поэтому желательно увеличить время жизни хорошего шифра и использовать его для шифрования как можно большего количества сообщений. Но при этом возникает опасность, что противник уже разгадал (вскрыл) шифр и читает защищаемую информацию. Если же в шифре сеть сменный ключ то, заменив ключ, можно сделать так, что разработанные противником методы уже не дают эффекта.

Средства криптографической защиты информации, или сокращенно СКЗИ, используются для обеспечения всесторонней защиты данных, которые передаются по линиям связи. Для этого необходимо соблюсти авторизацию и защиту электронной подписи, аутентификацию сообщающихся сторон с использованием протоколов TLS и IPSec, а также защиту самого канала связи при необходимости.

В России использование криптографических средств защиты информации по большей части засекречено, поэтому общедоступной информации касательно этой темы мало.

Методы, применяемые в СКЗИ

- Авторизация данных и обеспечение сохранности их юридической значимости при передаче или хранении. Для этого применяют алгоритмы создания электронной подписи и ее проверки в соответствии с установленным регламентом RFC 4357 и используют сертификаты по стандарту X.509.

- Защита конфиденциальности данных и контроль их целостности. Используется асимметричное шифрование и имитозащита, то есть противодействие подмене данных. Соблюдается ГОСТ Р 34.12-2015.

- Защита системного и прикладного ПО. Отслеживание несанкционированных изменений или неверного функционирования.

- Управление наиболее важными элементами системы в строгом соответствии с принятым регламентом.

- Аутентификация сторон, обменивающихся данными.

- Защита соединения с использованием протокола TLS.

- Защита IP-соединений при помощи протоколов IKE, ESP, AH.

Подробным образом методы описаны в следующих документах: RFC 4357, RFC 4490, RFC 4491.

Механизмы СКЗИ для информационной защиты

- Защита конфиденциальности хранимой или передаваемой информации происходит применением алгоритмов шифрования.

- При установлении связи идентификация обеспечивается средствами электронной подписи при их использовании во время аутентификации (по рекомендации X.509).

- Цифровой документооборот также защищается средствами электронной подписи совместно с защитой от навязывания или повтора, при этом осуществляется контроль достоверности ключей, используемых для проверки электронных подписей.

- Целостность информации обеспечивается средствами цифровой подписи.

- Использование функций асимметричного шифрования позволяет защитить данные. Помимо этого для проверки целостности данных могут быть использованы функции хеширования или алгоритмы имитозащиты. Однако эти способы не поддерживают определения авторства документа.

- Защита от повторов происходит криптографическими функциями электронной подписи для шифрования или имитозащиты. При этом к каждой сетевой сессии добавляется уникальный идентификатор, достаточно длинный, чтобы исключить его случайное совпадение, и реализуется проверка принимающей стороной.

- Защита от навязывания, то есть от проникновения в связь со стороны, обеспечивается средствами электронной подписи.

- Прочая защита - против закладок, вирусов, модификаций операционной системы и т. д. - обеспечивается с помощью различных криптографических средств, протоколов безопасности, антивирусных ПО и организационных мероприятий.

Как можно заметить, алгоритмы электронной подписи являются основополагающей частью средства криптографической защиты информации. Они будут рассмотрены ниже.

Требования при использовании СКЗИ

СКЗИ нацелено на защиту (проверкой электронной подписи) открытых данных в различных информационных системах общего использования и обеспечения их конфиденциальности (проверкой электронной подписи, имитозащитой, шифрованием, проверкой хеша) в корпоративных сетях.

Персональное средство криптографической защиты информации используется для охраны персональных данных пользователя. Однако следует особо выделить информацию, касающуюся государственной тайны. По закону СКЗИ не может быть использовано для работы с ней.

Важно: перед установкой СКЗИ первым делом следует проверить сам пакет обеспечения СКЗИ. Это первый шаг. Как правило, целостность пакета установки проверяется путем сравнения контрольных сумм, полученных от производителя.

После установки следует определиться с уровнем угрозы, исходя из чего можно определить необходимые для применения виды СКЗИ: программные, аппаратные и аппаратно-программные. Также следует учитывать, что при организации некоторых СКЗИ необходимо учитывать размещение системы.

Классы защиты

Согласно приказу ФСБ России от 10.07.14 под номером 378, регламентирующему применение криптографических средств защиты информации и персональных данных, определены шесть классов: КС1, КС2, КС3, КВ1, КВ2, КА1. Класс защиты для той или иной системы определяется из анализа данных о модели нарушителя, то есть из оценки возможных способов взлома системы. Защита при этом строится из программных и аппаратных средств криптографической защиты информации.

АУ (актуальные угрозы), как видно из таблицы, бывают 3 типов:

- Угрозы первого типа связаны с недокументированными возможностями в системном ПО, используемом в информационной системе.

- Угрозы второго типа связаны с недокументированными возможностями в прикладном ПО, используемом в информационной системе.

- Угрозой третьего типа называются все остальные.

Недокументированные возможности - это функции и свойства программного обеспечения, которые не описаны в официальной документации или не соответствуют ей. То есть их использование может повышать риск нарушения конфиденциальности или целостности информации.

Для ясности рассмотрим модели нарушителей, для перехвата которых нужен тот или иной класс средств криптографической защиты информации:

- КС1 - нарушитель действует извне, без помощников внутри системы.

- КС2 - внутренний нарушитель, но не имеющий доступа к СКЗИ.

- КС3 - внутренний нарушитель, который является пользователем СКЗИ.

- КВ1 - нарушитель, который привлекает сторонние ресурсы, например специалистов по СКЗИ.

- КВ2 - нарушитель, за действиями которого стоит институт или лаборатория, работающая в области изучения и разработки СКЗИ.

- КА1 - специальные службы государств.

Таким образом, КС1 можно назвать базовым классом защиты. Соответственно, чем выше класс защиты, тем меньше специалистов, способных его обеспечивать. Например, в России, по данным за 2013 год, существовало всего 6 организаций, имеющих сертификат от ФСБ и способных обеспечивать защиту класса КА1.

Используемые алгоритмы

Рассмотрим основные алгоритмы, используемые в средствах криптографической защиты информации:

- ГОСТ Р 34.10-2001 и обновленный ГОСТ Р 34.10-2012 - алгоритмы создания и проверки электронной подписи.

- ГОСТ Р 34.11-94 и последний ГОСТ Р 34.11-2012 - алгоритмы создания хеш-функций.

- ГОСТ 28147-89 и более новый ГОСТ Р 34.12-2015 - реализация алгоритмов шифрования и имитозащиты данных.

- Дополнительные криптографические алгоритмы находятся в документе RFC 4357.

Электронная подпись

Применение средства криптографической защиты информации невозможно представить без использования алгоритмов электронной подписи, которые набирают все большую популярность.

Электронная подпись - это специальная часть документа, созданная криптографическими преобразованиями. Ее основной задачей являются выявление несанкционированного изменения и определение авторства.

Сертификат электронной подписи - это отдельный документ, который доказывает подлинность и принадлежность электронной подписи своему владельцу по открытому ключу. Выдача сертификата происходит удостоверяющими центрами.

Владелец сертификата электронной подписи - это лицо, на имя которого регистрируется сертификат. Он связан с двумя ключами: открытым и закрытым. Закрытый ключ позволяет создать электронную подпись. Открытый ключ предназначен для проверки подлинности подписи благодаря криптографической связи с закрытым ключом.

Виды электронной подписи

По Федеральному закону № 63 электронная подпись делится на 3 вида:

- обычная электронная подпись;

- неквалифицированная электронная подпись;

- квалифицированная электронная подпись.

Простая ЭП создается за счет паролей, наложенных на открытие и просмотр данных, или подобных средств, косвенно подтверждающих владельца.

Неквалифицированная ЭП создается с помощью криптографических преобразований данных при помощи закрытого ключа. Благодаря этому можно подтвердить лицо, подписавшее документ, и установить факт внесения в данные несанкционированных изменений.

Квалифицированная и неквалифицированная подписи отличаются только тем, что в первом случае сертификат на ЭП должен быть выдан сертифицированным ФСБ удостоверяющим центром.

Область использования электронной подписи

В таблице ниже рассмотрены сферы применения ЭП.

Активнее всего технологии ЭП применяются в обмене документами. Во внутреннем документообороте ЭП выступает в роли утверждения документов, то есть как личная подпись или печать. В случае внешнего документооборота наличие ЭП критично, так как является юридическим подтверждением. Стоит также отметить, что документы, подписанные ЭП, способны храниться бесконечно долго и не утрачивать своей юридической значимости из-за таких факторов, как стирающиеся подписи, испорченная бумага и т. д.

Отчетность перед контролирующими органами - это еще одна сфера, в которой наращивается электронный документооборот. Многие компании и организации уже оценили удобство работы в таком формате.

По закону Российской Федерации каждый гражданин вправе пользоваться ЭП при использовании госуслуг (например, подписание электронного заявления для органов власти).

Онлайн-торги - еще одна интересная сфера, в которой активно применяется электронная подпись. Она является подтверждением того факта, что в торгах участвует реальный человек и его предложения могут рассматриваться как достоверные. Также важным является то, что любой заключенный контракт при помощи ЭП приобретает юридическую силу.

Алгоритмы электронной подписи

- Full Domain Hash (FDH) и Public Key Cryptography Standards (PKCS). Последнее представляет собой целую группу стандартных алгоритмов для различных ситуаций.

- DSA и ECDSA - стандарты создания электронной подписи в США.

- ГОСТ Р 34.10-2012 - стандарт создания ЭП в РФ. Данный стандарт заменил собой ГОСТ Р 34.10-2001, действие которого официально прекратилось после 31 декабря 2017 года.

- Евразийский союз пользуется стандартами, полностью аналогичными российским.

- СТБ 34.101.45-2013 - белорусский стандарт для цифровой электронной подписи.

- ДСТУ 4145-2002 - стандарт создания электронной подписи в Украине и множество других.

Стоит также отметить, что алгоритмы создания ЭП имеют различные назначения и цели:

- Групповая электронная подпись.

- Одноразовая цифровая подпись.

- Доверенная ЭП.

- Квалифицированная и неквалифицированная подпись и пр.