В ноябре 2015 года компания ESET, проведя исследование, обнаружила, что около 25% российских пользователей боятся взлома веб-камер, ПК и телефонов. Около 17% граждан заклеивают камеры своих устройств изолентой. Взлом послужил поводом для создания мемов на эту тематику в интернете, но как оказалось шутили зря.

В апреле 2016 года произошел массовый взлом веб-камер на территории нашей страны. Злоумышленник не только наблюдал за жертвами, но и превратил их жизнь в реалити-шоу, которое транслировалось на прямую по YouTube.

Хакер, взломав устройства, управлял ими при помощи LuminosityLink. Когда люди включали компьютеры и смотрели на экран, злоумышленник показывал им порнографические ролики и демонстрировал страницу жертвы Вконтакте зрителям. По завершению трансляции, смотревшие ее, устраивали травлю потерпевших.

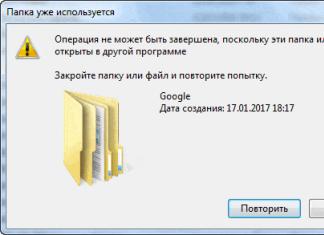

Нонсенс заключался в том, что большинство жертв никак не реагировали на действия злоумышленника. Возможно, они вообще не понимали, что происходит, но были и те, которые попытались уладить проблему при помощи антивируса. Но все было безрезультатно, так как хакер оперативно вносил программу в черный список, не позволяя ее запустить.

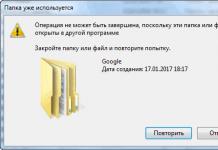

Личность хакера до сих пор неизвестна, а способ взлома не установлен. Некоторые предполагают, что причиной взлома послужила зараженная версия бесплатной программы для скачивания медиа-контента - MediaGet. Зрители заметили, что она была установлена на большинстве компьютеров потерпевших.

Это был далеко не единичный случай, в современном мире это происходит постоянно. До этого были популярные случаи взлома в других странах. Хакер из Великобритании был пойман и получил 20 недель заключения условно и около 200 часов общественных работ.

Злоумышленники не боятся даже уголовного наказания. Вирус BlackShades можно легко найти на закрытых тематических форумах. Троян прост в использовании, поэтому с него дебютируют начинающие хакеры. Некоторые злоумышленники продают похищенные фото и видео или шантажируют своих жертв.

Не надо забывать, что взламывают не только персональные компьютеры, но камеры телефонов. В октябре 2015 был выявлен баг Stagefright у 90% android-смартфонов. Этот баг дает доступ к микрофону, камере и карте памяти устройства. Чтобы взломать гаджет необходимо всего лишь отправить MMS с зараженным файлом.

Вредоносные программы под видом обычных приложений для телефона запрашивают доступ к камере и микрофону. Очень сложно отличить оригинал от подделки, поэтому мы настоятельно рекомендуем скачивать приложения только с официального магазина Google Play. Если вас мучают сомнения, то необходимо немедленно заблокировать этим приложениям доступ.

Но такой способ, тоже не гарантирует вам безопасность. Надежную защиту от слежки вам обеспечит только .

Даже телевизоры на базе Smart TV тоже не защищены от вредоносных атак. Причиной заражения может быть случайный переход на вирусную страницу в интернете через встроенный браузер телевизора.

Чтобы обезопасить ваш телевизор необходимо пользоваться легитимным ПО, иметь файервол на роутере и установленный . Также по мере возможности разграничиваете права доступа для приложений.

8 способов защиты веб-камеры:

- Необходимо не только установить на устройства антивирус, но и главное своевременно обновлять его, никогда не отключать, всегда использовать файервол.

- Постоянно обновляйте вашу операционную систему, браузер, приложения, которыми вы пользуетесь, а также драйвера веб-камер.

- Не пользуйтесь чужими незапароленными точками Wi-Fi. Не открывайте письма от незнакомых отправителей. Даже если вы их открыли, ни в коем случае не переходите по указанным ссылкам, и не скачиваете вложенные в них файлы.

- Загружайте бесплатные приложения только с официального сайта разработчика.

- На все устройства поставьте сложный пароль.

- Всегда изменяйте настройки безопасности по умолчанию на более защищенные.

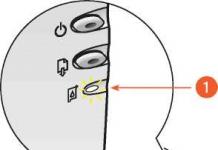

- Необходимо следить за индикаторами на веб-камерах, а если те включаются, то необходимо проверить их настройки.

- Если вы знаете как управлять аппаратными настройками, то можете ее отключить, и включать по мере необходимости.

Вывод: забавно, но самым действенным способом защиты веб-камеры является обычный скотч или изолента. Но если хакер уже получил доступ, то он может записывать звук с микрофона, поэтому главной защитой является

Проживающие в Торонто Челси Кларк и ее приятель несколько недель назад смотрели фильмы на Netflix, устроившись поудобнее перед ноутбуком. Этот вид отдыха предпочитает огромное количество людей по всему миру. Данную историю делает из ряда вон выходящей один факт: в комнате с ними был кто-то еще.

Некоторые заклеивают глазок камеры пластырем для защиты своей частной жизни.

Как выяснилось, вечер имел неприятное продолжение: когда на следующий день Челси вышла на свою страницу в фейсбуке, она получила сообщение от неизвестного отправителя, содержащее ее интимные снимки, сделанные прошлой ночью. Человек, назвавший себя Махмудом Абдулом из Каира, загрузил снимки с комментарием: «Действительно милая парочка!”. Все указывало на то, что снимки были сделаны с помощью веб-камеры ноутбука.

С подобным пользователям приходилось сталкиваться и ранее. В марте этого года один молодой человек попал в поле зрения ФБР и был осужден на 18 месяцев за взлом компьютера Юной Мисс США Кэссиди Вольф. Несколько месяцев подряд он наблюдал за ней через веб-камеру на ее ноутбуке и делал интимные снимки из ее спальни. Затем он попытался шантажировать ее, требуя выкуп и угрожая опубликовать фото и видео в случае отказа.

Может, вы также помните истории, которые были размещены на нашем блоге, о взломе видео-нянь в штатах Огайо и Техас. В обоих случаях злоумышленники получали полный контроль над устройством и выкрикивали нецензурную брань в то время, как малыши спали.

От этих историй волосы встают дыбом, особенно принимая во внимание все наши титанические усилия обезопасить себя и свои жилища от несанкционированных вторжений. Мы запираем двери и окна, устанавливаем сигнализации и сенсоры, реагирующие на движение — все чтобы только обезопасить себя от злоумышленников. Однако на сегодняшний день основную опасность представляет то, что мы сами приносим в дом.

Защита веб камеры

Как защититься от взлома и слежки через веб-камеру и камеры наблюдения

- Используйте надежные антивирусные решения .

- Самая лучшая оборона — обеспечить, чтобы на вашем компьютере всегда были установлены самые последние обновления. Обновляйте свою антивирусную программу всегда до последней версии и поддерживайте вирусные базы актуализированными, обновляйте веб-браузеры и дополнительные модули в них, вовремя устанавливайте патчи для стороннего ПО, в том числе и известных производителей, таких как Adobe, Oracle и Microsoft. Программа SUMo может делать эту работу за вас.

- Убедитесь в том, что ваш роутер достаточно защищен.

- Например, если у вас есть внешняя камера наблюдения, приложите максимум усилий для изучения принципов ее работы и возможностей принятия мер для ее полной защиты. Эти меры могут включать в себя изменение пароля или других настроек, установленных по умолчанию.

- Многие наклеивают кусочек бумаги или пластыря на камеру, когда ей не пользуются.

- Разумеется, не переходите по ссылкам в эл. письмах или сообщениях от незнакомых вам отправителей и просто подозрительно выглядящих.

В ноябре 2015 года компания ESET , что 25% российских пользователей опасаются взлома веб-камеры компьютера и других устройств. заклеивают встроенные камеры изолентой. «Паранойя» стала поводом для шуток в интернете. Впрочем, совершенно напрасно.

В конце апреля 2016 года стало известно о новом массовом взломе веб-камер в России. Хакер не просто следил за жертвами, а превратил их жизнь в реалити-шоу, прямые трансляции которого вел на YouTube.

Злоумышленник получил доступ к компьютерам пользователей и управлял ими при помощи утилиты удаленного администрирования LuminosityLink. Когда пострадавшие смотрели на экран, хакер включал нетрадиционные порнографические ролики и демонстрировал страницу жертвы ВКонтакте. После чего зрители трансляции начинали масштабную травлю.

Парадоксально, но большинство пользователей никак не реагировали на действия хакера, кажется, они даже не понимали, что происходит. Некоторые пытались включить антивирус, после чего хакер вносил программу в список запрещенных к запуску.

Установить личность преступника до сих пор не удалось, механизм взлома неизвестен. По некоторым данным, причиной стала зараженная бесплатная программа для скачивания видео из интернета MediaGet - зрители трансляции отметили, что она была установлена на большинстве компьютеров жертв.

Такие случаи происходят регулярно. Мы об известных взломах в США и Великобритании. В последнем случае хакер получил 20 недель заключения условно и 200 часов общественных работ.

Перспектива уголовного преследования не останавливает злоумышленников. Троян BlackShades, который они обычно используют, можно достать на закрытых форумах. Программу легко освоить, чем пользуются начинающие хакеры, которые взламывают веб-камеры для развлечения. В некоторых случаях мошенники идут дальше и продают похищенные фото- и видеоматериалы или используют их для шантажа.

Впрочем, под угрозой не только веб-камеры ПК и ноутбуков. Смартфонах имеют свои риски. В октябре 2015 года стало известно о баге , которому подвержены 90% устройств на Android. Баг открывает доступ к микрофону, камере и жесткому диску - для этого достаточно отправить пользователю MMS с вредоносным видеофайлом. Патч для устранения уязвимости был выпущен почти сразу, однако эксперты по безопасности из компании Exodus утверждали, что Stagefright все еще можно использовать.

Обычно вредоносные программы запрашивают доступ к камере смартфона под видом легитимных приложений. Даже опытному пользователю непросто отличить оригинал от подделки, поэтому важно скачивать приложения только в Google Play. Стоит также проверить, какие приложения имеют доступ к камере смартфона, и отключайте их при малейших сомнениях.

Однако даже эти меры не гарантируют . Надежную защиту камеры Android-устройства обеспечит только комплексное решение для смартфона и планшета.

Новейшие модели телевизоров со Smart TV уязвимы для хакеров так же, как ПК и мобильные устройства. Для установки вредоносного приложения на такой телевизор хакер должен получить удаленный доступ к устройству, либо обманом вынудить пользователя установить шпионскую программу. Самый распространенный способ заражения - переход на вредоносную страницу в интернете с экрана устройства.

Основные рекомендации по защите Smart TV остаются прежними: легитимное ПО, файервол на роутере и антивирус на ПК. Дополнительная мера - разграничение прав доступа для каждого приложения, если телевизор поддерживает эту функцию.

Как защитить веб-камеру от взлома:

- Установите надежный антивирус , своевременно его обновляйте и не отключайте ни при каких условиях; используйте файервол

- Обновляйте операционную систему, браузер, основные приложения и драйвера веб-камер на ваших устройствах; погуглите возможные уязвимости конкретной модели

- Не подключайтесь к незапароленным Wi-Fi-сетям; игнорируйте сообщения и письма от незнакомых отправителей, особенно если они содержат подозрительные ссылки и вложенные файлы

- Скачивайте бесплатные программы только с сайта производителя

- Установите на все устройства с камерами и доступом в интернет, в том числе на радио-няню и камеру видеонаблюдения

- Всегда изменяйте заводские настройки безопасности на всех устройствах (компьютер, ноутбук, смартфон, планшет, веб-камера, роутер и т. д.)

- Обращайте внимание на индикаторы работы веб-камеры и проверяйте ее настройки, если она включается не только во время видеозвонков

- Если вы считаете себя продвинутым пользователем, отключите веб-камеру аппаратно (Как отключить веб-камеру?)

Практически все современные устройства для выхода в глобальную сеть имеют встроенную веб -камеру для создания снимков и общения в Skype . Безусловно , наличие камеры в ноутбуках и различных гаджетах очень полезно и удобно , однако с ее помощью хакер -злоумышленник легко может получить доступ к вашим персональным данным .

Техническая возможность управления веб -камерами ноутбуков и смартфонов есть также и у спецслужб . Благодаря специальным программам любой сторонний человек может в любое время подключиться к вашей веб -камере и шпионить за вами .

Естественно , для подобной слежки надо обладать специальными навыками , в том числе кое -какими представлениями о программировании и кибербезопасности , поэтому не стоит подозревать в шпионаже всех своих знакомых , однако , если у вас есть серьезные основания опасаться подобной слежки , следует знать , как можно обезопасить себя в таком случае .

Принцип

работы

хакеров

достаточно

прост

: специальная

программа

-шпион

, проникнув

в

систему

, активирует

камеру

, обходит

встроенную

систему

безопасности

и

отсылает

полученные

данные

владельцу

программы

.

Если у вас установлена съемная -камера , то достаточно просто извлечь ее из гнезда , либо заклеить скотчем – простой , но действенный способ .

Включенный светодиод камеры при неработающих программах видео чата – еще один сигнал об опасности . Необходимо отключить камеру и запустить антивирусную программу для поиска троянских программ .

Также подобные программы можно увидеть в диспетчере задач Windows . Не забывайте про элементарные правила компьютерной безопасности : не устанавливайте подозрительные программы из Интернета , не отключайте без крайней необходимости брандмауэр Windows и регулярно проверяйте актуальность антивирусных баз .

В последних версиях KIS (Kaspersky Internet Security ) существует опция защиты веб -камеры от взлома – при попытке какого -то приложения активировать камеру , защита KIS тут же предупредит об этом .

Можно также пользоваться утилитами , блокирующими доступ к камере , когда пользователь не работает с ней . Одной из них является CamBlocker – простое приложение с возможностью доступа к веб -камере по паролю и оповещением о попытке несанкционированного доступа . CamBlocker имеет простые настройки и может запускаться вместе с операционной системой .

Смартфон тоже позволяет вести скрытую слежку за его владельцем , как с помощью камеры , так и встроенного микрофона ,а также некоторых других устройств , которые являются неотъемлемой частью системы – таких как GPS -навигатор .

Слежкой через гаджеты пользуются не только хакеры и спецслужбы , но и сами производители смартфонов , собирающие личные данные владельцев для собственной статистики или передачи заинтересованным лицам .

Для защиты смартфона разрешайте доступ к данным только приложениям , полученным из надежных источников . Ограничивайте права установленных программ , особенно предназначенных для создания фото и видео или навигации . Если у вас нет уверенности в надежности той или иной программы , то лучше ее сразу удалить .

Кто взламывает веб-камеры?

Большое заблуждение - за пользователями следят спецслужбы. Такой вариант возможен, если вы ну очень известная личность. Кстати, не так давно был случай, когда за оппозиционными активистами в Сирии следили через вебкамеры. Возник большой скандал, заставивший разработчика одной программы свернуть развитие продукта. В остальном, подглядывание - забава для школьников или мошенников.

В сети полно тематических форумов и групп в социальных сетях, где детально рассказывают о взломе вебки. Преимущественно там оседают дети, ради забавы взламывающие незащищённые ПК и выкладывающие снятое видео на публику. Дивидендов это не приносит, но эго тешит. Есть и те, кто пытается продать запись или данные для входа. В сети полно веб-порталов с подобными предложениями. Сложно ли получить доступ к вебке?

Практически все взломы проходят по вине владельцев, которые добровольно открывают вход к устройству. Управлять вебкой нельзя без установленной на конечном ПК программы для удалённого доступа, который может быть как точечный - только к веб-камере, так и полноценный - ко всей системе.

Если вы скачиваете сомнительное ПО и открываете странные ссылки, которые, на первый взгляд, ничего не делают, то риск подхватить троян для подключения к вебке велик. Отлично работают принципы социальной инженерии, при которых пользователь добровольно разрешает постороннему человеку установить на его ПК вредоносный софт либо открыть доступ к камере.

Задача хакера - установить на ваш компьютер специальную утилиту: TeamViewer;

и другие. Это можно сделать открыто, а можно скрытно. При открытом варианте придётся как-то убедить жертву добровольно установить ПО и открыть доступ. При скрытном варианте придётся покопаться в коде, чтобы на экране не высвечивались окна установки и подтверждения. Как избежать взлома веб-камеры Установите антивирус. Любой хороший софт сразу же заметит, что к веб-камере удалённо пытаются подключиться, и выведет предупреждение на монитор. Практически невозможно обойти подобную защиту;

Включите брандмауэр. Даже стандартный фаэрвол Windows не позволяет по сети получить контроль над вашим ПК. Весь подозрительный трафик приостанавливается до тех пор, пока Администратор не даст добро. Рекомендуем посмотреть тематическое видео: Не устанавливайте непроверенное ПО. Чаще всего злоумышленники распространяют вредоносный код через обычные, на первый взгляд безобидные программы. Если утилита скачана не из официального источника, вероятность заразиться очень высока;

Не переходите по подозрительным ссылкам. В мессенджерах и социальных сетях регулярно орудуют мошенники, распространяющие ссылки на вирусы. Даже если друг скидывает ссылку с просьбой посмотреть/скачать, убедитесь, что это сделал действительно друг;

Заклейте веб-камеру. Малярный скотч или изолента избавят вуайеристов от картинки, а это значит, что следить за вами не будет смысла. Сейчас производители выпускают специальные шторки и даже целые ноутбуки с задвижками, которые закрывают линзу. Старайтесь не закрыть индикатор - если к вам подключатся, он загорится. Отключите вебку. Зайдите в диспетчер устройств и отключите веб-камеру, если редко ей пользуетесь. Заодно отключите микрофон, ведь вас могут подслушивать. Также можно использовать на ноутбуке специальное сочетание клавиш (чаще всего - это Fn + F12). Ни один из методов не гарантирует 100% защиту. При тщательном подходе хакер сможет обойти любую защиту, кроме изоленты. Но, опять же, останется вопрос со звуком. Вредоносный код способен внедрять свои настройки в систему и включать отключенные устройства, поэтому даже полное отключение не обезопасит владельца. Полезный контент: Приложения-фонарики для Android, которые «потушат» Ваш телефон