Miért kezdett el hirtelen a megszokottól eltérően viselkedni a mobiltelefonod, vagy éppen „begyógyult” az „életével”? Talán azért, mert rosszindulatú program telepedett meg benne. Manapság az Androidra szánt vírusok és trójaiak száma exponenciálisan növekszik. Miért? Igen, mert a ravasz vírusírók tudják, hogy az okostelefonokat, tableteket egyre inkább elektronikus pénztárcaként használják polgártársaink, és mindent megtesznek azért, hogy a tulajdonosok számláiról a zsebükbe költözzenek. Beszéljünk arról, hogyan lehet megérteni, hogy egy mobileszköz fertőzést kapott, hogyan távolíthat el egy vírust az Androidról, és hogyan védheti meg magát az újbóli fertőzéstől.

Vírusfertőzés tünetei Android-eszközön

- A modul a szokásosnál tovább kapcsol be, lelassul vagy hirtelen újraindul.

- Az SMS-ek és telefonhívások történetében vannak kimenő üzenetek és hívások, amelyeket nem Ön kezdeményezett.

- A pénzt magától levonják a telefonszámlájáról.

- Az asztalon vagy a böngészőben olyan hirdetések jelennek meg, amelyek nem kapcsolódnak semmilyen alkalmazáshoz vagy webhelyhez.

- A programok maguktól települnek, a Wi-Fi, a Bluetooth vagy a kamera be van kapcsolva.

- Elveszett az elektronikus pénztárcához, a mobilbankhoz való hozzáférés, vagy ismeretlen okok miatt csökkent a számlákon lévő összeg.

- Valaki átvette a fiókját a közösségi hálózatokban vagy az azonnali üzenetküldőkben (ha mobileszközön használja).

- A modul blokkolva van, és egy üzenet jelenik meg a képernyőn, hogy megszegett valamit, és pénzbírságot kell fizetnie, vagy egyszerűen pénzt kell utalnia valakinek a feloldásért.

- Az alkalmazások hirtelen leálltak, a mappákhoz és fájlokhoz való hozzáférés elveszett, az eszköz bármely funkciója blokkolva lett (például nem nyomják meg a gombokat).

- A programok indításakor olyan üzenetek jelennek meg, mint például: „Hiba történt a com.android.systemUI alkalmazásban”.

- Az alkalmazáslistában ismeretlen ikonok, a feladatkezelőben pedig ismeretlen folyamatok jelentek meg.

- A víruskereső program tájékoztatja Önt a rosszindulatú objektumok észleléséről.

- A víruskereső programot véletlenül törölték az eszközről, vagy nem indul el.

- Telefonja vagy táblagépe akkumulátora a szokásosnál gyorsabban lemerül.

A fenti tünetek nem mindegyike utal 100%-ban vírusra, de mindegyik okot ad arra, hogy azonnal vizsgáljuk meg az eszközt fertőzések keresésére.

A mobilvírus eltávolításának legegyszerűbb módja

Ha a modul továbbra is működött, a vírus eltávolításának legegyszerűbb módja az Androidra telepített víruskereső. Fuss teljes vizsgálat a telefon flash memóriájában, ha rosszindulatú objektumot észlel, válassza a „Törlés” opciót, a semlegesített másolatot karanténba mentve (ha a vírusirtó valami biztonságosat tévedt vírusnak).

Sajnos ez a módszer az esetek 30-40% -ában segít, mivel a legtöbb rosszindulatú objektum aktívan ellenáll az eltávolításuknak. De felettük is van kontroll. Ezután megvizsgáljuk azokat a lehetőségeket, amikor:

- a víruskereső nem indul el, nem észleli vagy távolítja el a probléma forrását;

- a rosszindulatú program az eltávolítás után helyreáll;

- a készülék (vagy egyes funkciói) le van tiltva.

Rosszindulatú programok eltávolítása csökkentett módban

Ha nem tudja betisztítani telefonját vagy táblagépét normál mód, próbálja meg biztonságos módon csinálni. A rosszindulatú programok nagy része (nem csak a mobilok) nem mutat semmilyen tevékenységet csökkentett módban, és nem akadályozza meg a megsemmisülést.

Az eszköz csökkentett módba való indításához nyomja meg a be-/kikapcsoló gombot, helyezze az ujját a „Kikapcsolás” elemre, és tartsa lenyomva, amíg meg nem jelenik a „Belépés csökkentett módba” üzenet. Ezt követően kattintson az OK gombra.

Ha van régi verzió Android - 4.0 és régebbi, kapcsolja ki a modult a szokásos módon, majd kapcsolja be újra. Amikor az Android logó megjelenik a képernyőn, nyomja meg egyszerre a Hangerő növelése és a Hangerő csökkentése gombokat. Tartsa őket addig, amíg a gép teljesen be nem indul.

Csökkentett módban ellenőrizze az eszközt egy víruskeresővel. Ha nincs vírusirtó, vagy valamiért nem indul el, telepítse (vagy telepítse újra) innen A Google Play.

Így sikeresen eltávolíthatók a reklámvírusok, mint az Android.Gmobi 1 és Android.Gmobi.3 (Dr. Web besorolás szerint), amelyek különféle programokat töltenek le a telefonra (a minősítés növelése érdekében), és bannereket is megjelenítenek. és hirdetéseket az asztalon.

Ha szuperfelhasználói (root) jogokkal rendelkezik, és pontosan tudja, mi okozta a problémát, indítson el egy fájlkezelőt (például Root explorer), kövesse a fájl elérési útját, és törölje. Leggyakrabban a mobil vírusok és trójaiak testüket (.apk kiterjesztésű futtatható fájlokat) a rendszer/alkalmazás könyvtárba helyezik.

A normál módba való váltáshoz egyszerűen indítsa újra az eszközt.

Mobilvírusok eltávolítása számítógépen keresztül

A vírusok eltávolítása a telefonról számítógépen keresztül segít, ha a mobil vírusirtó még csökkentett módban sem tud megbirkózni a feladatával, vagy az eszköz funkciói részben blokkolva vannak.

Kétféle módon is lehetséges a vírus eltávolítása táblagépről és telefonról számítógép segítségével:

- számítógépre telepített vírusirtó használata;

- manuálisan az Android modulok fájlkezelőjén keresztül, például az Android Commander segítségével.

Vírusirtó használata számítógépen

Fájlok ellenőrzéséhez mobil eszköz víruskereső telepítve van a számítógépére, csatlakoztassa telefonját vagy táblagépét a számítógéphez USB-kábellel, az „USB-meghajtóként” módszert választva.

Ezután kapcsolja be az USB-t.

Ezután kapcsolja be az USB-t.

Ezt követően 2 további "lemez" jelenik meg a számítógép "Számítógép" mappájában - belső memória telefon és SD kártya. A vizsgálat indításához nyissa meg az egyes meghajtók helyi menüjét, és kattintson a "Vírusok keresése" gombra.

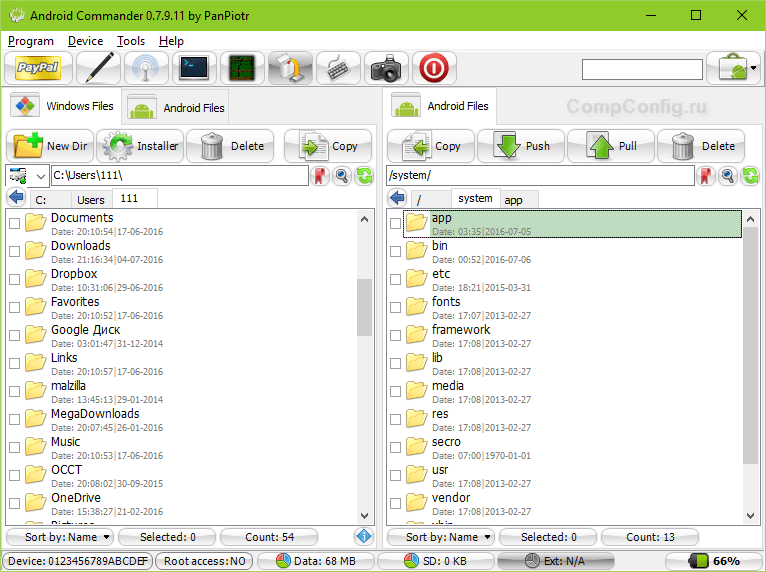

Rosszindulatú programok eltávolítása az Android Commander segítségével

Az Android Commander egy program a fájlok cseréjére egy mobil android modul és egy PC között. Számítógépen futva hozzáférést biztosít a tulajdonosnak egy táblagép vagy telefon memóriájához, lehetővé teszi az adatok másolását, áthelyezését és törlését.

Az Android modul összes tartalmához való teljes hozzáféréshez először root jogokat kell szereznie, és engedélyeznie kell az USB hibakeresést. Ez utóbbi a "Beállítások" - "Rendszer" - "Fejlesztői beállítások" szolgáltatási alkalmazáson keresztül aktiválható.

Ezután csatlakoztassa a modult a számítógéphez USB-meghajtóként, és futtassa az Android Commander alkalmazást rendszergazdai jogokkal. Ebben, a Windows Intézővel ellentétben, az Android operációs rendszer védett rendszerfájljai és könyvtárai jelennek meg - csakúgy, mint például a Root Explorerben - egy fájlkezelő a root felhasználók számára.

Az Android Commander ablakának jobb fele a mobileszköz könyvtárait mutatja. Keresse meg a problémát okozó alkalmazás futtatható fájlját (.apk kiterjesztéssel), és törölje azt. Alternatív megoldásként másolja át a gyanús mappákat a telefonjáról a számítógépére, és mindegyiket vizsgálja át vírusirtóval.

Mi a teendő, ha a vírust nem távolítják el

Ha a fenti műveletek nem vezettek semmihez, a rosszindulatú program továbbra is érezteti magát, és akkor is, ha az operációs rendszer a tisztítás után nem működik megfelelően, akkor a radikális intézkedések egyikét kell alkalmaznia:

- visszaállítás a gyári beállítások visszaállításával a rendszermenüből;

- hard reset a Helyreállítás menün keresztül;

- villog a készüléken.

Ezen módszerek bármelyike a vásárlás utáni állapotba hozza az eszközt - nem maradnak rajta felhasználói programok, személyes beállításokat, fájlok és egyéb információk (az SMS-ekkel, hívásokkal stb. kapcsolatos adatok). Az Ön Google-fiókja is törlődik. Ezért lehetőség szerint helyezze át a telefonkönyvet a SIM-kártyára, és másolja át a fizetős alkalmazásokat és egyéb értékes tételeket külső adathordozóra. Ezt célszerű manuálisan megtenni – használat nélkül speciális programok hogy véletlenül se másolja le a vírust. Ezt követően folytassa a "kezeléssel".

Gyári beállítások visszaállítása a rendszermenüből

Ez a lehetőség a legegyszerűbb. Akkor használható, ha az operációs rendszer és maga az eszköz funkciói nincsenek blokkolva.

Nyissa meg a Beállítások alkalmazást, nyissa meg a Személyes – Biztonsági mentés részt, és válassza a Gyári beállítások visszaállítása lehetőséget.

Hard reset a helyreállítási menün keresztül

A „hard” alaphelyzetbe állítás segít a rosszindulatú programok kezelésében, ha azokat a fenti módszerek egyike sem távolítja el, vagy blokkolja a bejelentkezést. Örömünkre a Helyreállítás menü (rendszer-visszaállítás) elérése megmarad.

A különböző telefonokon és táblagépeken a helyreállításba való bejelentkezés a maga módján történik. Egyeseknél a „Hangerő +” gombot lenyomva kell tartania a bekapcsoláskor, másokon a „Hangerő -”, a harmadikon pedig egy speciális süllyesztett gombot stb. A pontos információkat az eszköz használati utasítása tartalmazza. .

A Helyreállítás menüben válassza az „adatok törlése / gyári beállítások visszaállítása” vagy egyszerűen a „gyári beállítások visszaállítása” lehetőséget.

villogó

villogó

A villogás lényegében az Android operációs rendszer újratelepítése, ugyanaz a végső megoldás, mint a Windows számítógépen történő újratelepítése. Kivételes esetekben folyamodnak hozzá, például amikor egy bizonyos kínai vírus közvetlenül a firmware-be van ágyazva, és a „születésétől” kezdve az eszközön él. Az egyik ilyen rosszindulatú program az android spy 128 origin spyware.

Egy telefon vagy táblagép flasheléséhez root jogokra, terjesztési készletre (magára a firmware-re), telepítőprogramra, USB-kábellel ellátott számítógépre vagy SD-kártyára lesz szüksége. Ne feledje, hogy minden modulmodellnek saját, egyedi firmware-verziója van. Általában szerelési útmutatóval vannak ellátva.

Hogyan kerüljük el az Android-eszközök vírusfertőzését

- Csak megbízható forrásból telepítsen mobilalkalmazásokat, utasítsa el a feltört programokat.

- Frissítse eszközét a rendszerfrissítések megjelenésekor – ezekben a fejlesztők bezárják a vírusok és trójaiak által használt sebezhetőségeket.

- Telepítsen egy mobil víruskeresőt, és tartsa mindig bekapcsolva.

- Ha a modul az Ön pénztárcájaként szolgál, ne engedje, hogy mások hozzáférjenek az internethez, és ne nyisson meg ellenőrizetlen fájlokat rajta.

A JAR (Java Archive File) egy olyan archív formátum, amely egy Java nyelven írt program elemeit tárolja. Leggyakrabban az ilyen kiterjesztésű fájlok mobiljátékok és alkalmazások. Számítógépen megtekintheti egy ilyen archívum tartalmát, és/vagy megpróbálhatja alkalmazásként futtatni a JAR-t.

Először nézzünk meg néhány programot a JAR archívumok megnyitásához. Így megbizonyosodhat arról, hogy mindent tartalmaz, amire szüksége van az alkalmazás futtatásához, valamint elvégezheti a szükséges módosításokat.

1. módszer: WinRAR

Amikor archívumról van szó, a legtöbb felhasználó arra gondol WinRAR program. Kiválóan alkalmas JAR fájl megnyitásához.

Ügyeljen a mappára "META-INF"és fájl "MANIFEST.MF", amit abban kell tárolni. Ez lehetővé teszi, hogy a JAR fájlt végrehajtható fájlként implementálják.

A kívánt archívumot a beépített WinRAR fájlböngészőn keresztül is megtalálhatja és megnyithatja.

Ha további munkát tervezünk az archívum tartalmával, akkor kicsomagolás szükséges.

2. módszer: 7-Zip

A JAR-bővítmény támogatását a 7-Zip archiváló is biztosítja.

3. módszer: Total Commander

Az említett programok alternatívája lehet a fájlkezelő Total Commander. Mert funkciói közé tartozik az archívumokkal való munka, nem lesz nehéz megnyitni a JAR fájlt.

A JAR futtatásának módjai számítógépen

Ha alkalmazást vagy játékot kell futtatnia a JAR-ban, szüksége lesz valamelyik speciális emulátorra.

1. módszer: KEmulátor

A KEmulator program egy fejlett Java emulátor, amely lehetővé teszi mindenféle alkalmazásindítási beállítás konfigurálását.

A mobiltelefonok a vezérlés a billentyűzet segítségével történt. A KEmulatorban engedélyezheti a virtuális megfelelőjét: kattintson "Referencia"és válassza ki "Billentyűzet".

Így fog kinézni:

Igény szerint a programbeállításokban beállíthatja a telefon billentyűinek és a számítógép gombjainak megfelelőségét.

Kérjük, vegye figyelembe, hogy egy fájl megjelenik a JAR mappában "kemulator.cfg", amely az alkalmazás működéséhez szükséges paramétereket tartalmazza. Ha törli, akkor minden beállítás és mentés (ha a játékról beszélünk) törlődik.

2. módszer: MidpX

A MidpX program nem olyan működőképes, mint a KEmulator, de elvégzi a feladatát.

A telepítés után az összes JAR-fájl a MidpX-hez lesz társítva. Ez a megváltozott ikonról érthető:

Kattintson duplán rá, és az alkalmazás elindul. Ugyanakkor a virtuális billentyűzet már integrálva van a programfelületbe, de itt nem lehet PC-s billentyűzetről konfigurálni a vezérlést.

3. módszer Sjboy emulátor

Egy másik egyszerű lehetőség a JAR-ok futtatására az Sjboy Emulator. Fő jellemzője a skinek kiválasztásának lehetősége.

Ide van integrálva a billentyűzet is.

Tehát rájöttünk, hogy a JAR nem csak normál archívumként nyitható meg, hanem számítógépen is futtatható egy Java emulátoron keresztül. Ez utóbbi esetben a legkényelmesebb a KEmulator használata, bár más lehetőségeknek is megvannak a maga előnyei, például az ablak megjelenésének megváltoztatása.

– Drágám, ki kell menned.

Igen, így kell őszintén bevallani kedvesének, hogy vírus ütötte be okostelefonját vagy táblagépét. A kollektív fertőzés nem csak valahol az interneten, hanem közvetlenül az otthoni hálózaton is előfordul. Már beszéltem a reklámvírusok és bannerek kezelésének tapasztalatairól, ma pedig a fertőzés jeleit és egy másik szomorú tapasztalatot teszek hozzá, jó befejezéssel. A legnehezebb lehetőség a bannerek és vírusok eltávolítására - amikor egy vírus belép a rendszerbe, a harmadik bejegyzésben leírtam -

Harmadik rész. Banner Androidon. Fertőzés jelei

Láttad ezeket a transzparenseket? Honnan tudhatod, ha valami nincs rendben kedvenc okostelefonoddal vagy táblagépeddel? Íme néhány jel, amelyek segítenek azonosítani, ha az eszköz fertőzött. Lehet, hogy sokkal több jel van, de itt vannak a jelenben a leggyakoribbak és azok, amelyekkel többször találkoztam.

Negyedik rész. Hogyan blokkolhatom a hirdetéseket?

Tehát bosszantó hirdetések jelentek meg - bannerek, teljes képernyős előugró ablakok, átmenetek a fizetett előfizetések oldalaira. A Google káromkodni kezdett a hálózatomról érkező forgalomra. Mit tettem? Ez a tapasztalat csak az enyém, nem használati utasítás.

Jegyzet. Fertőzési forrásként vagy kiszivárogtató alkalmazásként ilyenek is voltak: Caivs, lassan, Font manager, patriotic stb.

Ez a kezelés 3 készüléken működött. Figyelemre méltó, hogy az Asus és a Samsung készülékeket nem érintettem. Meglepő módon még a hátborzongató Fly sem lett beteg, de már a futószalagon rokkant volt. Lehetséges, hogy ez a probléma az Android 4.4 kitkat operációs rendszert futtató kínai eszközökkel kapcsolatos.

A következő bejegyzésekben folytatom a tolakodó reklámok elleni küzdelem történetét. Maradjon velünk, kérdezzen, kommenteljen, ossza meg véleményét. Sok szerencsét!

Kérdések az Android vírussal kapcsolatban

- 01/01/19 2

- 30/10/18 1

- 22/10/18 1

- 03/10/18 1

- 23/01/18 1

Az Android vírus olyan rosszindulatú alkalmazások csoportjának leírására szolgál, amelyek Android okostelefonokat és táblagépeket céloznak meg. A 2018-as elemzés alapján a Xender, az Amber Weather Widget, a Touchpal, a Kitty Play, a Z Camera, az ES file explorer azok az alkalmazások, amelyek a Google Play Áruházból letölthetők, de agresszív hirdetéseket váltanak ki, amelyek Android vírusfertőzéshez vezetnek. A fertőzött eszköz zárolási képernyőt vagy titkosított adatokat vagy előugró üzeneteket és tolakodó kereskedelmi tartalmat jeleníthet meg. A másik jellemző tünet az agresszív átirányítások, amelyek pornográf tartalmat tartalmazhatnak, figyelmeztethetik a potenciális áldozatot a szélhámos vírusfertőzésekre, vagy hamis nyereményjátékokat jeleníthetnek meg. Az ilyen viselkedés legjobb példája a hírhedt vírus, amely az elmúlt években több millió gépet érintett.

| Név | android vírus |

| A rosszindulatú programok típusai | Ransomware, Képernyőzár, Spyware, Adware, Trójai, Rootkit, Rogue alkalmazások |

| Veszélyességi szint | magas. Az Android vírusverziók többsége képes a képernyő lezárására, személyes adatok ellopására és pénzveszteség okozására |

| tünetek | Lezárt képernyő, rámenős hirdetések, titkosított fájlok, szokatlan rendszer viselkedés, jelentős lassulás, megnövekedett telefonszámla |

| elosztási módszer | Trójai alkalmazások, szöveges üzenetek, Google Play Áruház-alkalmazások, fájlmegosztó webhelyek, rosszindulatú linkek |

| Rosszindulatú programok listája | Com.google.provision, Com.android.system.ui, Com.android.gesture.builder, Lastacloud vírus, NotCompatiblev vírus, Mazar rosszindulatú program, Smart cars hacker Android rosszindulatú program, Gooligan malware, Ghost Push vírus, HummingWhale vírus, HummingBad vírus , e, GhostCtrl vírus, Invisible Man, LokiBot vírus, Marcher Android Trojan, Tizi Android vírus, Android Police Virus, Android ransomware, Android ransomware, Lockdroid ransomware, LeakerLocker ransomware, DoubleLocker ransomware, Matcher Trojan, Tizi spyware, Exviera Hot , 10001_1.jar, Rabbitfiles; funnwebs.com; JavaTcmdHelper |

Ezek a kiberfenyegetések 2015 óta terjednek, de úgy tűnik, hogy 2018-ban sem hagyják abba. Az Android víruscsoport két legelterjedtebb tagja 2017 novemberében jelent meg. Matcher Trojan és Tizi spyware néven ismertek. Ez utóbbit eredetileg 2015-ben találták meg, ami 2015 óta létezik, és személyes adatok ellopására használták a közösségi média alkalmazásaiból.

A közelmúltban felfedezett kiberfenyegetések között ott van a DoubleLocker ransomware is, amely októberben jelent meg. Nem csak a megcélzott Android-eszközön lévő fájlokat titkosítja, hanem megváltoztatja a telefon PIN-kódját is. Sőt, a rosszindulatú programok pénzt is ellophatnak az áldozat bankjáról vagy PayPal-számlájáról.

Ügyeljen arra, hogy az Android rosszindulatú programjai mostantól megkerülhetik a Google biztonságát, és hasznos alkalmazásnak tűnhetnek a Play Áruházban. Ez akkor derült ki, amikor az egyik változatát, a LeakerLockert észlelték, hogy ezzel a technikával terjed. Más verziók, például a vGhostCtrl megnyithatják a rendszert. a hátsó ajtót, és lehetővé teszi a támadók számára, hogy rögzítsék az áldozat audio-/videofájljait, vagy ellopják a fontos adatokat.

2017 júliusában a kutatók felfedezték a „Láthatatlan ember” néven ismert androidos rosszindulatú program új verzióját, amely banki alkalmazások adatait és más érzékeny adatokat lop el. Így ez csak azt bizonyítja, hogy az Android felhasználóknak oda kell figyelniük eszközeik biztonságára.

Valójában szinte minden Android-vírus érdekelt abban, hogy személyazonosításra alkalmas információkat szerezzen az áldozatról. Ezek az információk leggyakrabban hitelkártyaadatokat, bejelentkezési adatokat, és jelszót s.

Más változatok kevesebb kárt okoznak, mint például az áldozat névjegyzékének megosztása, beszélgetések rögzítése, nem kívánt pop-up hirdetések megjelenítése, átirányítások kezdeményezése különböző webhelyekre vagy az eszköz más rosszindulatú programokkal való megfertőzése. Az Android vírussal kapcsolatos, 2018 elején lezajlott kiberbiztonsági kutatás szerint számos, a Google Play Áruházban terjesztett alkalmazás megfertőződhet tolakodó hirdetésekkel, amelyek súlyosabb fertőzések terjesztésére is használhatók. Xender, Amber Weather Widget, Kitty Play, Touchpal, Z Camera csak néhány példa.

Óvatosnak kell lennie az ES fájlkezelő alkalmazással is, amely azt állítja, hogy képes megnövelni az Android akkumulátorának élettartamát. Ahelyett, hogy hasznos lenne, ez az alkalmazás lezárhatja a képernyőt, és zavaró Android-hirdetéseket jeleníthet meg, amelyek nem hajlandók eltűnni.

Ha észrevette, hogy táblagépe vagy telefonja furcsán működik, ne hagyja figyelmen kívül a lehetséges fertőzés tüneteit. Ha lassulásokkal, gyanús riasztásokkal, átirányításokkal vagy megemelkedett telefonszámlával küzdött, ellenőrizze, hogy nincs-e rosszindulatú programja a készülékében, mert ezek a fertőzöttség fő jelei. Az Android vírus eltávolításához használhatja a mobil verziót.

Az Android vírus 2017-ben uralkodik, és 2018-ban folyamatosan fejlődik

A Marcher Android Trojan, más néven ExoBot, egy banki kártevő, amely legalább 2013 óta ismert. A kutatók 2017 novemberében számoltak be a vírus visszatéréséről. A kártevő frissített verziója három veszélyes összetevőt tartalmazott egy kampányban: rosszindulatú programokat, hitelesítő adatok adathalászatát és banki adatlopás. Biztonsági szakértők arra figyelmeztetnek, hogy az Android rosszindulatú programjának ez a verziója bonyolultabb és nehezebb.

Korábban a Marcher kártevők SMS-ben vagy MMS-ben terjedtek. A csalók azonban megváltoztatták a terjesztési módot, és e-mailben küldtek egy rövidített linket az adathalászatra, hogy elkerüljék az észlelést. A legutóbbi kampány legalább 2017 januárja óta aktív, és az osztrák bankok ügyfeleit célozta meg.

A rosszindulatú e-mail egy hamis Bank Austria webhelyre mutató hivatkozást tartalmaz, ahol a felhasználóknak be kell jelentkezniük, és meg kell adniuk e-mail címüket és telefonszámukat. Tíz támadó figyelmeztetést küld az áldozatnak, hogy nincs telepítve a telefonjára a „Bank Austria Security App”, és kéri, hogy töltse le a megadott linkről.

A rosszindulatú alkalmazás telepítéséhez azonban meg kell változtatni a biztonsági beállításokat, hogy illetéktelen forrásból tölthesse le. A rosszindulatú programok sok engedélyt igényelnek, hogy a támadók teljes hozzáférést kapjanak az okostelefonhoz.

A telepítést követően egy rosszindulatú alkalmazás létrehoz egy legális megjelenésű ikont az otthoni képernyőn, amely hasonló a Bank Austria-hoz. A Marcher vírus telepítése után az áldozatokat arra kérik, hogy adják meg hitelkártyaadataikat vagy egyéb személyazonosításra alkalmas adataikat, amikor megnyitnak egy alkalmazást.

A friss információk szerint körülbelül 20 000 Android-felhasználó szenvedhetett ettől az átveréstől, és telepítette az ExoBotot a készülékére.

A Google biztonsági tűzfalát könnyen megkerülhetik a rosszindulatú Android-alkalmazások

A legtöbb Android vírus letölthető a Google Play áruházból, biztonságos megjelenésű alkalmazásokkal együtt. Nem számít, mennyi erőfeszítést tesz a Google, miközben megpróbálja megvédeni a felhasználókat, és megakadályozni, hogy ezek a rosszindulatú alkalmazások megkerüljék a biztonságukat, a vírusok utat találnak ebbe az áruházba. A közelmúltban biztonsági szakértők arról számoltak be, hogy több mint 75, Xavier Android vírussal fertőzött alkalmazást tartalmazó listát találtak a Google Play Áruházban.

A közelmúltban biztonsági szakértők arról számoltak be, hogy több mint 75, Xavier Android vírussal fertőzött alkalmazást tartalmazó listát találtak a Google Play Áruházban.

Azonban nem ez az egyetlen módja annak, hogy az Android vírus megfertőzze az eszközt. 2016 februárjában észlelték, hogy az egyik változat sms-ben terjed. Miután bekerült a rendszerbe, lehetővé tette az illegális kapcsolatokat.

2017-ben biztonsági szakértők számoltak be ennek a rosszindulatú programnak több változatáról, amelyek kifinomult social engineering technikákat alkalmaztak, hogy trójai alkalmazásokon keresztül behatoljanak az eszközbe. Ezért legyen óvatos, amikor harmadik féltől származó alkalmazásokat telepít, mert azok megfertőződhetnek a 10001_1.jar vírussal.

A Rabbitfiles vírust vagy hasonló rosszindulatú programokat harmadik féltől származó vagy fájlmegosztó webhelyekről is szerezheti be. Ezenkívül a Whatsapp-hirdetések és hasonló értesítések problémákat is okozhatnak Android telefonjával kapcsolatban. Egyértelmű, hogy 2017 új korszakot jelent az Android vírusok számára. Ha 2016-ban minden tizedik alkalmazás fertőzött volt, most ez a szám tovább növekszik.

Az Android vírus egy megtévesztő szoftver, amelyet Androidra terveztek operációs rendszer. A rosszindulatú programnak számos változata létezik, amelyek okostelefonokat, táblagépeket és más, ezt az operációs rendszert futtató eszközöket céloznak meg. Általában a vírus lezárja az eszközt, és pénzt kér, vagy csalókat hív "segítségért".

Az Android vírus egy megtévesztő szoftver, amelyet Androidra terveztek operációs rendszer. A rosszindulatú programnak számos változata létezik, amelyek okostelefonokat, táblagépeket és más, ezt az operációs rendszert futtató eszközöket céloznak meg. Általában a vírus lezárja az eszközt, és pénzt kér, vagy csalókat hív "segítségért".  Ezen a képen az FBI vírus által Android felhasználók számára megjelenített üzeneteket láthat.

Ezen a képen az FBI vírus által Android felhasználók számára megjelenített üzeneteket láthat.  Megtévesztő hirdetések, amelyeket Android vírus okoz. ⇦ ⇨

Megtévesztő hirdetések, amelyeket Android vírus okoz. ⇦ ⇨

Csúszik 1 nak,-nek 3

Az Android vírus tünetei

Az Android vírussal való megfertőződés minden bizonnyal frusztráló élmény. Rámenős hirdetések jelzi, hogy valami probléma van az Android-eszközzel. A biztonsági kutatók erősen javasolják, hogy kerüljék a lottó témájú és hasonló hirdetéseket, amelyek zavarhatják, ha elkezdi használni eszközét.

Ezenkívül figyelnie kell az olyan jelekre, mint állandó lefagyások a készülékén. Ha telefonja vagy más Android-alapú eszköze lefagy, és leállt az internetböngészés közben, telepítse az Android víruskeresőt az ellenőrzéshez.

Ügyeljen a telefonszámlára is, és kövesse nyomon a számokat. Ha elkezdte kapni megemelkedett telefonszámla, érdemes még egyszer ellenőrizni a havi jelentést. Nagy a valószínűsége annak, hogy a fertőzés valamilyen prémium szolgáltatásra jelentkezett. A pénz megtakarításához gondoskodnia kell az Android vírus eltávolításáról a készülékén.

Az ilyen fenyegetések megelőzése érdekében gondoljon az Android víruskereső szoftverére. Egyes szakértők azonban azt állítják, hogy az ilyen rosszindulatú programok megelőzéséhez nincs szükség biztonsági alkalmazásokra, mivel az Android biztonságosabb, mint más operációs rendszerek, de abban is egyetértenek, hogy meg kell gondolnia a megelőzési technikákat, hogy megmentse magát az ilyen vírusoktól.

A mobilvírusok többnyire ingyenes, harmadik féltől származó alkalmazásboltokon keresztül terjednek

Az Android vírus aktívan terjed harmadik féltől származó alkalmazásokon keresztül, amelyeket manuálisan kell telepíteni a telefonra. A fenyegetés terjesztésére használt új módszerek azonban elkezdtek terjedni, és ma már a rosszindulatú linkre kattintva is megfertőződhet ezzel a vírussal.

A legtöbb esetben az emberek ezt a fenyegetést egy csomagban töltik le eszközeikre olyan licenc nélküli vagy kísérleti alkalmazásokkal, amelyeket aktívan reklámoznak a Google Play Áruházban és hasonló helyeken.

Ennek elkerülése érdekében erősen javasoljuk, hogy alkalmazásait csak legális alkalmazásboltokból töltse le, amelyek minden programot ellenőriznek, mielőtt elkezdenék reklámozni. A Google Play Store, az Amazon és a Samsung ebben az esetben megbízhat. Ezen túlmenően, még akkor is, ha kiválasztja valamelyik alkalmazásboltot, akkor is ellenőriznie kell az alkalmazást, mielőtt letölti az eszközére, mert soha nem tudhatja, milyen rosszindulatú program rejtőzik benne.

Ha érdekli a kiberbiztonság, biztosan hallott már olyan hackerekről, akiknek sikerült rosszindulatú alkalmazásukat hozzáadniuk a Google Play Áruházhoz, és több mint 10 000 letöltést gyűjtöttek össze, mielőtt kiderült. Emellett olyan érintett webhelyekről is beszámoltak, amelyek automatikusan letölthetnek egy fertőzött alkalmazást a telefonra.

Eszköze tisztán tartása és az Android-vírus elleni védelem biztosítása érdekében hagyja abba a gyanús/illegális webhelyek látogatását, és soha ne kattintson azokra a linkekre, amelyek megjelenhetnek az Ön számára, miközben meglátogatja őket. Végül úgy gondoljuk, hogy itt az ideje elgondolkodni a mobil víruskeresőn, amely segíthet az embereknek megakadályozni a rosszindulatú alkalmazások, köztük az Android rosszindulatú programok telepítését.

A fertőzött Android-alkalmazások listája (rosszindulatú programok listája)

JavaTcmdHelper vírus Az egyik olyan alkalmazás, amely problémákat okoz az Android telefonokon, és gyakran veszélyesként észlelhetik a víruskereső programok.

Ez az alkalmazás nem jelenik meg a telefonon, sőt a Beállítások vagy Alkalmazások részben sem. A felhasználók azonban olyan rendszerüzenetekről számoltak be, amelyek szerint a Javatcmdhelper veszélyes lehet. Az üzenetben az is előfordulhat, hogy az alkalmazás szokatlanul viselkedik, vagy adatvédelmi kockázatokkal jár.

A Java tcmd helper vírust a kártevőirtó eszköz vagy biztonsági alkalmazás észlelheti, de a név egy adott vírusadatbázistól függ, és programonként eltérő lehet.

A leggyakoribb heurisztikus név az Artemis!7123f6c80769 vagy az Artemis!f580cadc3dc1. Emiatt a különböző felhasználók Artemis/JavaTcmdHelper vírusnak hívják.

E parancsok végrehajtásához az Android malware először módosítja a hivatalos Tesla alkalmazás forráskódját. Ezután megosztja az áldozat felhasználónevét és jelszavát a támadókkal, és segít nekik ellopni az autót. A Promon kutatói által tesztelt vírus azonban nem támaszkodik a Tesla alkalmazás biztonsági résein. A cég szerint manuálisan kell telepíteni social engineering és hasonló technikák segítségével.

A Promon kutatói által tesztelt vírus azonban nem támaszkodik a Tesla alkalmazás biztonsági résein. A cég szerint manuálisan kell telepíteni social engineering és hasonló technikák segítségével.

Sajnos a Ghost Push-tól megszabadulni szinte lehetetlen, még a gyári visszaállítás sem teszi meg a feladatot, és a firmware újratöltése lenne az egyetlen választás a felhasználók számára. A jó hír azonban az, hogy a Nougat, Oreo és Pie-t használók viszonylag biztonságban érezhetik magukat, mivel az Android operációs rendszer ezen verziói védettek az ilyen típusú kártevőkkel szemben. Mindazonáltal ez nem jelenti azt, hogy a hackerek ne hoznak létre olyan új változatokat, amelyek legyőzik az Android legújabb verzióiban a védelmi intézkedéseket.

gooligan malware több mint 86 alkalmazást rontott meg, mint például a Youtube Downloader, Kiss Browser, Memory Booster, Demo, Perfect Cleaner, Battery Monitor, System Booster stb. Úgy tűnik, hogy minden rendszerteljesítményre, böngészővel kapcsolatos program és játék, valamint pornográf alkalmazások a Gooligan hordozójává válhatnak. Az Android telefonok több mint 74%-a sebezhető lehet a vírus új verziójával szemben.

A fertőzési folyamat befejeződése után a rosszindulatú program rootolja az eszközt, és teljes hozzáférést biztosít további rosszindulatú elemek telepítéséhez. Az ilyen tevékenység kizárólag az Ön személyes adatainak, például bankszámláinak bejelentkezési adatainak ellopása céljából történik.

Érdekes módon, ami tavaly került színpadra, alapot adott a jelenlegi kártevőknek. Mondanunk sem kell, hogy a továbbfejlesztett változat sokkal árulkodóbb.

Ez a rosszindulatú vírus a HummingBad kártevő frissített példánya, amely az Android-felhasználók elleni hatalmas támadásairól ismert. 2016-ban ez a vírus körülbelül 10 millió Android-eszközön tudott pusztítást okozni. A közelmúltban a HummingBad új formában és új néven jelent meg, és ezúttal a HummingWhale malware nevet kapta.

A HummingWhale kártevő egy ideig láthatóan elérhető volt a Google Play Áruházban 20 különféle alkalmazás formájában, amelyek többsége Camera nevet kapott. Ilyen például a Rainbow Camera, a Whale Camera, az Ice Camera, a Hot Camera és hasonló alkalmazások.

A kártevő egy virtuális gépet állított be a fertőzött eszközön, lopva extra alkalmazásokat telepít az eszközre, és bosszantó hirdetéseket szolgált fel a felhasználó számára. Miután a felhasználó bezárt egy hirdetést, a rosszindulatú program feltöltötte a már telepített árnyékos programot a virtuális gépre, hogy létrehozzon egy hamis hivatkozó azonosítót, amely bevételt generál.

. Először 2016 februárjában fedezték fel a rosszindulatú programot, amely már több mint 10 millió Android-felhasználót fertőzött meg. A kártevő „drive-by download támadások” révén terjedt, és a felhasználók bizonyos rosszindulatú webhelyek látogatása után fertőződtek meg. 2017 januárjában a rosszindulatú programok ismét aktívan terjednek a Google Play Áruházban HummingWhale alkalmazásként.

A beszivárgás után a HummingBad kártevő hozzáfér az okostelefon operációs rendszerének magjához. Ezután félrevezető hirdetéseket jelenít meg, és figyelmeztetéseket jelenít meg a szükséges rendszerfrissítésekről. Amikor a felhasználók ezekre a hirdetésekre kattintanak, az alkalmazás fejlesztői bevételhez jutnak. Azonban nem ez a fő probléma.

A rosszindulatú programok teljes hozzáférést kapnak a fertőzött eszközhöz, és ellophatják a felhasználók személyes adatait, például névjegyeket, bejelentkezési adatokat, hitelkártya- vagy banki információkat. Emiatt rendkívül fontos a HummingBad eltávolítása, amint megjelenik az eszközön.

Az Android.Lockdroid.E néven is ismert rosszindulatú programok „Porn ‘O’ Mania” pornográf alkalmazásként terjednek. A vírus social engineering technikákat alkalmaz a fertőzött eszköz rendszergazdai jogainak megszerzéséhez. Ezt a célt a hamis csomagok telepítésével kívánja elérni. Amint a telepítés befejeződött, a Lockdroid vírus teljes hozzáférést kap az eszközhöz, és titkosítja az adatokat.

Sőt, megváltoztathatja a PIN-kódot és lezárhatja a készüléket. Ily módon a rosszindulatú programok eltávolítása nehézkessé válhat. A rosszindulatú programok clickjacking technikát használnak, és Android 5.0-s vagy újabb verziójú okostelefonokat és táblagépeket támadnak meg. A Google szerint ez a rosszindulatú alkalmazás nem tölthető le a Google Play Áruházból.

GhostCtrl vírus kihasználja az Android sebezhetőségét, hogy segítse tulajdonosait az eszköz feletti irányításban. 2017 közepén jelent meg, amikor kiderült, hogy izraeli kórházakat támadott meg, de nem tekinthető új vírusnak. Egyesek szerint azonban

Egyes biztonsági szakértők szerint azonban a rosszindulatú programok nem szűnnek meg – hamarosan ransomware típusú fenyegetéssé válhat, mivel ez a vírus is rendelkezik bizonyos zárolási képességekkel.

Elterjed, és legitim alkalmazásként mutatja be magát, mint például a WhatsApp és a Pokemon Go. A rendszerbe kerülve a GhostCtrl rosszindulatú program kidob egy rosszindulatú Android-alkalmazáscsomagot (APK), és megnyitja a rendszer hátsó ajtaját, hogy teljes hozzáférést biztosítson az áldozat személyes adataihoz, videóihoz és hanganyagaihoz. Ezenkívül visszaállíthatja a jelszavakat, és felhívhatja vagy szöveges üzeneteket küldhet az áldozatnak. kapcsolatokat.

Láthatatlan ember. 2017 júliusában biztonsági szakértők felfedezték a Svpeng frissített és továbbfejlesztett változatát, amely 23 országban támadja meg a banki alkalmazások felhasználóit. A vírus hamis Flash Player alkalmazásként terjed a gyanús és nem biztonságos letöltő webhelyeken. Szerencsére a rosszindulatú programok nem jutottak el a Google Play Áruházba.

Amikor azonban a felhasználók telepítik ezt a rosszindulatú alkalmazást, rendszergazdai jogokat adnak az eszközhöz. Ennek eredményeként a számítógépes bűnözők a Command and Control szerveren keresztül irányíthatják azt.

A rosszindulatú program kulcsnaplózóként működik, és hitelesítő adatokat gyűjt, amikor a felhasználó mobilalkalmazáson keresztül bejelentkezik a bankba. Emellett az Invisible Man malware üzeneteket küldhet és olvashat, telefonhívásokat kezdeményezhet és hallgathat, adathalász URL-eket nyithat meg, és különféle információkat gyűjthet. Azt is megakadályozza, hogy az áldozatok eltávolítsák adminisztratív jogait, így az eltávolítás bonyolulttá válik.

2017 augusztusának közepén a malware-kutatók felfedezték, hogy a LeakerLocker két, a Google Play Áruházban elérhető alkalmazáson keresztül terjed. A rosszindulatú alkalmazás a Wallpapers Blur HD” és a „Booster & Cleaner Pro” alkalmazások alatt rejtőzött.

Az egyik felhasználó "telepítette az egyik ilyen programot, a rosszindulatú program lezárja az eszközt" fenyegető üzenettel. Eszerint az androidos kártevő ezen verziója hozzáfért az érzékeny adatokhoz. Ha az áldozat 72 órán belül nem fizeti ki a váltságdíjat, minden információ kiszivárog.

A biztonsági szakértők azonban kételkednek abban, hogy a rosszindulatú programok ilyen károkat okozhatnak, és azt javasolják, hogy a LeakerLockert biztonsági szoftverrel távolítsák el az eszközről.

2017 szeptemberében a rosszindulatú programok kutatói a mobil kártevő új verzióját észlelték. Hamis Adobe Flash frissítésként terjed. A támadás után a PIN kód cseréjével zárolja a készüléket. Ezután elindítja az adattitkosítást, és 0,0130 Bitcoin fizetését követeli az eszköz feloldásáért és a fájlok helyreállításáért.

Ezenkívül a rosszindulatú programok pénzt is ellophatnak a PayPalról és bankszámlákról. Ezért a vírus eltávolítását mielőbb el kell végezni. Előfordulhat azonban, hogy a nem irányított eszközök tulajdonosainak gyári alaphelyzetbe kell állítaniuk a fertőzött telefonokat a zárolás feloldásához. Az irányított eszközök felhasználói használhatják az Android Debug Bridge (ADB) eszközt. Ezenkívül a DoubleLocker eltávolítását biztonsági szoftverrel kell végrehajtani.

Lokibot vírus. Az Infostealer.Lokibot egy rosszindulatú alkalmazás, amelyet Android okostelefonokhoz terveztek. Amint az áldozat eszközére kerül, képes lesz SMS-eket küldeni és válaszolni rájuk, mobilböngészőket használni, adott URL-eket címezni és telepíteni a SOCKS5 proxyt.

Ennek eredményeként az áldozat kimenő forgalma átirányítható. A vírus hamis értesítéseket is készíthet és megjeleníthet a felhasználó számára, ami arra készteti az áldozatot, hogy nyisson bankszámlát. Amint az áldozat ezt megteszi, a vírus betölt egy hamis fedvényt a bejelentkezési oldalon, és összegyűjti az összes bejelentkezési adatot, amelyet az áldozat megad a megadott mezőkben.

Ennek a trójai vírusnak a terjedelme rohamosan növekszik, mert a sötét webfórumokon hozzávetőleg 2000 dollárért árulják, ami azt jelenti, hogy bármely bűnöző megvásárolhatja és terjesztheti.

2017 októberében a LokiBot rosszindulatú program képessé vált ransomware vírussá válni. Ez a funkció azonban csak akkor válik aktívvá, ha az áldozat észleli az Infostealer.LokiBotot, és megpróbálja törölni. A rosszindulatú alkalmazás nem alkalmaz titkosítást az áldozat fájljain, de ennek ellenére képernyőzárat jelenít meg. A „Go_Crypt” funkció nem titkosítja az adatokat, de átnevezi azokat.

A képernyőt lezáró üzenet azt mondja: „ Telefonja le van zárva a gyermekp0rnográfiák megtekintéséhez,” és 100 dollár kifizetését követeli 48 órán belül. Ellenkező esetben a vírus szerint az ügyet „átadják a rendőrségnek”.

Marcher Android trójai. Más néven ExoBot, a vírus 2013 óta ismert. Novemberben azonban a kutatók egy hatalmas kampányról számoltak be, amely 2017 januárjában indult. A vírus a Bank Austria felhasználóit célozza meg, és hamis „Bank Austria Security App” telepítésére csalja ki őket. A Marcher vírus legújabb verziója okos social engineering technikákat alkalmaz az érzékeny felhasználók információinak ellopására, beleértve a banki hitelesítési adatokat, a születési dátumot, a nevet és egyéb, személyazonosításra alkalmas adatokat.

A Marcher terjesztési kampány bonyolult. Rosszindulatú programokat hoz az okostelefonra, megkísérli adathalászat és banki adatok ellopását, végül az áldozat bankszámlájának kiürítését. A legnagyobb trükk az, hogy a támadók az eredeti Bank Austria dizájnt és felületet használják. A felhasználóknak azt tanácsoljuk, hogy kerüljék el a gyanús e-maileket és SMS-eket ezt a bankot, és ellenőrizze a szükséges információkat közvetlenül a bank webhelyéről anélkül, hogy az adathalász e-mailben megadott linkekre kattintana.

A Google 2017 novemberében számolt be a Tizi kártevőről. A vírus kémprogramként működik, és személyes adatokat lop el a közösségi média alkalmazásokból, beleértve a Facebookot, a LinkedIn-t, a Skype-ot, a WhatsApp-ot stb. A rosszindulatú programok emellett hívásokat rögzíthetnek, SMS-eket érhetnek el, képeket készíthetnek, és sok más olyan feladatot hajthatnak végre, amelyek veszélyeztetik az Android-felhasználók adatait.

A Tizi vírus a rendszer sebezhetőségeinek kihasználásával vagy egy rosszindulatú alkalmazás telepítése során a felhasználó számára ilyen engedély megadásával is root hozzáférést kaphat. A fertőzött alkalmazások egy része 2015-ben elérhető volt a Google Play Áruházban, többségük azonban harmadik féltől származó alkalmazásokon keresztül terjed. Jelenleg a Google jelentése szerint körülbelül 1300 Android-eszközt fertőzött meg a kémprogram.

Általános Android víruseltávolítási útmutató

Ha eszköze Android vírussal fertőzött, a következő problémákba ütközhet:

- Az érzékeny információk elvesztése. Az Android OS megfertőzésére használt rosszindulatú alkalmazások különböző típusú adatokat gyűjthetnek. Ilyen információk közé tartoznak a kapcsolatok, bejelentkezési adatok, e-mail címek és hasonló, a támadók számára fontos információk.

- pénzveszteség. A legtöbb Android vírus képes üzeneteket küldeni emelt díjas számokra, vagy előfizetni a felhasználóknak prémium szolgáltatásokra. Ez pénzvesztéshez és hasonló problémákhoz vezethet.

- Rosszindulatú programok beszivárgása. Az android vírus megpróbálhatja átvenni az uralmat az eszközén, és más rosszindulatú programokkal megfertőzheti. Bosszantó hirdetéseket, felugró figyelmeztetéseket és hamis figyelmeztető üzeneteket is okozhat.

- teljesítménnyel kapcsolatos kérdések. Ha megfertőződik egy ilyen fenyegetéssel, rendszerinstabilitási problémákat, lelassulásokat és hasonló problémákat észlelhet.

Ha úgy gondolja, hogy eszköze fertőzött, erősen javasoljuk, hogy vizsgálja meg azt valamilyen más megbízható Android vírustisztítóval. Segít észlelni a rosszindulatú fájlokat és egyéb csaló összetevőket az eszközön. Néha blokkolja a biztonsági szoftvereket, hogy elkerülje azok megszüntetését. Ebben az esetben indítsa újra Android-eszközét csökkentett módba, mielőtt elindítaná az Android víruskeresőjét, hogy letiltja a harmadik féltől származó alkalmazások (és rosszindulatú programok) futását:

- Keresse meg a bekapcsológombot, és tartsa lenyomva néhány másodpercig, amíg meg nem jelenik a menü. Érintse meg a kikapcsolni.

- Miután megjelenik egy párbeszédablak, amely felajánlja az Android újraindítását biztonságos mód, válassza ki ezt a lehetőséget, és rendben.

Ha ez nem működött az Ön számára, csak kikapcsolni készülékét, majd kapcsolja be. Ha aktívvá válik, próbálja meg lenyomva tartani Menü, lehalkít, hangerő fel vagy Hangerő csökkentése és Hangerő növelése együtt látni biztonságos mód. Ha ez nem működik, akkor keressen rá a „Hogyan kapcsoljunk csökkentett módba” kifejezésre, és adja hozzá telefonja modelljét. Ezután kövesse az utasításokat.

Megpróbálhatja manuálisan is végrehajtani az Android vírus eltávolítását úgy, hogy saját maga eltávolítja a rosszindulatú alkalmazást. Azonban nagyon óvatosnak kell lennie, amikor megpróbálja ezt megtenni, mert eltávolíthat hasznos fájlokat és alkalmazásokat az eszközről. Az Android vírus kézi eltávolításához kövesse az alábbi lépéseket:

- Indítsa újra az eszközt csökkentett módba a fenti lépések segítségével.

- Amikor bent biztonságos mód, menj Beállítások. Ha ott van, kattintson a gombra Alkalmazások elemre vagy Alkalmazáskezelő(ez a készüléktől függően eltérő lehet).

- Itt nézze meg a rosszindulatú alkalmazás(oka)t, és távolítsa el mindegyiket.

Azt is javasoljuk, hogy kapcsolja ki azt az opciót, amely lehetővé teszi az ismeretlen forrásból származó alkalmazások telepítését. Ehhez menjen ide Beállítások -> Biztonság. Ha ott van, kapcsolja ki ezt az opciót.

A gyári beállítások visszaállítása szükséges lehet az Android rosszindulatú programjainak eltávolításához

Ha semmi sem segít eltávolítani az Android rosszindulatú programokat telefonjáról vagy táblagépéről, állítsa vissza a gyári beállításokat. Ehhez a következő lépéseket kell végrehajtania:

- Kattintson a Kompatibilis a következővel elemre Microsoft Windows

Támogatott verziók Kompatibilis valamivel OS X Támogatott verziók Mi a teendő, ha sikertelen?

Ha nem sikerült eltávolítania a vírus okozta károkat a Reimage segítségével, forduljon ügyfélszolgálatunkhoz, és adjon meg a lehető legtöbb részletet.A Reimage használata javasolt a vírus okozta károk eltávolítására. Az ingyenes szkenner segítségével ellenőrizheti, hogy számítógépe fertőzött-e vagy sem. Ha el kell távolítania a rosszindulatú programokat, meg kell vásárolnia a Reimage kártevő-eltávolító eszköz licencelt verzióját.