1C ծրագրավորողի խնդիրն է ոչ միայն գրել կոդը, այլև հետևել և ուղղել սխալները, կառուցել հրամանների կատարման օպտիմալ ալգորիթմ և օպտիմալացնել աշխատանքի արագությունը, այսինքն՝ վրիպազերծումը: Դժվար է դա անել առանց սերվերի ընթացակարգերի ներկառուցված վրիպազերծիչի ֆունկցիոնալության օգտագործման:

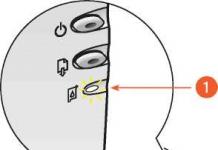

Սկզբում վրիպազերծման ռեժիմն անջատված է 1C սերվերների վրա, ուստի մշակողը ստիպված կլինի պարզ մանիպուլյացիաներ անել կարգավորումների հետ, որպեսզի կարողանա մանրակրկիտ ստուգել կոդը:

Սերվերի վրա վրիպազերծման ռեժիմի միացում 1C պլատֆորմի 8.2 և ավելի բարձր տարբերակի համար

Վրիպազերծումը միացնելու ալգորիթմը բավականին պարզ է: Այն չի ենթադրում օպերացիոն համակարգի ճարտարապետության և 1C կառավարման խորը գիտելիքներ: Այնուամենայնիվ, դուք դեռ պետք է շատ զգույշ լինեք, քանի որ վրիպազերծման աշխատանքը կատարվում է անմիջապես սերվերի վրա և ադմինիստրատորի իրավունքներով: Հետևաբար, եթե դուք չունեք մանրակրկիտ գիտելիքներ, խստորեն հետևեք գործողությունների ալգորիթմին առանց իմպրովիզացիայի.

- Դադարեցրեք 1C:Enterprise Server Agent ծառայությունը Server Manager-ի միջոցով: Եթե կարգավորումը տեղի է ունենում արտադրության սերվերի վրա, ապա դուք պետք է նախապես հոգ տանեք տվյալների բազայում 1C օգտագործողների բացակայության մասին.

- Գործարկեք համակարգի ռեեստրի խմբագրիչը՝ սեղմելով «Սկսել» - «Գործարկել» կամ «Win» + «R» ստեղնաշարի դյուրանցումը: Բացվող պատուհանում մուտքագրեք «regedit» տողը;

- Ռեեստրում դուք պետք է գտնեք ապրանքը.

- Պարամետրերից գտեք «ImagePath» և փոխեք այն՝ ավելացնելով «-debug» գոյություն ունեցող արժեքին՝ վերջում բացատով;

- Սերվերի կառավարչի միջոցով գործարկեք դադարեցված ծառայությունը՝ «1C:Enterprise Server Agent»:

Սերվերի վրա վրիպազերծման ռեժիմի միացում 1C 8.1 տարբերակի համար

Եթե Ձեզ անհրաժեշտ է միացնել վրիպազերծման ռեժիմը 8.1 հարթակում, գործողությունների ալգորիթմը գործնականում մնում է անփոփոխ: Միակ փոփոխությունը «ImagePath» ուղու պարամետրի գտնվելու վայրն է: 8.1 տարբերակում այն գտնվում է բաժնում։

1C մշակողները խորհուրդ են տալիս միացնել վրիպազերծման ռեժիմը բացառապես թեստային սերվերների համար, որտեղ կոդը պետք է վրիպազերծվի: Այս առաջարկության պատճառը կատարողականի ազդեցության պատճառով է, որը տեղի է ունենում, երբ վրիպազերծումը միացված է սերվերում: Եթե դուք ունեք շատ օգտվողներ, կամ սերվերի հզորությունը թողնում է շատ ցանկալի, ուշադիր ընդունեք այս խորհուրդը, որպեսզի վրիպազերծումը բացասական հետևանքներ չունենա:

Իրականացվել է 8.3.7.1759 տարբերակում:

Մենք զգալիորեն վերանախագծել ենք վրիպազերծման մեխանիզմը: Դրա համար մի քանի պատճառ կար. Նախ, մենք ցանկանում էինք ձեզ հնարավորություն ընձեռել վրիպազերծել այսօր հասանելի բոլոր հավելվածները: Երկրորդ, վրիպազերծիչի նախկին ճարտարապետությունը փոփոխություններ էր պահանջում՝ ընթացիկ միտումներին համընթաց պահելու և ապագա զարգացումներին համապատասխանելու համար: Երրորդ, անհրաժեշտ էր վրիպազերծման ունիվերսալ ինտերֆեյս, որով ոչ միայն 1C:Enterprise կոնֆիգուրատորը, այլև .

Հիմնական առավելությունները

Որպեսզի պատկերացնեք մեր կատարած փոփոխությունների շրջանակը, համառոտ կթվարկենք նոր մեխանիզմի հիմնական առավելությունները։

HTTP վրիպազերծում

Վրիպազերծման նախորդ մեխանիզմը հիմնված էր այն փաստի վրա, որ վրիպազերծիչը, որը ներդրվել է 1C:Enterprise կոնֆիգուրատորում, ուղղակիորեն փոխազդում է վրիպազերծման տարրերի (հաճախորդի և սերվերի հավելվածների) հետ: Այս փոխազդեցությունն իրականացվել է TCP/IP արձանագրության միջոցով:

Այնուամենայնիվ, ինտերնետում 1C:Enterprise հավելվածների թողարկմամբ և հատկապես բջջային հավելվածների հայտնվելով, այս մոտեցումը դարձել է սահմանափակումների և անհարմարությունների աղբյուր: TCP/IP արձանագրությունը միշտ չէ, որ թույլ է տալիս վրիպազերծողին «հասնել» վրիպազերծվող տարրերին: Ի վերջո, դրանք կարող են տեղակայվել տեղական ցանցից դուրս, որտեղ աշխատում է վրիպազերծիչը:

Հետևաբար, նոր մեխանիզմում որպես տրանսպորտային արձանագրություն ընտրեցինք առավել «ամենատարած» HTTP արձանագրությունը, որն, ի դեպ, օգտագործվում է նաև հաճախորդի հավելվածների կողմից՝ տեղեկատվական բազաներին միանալու համար։

Ժամանակակից վրիպազերծման ճարտարապետություն

Նախկին վրիպազերծման մեխանիզմի առանձնահատկությունն այն էր, որ անհրաժեշտ է միանալ ինֆաբազային՝ օգտագործելով կոնֆիգուրատոր: Արդյունքում, ծրագրավորողի վրիպազերծումը լիարժեք հասանելիություն ուներ բոլոր վարչական գործառույթներին:

Վրիպազերծման նոր մեխանիզմն այլևս չի պահանջում միացում վրիպազերծվող տեղեկատվական բազայի հետ: Հիմնական բանը, որն այժմ անհրաժեշտ է վրիպազերծողին, նույն կոնֆիգուրացիան է, որն աշխատում է հաճախորդների համար: Այն ստանալու համար կարիք չկա միանալու վրիպազերծվող տեղեկատվական բազային: Դուք կարող եք բեռնել այն, օրինակ, ֆայլից:

Բջջային հավելվածների վրիպազերծում

HTTP արձանագրության օգտագործման շնորհիվ հնարավոր է դարձել վրիպազերծել բջջային հարթակի կողմից իրականացվող հավելվածները։ Ավելին, դուք կարող եք վրիպազերծել ցանկացած համատեքստ՝ հաճախորդ, սերվեր, ինչպես նաև ֆոնային աշխատանքներ:

Այժմ, վրիպազերծման ժամանակ, կարող եք փոխել ցանկացած գրավոր փոփոխականի արժեքները: Տեղական փոփոխականները արագ դիտելու և փոխելու համար մենք գործարկել ենք առանձին պատուհան: Իսկ վրիպազերծողի կողմից ցուցադրվող արտահայտությունների հաշվարկն այժմ կատարվում է ասինխրոն ռեժիմով։

Վրիպազերծում զարգացման գործիքներում

Վրիպազերծման նոր մեխանիզմ ստեղծելիս մենք ներդրեցինք նոր, ունիվերսալ ծրագրային ինտերֆեյս դրա հետ փոխազդելու համար: Այս ինտերֆեյսը օգտագործվում է 1C:Enterprise կոնֆիգուրատորի կողմից, և նույն ինտերֆեյսը այժմ օգտագործվում է զարգացման նոր միջավայրում: Այսպիսով, վրիպազերծման բոլոր հնարավորություններն այժմ հասանելի են, երբ աշխատում եք .

Վրիպազերծման գործընթացի ճարտարապետություն

Վրիպազերծման նոր ճարտարապետությունն ունի հետևյալ տեսքը.

Վրիպազերծումը ներառում է վրիպազերծիչ, վրիպազերծող տարրեր և նոր տարր. վրիպազերծման սերվեր.

Վրիպազերծիչի և վրիպազերծող տարրերի միջև տեղեկատվության ուղղակի փոխանցում չկա: Ամբողջ փոխազդեցությունը կազմակերպվում է վրիպազերծող սերվերի միջոցով: Սա մեխանիզմի հիմնական տարրն է: Վրիպազերծող սերվերն ունի հաղորդագրությունների հերթ, որի միջոցով վրիպազերծիչն ու վրիպազերծող տարրերը փոխանցում են տեղեկատվությունը միմյանց:

Ե՛վ վրիպազերծիչը, և՛ վրիպազերծման տարրերը շփվում են վրիպազերծման սերվերի հետ HTTP-ի միջոցով: Այսպիսով, այժմ կարևոր չէ, թե որտեղ են գտնվում այս կարգաբերման տարրերը:

Վրիպազերծման սերվերի հետ փոխգործակցությունը սկսվում է վրիպազերծիչի և վրիպազերծման տարրերի կողմից: Այդ նպատակով կազմակերպվում են լրացուցիչ կապեր։ Նրանց հիմնական նպատակն է պարզել, թե արդյոք իրենց համար տեղեկություն է հայտնվել վրիպազերծման սերվերում: Եվ եթե հայտնվի, ստացեք այս տեղեկատվությունը:

Այսպիսով, փոխազդեցությունը միակողմանի է: Տեղեկատվությունն անընդհատ փոխանցվում է վրիպազերծման սերվերից դեպի վրիպազերծիչ և վրիպազերծող օբյեկտներ:

Տեղեկատվական բազաների նույնականացում

Նախորդ մեխանիզմում ինֆոբայները նույնականացնելու համար օգտագործվել է կապի տող: Այս լուծումը որոշ դեպքերում դժվարություններ է առաջացրել վրիպազերծման տարրերի և կազմաձևողի համապատասխանության հարցում: Որովհետև, նախ, այն մեծատառերի զգայուն էր, և երկրորդ՝ որոշ համատեքստեր վրիպազերծելիս հարթակը ավտոմատ կերպով ստեղծեց կապի տողը: Եվ դա միշտ չէ, որ համընկնում է ձեր նշածի հետ կոնֆիգուրատորում ինֆոբազան միացնելիս: Նման իրավիճակների հայտնաբերումն ու ուղղումը բարդացնում էին վրիպազերծման գործընթացը:

Նոր մեխանիզմում մենք ազատվեցինք կապի լարից։ Այժմ մենք օգտագործում ենք տեղեկատվական բազայի նույնացուցիչ. Ֆայլի տեղեկատվական բազայում նման նույնացուցիչը ստեղծվում է հաճախորդի կապի հաստատման առաջին անգամ: Սերվերի տեղեկատվական բազայում որպես այդպիսի նույնացուցիչ օգտագործվում է կլաստերի մեջ տեղեկատվական բազայի գրանցման նույնացուցիչը:

Հաճելի լրացուցիչ կետ այստեղ այն է, որ մենք առայժմ պահպանել ենք հին կարգաբերման մեխանիզմը հարթակում (այն կարող է բացառվել ապագայում): Եվ դուք կարող եք օգտագործել այն, եթե ցանկանում եք, կամ անհրաժեշտության դեպքում: Այսպիսով, մենք փոփոխել ենք հին մեխանիզմը, և այժմ այն նաև օգտագործում է ինֆոբազայի նույնացուցիչը, և ոչ թե կապի տողը:

Վրիպազերծման տիպիկ սցենարներ

Հավելվածի մշակողի տեսանկյունից վրիպազերծման բնորոշ սցենարները չեն փոխվել: Միակ էական տարբերությունն այն է, որ վրիպազերծման նոր մեխանիզմը պետք է միացված լինի: Քանի որ լռելյայն այն անջատված է:

Անկախ նրանից, իմաստ ունի ծանոթանալ, թե ինչ է տեղի ունենում հիմա, երբ դուք կատարում եք վրիպազերծում: Քանի որ դա կարող է օգտակար լինել ձեզ որոշ ոչ ստանդարտ աշխատանքային սցենարներում:

Ֆայլի տարբերակ

Նախքան ֆայլի տարբերակում վրիպազերծումը սկսելը, դուք պետք է կազմաձևողի կարգավորումներում նշեք, որ ցանկանում եք օգտագործել վրիպազերծման նոր մեխանիզմը. HTTP վրիպազերծում».

Այս դեպքում, կոնֆիգուրատորը ավտոմատ կերպով կհուշի ձեզ օգտագործել տեղական վրիպազերծման սերվեր: Դուք պետք է համաձայնեք սրա հետ և վերագործարկեք կոնֆիգուրատորը:

Ձեր սահմանած վրիպազերծման մեթոդը պահպանվում է կազմաձևողի նիստերի միջև, բայց այն պահվում է տեղեկատվական բազաների համատեքստում: Հետևաբար, մեկ այլ տեղեկատվական բազայի համար ձեզ հարկավոր է նորից միացնել այն:

Այժմ, երբ դուք գործարկում եք կոնֆիգուրատորը, կամ երբ այն վերագործարկեք, հարթակն ավտոմատ կերպով կգործարկի վրիպազերծման սերվերը: Սա առանձին հավելված է՝ dbgs.exe։ Դուք կարող եք դա տեսնել առաջադրանքների կառավարիչում:

ownerPID պարամետրը նշում է հավելվածի նույնացուցիչը, որին պատկանում է վրիպազերծման այս սերվերը: Այս դեպքում սա 1C:Enterprise կոնֆիգուրատորն է:

Այժմ, եթե դուք գործարկեք 1C:Enterprise վրիպազերծման նիստը կոնֆիգուրատորից, այն ավտոմատ կերպով կմիանա վրիպազերծող սերվերին, և կոնֆիգուրատորում կտեսնեք միացված վրիպազերծման տարրերը:

Եթե 1C:Enterprise նիստը գործարկվել է առանց վրիպազերծման, ապա, ինչպես նախկինում, կարող եք այն միացնել վրիպազերծիչին: Միայն հիմա դուք պետք է նշեք վրիպազերծման սերվերի հասցեն.

Այս հասցեն կարող եք գտնել վրիպազերծման տարրերի կարգավորումներից.

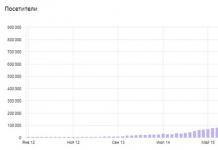

Կա մեկ անսովոր կետ, որը կապված է միանգամից մի քանի ֆայլերի տվյալների բազաների հետ աշխատելու հետ: Ֆայլի տարբերակում http կարգաբերումը միացված յուրաքանչյուր կոնֆիգուրատոր գործարկում է վրիպազերծման սերվերի իր սեփական պատճենը տարբեր նավահանգիստներում.

Հետևաբար, եթե դուք ունեք միանգամից մի քանի կոնֆիգուրատոր բաց, ապա հաճախորդի հավելվածը վրիպազերծողին միացնելու համար անհրաժեշտ է ընտրել ճիշտը:

Հաճախորդ-սերվեր տարբերակ

Նախքան հաճախորդ-սերվերի տարբերակում վրիպազերծումը սկսելը, դուք, ինչպես նախկինում, պետք է գործարկեք 1C:Enterprise սերվերը վրիպազերծման ռեժիմում, բայց նշեք, որ նոր HTTP մեխանիզմը կօգտագործվի վրիպազերծման համար: Օրինակ, այսպես.

ragent.exe -debug -http

Երբ սերվերը գործարկվի այս կերպ, կգործարկվի նաև վրիպազերծող սերվերը:

ownerPID պարամետրը ցույց կտա 1C:Enterprise կլաստերի կառավարչի նույնացուցիչը:

Այժմ կոնֆիգուրատորի կարգավորումներում, ինչպես ֆայլերի տվյալների բազայի դեպքում, դուք պետք է նշեք, որ ցանկանում եք օգտագործել վրիպազերծման նոր մեխանիզմը. HTTP վրիպազերծում».

Այս դեպքում, կոնֆիգուրատորը ավտոմատ կերպով կհուշի ձեզ օգտագործել կլաստերի վրիպազերծման սերվերը, և ոչ թե տեղական սերվերը: Դուք պետք է համաձայնեք սրա հետ և վերագործարկեք կոնֆիգուրատորը:

Վրիպազերծող տարրերի միացում

Երբ դուք սկսում եք վրիպազերծման նիստերը կազմաձևիչից, հավելվածներն ավտոմատ կերպով միացնում են վրիպազերծման տարրերը (ինչպես հաճախորդը, այնպես էլ սերվերը) վրիպազերծման սերվերին:

Միևնույն ժամանակ, ինչպես նախկինում, դուք հնարավորություն ունեք կարգավորել կոնֆիգուրատորը, որպեսզի ավտոմատ կերպով միացնի վրիպազերծող տարրերը, անկախ նրանից, թե ինչպես են դրանք գործարկվել: Այժմ այդ հնարավորությունները շատ ավելի են հարստացել։

Նախ, հարթակն այժմ առաջարկում է ձեզ բոլոր հնարավոր վրիպազերծման տարրերը, որոնցից կարող եք ընտրել:

Եվ երկրորդ, ի հայտ է եկել տեղադրման մեկ այլ՝ ավելի նուրբ ձև։ Սա նախապես ստեղծված ընտրանքների օգտագործումն է:

Դուք կարող եք օգտագործել այդպիսի ընտրանքները ինչպես վրիպազերծման տարրերը միացնելիս, այնպես էլ առկա վրիպազերծման տարրերը դիտելու համար:

Ընտրության մեջ, բացի վրիպազերծման տարրերից, դուք կարող եք նշել կոնկրետ օգտվողներ, որոնց նիստերը ձեզ հետաքրքրում են, ինչպես նաև, եթե օգտագործվում է տվյալների տարանջատում, նշեք տեղեկատվական բազայի տարածքը, որը կարգաբերվելու է:

Փոփոխականների, օբյեկտի հատկությունների փոփոխություն և արտահայտությունների ասինխրոն գնահատում

Վրիպազերծման նոր մեխանիզմը թույլ է տալիս վրիպազերծելիս փոխել փոփոխական արժեքները: Նախկին մեխանիզմում նման հնարավորություն չկար։

Տեղական փոփոխականները հարմար դիտելու և փոխելու համար, որը թվում է ամենատարածված առաջադրանքը, մենք իրականացրել ենք « Տեղական փոփոխականներ».

Արտաքնապես այն շատ նման է «ցուցատախտակին», որին դուք սովոր եք: Բայց, նախ, այս պատուհանն արդեն ավտոմատ կերպով լցված է բոլոր տեղական փոփոխականներով, և երկրորդ, այժմ կարող եք փոխել փոփոխականների արժեքները:

Դուք կարող եք փոխել պարզունակ տեսակների արժեքները անմիջապես բջիջում: Իմաստը»:

Իսկ այլ արժեքներ փոխելու համար կարող եք օգտագործել արտահայտությունների մուտքագրման պատուհանը.

Հաճելի բոնուսն այն է, որ համատեքստային գործիքի հուշումը լիովին գործում է այս պատուհանում:

Ճիշտ նույն կերպ, դուք կարող եք փոխել ցանկացած (ոչ միայն տեղական) փոփոխականների և գրավոր հատկությունների արժեքները: Արտահայտության հաշվարկման պատուհանում (որը կոչվում է Shift+F9 հրամանով), կարող եք փոխել փոփոխականների արժեքները ինչպես «Արժեք» բջիջում, այնպես էլ առանձին երկխոսության միջոցով:

Ի դեպ, արտահայտության հաշվարկն ինքնին այժմ կատարվում է ասինխրոն: Սա նշանակում է, որ կոնֆիգուրատորը պատվիրում է վրիպազերծող տարրի հաշվարկը: Եվ որոշ ժամանակ սպասվում է այս հաշվարկը սերվերի վրա։ Եթե հաշվարկն ավարտված է, արդյունքներն անմիջապես ուղարկվում են կոնֆիգուրատորին: Եթե հաշվարկն իրականացվում է երկար ժամանակ, ապա այդ հաշվարկների արդյունքները ասինխրոն կերպով հասնում են կոնֆիգուրատորին ավելի ուշ: Այս մոտեցումը թույլ է տալիս չսպասել երկար հաշվարկների կոնֆիգուրատորում և շարունակել ձեր աշխատանքը:

Այս հոդվածը խոսում է այն մասին, թե ինչպես միացնել վրիպազերծումը 1C սերվերի 8.1, 8.2 և 8.3 Windows և Ubuntu օպերացիոն համակարգերում:

Բացի այդ, ես նշում եմ, որ այս հոդվածը 1C-ում վրիպազերծման մասին հոդվածների փոքր շարքի մի մասն է.

- Ինչպես միացնել վրիպազերծումը 1C սերվերի վրա

Միացնել վրիպազերծումը 1C սերվերում Windows-ում

Գործարկեք ռեեստրի խմբագրիչը՝ գործարկելով regedit հրամանը (օգտագործելով Win+R կամ Start->Run):

HTTP կարգաբերման և վրիպազերծման սերվերի մասին ավելին կարող եք կարդալ շարքի հաջորդ հոդվածում:

Միացնել վրիպազերծումը 1C սերվերի վրա Ubuntu-ում

Նախ մենք տեղադրում ենք սերվերը.

sudo ծառայություն srv1cv83 կանգառ

Դրանից հետո բացեք /etc/init.d/srv1cv83 ֆայլը որպես գերօգտագործող և գտեք դրա տողը.

Եվ մենք այն բերում ենք այս ձևի.

Այնուհետև մենք նորից սկսում ենք սերվերը.

sudo ծառայության srv1cv83 մեկնարկը

Հաճախորդի մեքենայի կոնֆիգուրատորում անցեք «Կարգավորումներ» -> «Գործարկել 1C:Enterprise» -> «Ընդլայնված» և միացրեք երկու տարր.

- «Սահմանել վրիպազերծման միացման ռեժիմը»

- «Սկսել վրիպազերծումը գործարկման պահին»

Դուք կարող եք կարդալ այն մասին, թե ինչպես տեղադրել 1C սերվեր Ubuntu 16.04/18.04-ում:

Այսքանը, հուսով եմ, որ այս հոդվածը օգտակար էր ձեզ համար: Թույլ տվեք հիշեցնել նաև 1C-ում վրիպազերծման մասին շարքի այլ հոդվածների մասին, որոնք կարող եք գտնել այս հոդվածի սկզբում:

Ինչպես սկսել վրիպազերծում 1C սերվերում...

Լռելյայնորեն, երբ օգտագործում եք 1C:Enterprise հաճախորդ-սերվեր ճարտարապետությունը, 1C կոդի վրիպազերծման ռեժիմն աշխատում է միայն հաճախորդի կողմից: Սերվերի ընթացակարգերը և գործառույթները տեսանելի չեն հաճախորդի մեքենայի համար:

1C սերվերի վրա վրիպազերծման օգտագործումը միացնելու համար դուք պետք է կատարեք հետևյալ քայլերը.

1. Գտեք և դադարեցրեք «1C:Enterprise Server Agent 8.3» ծառայությունը ծառայության մենեջերում (8.3 տարբերակի համար):

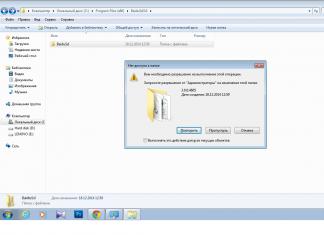

2. Բացեք համակարգի ռեեստրի խմբագրիչը: Կարող եք օգտագործել հրամանի տողը կամ Start - Run... մենյու գործիքը և հրամանը regedit.

3. Գտեք մասնաճյուղը գրանցամատյանում.

- 1C 8.1 տարբերակի համար

- 1C 8.2 տարբերակի համար

- 1C 8.3 տարբերակի համար

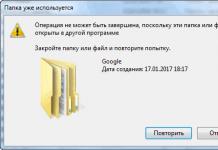

4. Փոխեք ImagePath հատկությունը, տողի վերջում ավելացրեք «-debug» հրահանգը: Դուք կստանաք հետևյալ հատկության տողը. «C:\Program Files (x86)\1cv8\8.3.6.2152\bin\ragent.exe» -srvc -agent -regport 1541 -port 1540 -range 1560:1591 -d «C: \Ծրագրի ֆայլեր (x86)\1cv8\srvinfo" - վրիպազերծում

Դրանից հետո 1C սերվերի կոդը կարելի է ապահով կերպով ստուգել վրիպազերծիչով և կարող են սահմանվել ընդմիջման կետեր, որտեղ պահանջվում է:

18.10.2016

Վրիպազերծում 1C սերվերի վրա (8.2, 8.3...)

Եթե 1C տվյալների բազան աշխատում է հաճախորդ-սերվեր տարբերակով, ապա սերվերի կողմից կոդի վրիպազերծման ռեժիմն անջատված է: Հետևաբար, հնարավոր չի լինի քայլ առ քայլ տեսնել, թե ինչ է տեղի ունենում գործառույթը կամ ընթացակարգը կատարելիս: Սերվերի կողմից վրիպազերծումը միացնելու համար դուք պետք է հետևեք մի քանի պարզ քայլերի:

Միացնել վրիպազերծումը 1C:Enterprise սերվերում 8.2, 8.3

Առաջին բանը, որ դուք պետք է անեք, դադարեցնել 1C:Enterprise սերվերի ծառայությունը: Գնացեք «Սկսել - Գործարկել» (կամ «Windows + R» ստեղնաշարի դյուրանցում), գրեք «services.msc» (իհարկե, դուք պետք է բացեք Windows ծառայությունների կառավարումը Ադմինիստրատորից):Դադարեցնելուց հետո բացեք Windows ռեեստրի խմբագրիչը («Start - Run» (կամ ստեղնաշարի դյուրանցումը «Windows + R») և գրեք «regedit») և գտեք մասնաճյուղը անունով: "" կամ "" կախված հարթակի տարբերակից

Մեզ հետաքրքրում է «ImagePath» անունով ռեեստրի բանալին: Բանալին արժեքի վերջում ավելացրեք «-debug»: Սա նշանակում է, որ վրիպազերծման ռեժիմը 1C սերվերի կողմից ակտիվացված է:

եղել է. "C:\Program Files\1cv8\8.3.6.2530\bin\ragent.exe" -srvc -agent -regport 1541 -port 1540 -range 1560:1591 -d "C:\Program Files\1cv8\srvinfo"

Դարձավ՝ "C:\Program Files\1cv8\8.3.6.2530\bin\ragent.exe" -srvc -agent -regport 1541 -port 1540 -range 1560:1591 -d "C:\Program Files\1cv8\srvinfo" -վրիպազերծում

Պահպանեք և գործարկեք 1C ծառայությունը: Ամեն ինչ պատրաստ է: Ուրախ վրիպազերծում: