Üha rohkem andmeid üle maailma salvestatakse digitaalsetele meediatele ja serveritele, kuid kõige olulisem on see, et see teave peab säilima. Häkkerid varastavad iga päev krediitkaardinumbreid, pangakontosid ja isegi inimese identiteeti ning see on peaaegu sama lihtne kui autot juhtima õppida. Mõnede teadete kohaselt ei saa te sellega midagi ette võtta.

Näiteks kui teie panga serverisse häkitakse, ei saa te midagi ette võtta, kui nad teie kontonumbri varastavad ja raha välja võtavad. Õnneks, kui sellised juhtumid juhtuvad mõne suure ettevõttega, siis see võtab löögi ja aitab teil raha säästa.

Kuidas teavet kaitsta

Kui salvestate teavet oma personaalarvutisse või välisseadmesse, veenduge, et see ei salvestaks olulist teavet ja kui salvestab, siis on see turvaliselt kaitstud. Selles artiklis jagan viit sammu, mis aitavad teil kaitsta teid ja teie andmeid häkkerite ja petturite eest.

1. samm – andmete krüpteerimine

Andmete krüptimisest kuulete peaaegu iga päev, kuid tundub, et keegi seda ei kasuta. Küsisin oma sõpradelt, kas nad kasutavad andmete krüptimist ja ükski neist ei krüpti oma arvutis või välisel kõvakettal olevaid andmeid. Ja need on inimesed, kes teevad kõike internetis: alates takso tellimisest ja toidu tellimisest kuni ajalehtede lugemiseni. Ainus, mida saate teha, on andmed krüptida. Seda on Windowsis või Macis üsna keeruline teha, kuid kui teete seda ühe korra, ei pea te midagi muud tegema.

Kirjutasin selle artikli juba 2007. aastal, kuid praeguseks pole midagi muutunud. Ta räägib, kuidas kõvaketast krüptida, kasutades TrueCrypti, mis on tasuta ja populaarne andmete krüpteerimistarkvara. Kuidas on lood mälupulga krüptimisega? Kirjutasin sellest kolm aastat tagasi. TrueCrypti saate kasutada ka mälupulkadel ja välistel salvestusseadmetel olevate andmete krüptimiseks. Krüpteerimine on vajalik selleks, et kui keegi kasutab teie arvutit, mälupulka või välisseadet teabe salvestamiseks, ei saaks keegi teie faile vaadata. Ilma teie parooli teadmata ei saa nad sisse logida ega pääse ligi kettale salvestatud failidele ja andmetele. See viib meid järgmise sammu juurde.

2. samm – kasutage tugevaid paroole

Loomulikult ei maksa krüpteerimine midagi, kui keegi saab lihtsalt teie arvuti sisse lülitada ja teie süsteemi rünnata, kuni ta õige parooli välja selgitab. Kasutage ainult tugevat parooli, mis koosneb numbrite, sümbolite ja tähtede kombinatsioonist, kuna see muudab äraarvamise keerulisemaks. Muidugi on võimalusi probleemide lahendamiseks, kuid on asju, mis aitavad teil sellest probleemist mööda hiilida. Nendest lähemalt hiljem.

Eelnevalt kirjutasin 4 tasuta võrgutööriistast, mille abil saate luua tugevaid paroole. Lugege ka minu viit nõuannet tugevate paroolide loomiseks. Paljud inimesed ütlevad mulle, et nad ei kasuta keerulisi paroole, kuna neid on väga raske meeles pidada ja seetõttu tuleb need alati lähtestada. Olen nõus, et see on tõsine probleem. Seetõttu kasutan LastPassi, see on turvaline võrgu- ja võrguühenduseta paroolihaldur. Selle abil saate salvestada kõigi oma veebisaitide, pangakaartide ja kontode paroole ning pääsete neile ligi oma nutitelefonist.

3. samm – kahefaktoriline autentimine

Seega on probleem krüpteerimises ja keerulisi paroole saab Interneti kaudu saatmise ajal ikkagi häkkida. Näiteks kohvikus kasutate traadita Internetti ja lähete saidile, mis ei kasuta SSL-protokolli, st aadressiribal https, praegu saab häkker teie parooli WiFi-võrgu kaudu hõlpsalt kinni püüda.

Kuidas saate end sellises olukorras kaitsta? Esiteks, ärge töötage turvamata traadita võrgus või avalikus WiFi-võrgus. See on väga riskantne. Teiseks saab kasutada kahte autentimistegurit. Põhimõtteliselt tähendab see, et saitidele sisselogimiseks ja teenuste kasutamiseks peate looma kahte tüüpi teavet ja kaks parooli. Google'il on kaks kinnitussüsteemi, mis on suurepärane. Isegi kui keegi sai teie keeruka Google'i parooli teada, ei pääse ta teie andmetele juurde enne, kui sisestab teie nutitelefoni saadetud kuuekohalise koodi.

Sisuliselt ei vaja nad sisselogimiseks mitte ainult teie parooli, vaid ka teie nutitelefoni. See kaitse vähendab teie häkkimise võimalust. LastPass töötab ka Google Authenticatoriga, nii et te ei pea oma paroolide pärast muretsema. Teil on üks parool ja pääsukood, mis on saadaval ainult teile. Facebooki sisselogimiseks saate oma telefoni SMS-i koodiga, mille peate sisestama koos parooliga. Nüüd on teie Facebooki kontot raske häkkida.

Kasutage Paypali. Seal on spetsiaalne turvavõti. Selle kontseptsioon on järgmine: süsteemi sisselogimiseks peate saatma koodiga SMS-i. Aga Wordpressi ajaveeb? Samuti võib see kasutada Google Authenticatorit, et kaitsta teie saiti häkkerite eest. Kahefaktorilise autentimise hea asi on see, et seda on lihtne kasutada ja see on kõige usaldusväärsem süsteem teie andmete kaitsmiseks. Kontrollige oma lemmiksaite ja veenduge, et neil on kahefaktoriline autentimine.

4. samm – kaitske oma võrk

Teine turvalisuse aspekt on võrk, mida kasutate välismaailmaga suhtlemiseks. Kas see on teie kodune traadita võrk? Kas kasutate WEP-i või WPA-d või WPA2-d? Kas kasutate hotellides, lennujaamades või kohvikutes ebaturvalist võrku? Esimene asi, mida soovite teha, on sulgeda turvaline võrk, kuna veedate suurema osa ajast arvutis. Soovite end kaitsta ja valida kõrgeima turvalisuse taseme. Vaadake minu eelmist artiklit Wi-Fi krüptimise kohta.

On palju muid asju, mida saab teha:

- keelata SSID levi

- MAC-aadressi filtreerimise lubamine

- AP isoleerimise lubamine

Selle ja muude turvaliikide kohta saate lugeda Internetist. Teine asi, mida soovite teha (tegelikult võib see olla esimene asi), on muuta traadita ruuterile juurdepääsuks kasutatavat kasutajanime ja parooli. See on suurepärane, kui installite WPA2 koos AES-iga, aga kui keegi kasutab teie ruuteri IP-aadressi, st häkib teie kasutajanime ja parooli, võib ta teid teie ruuterist blokeerida.

Õnneks saate alati oma ruuterile juurdepääsu taastada, kuid see on väga riskantne ettevõtmine, sest keegi võib teie ruuterisse sisse logida ja seejärel teie võrgule juurdepääsu saada. Ruuterisse sisse logides näete kõiki ruuteriga ühendatud kliente ja nende IP-aadresse. Uue traadita ruuteri ostmine ja sellega esimest korda ühenduse loomine ei ole hea mõte. Kindlasti lülitage oma ruuteri ja arvuti tulemüür sisse. See takistab erinevatel rakendustel suhtlemisel teie arvuti teatud portidesse jõudmist.

5. samm – viirusetõrjetarkvara

Kui teie arvutisse satub viirus või pahavara, on kõik teie eelnevad toimingud kasutud. Keegi saab viirust kontrollida ja teie andmed oma serverisse edastada. Tänapäeval on viirusetõrje hädavajalik, nagu ka hea harjumus oma arvutit kontrollida. Soovitan Microsoft Security Essentialsi viirusetõrjet Windowsile, see on tasuta ja teeb viiruste ja pahavara tuvastamisel suurepärast tööd. Kui arvate, et teie arvutis on midagi, siis lugege minu eelmist artiklit pahavara ja nuhkvara eemaldamise kohta.

Nende viie sammu rakendamine vähendab oluliselt teie häkkimise võimalust. Häkkeritel on palju võimalusi kõigist turvalistest võrkudest ja krüptimisest mööda hiilida, kuid isegi nende jaoks on see keeruline ülesanne. Mis on sinu mõtted? Kuidas saate oma digitaalseid andmeid kaitsta?

Praegu on peaaegu võimatu tagada ettevõtte või kasutajateabe turvalisust erinevates meiliteenustes, personaalarvutites ja pilvesalvestuses. Meili saab häkkida, teie arvutist või kolleegide arvutist pärinevat teavet ettevõtte töötajad kopeerida ja oma tarbeks kasutada. Kas teavet on võimalik kuidagi kaitsta? Tänapäeval ei anna ükski ettevõte 100% andmekaitsegarantiid, muidugi saate teha hea sammu oma andmete salvestamise suunas. Andmete kaitsmiseks kasutatakse tavaliselt krüptimist.

Krüpteerimine võib olla sümmeetriline või asümmeetriline, ainus erinevus on krüpteerimiseks ja dekrüpteerimiseks kasutatavate võtmete arv. Sümmeetriline krüptimine kasutab teabe kodeerimiseks ja dekodeerimiseks ühte võtit. Vene Föderatsiooni seadused lubavad ilma oma tegevust litsentseerimata kasutada sümmeetrilist pikkusvõtit

mitte rohkem kui 56 bitti. Asümmeetriline krüptimine kasutab kahte võtit: üks võti kodeerimiseks (avalik) ja teine dekodeerimiseks

(suletud). Asümmeetrilise krüptimise jaoks lubavad Vene Föderatsiooni seadused olenevalt algoritmidest võtme maksimaalseks pikkuseks 256 bitti.

Vaatame mõningaid seadmeid irdseadmetel oleva teabe kaitsmiseks.

sõidab:

- Briti ettevõtte iStorage DatAshur on korpusel olevate nuppudega mälupulk. Seade teostab riistvaralist krüptimist, kasutades sümmeetrilist AES256 algoritmi. Teil on 10 katset sisestada PIN-kood, kui see on valesti sisestatud, on seadme andmed

hävitatud. Seade sisaldab akut PIN-koodi sisestamiseks enne arvutiga ühendamist.

Eelised: vastupidav korpus, PIN-koodiga kaitse toorest jõust, andmete hävitamine.

Puudused: pole selge, mis juhtub, kui aku saab tühjaks; Võid proovida ära arvata kulunud nuppude pealt PIN-koodi või lihtsalt kustutada kõik konkurendi andmed ja jääda märkamatuks ning see on minu arvates potentsiaalselt kahjulikum kui konkurendi poolt andmete kopeerimine (kuigi kaitset on võimalik teha). - Samurai on Moskva firma, eeldan, et nad teevad koostööd iStorage'iga või nende edasimüüjatega, aga teevad ka oma tooteid, näiteks Samurai Nano Drive'i. Nad kasutavad 256-bitist krüptimist ja toodavad mitmesuguseid seadmeid, mille eesmärk on peamiselt teabe hävitamine.

Plussid ja miinused on sarnased DatAshuriga. - Milandri krüptograafiline USB-draivi-flash-kaardilugeja koos krüpteerimisfunktsiooniga võimaldab krüpteerida microSD-kaartidel olevat teavet. Seade on valmistatud ettevõtte enda protsessoril. Tehtud nagu tavaline mälupulk.

Eelised: GOST-89 krüpteerimisalgoritm võtme pikkusega 56 bitti (dokumentatsioonist ei selgu, kuidas GOST-89 teisendati 256-bitiseks), töötab piiramatu arvu microSD-kaartidega.

Puudused: Seade töötab ainult microSD-kaartidega, pole teada, kas on võimalik lülituda tugevamatele krüpteerimisalgoritmidele. - Key_P1 Multiclet - seade teabe kaitsmiseks protsessori arendaja JSC Multiclet eest. Vaatame seadet üksikasjalikumalt (edaspidi tähistame seadet kui Key_P1).

Seadme esmased funktsioonid (tarkvara täieneb tulevikus, lisafunktsionaalsust vt allpool):

- kaitse muudetud (nuhkvara) mälupulkade eest.

- teabe krüpteerimine DES-algoritmi abil võtmepikkusega 56 bitti

(pärast AES ja GOST-89 litsentsi saamist võtme pikkusega 256 bitti). - võimalus taastada teavet Key_P1 seadme ja salvestusseadme kadumise korral.

- võimalus sünkroonida võtmeid failide jagamiseks kasutajate vahel.

- seadme väljalülitusaja kuva Key_P1.

Seadme funktsioonide üksikasjalikum kirjeldus esitatakse käesolevas artiklis hiljem. Krüpteerimisvõtmed salvestatakse kõnealuse seadme protsessori välkmällu.

Key_P1 saab töötada piiramatu arvu draividega ja piiramatul arvul personaalarvutitel puudub ühendus konkreetse arvutiga.

Kogu süsteemi plokkskeem:

Struktuurielementide kirjeldus:

- server genereerib püsivara, värskendab Key_P1 Manageri, püsivara ja Key_P1_for_Windows (või Key_P1_for_Linux) rakendusi kasutaja salvestusseadme (välkmäluseadme) jaoks.

- (OS-tarkvara) Key_P1 Manager - värskendab komponente, lähtestab Key_P1, genereerib võtmete komplekti Key_P1 jaoks jne.

- Püsivara võti_P1 on Key_P1 seadmes käivitatav programm.

- draivi rakendus - Key_P1_for_Windows (Key_P1_for_Linux) (mõlemad rakendused laaditakse kasutaja välkmälukettale ja volitavad kasutajat ja kuvavad seadme viimast väljalülitamist Windowsi ja Linuxi operatsioonisüsteemide jaoks).

Vaatame lähemalt seadme põhifunktsioone.

- Teave krüpteeritakse mitte ühe võtmega, vaid mitme (maksimaalselt 1024) võtmega. Krüpteerimine toimub iga draivi jaoks sektorite kaupa. Seega saab ühte faili mitmekümne võtmega krüpteerida.

- Kaitse muudetud draivide eest toimub SCSI-käskude abil edastatava teenuseteabe jälgimise kaudu

- Andmete taastamine:

- Võtmed genereerib kasutaja arvutis programmi Klyuch_P1 abil. Haldur (antud juhul kasutaja) saab taastamise korral teha oma võtmetest varukoopia.

- Võtmed genereerib Key_P1 seade. Sel juhul ei saa kasutaja oma võtmetest varukoopiaid teha.

- Kasutaja saab oma krüptitud teabe varundada

- Võtmete sünkroniseerimine on identsete võtmete moodustamine erinevatele kasutajatele vastavalt etteantud algväärtusele ja valitud algoritmile. Seade Key_P1 võimaldab salvestada sünkroonimiseks 50 võtit. Need. kasutajad saavad salvestada 8-baidise sildi ja võtme enda. Võtmete sünkroonimiseks ja krüptitud failide jagamise alustamiseks peavad kasutajad:

- edastama üksteisele suulise kokkuleppe, telefonikõne, SMS-i, e-kirja või liiva sisse kirjutades võtme lähtestamise algväärtuse, samuti võtme genereerimise algoritmi;

- genereerida võti ja määrata silt – mitte rohkem kui 8 tähemärki (baiti);

- kopeerige võti seadmesse Key_P1;

- krüptitud faile saab vahetada mis tahes arvutist, st. tarkvara allalaadimisel ja selle installimisel mis tahes "võõrasse" arvutisse, kus Key_P1 seade on ühendatud, näeb kasutaja pärast PIN-koodi sisestamist võtmeid ja nendele vastavaid silte ning saab krüpteerida faile vajaliku võtmega, et neid teisega vahetada. kasutaja.

- Seade Key_P1 kuvab pärast programmi key_p1_for_windows.exe (Windows) või key_p1_for_linux (Linux) käivitamist kahe minuti täpsusega teavet seadme viimase lahtiühendamise aja kohta. See funktsioon võimaldab kasutajal ja/või ettevõtte turvateenistusel tuvastada Key_P1 volitamata lahtiühendamise fakti ja aja, mis raskendab ründaja tegutsemist ja hõlbustab otsingut.

Seadmega töötamise alustamiseks peate:

- Installige tarkvara, laadige serverist püsivara alla

- Initsialiseeri võti_P1 (installige püsivara, määrake PIN, PUK-koodid)

- Käivitage draiv (draivi jagamine kaheks sektsiooniks: avatud ja suletud, millele pääseb juurde alles pärast PIN-koodi sisestamist)

Lisaks individuaalsele versioonile on saadaval ka ettevõtte versioon:

Ettevõtte töötajad laadivad ettevõtte serverist või irdkandjalt alla programmi Key_P1 Manager ja installivad selle oma operatsioonisüsteemi. Seejärel laadivad nad alla ettevõtte turvateenistuse või IT-teenuse genereeritud võtmed. Järgmisena lähtestatakse analoogselt individuaalse versiooniga Key_P1 ja draiv. Erinevalt kasutajaversioonist saab ettevõtte versioonis mitme osakonna juhataja valida, millise osakonna jaoks faile krüpteerida. Osakondade nimekirja koostavad ettevõtte volitatud töötajad.

Osakonnas saavad töötajad vahetada krüpteeritud teavet, kodeerides faile võtmete_P1 halduri ja võtme_P1 kaudu. Ettevõtte turvateenistusel on võimalus luua erinevaid õiguste jaotusi osakondade kaupa (näiteks: osakond “Programmeerijad” saab krüpteerida faile “Raamatupidamise” osakonna jaoks). Lisaks saab ettevõte lisada seadmesse algoritmi ühekordsete paroolide genereerimiseks serverites, arvutites jne autentimiseks, et suurendada turvalisust ning tagada äri- ja muud tüüpi saladuste kaitse.

Seadme lisafunktsioonina:

- Mac OS tugi;

- Key_P1 võib sisaldada funktsiooni ühekordsete paroolide genereerimiseks serverites kahefaktorilise autentimise korraldamiseks

erinevaid teenuseid. Kahefaktoriline autentimine pakub teie kontole täiendavat kaitset. Selleks ei küsita sisselogimisel mitte ainult kasutajanime ja parooli, vaid ka unikaalseid "kinnituskoode". Isegi kui ründaja saab teie parooli teada, ei pääse ta teie kontole juurde. - isikuandmete säilitamine koos automaatse asendusega autentimisega sotsiaalvõrgustikes, maksesüsteemides jne.

- seadme kasutamine arvutis autoriseerimiseks.

Selle loendi kõige huvitavam on kasutajate sisselogimisandmete ja paroolide salvestamine erinevatest ressurssidest. Küsimus on ainult selles, kuidas seda mugavamalt teha. Teostage sisselogimise ja parooli paari automaatne asendamine või lubage kasutajal pärast PIN-koodi sisestamist vaadata sisselogimist ja parooli selge tekstina, nii nagu Google Chrome'i brauser seda võimaldab.

Nüüd vaatame seadme riistvara taset.

Seadme põhifunktsioonid on krüptimine ja kaitse draivide volitamata kasutamise eest.

Vaatame võimalusi andmete krüpteerimiseks seadmega.

- krüptida draivil olev fail – sellisel juhul ei krüptita faili ühe juhusliku võtmega, vaid olenevalt faili suurusest ja draivi sektori suurusest (see on draivi väikseim adresseeritav mälulahter) krüpteeritakse mitme võtmega draivi sektorites;

- krüptida fail arvutis - sellisel juhul krüpteeritakse fail seadmes juhuslikult valitud võtmega ja seadme poolt tagastatakse faili sisu krüpteeritult arvutisse, lisaks sellele sisu "pakitud" spetsiaalsesse konteinerisse, mis sisaldab võtme numbrit, millega fail krüpteeriti;

- krüptida fail teisele kasutajale – sellisel juhul krüpteeritakse fail eelnevalt genereeritud võtmega ja vastava sildiga (näiteks “kolleegid1”) seadme poolt ilma konteinerita ja faili sisu tagastatakse arvutisse.

Nuhkseadmete väljalülitamiseks filtreerib “Key_R1” draividele saadetud teeninduskäsud, mis kaitseb draivi riistvaraviirusega nakatumise eest ning seade “Key_R1” analüüsib draivi saadetud deskriptorite tabelit ja selle teabe põhjal blokeerib draivid, mis üritavad end arvutisüsteemis kombineeritud seadmena (näiteks klaviatuur ja draiv) või mis tahes muu seadmena peale draivi esitleda.

Vaatleme seadme rakendamist vooluringi tasemel.

Seade on realiseeritud Venemaa mitmerakulise protsessori P1 baasil. USB-hostiliidesega suhtlemiseks sisestatakse ahelasse protsessor stm32f205. Mitmerakulise protsessori taktsagedus toimub stm32f205 protsessorilt, püsivara laaditakse spi liidese kaudu. P1 protsessor võtab enda peale kõik teabe krüptimise ja räsimise põhifunktsioonid. Enamiku krüpteerimisalgoritmide üks huvitavaid omadusi on nende hea paralleelsus. Tänu sellele asjaolule on ratsionaalne kasutada protsessorit, millel on toimingute riistvaraline paralleelsus.

Seadme uuendamise tulemusena on oodata järgmist skeemi:

USB-hostiga suhtlemist saab pakkuda FTDI-kiibi abil.

Seadmel on pistikud, mis võimaldavad töötada USB-draivide ja microSD-, SD-kaartidega.

Eelised:

- krüpteerimine suure võtmekomplektiga riistvara tasemel draivi sektorites

- teeninduskäskude juhtimine arvuti ja draivi vahel

- sisselogimisparooli paari salvestamine

- töötada kirjutuskaitstud režiimis

- USB-draivide, SD- ja microSD-kaartide tugi

- töötada piiramatu arvu draividega

- ettevõtte versioon

- andmete taastamise võimalus

Miinused: mitte spetsialiseeritud korpus, võltsimiskindla kaitse puudumine (kuigi võltsimisvastane kaitse pole selliste habri kasutajate jaoks nagu BarsMonster määrav :)

P.S. Lisafunktsionaalsusena kaaluti ka mõtet luua rakendus turvaliseks vahetuseks sarnaselt skype’ile, qip’ile, kuid ainult otse, kindlatele kasutajatele ilma ühenduva serverita, kuid teatud põhjustel otsustati seda mitte teha. puudutage seda piirkonda.

Lisaks käivitati 25. märtsil Kickstarter.com lehel sellele seadmele pühendatud projekt.

Ükski tänapäeva inimene ei saa hakkama ilma arvutita. Peaaegu kogu aeg tegelevad inimesed arvutitega, olgu selleks siis lauaarvuti, sülearvuti või nutitelefon. Inimtegevuse jälg jääb kõvakettale. Muusika, isiklikud fotod, töödokumentatsioon – see kõik on teie seadmes. Ja on äärmiselt ebasoovitav, et see satuks valedesse kätesse. Seetõttu on arvutis oleva teabe kaitsmine iga kasutaja jaoks oluline aspekt.

Teabe kaitsmine viiruste eest

Tõenäoliselt on iga arvuti kokku puutunud viirustega. Enamik viirusi ei kavatse andmeid varastada, vaid need on lihtsalt tarkvara vead. Ometi on nemad need, kes arvutimaailmas domineerivad. Ja sellised viirused pole sugugi kahjutud. Andmete või tervete infoplokkide kadumine on vähim, mis juhtuda saab. Kui asjakohaseid meetmeid ei võeta, võib viirus hävitada süsteemi koos kõigi andmetega. Need võivad arvutisse sattuda kas Internetist alla laaditud failide või väliste salvestusseadmete (kettad, mälukaardid jne) kaudu.

Selle vältimiseks installige kindlasti viirusetõrje. Kõige populaarsemad viirusetõrjeprogrammid on Kaspevsky, NOD32, Microsoft Securuti Essential. Tehke kindlasti täielik skaneerimine vähemalt kord nädalas. Eriti ohtlikud viirused võivad teavet kahjustada isegi siis, kui viirusetõrje tuvastab need kohe pärast arvutisse sisenemist. Seetõttu kontrollige esmalt kõiki faile, mida kavatsete arvutisse üle kanda.

Kaitske oma teavet ja kontot parooliga

Kui teie arvutisse on salvestatud teavet, mida soovite varjata inimeste eest, kellel on juurdepääs teie arvutile, määrake oma kõige olulisematele failidele või kaustadele paroolid. Kõigepealt peate oma konto jaoks looma parooli. Selleks klõpsake:

- Start;

- Seaded;

- Kontrollpaneel;

- Kasutajakontod.

Nüüd määrake parool. Vajadusel saate lihtsalt arvuti blokeerida: käivitamine - väljalülitamine - blokeerimine. Seadme sisselülitamisel peate sisestama ka parooli. Saate oma sülearvuti lukustada, kui kaas on suletud.

Kui te ei soovi kontot lukustada, vaid ainult mõnda faili, määrake kaustale parool. Lihtsaim viis on panna arhiivi parool. Selleks vajate tavalist arhiveerimisprogrammi. Kõigepealt peate kaustast looma arhiivi ja seejärel määrama parooli. See on väga mugav meetod, kuna sellist arhiivi saab saata Interneti kaudu. Teabele juurdepääsuks peab adressaat sisestama ka parooli. Vaikimisi lisatakse selliste kaustade nimele nime järele ".rar". Seda saab lihtsalt ümber nimetades eemaldada. See ei mõjuta mingil viisil sellise faili funktsiooni. Soovitame seda videot ka kaasaegsete probleemide kohta isikuandmete kaitsmisel:

Teabe ja kontode kaitsmine

Igal kasutajal on Internetis palju kontosid. E-post, sotsiaalvõrgustikud, foorumid – kõigel sellel on oma parool ja sisselogimine. Peaksite oma veebikontode kaitsesse suhtuma väga tõsiselt. Paljud inimesed kasutavad enamiku kontode jaoks sama parooli. Sel juhul, kui ühte profiili häkitakse, võite kaotada juurdepääsu teistele. Seetõttu on parem omada vähemalt olulistel saitidel erinevaid paroole. Võimalusel seadistage kindlasti telefoninumbri kaudu kinnitamine. Kui kaotate juurdepääsu oma kontole või unustate parooli, saate selle hõlpsalt taastada. Paljudel ressurssidel on funktsioon teie sisselogimise kinnitamiseks, saates teie numbrile koodiga SMS-i.

Tehnoloogia arenguga on paroolimurdmise programmid muutunud Internetis vabalt kättesaadavaks. Populaarsed saidid on selliste programmide eest kaitstud. Mõne rakenduse abil saate aga oma konto parooli ära arvata.

Seda tehakse järgmiselt.

- Programm valib märkide arvu jaoks kõik võimalikud kombinatsioonid;

- Isegi kui parool koosneb kolmest numbrimärgist, võib selle äraarvamine võtta väga kaua aega. Kuid mõnikord on see meetod endiselt edukas. Seetõttu tehke kood võimalikult pikk ja kombineerige numbreid tähtedega.

Parim on seda teha spetsiaalsete parooligeneraatorite abil (need on Internetis vabalt saadaval).

Kaitske olulist teavet: nimetage kaustu ja dokumente ümber

Isegi kui olete võtnud kasutusele kõik vajalikud turvameetmed, on vaja ette näha olukord, kui soovimatu isik siiski teie teabele ligi pääseb. Alustage oluliste dokumentide ümbernimetamisest. Koostage nimekiri failidest, mis võivad ründajatele huvi pakkuda (näiteks kaustad "Ettevõtte pangatehingud" või "Isiklikud fotod" tõmbavad ilmselt tähelepanu). Seejärel nimetage need ümber. Kasutage silmapaistmatuid nimesid numbrite kujul.

Järgmisena asetage olulised dokumendid eemale. See tähendab, et ärge jätke neid arvuti töölauale, vaid looge kaust kõvaketta kausta. Kui peate faili peitma ja teil on sellele siiski kiire juurdepääs, muutke see nähtamatuks. Selleks paremklõpsake kausta: omadused - sätted - muutmise ikoon. Järgmisena valige loendist läbipaistev pilt. Nii jääb kaust töölauale, kuid visuaalselt on seda raske märgata.

Teabe krüptimine arvutis

Parooliga kaust võib amatöörründaja peatada. Kuid häkkerit tõenäoliselt isegi kinni ei peeta. Sest standardsest Windowsi kaitsest mööda hiilimine pole nii keeruline. Parim viis on see krüptida. Seda tehakse spetsiaalsete programmide abil (kõige populaarsem on TrueCrypt). Nad kasutavad kodeerimiseks keerulist suvalist algoritmi. Seetõttu on häkkimine peaaegu võimatu. See on kõige levinum arvutiteabe kaitse.

Krüptitud andmed moodustavad krüptitud konteineri. Omadustelt meenutab see tavalist kausta. Kuid ilma võtmeta (paroolita) on seda võimatu sisestada. Konteinerit saab teisaldada mälupulgale, teisele kõvakettale või saata Interneti kaudu, ilma et see kaotaks oma kaitsefunktsioone. Oluline aspekt on konteineri suurus. See valitakse loomisel. Kuna seda parameetrit on tulevikus võimatu muuta, määrake suurus sõltuvalt eesmärgist. Looge parooligeneraatori abil krüpteeritud teabele pääsukood või võti (usaldusväärsuse huvides).

Varundamine

Tuleb meeles pidada, et teavet ei pruugita mitte ainult volitamata vaadata või kopeerida, vaid ka kustutada. Ja mitte ainult kellegi pahatahtliku kavatsuse, vaid ka süsteemivigade või meedia füüsilise kahjustuse tõttu. Seetõttu dubleerige alati olulist teavet.

- Lihtsaim viis on kopeerida see CD-le või mälupulgale;

- Samuti saate sünkroonida Internetis oleva virtuaalse kõvakettaga. See on väga kasulik, kui töötate sageli teiste inimeste arvutitega. Kui teil on juurdepääs Internetile, saate alati vajalikud failid alla laadida.

Kui teave kustutatakse, saab seda siiski taastada. Selleks installige eelnevalt spetsiaalne programm (Internetis on palju tasuta utiliite). Need aitavad teil kustutatud faile ja kettapilte taastada. Peamine asi selles küsimuses on mitte aega raisata. Kustutatud failide asemele kirjutatakse kohe uus teave. See võib juhtuda teie teadmata, eriti kui teie arvutil on juurdepääs Internetile. Isegi kui tegutsete kiiresti, pole tõsi, et saate kaotatud teabe taastada. Seetõttu olge ettevaatlik.

Vaadake ka videot Windows 7 varundamise kohta:

Seega pole arvutiteabe kaitsmine sugugi nii keeruline protsess, kui tundub. Aga ülimalt vajalik. Pole teada, millal täpselt teie konfidentsiaalseid andmeid rünnatakse või need kaovad. Seetõttu on parem selle eest eelnevalt hoolitseda.

Parima turvalisuse tagamiseks peate oma arvutis ühendama kõik kaitsetüübid.

Infotehnoloogia ajastul on terav küsimus, kuidas kaitsta arvutis olevaid andmeid. Paroolid ja sisselogimised sotsiaalvõrgustikest, pangakontode haldussüsteemidest, konto andmed, privaatsed fotod ja muud failid – kõik see võib ründajatele huvi pakkuda.

Häkkerite sihikule ei lange mitte ainult valitsusasutused, pangad või populaarsed veebisaidid. Häkkeritele võivad huvi pakkuda ka tavakasutajate isikuandmed. Kurjategijad kasutavad Odnoklassnikis või Facebookis varastatud kontosid pettuse eesmärgil, varastatud fotod satuvad väljapressimise objektiks ning maksesüsteemi andmete saamine annab ründajatele võimaluse jätta nende omanikud kontolt sentigi ilma.

Häkkerite ohvriks langemise vältimiseks tuleb pöörata tähelepanu isikuandmete säilitamise turvalisusele. See artikkel räägib teile, kuidas saate oma arvutis olevat isiklikku teavet kaitsta.

1. meetod: tugevad paroolid

Lihtsaim viis arvutis olevate andmete kaitsmiseks on kasutada tugevaid paroole. Enamik kasutajaid teab, et turvaeksperdid ei soovita kasutada võtmena lihtsaid numbrite ja tähtede kombinatsioone (qwerty, 12345, 00000). Kuid "nutikate" krakkimisprogrammide ilmumine on viinud selleni, et keerukamaid paroole saab arvutada toore jõu abil. Kui ründaja tunneb potentsiaalset ohvrit isiklikult, on kergesti leitav ka ebatüüpiline, kuid lihtne võti (sünniaeg, aadress, lemmiklooma nimi).

Sotsiaalvõrgustikes ja muudes ressurssides olevate kontode ning arvutis kasutajakonto salvestamiseks on soovitatav kasutada keerulisi kombinatsioone, mis koosnevad suurtest ja väikestest ladina tähtedest, numbritest ja teenusesümbolitest. Soovitav on, et parool oleks kergesti meeldejääv, kuid see ei sisaldaks selget tähendust. Näiteks tunnistavad saidid usaldusväärseks 22DecmebeR1991 tüüpi võtit, kuid see sisaldab sünnikuupäeva ja seetõttu saab seda hõlpsasti häkkida.

2. meetod: andmete krüpteerimine

Arvuti isikliku teabe kaitsmiseks juhul, kui ründaja proovib sellele juurde pääseda, on soovitatav kasutada andmete krüptimist. Windowsi ettevõtete ja professionaalsete versioonidega on kaasas BitLocker. Süsteemi mehhanism võimaldab teil krüpteerida teavet ühe või mitme kõvaketta partitsiooni kohta. Juurdepääs failidele on võimalik ainult spetsiaalse võtme kasutamisel.

Kui teil on vaja üksikuid faile ja kaustu kaitsta, on kõige lihtsam viis arvutis olevate isikuandmete kaitsmiseks kasutada krüptitud arhiive. Pärast dokumentide, fotode või muude andmete parooliga kaitstud arhiivi teisaldamist ei saa ründaja neid avada isegi pärast täieliku juurdepääsu saamist arvutile. ZIP- või RAR-sisu avamiseks peate valima pääsukoodi. Enamik kaasaegseid arhiive on varustatud sarnaste funktsioonidega.

Samuti on olemas suur hulk tasuta tarkvara, mis võimaldab andmeid krüpteerida. Selliste programmide hulka kuuluvad Free Hide Folder, Folder Lock, TrueCrypt ja teised.

3. meetod: kasutage viirusetõrjeprogrammi

Kellegi teise arvutile juurdepääsu saamiseks kasutavad häkkerid ohvri arvutisse installitud abitarkvara. Trooja viirused püüavad kinni klaviatuurilt sisestatud teabe, asendavad veebisaidid petturite loodud koopiatega ja saadavad isikuandmeid. Isikuandmete kaitsmiseks on soovitatav installida viirusetõrjetarkvara uusim versioon ja jälgida selle värskendusi. Samuti on soovitatav piirata juurdepääsu draividele, keelates neilt võrgu kaudu teabe lugemise.

4. meetod: määrake BIOS-ile ja/või kõvakettale parool

Põhiline OS-i paroolikaitse ei võimalda süsteemi kiiresti häkkida, kuid on haavatav, kui arvuti satub pikemaks ajaks kurjategija kätte. Windowsi uuesti installimisel saate juurdepääsu krüptimata failidele. BIOS-is (UEFI)* parooli määramine, mis tuleb sisestada arvuti sisselülitamisel, muudab arvuti käivitamise võimatuks nii sisseehitatud kui ka väliselt meediumilt.

*BIOS (Basic Input/Output System) ehk UEFI (Unified Extensible Firmware Interface) on arvutisüsteemi tarkvara osa, mis vastutab süsteemi riistvarakomponentide töö korraldamise ja selle laadimise kontrollimise eest. BIOS/UEFI seadistusmenüü sisenetakse arvuti alglaadimise varases staadiumis (esimesed sekundid pärast sisselülitamist), vajutades nuppu Del, F1 või F2 (vaadake arvuti või sülearvuti juhiseid). Seadete alamüksuste nimed võivad erinevate arvutimudelite puhul erineda, kuid reeglina asuvad vajalikud valikud jaotises, mille nimi sisaldab sõna Turvalisus.

Kõvaketta parooliga kaitsmine tagab isikliku teabe veelgi suurema kaitse. Seades draivi pääsukoodi BIOS/UEFI kaudu, muudab kasutaja selle ründaja käes kasutuks. Isegi pärast kõvaketta eemaldamist arvuti korpusest ja teise seadmega ühendamist ei pääse te andmetele juurde. Katse draivi avada „peavõtmega” viib andmete hävimiseni.

5. meetod: HTTPS-protokolli kasutamine

HTTPS-i turvalise andmeedastusprotokolli kasutamine välistab krüpteeritud kujul serverisse saadetava teabe pealtkuulamise ohu. See standard ei ole eraldiseisev tehnoloogia, vaid esindab standardse HTTP lisandmoodulit. Selle kasutamisel toimub andmete krüpteerimine SSL-protokolli abil.

Kahjuks peab selle andmekaitsemeetodi toimimiseks server olema varustatud selle tehnoloogia toetamiseks. Seda on võimatu ühepoolselt kasutada.

Kui server toetab HTTPS-i, määrab süsteem kliendi ühenduse loomisel talle kordumatu sertifikaadi ja kõik edastatavad andmed krüpteeritakse 40-, 56-, 128- või 256-bitise võtmega. Seega toimub dekrüpteerimine ainult lõppseadmetes ja kellegi teise signaali pealtkuulamine ei anna ründajale midagi.

Kui teenus hõlmab konfidentsiaalse teabega töötamist või finantstehingute tegemist, on soovitatav olla ettevaatlik ressursside suhtes, mis ei toeta HTTPS-i.

Veebipoodide, pankade ja maksesüsteemide (Yandex.Money, Webmoney) veebisaidid kasutavad vaikimisi HTTPS-protokolli. Facebooki, Google'i, Twitteri, VKontakte'i teenused võimaldavad seda oma konto seadetes lubada. Sellega töötavad ka teised saidid.

6. meetod: kaitske oma traadita võrke

Kui teie arvuti turvasätted ei piira sellele võrgu kaudu juurdepääsu, võimaldab turvamata Wi-Fi-võrk ründajal juurdepääsu draivide sisule. Selle vältimiseks on soovitatav määrata ruuteri andmete krüpteerimismeetodiks WPA/WPA2 ja määrata keeruline parool (vt 1. meetod).

Wi-Fi võrgu häkkimise ohu kõrvaldamiseks saate keelata ühenduse nime (SSID) edastamise. Sel juhul saavad ruuteriga ühenduse luua ainult kasutajad, kes teavad võrgu nime.

7. meetod: vanemliku kontrolli süsteemid

Kui lapsed arvutit kasutavad, suureneb pahavaraga nakatumise oht oluliselt. Isikuandmete kaitsmiseks arvutis saate luua oma lapsele piiratud juurdepääsuõigustega konto. Windows (versioon 7 ja uuem) sisaldab sisseehitatud vanemlikku järelevalvet. Nende abiga saate piirata lapse arvutis veedetud aega, keelata juurdepääsu teatud programmidele ja blokeerida kolmanda osapoole tarkvara installimise.

Samuti on olemas kolmanda osapoole tarkvara, millel on sarnane (või laiem) funktsionaalsus. Internetist leiate nii tasulisi kui ka tasuta vanemliku kontrolli tööriistu. Lisaks toetavad mõned pakkujad seda funktsiooni. Sel juhul saate oma isiklikul kontol telekommunikatsioonioperaatori veebisaidil seada teatud ressursside külastamise piirangud.

Kuidas oma arvutis olevat teavet kõige usaldusväärsemalt kaitsta

Kõik ülaltoodud meetodid isikuandmete kaitsmiseks arvutis on ühes olukorras usaldusväärsed, kuid neil on ka nõrkusi. Kõrge turvalisuse taseme saavutamiseks on soovitatav meetodeid kombineerida.

Kahjuks pole universaalset andmekaitsemeetodit, mis oleks 100% efektiivne. Isegi pankade ja õiguskaitseorganite serverid on häkkerite rünnakute suhtes haavatavad, mida tõendavad ulatuslikud dokumentide lekked Pentagonist, USA valitsustest ja teistest riikidest, mida Wikileaks avaldas.

Arvestades aga, et tavakasutajad satuvad sellise taseme häkkerite ohvriks harva, on võimalik isikuandmeid turvata. Selleks on soovitatav:

installige viirusetõrjeprogrammi uusim versioon (soovitavalt tulemüüri ja tulemüüri funktsioonidega);

kaitsta kasutajakontot tugeva parooliga;

ärge kasutage kõigi kontode jaoks samu juurdepääsukoode;

kaitske Wi-Fi-d, keelake arvutis failide jagamine kohaliku võrgu kaudu, peamiselt süsteemipartitsiooniga (kui see pole võimalik, piirake juurdepääsu, võimaldades seda ainult usaldusväärsetele võrguliikmetele, kes seda tõesti vajavad);

ärge salvestage võtmeid ja paroole TXT-, DOC-, RTF- ja muudes dokumentides arvutis endas;

Kõige väärtuslikumad failid ja kaustad tuleks paigutada parooliga kaitstud arhiivi või krüpteerida.

Saate oma arvutis olevat isiklikku teavet kaitsta muul viisil. Peaasi on leida kompromiss arvuti turvalisuse taseme ja kasutusmugavuse vahel. Drastilised meetmed (nt täielik andmete krüpteerimine, juurdepääs arvutile füüsilise võtme abil ja lubatud ressursside loendi piiramine) võivad olla koduarvutis ebavajalikud ja põhjustada tarbetuid ebamugavusi. Praktika näitab, et liiga keerukate kaitsevahendite kasutamine põhjustab kasutajate järkjärgulist keeldumist nende kasutamisest.

Täna räägime info kaitsmisest arvutis, milliseid kaitsemeetodeid kasutatakse, mis on kahefaktoriline kasutajaautentimine.

Kiiruse ning teaduse ja tehnika arengu sajandil

Kiiruse ning teaduse ja tehnika progressi ajastul, kui on vaja palju olulist infot mällu salvestada, pole inimene lihtsalt füüsiliselt valmis seda oma pähe talletama.

Sel eesmärgil kasutatakse kaasaegses maailmas aktiivselt mitmesuguseid vidinaid, mis võivad meie elu oluliselt lihtsamaks muuta.

Just arvutites, sülearvutites, mälukaartides või välkmälukaartides salvestame palju erinevat teavet, mille hulgas on alati seda, mis on teatud määral konfidentsiaalne.

Kahjuks juhtub ka seda, et arvuti või sülearvuti kas häkitakse või muutub ühel või teisel põhjusel kasutuskõlbmatuks ning halvimal juhul võidakse tehnika lihtsalt ära varastada.

Pole raske arvata, et viimase tulemuse korral tuleb kindlasti kogu neis sisalduv salajane teave avalikuks ja võib-olla saab seda teie vastu kasutada.

Üks asi on see, kui kõik need andmed on tähtsusetud ja tähtsusetud. Aga mis siis, kui olukord on täiesti erinev?

Just siis kerkib iga terve mõistusega inimese peas küsimus, milline on kõige mugavam ja turvalisem võimalus tähtsat salainfot kaitsta.

Paroolide õige määramine

Esiteks vaatame neid punkte, mida tuleks sel juhul vältida.

On vaja määrata keerulised paroolid. Windows XP puhul ei tohi selline parool olla pikem kui 14 tähemärki. Kui olete juba võtnud sihiks oma parooli loomise, peate seda pidevalt muutma ja mitte välja pakkuma kõige lihtsamaid ja meeldejäävamaid märke, nagu 1234 jne.

Ja ainult siis, kui parooli hoolikalt läbi mõtlete, on kõik häkkimiskatsed ühemõtteline fiasko.

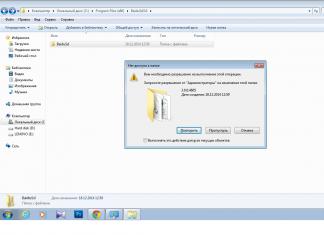

Windows 10 puhul kuvatakse parooli loomisel see aken.

Kuid kogu küsimus on selles, et nüüd on veebis palju programme, mis õpetavad sarnaseid protseduure, millel on otsene juurdepääs sülearvutile või arvutile.

Isegi DVD-draivile juurdepääsu olemasolust võib piisata.

Ja kui on vastupandamatu soov ja mingisugune teadlikkus, siis ei pea te üldse paroolide häkkimise poole pöörduma.

Sel juhul peate lihtsalt kettalt käivitama Linuxi süsteemi, mis suudab kõvakettalt kogu teabe hõlpsalt lugeda. Teie määratud juurdepääsuõigused ei ole talle takistuseks. Ja isegi NTFS-süsteem ei aita siin.

Andmete krüpteerimine, kas see päästab teid?

Seoses kõvakettal asuvate andmete krüptimisega kui teise teabe kaitsmise meetodiga, märgime, et see oluline funktsioon on teile saadaval ainult NTFS-failisüsteemi kasutamisel.

Ja kui te ei ole mures oma arvuti või sülearvuti jõudlusega seotud teatud kahjude pärast, jätab selline kaitsemeetod selgelt igasuguse andmete lugemise võimaluse.

Lisaks peaksite meeles pidama, et krüpteerimisprotsess võib olla täiesti kasutu, kui häkkerid lähtestavad teie parooli ja logivad sisse teie kontoga.

Tõestatud meetod

Ja nüüd räägime kõige tõhusamast ja ajaproovitud kaitsemeetodist - "kahefaktoriline autentimine".

Selle olemus seisneb selles, et parooli esitamisest siin selgelt ei piisa, kuna vajate ka oma sõrmejälge, kiipkaarti, kõneandmeid või midagi muud, mis võimaldab teil oma isikut selgelt tuvastada.

See meetod on kasulik, kui üks ülaltoodud võtmetest on alati teie käes ja seda ei jäeta järelevalveta.

Kui neid kahte peamist tingimust rangelt järgitakse, pole häkkeritel ainsatki võimalust kasutada kõikvõimalikke häkkimisviise.

Soovi korral saate lubada olulisemate failide ja kaustade krüptimise.

Oluline on meeles pidada, et absoluutselt kõike ei tohiks krüpteerida, kuna see aeglustab oluliselt arvuti jõudlust.

Mõtted infosaladuse hoidmisest võid unustada juhuks, kui arvuti mõneks ajaks ära võetakse või varastatakse.

Peamine reegel on kahefaktorilise autentimise kasutamine koos kõvakettal olevate andmete krüptimisega.

Võtame selle kokku

Kokkuvõtteks tasub rõhutada, et tänapäevased arvutimudelid pole sel põhjusel ideaalsed ja täiuslikud, sageli vajavad nad süsteemirikke tõttu perioodilist remonti.

Valides ühe ülaltoodud kaitsemeetoditest, ärge unustage, et teatud tingimused võivad tekkida, kui kõik parooliga kaitstud süsteemid võivad olla teile kättesaamatud.

Sellise probleemi vältimiseks on vaja andmetest luua arhiveeritud koopiad.

Parem on hoida neid arvutist kaugel. Kui see teave on seotud finantsriskiga, on parem hoida kõiki koopiaid panga seifis või seifis.

Teie ülesanne on selgelt mõista, et turvalisuse osas on poolmeetmed vastuvõetamatud.

Seetõttu tuleks konfidentsiaalsuse tagamise küsimust algusest peale väga tõsiselt võtta.