Tere päevast sõbrad. Viimati analüüsisime viirust WannaCry lunavara, mis levis mõne tunniga paljudesse maailma riikidesse ja nakatas paljusid arvuteid. Ja juuni lõpus ilmus uus sarnane viirus "Petya". Või nagu seda kõige sagedamini nimetatakse "Petya".

Need viirused kuuluvad lunavara troojalaste hulka ja on üsna sarnased, kuigi neil on ka oma erinevused, pealegi märkimisväärsed. Ametlikel andmetel nakatas "Petya" esmalt korraliku arvu arvuteid Ukrainas ja alustas seejärel oma teekonda ümber maailma.

Mõjutasid Iisraeli, Serbia, Rumeenia, Itaalia, Ungari, Poola jt arvutid, Venemaa on selles edetabelis 14. kohal. Seejärel levis viirus teistele mandritele.

Põhimõtteliselt olid viiruse ohvrid suurettevõtted (üsna sageli naftafirmad), lennujaamad, mobiilsidefirmad jne, kannatasid näiteks Bashneft, Rosneft, Mars, Nestle jt. Teisisõnu on ründajate sihtmärgiks suured ettevõtted, kellelt saab raha võtta.

Mis on "Petya"?

Petya on pahavara, mis on trooja lunavara. Sellised kahjurid loodi nakatunud arvutite omanike väljapressimiseks, krüpteerides arvutis asuva teabe. Petya viirus, erinevalt WannaCryst, ei krüpteeri üksikuid faile. See troojalane krüpteerib kogu ketta täielikult. See on selle suurem oht kui WannaCry viirus.

Kui Petya arvutisse jõuab, krüpteerib see MFT tabeli väga kiiresti. Et see oleks selgem, kasutame analoogiat. Kui võrrelda faile suure linnaraamatukoguga, eemaldab ta selle kataloogi ja sel juhul on õiget raamatut väga raske leida.

Isegi mitte ainult kataloog, vaid omamoodi segab lehti (faile) erinevatest raamatutest. Loomulikult süsteem sel juhul ebaõnnestub. Sellises jaburuses on süsteemist väga raske aru saada. Niipea kui kahjur arvutisse siseneb, taaskäivitab see arvuti ja pärast laadimist ilmub punane kolju. Seejärel, kui klõpsate mis tahes nupul, ilmub bänner pakkumisega maksta bitcoini kontole 300 dollarit.

Virus Petya, kuidas mitte püüda

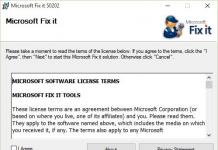

Kes võiks Petya luua? Sellele küsimusele pole veel vastust. Ja üldiselt pole selge, kas autor installitakse (suure tõenäosusega mitte)? Kuid on teada, et leke tuli USAst. Viirus otsib sarnaselt WannaCryga operatsioonisüsteemi auku. Selle augu lappimiseks piisab MS17-010 värskenduse installimisest (välja antud paar kuud tagasi WannaCry rünnaku ajal). Saate selle alla laadida lingilt. Või Microsofti ametlikult veebisaidilt.

Praegu on see värskendus parim viis teie arvuti kaitsmiseks. Samuti ärge unustage head viirusetõrjet. Veelgi enam, Kaspersky Lab teatas, et neil on andmebaasivärskendus, mis selle viiruse blokeerib.

Kuid see ei tähenda, et Kaspersky oleks vaja installida. Kasutage oma viirusetõrjet, kuid ärge unustage värskendada selle andmebaase. Samuti ärge unustage head tulemüüri.

Kuidas Petya viirus levib

Kõige sagedamini jõuab Petya arvutisse e-posti teel. Seetõttu ei tasu Petya viiruse inkubatsiooni ajal avada kirjades erinevaid linke, eriti veel võõrastes. Üldiselt võtke reegel, et võõraste inimeste linke ei avata. Nii et kaitsete end mitte ainult selle viiruse, vaid ka paljude teiste eest.

Seejärel taaskäivitub trooja arvutisse sattudes ja jäljendab kontrollimist. Lisaks, nagu ma juba mainisin, ilmub ekraanile punane pealuu ja seejärel bänner, mis pakub failide dekrüpteerimise eest tasumist, kandes kolmsada dollarit Bitcoini rahakotti.

Ütlen kohe ära, et igal juhul pole vaja maksta! Sa ikka ei dekrüpteeri seda, vaid kulutad raha ja panustad Trooja loojate heaks. See viirus ei ole mõeldud dekrüpteerimiseks.

Petya viirus, kuidas ennast kaitsta

Vaatame lähemalt Petya viiruse eest kaitsmist:

- Mainisin juba süsteemivärskendusi. See on kõige olulisem punkt. Isegi kui teie süsteem on piraat, peate alla laadima ja installima värskenduse MS17-010.

- Lülitage Windowsi seadetes sisse "Kuva faililaiendid". Tänu sellele näete faililaiendit ja kustutate kahtlased. Viirusefaili laiend on .exe.

- Tuleme tagasi kirjade juurde. Ärge klõpsake linke või manuseid inimestelt, keda te ei tunne. Ja üldiselt ärge järgige karantiini ajal meilis olevaid linke (isegi tuttavatelt inimestelt).

- Soovitatav on lubada kasutajakonto kontroll.

- Kopeerige olulised failid irdkandjale. Saab Cloudi kopeerida. See aitab teid paljudest probleemidest välja. Kui teie arvutisse ilmub Petya, piisab pärast kõvaketta vormindamist uue operatsioonisüsteemi installimisest.

- Installige hea viirusetõrje. On soovitav, et see oleks ka tulemüür. Tavaliselt on selliste viirusetõrjete lõpus kiri Turvalisus. Kui teie arvutis on olulisi andmeid, ei tohiks te viirusetõrje pealt kokku hoida.

- Pärast korraliku viirusetõrje installimist ärge unustage selle andmebaase värskendada.

Petya viirus, kuidas eemaldada

See on raske küsimus. Kui Petya on teie arvutiga tööd teinud, pole sisuliselt midagi kustutada. Süsteemis on kõik failid hajutatud. Tõenäoliselt ei saa te neid enam korraldada. Sa ei pea varastele maksma. Jääb üle ketta vormindada ja süsteem uuesti installida. Pärast süsteemi vormindamist ja uuesti installimist viirus kaob.

Samuti tahan lisada - see kahjur ohustab Windowsi süsteemi. Kui teil on mõni muu süsteem, näiteks Venemaa Rosa süsteem, ei tohiks te seda lunavaraviirust karta. Sama kehtib ka telefoniomanike kohta. Enamikule neist on installitud Android, IOS jne. Seetõttu pole rakuomanikel millegi pärast muretseda.

Samuti, kui olete lihtne inimene, mitte suure ettevõtte omanik, siis tõenäoliselt ründajad teist ei huvita. Nad vajavad suuri ettevõtteid, mille jaoks 300 dollarit ei tähenda midagi ja kes suudavad neile seda raha maksta. Kuid see ei tähenda, et viirus ei saaks teie arvutisse sattuda. Parem veenduge!

Siiski loodame, et Petya viirus läheb teist mööda! Hoolitsege oma arvutis oleva teabe eest. Edu!

Täna ründas lunavaraviirus paljusid arvuteid Ukraina avalikus, äri- ja erasektoris

Enneolematu häkkerite rünnak lõi riigiasutustes ja äriorganisatsioonides välja paljud arvutid ja serverid

Laiaulatuslik ja hoolikalt kavandatud küberrünnak tegi täna töövõimetuks paljude riigiettevõtete ja ettevõtete kriitilise infrastruktuuri. Sellest teatas julgeolekuteenistus (SBU).

Alates lõunasöögist kasvas Internetist lumepallides teade arvutiinfektsioonidest avalikus ja erasektoris. Valitsusasutuste esindajad on teatanud häkkerite rünnakutest nende IT-taristu vastu.

SBU teatel oli nakatumise põhjuseks peamiselt Word- ja pdf-failide avamine, mille ründajad e-kirjaga saatsid. Petya.A lunavara kasutas ära Windowsi operatsioonisüsteemi võrgu haavatavust. Krüpteeritud andmete avamiseks nõudsid küberkurjategijad tasumist bitcoinides summas 300 dollarit.

Riikliku julgeoleku- ja kaitsenõukogu sekretär Oleksandr Turtšõnov ütles, et kaitstud vooluringi - spetsiaalse Interneti-sõlme - hõlmatud valitsusasutused kannatada ei saanud. Ilmselt ei rakendanud valitsuskabinet riikliku küberjulgeoleku teabekeskuse soovitusi nõuetekohaselt, kuna Petya.A. mõjutas valitsuse arvuteid. Rahandusministeerium, Tšernobõli, Ukrenergo, Ukrposhta, Novaja Pochta ja mitmed pangad ei suutnud tänasele rünnakule vastu seista.

Mõnda aega ei avanenud isegi SBU, küberpolitsei ja riikliku side- ja teabekaitseteenistuse (GSSSZI) veebilehed.

Teisipäeva õhtuse, 27. juuni seisuga ei ole ükski küberrünnakutega võitlemise eest vastutav õiguskaitseorgan avalikustanud, kust Petya.A tuli või kes on tema taga. SBU, küberpolitsei (mille veebisait oli terve päeva maas) ja SSISSI vaikisid lunavaraviiruse tekitatud kahju ulatusest.

Viiruse rünnak Ukraina riigi- ja eraettevõtete arvutitele algas kell 11.30. Rünnaku all olid suured pangad, jaeketid, mobiilioperaatorid, riigiettevõtted, infrastruktuurirajatised ja teenindussektorid.

Viirus kattis kogu Ukraina territooriumi, kella 17:00-ks oli info, et rünnak registreeriti ka riigi päris lääneosas, Taga-Karpaatias: siin suleti seoses viirusega OTR Banki ja Ukrsotsbanki filiaalid. .

«Ukrainas populaarne sait Korrespondent.net ja telekanal 24 ei tööta. Rünnakust mõjutatud ettevõtete arv kasvab iga tunniga. Praegu enamik pangakontoreid Ukrainas ei tööta. Näiteks Ukrsotsbanki kontorites arvutid lihtsalt ei käivitu. Ei ole võimalik raha vastu võtta ega saata, kviitungeid maksta jne. Samal ajal pole PrivatBankis probleeme, ”teatab RT Kiievi korrespondent.

Viirus nakatab ainult Windowsi operatsioonisüsteemiga töötavaid arvuteid. See krüpteerib kõvaketta põhifailitabeli ja pressib kasutajatelt välja raha dekrüpteerimiseks. Selles sarnaneb see WannaCry lunavaraviirusega, mida on rünnanud paljud ettevõtted üle maailma. Samal ajal on juba ilmunud nakatunud arvutite kontrollimise tulemused, mis näitavad, et viirus hävitab kogu või suurema osa nakatunud ketastel olevast teabest.

Hetkel on viirus tuvastatud kui mbr locker 256, kuid meedias on laialt levinud teine nimi - Petya.

Kiievist Tšernobõli

Viirus on tabanud ka Kiievi metrood, kus praegu on raskusi pangakaartidega maksmisega.

Tabamuse said paljud suured infrastruktuurirajatised, näiteks riiklik raudtee-ettevõtja Ukrzaliznõtsja, Borõspili lennujaam. Samas kui need töötavad normaalselt, pole aeronavigatsioonisüsteemi viirus mõjutanud, kuigi Borõspil on juba avaldanud hoiatuse võimalike muudatuste kohta graafikus ning lennujaamas endas saabujate tabel ei tööta.

Rünnakuga seoses on tööga raskusi kaks riigi suurimat postioperaatorit: riigile kuuluv Ukrposhta ja eraettevõte Novaja Pochta. Viimane teatas, et täna pakkide hoiustamise eest tasu ei võeta ning Ukrposhta püüab SBU abiga rünnaku tagajärgi minimeerida.

Nakkusohu tõttu ei tööta ka nende organisatsioonide veebilehed, mida viirus ei ole puudutanud. Sel põhjusel keelati näiteks Kiievi linnavalitsuse ja Ukraina siseministeeriumi veebisaidi serverid.

Ukraina ametiisikud väidavad ennustatavalt, et rünnakud tulevad Venemaalt. Seda ütles Ukraina riikliku julgeoleku- ja kaitsenõukogu sekretär Oleksandr Turtšõnov. "Juba praegu, pärast viiruse esmase analüüsi tegemist, saame rääkida Venemaa jäljest," tsiteerib teda osakonna ametlik veebisait.

Kella 17.30ks oli viirus jõudnud isegi Tšernobõli tuumaelektrijaama. Tšernobõli tuumaelektrijaama vahetuse juht Volodõmõr Iltšuk teatas sellest väljaandele Ukrainska Pravda.

«Esialgne info on, et mõned arvutid on viirusega nakatunud. Seetõttu anti niipea, kui see häkkerirünnak algas, personalikohtades arvutitöötajatele isiklik käsk arvutid välja lülitada,“ rääkis Iltšuk.

Rünnak maiustuste ning nafta ja gaasi vastu

Teisipäeval, 27. juunil häkiti sisse ka mitmed Venemaa ettevõtted, sealhulgas nafta- ja gaasihiiglased Rosneft ja Bašneft, metallurgiaettevõte Evraz, Home Credit Bank, mille filiaalid on tegevuse peatanud, samuti Marsi, Nivea, Mondelezi Venemaa esindused. International , TESA ja mitmed teised välismaised ettevõtted.

- Reuters

- MAKSIM ŠEMETOV

Umbes kella 14.30 paiku Moskva aja järgi teatas Rosneft võimsast häkkerirünnakust ettevõtte serveritele. Samas märgib ettevõtte mikroblogi Twitteris, et rünnak võinuks kaasa tuua tõsiseid tagajärgi, kuid tootmisprotsessi varujuhtimissüsteemile ülemineku tõttu ei peatatud ei tootmist ega õli valmistamist.

Pärast küberrünnakut muutusid Rosnefti ja Bašnefti ettevõtete veebilehed mõneks ajaks ligipääsmatuks. Rosneft kuulutas ka rünnaku kohta valeteabe levitamise lubamatuks.

Vale paanikasõnumite levitajaid käsitletakse rünnaku korraldajate kaasosalistena ja nad võetakse koos nendega vastutusele.

— Rosneft Oil Company PJSC (@RosneftRu) 27. juuni 2017

"Valepaanikasõnumite levitajaid käsitletakse rünnaku korraldajate kaasosalistena ja nad võetakse koos nendega vastutusele," teatas ettevõte.

Samas märkis Rosneft, et ettevõte pöördus seoses küberrünnakuga õiguskaitseorganite poole ning avaldas lootust, et intsidendil pole mingit pistmist "praeguse kohtumenetlusega". Teisipäeval, 27. juunil asus Baškiiria vahekohus arutama Rosnefti, Bašnefti ja Baškiiria hagi AFK Sistema vastu summas 170,6 miljardit rubla.

WannaCry Jr.

Samal ajal ei mõjutanud häkkerite rünnak Venemaa presidendi administratsiooni arvutisüsteemide ja Kremli ametliku veebisaidi tööd, mis TASS-i, presidendi pressisekretäri Dmitri Peskovi sõnul "töötab stabiilselt".

Häkkerite rünnak ei avaldanud mõju ka Venemaa tuumajaamade tööle, märkis Rosenergoatomi kontsern.

Ettevõte Dr. Web teatas oma kodulehel, et vaatamata sarnasusele viidi käesolev rünnak läbi viirusega, mis erines juba tuntud Petya lunavarast, eelkõige ohu leviku mehhanismist.

"Küberrünnaku ohvrite hulgas olid Bashnefti, Rosnefti, Mondelez Internationali, Marsi, Nivea, TESA ja teiste võrgud," teatas ettevõte. Samas teatas Marsi Venemaa pressiteenistus, et küberrünnak tekitas IT-süsteemidega probleeme vaid lemmikloomatoidu tootja kaubamärgile Royal Canin, mitte aga tervele ettevõttele.

Viimane suurem häkkerite rünnak Venemaa ettevõtetele ja valitsusasutustele toimus 12. mail tundmatute häkkerite ulatuslikust operatsioonist, mis ründas WannaCry krüpteerimisviirust kasutades Windowsi arvuteid 74 riigis.

Föderatsiooninõukogu rahvusvahelise komitee juht Konstantin Kosatšov ütles teisipäeval Föderatsiooninõukogu riigi suveräänsuse kaitse komisjoni koosolekul esinedes, et umbes 30% kõigist Venemaa vastu suunatud küberrünnakutest viiakse läbi USA poolt. osariigid.

"Venemaa territooriumilt Ameerika arvutitesse suunatud küberrünnakute koguarvust ei ole rohkem kui 2%, samas kui 28–29% on USA-st Venemaa elektroonilise infrastruktuuri vastu," vahendas RIA Novosti Kosatšovi sõnu.

Kaspersky Labi rahvusvahelise uurimisrühma juhi Kostin Rayu sõnul on Petya viirus levinud paljudesse riikidesse üle maailma.

Petrwrap/Petya lunavara variant kontaktiga [e-postiga kaitstud] levib kogu maailmas, suur hulk mõjutatud riike.

Teisipäeval ründas Petya/PetWrap/NotPetya viirus asutusi ja ettevõtteid Venemaal, Ukrainas, Euroopas ja Ameerika Ühendriikides, kokku hukkus umbes 2000 inimest. Pahavara krüpteeris arvutites olevad andmed ja küsis lunaraha bitcoinides. Räägime, mis tüüpi viirus see on, kes seda kannatas ja kes selle lõi.

Mis viirus see on?

Pahatahtlik tarkvara, mis maskeerub meilimanustena. Kui kasutaja laadis selle alla ja käivitas administraatorina, siis taaskäivitab programm arvuti ja käivitab väidetava kettakontrolli funktsiooni, kuid tegelikult krüpteerib esmalt alglaadimissektori ja seejärel ülejäänud failid. Pärast seda näeb kasutaja sõnumit, milles nõutakse andmete dekrüpteerimiskoodi eest tasumist bitcoinides, mis võrdub 300 dollariga.

❗️Viirus "Petya" tegutseb. Olge ettevaatlik, värskendage aknaid, ärge avage postiga saadetud linke pic.twitter.com/v2z7BAbdZx

— kirjad (@Bykvu) 27. juuni 2017

Kuidas viirus töötab

Nii töötas Petya viirus. Selle esimene versioon leiti 2016. aasta kevadel. Kaspersky Lab väitis, et krüptitud kettal olevaid andmeid saab taastada. Seejärel avaldas dekrüpteerimisretsepti Geektimesi toimetaja Maxim Agadzhanov. Dekrüpteerijatest on ka teisi versioone. Kui tõhusad need on ja kas need sobivad viiruse uutele versioonidele, ei saa me kinnitada. Infoturbespetsialist Nikita Knysh kirjutab GitHubis, et need ei sobi. Praegu puuduvad vahendid viirusega võitlemiseks pärast nakatumist.

Millise viiruse versiooniga praegu tegemist on, pole teada. Veelgi enam, mitmed eksperdid usuvad, et meil pole Petyaga tegemist. Ukraina julgeolekuteenistus (SBU) teatas, et Petya.A viirus ründas riigi valitsusasutusi ja ettevõtteid ning krüpteeritud andmeid on võimatu taastada. Kaspersky Labis teisipäeva õhtul teatatud et "see pole Petya", vaid mingi uut tüüpi viirus, mida nimetatakse NotPetya ekspertideks. Sama peetakse ka Doctor Web ettevõttes. Yahoo News kirjutab nimetutele ekspertidele viidates, et jutt käib Petya modifikatsioonist nimega PetrWrap. Symantec ütles, et me räägime endiselt Petyast.

Kaspersky Lab Costin Rayu rahvusvahelise uurimisrühma juht kirjutab et viirus levib kirjade kaudu aadressilt Ta ka teavitatud mille Petya/PetWrap/NotPetya koostas 18. juunil.

Üks lunarahalehe versioon (foto: Avast Blog)

Samuti usub Kaspersky Lab, et uus viirus kasutas Windowsis sama haavatavust nagu WannaCry. See pahavara jõudis arvutitesse üle maailma 12. mail. Ta krüpteeris ka arvutis olevad andmed ja nõudis lunaraha. Ohvrite hulgas olid Venemaa siseministeerium ja mobiilioperaator Megafon. Microsoft kõrvaldas haavatavuse juba märtsis: need, kes süsteemi ei värskendanud, kannatasid WannaCry ja Petya/PetrWrap/NotPetya käes.

Kes selle all kannatas?

Ukraina

Foto Harkivi supermarketist ROST, mille arvuteid samuti viirus tabas

— Ukraina / Ukraina (@Ukraina) 27. juuni 2017

Ukraina ametlik Twitter üritab kodanikke rõõmustada meemi "See on hea" abil.

Suured ettevõtted Kyivvodokanal, Novus, Epicenter, Arcellor Mittal, Arterium, Farmak, Borisi kliinik, Feofaniya haigla, Ukrtelecom, Ukrposhta, Auchani supermarketite keti Ukraina filiaal, tanklad Shell, WOG, Klo ja TNK.

Meedia: Korrespondent.net, KP Ukrainas, Obozrevatel, Channel 24, STB, Inter, Novy Kanal, ATR, Radio Lux, Maximum ja Era-FM.

Arvuti Ukraina ministrite kabinetis (foto: Pavel Rozenko)

"Petya" viiruse rünnak oli paljude riikide elanike jaoks ebameeldiv üllatus. Nakatunud on tuhanded arvutid, mille tagajärjel on kasutajad kaotanud olulised kõvakettale salvestatud andmed.

Muidugi on nüüdseks põnevus selle juhtumi ümber vaibunud, kuid keegi ei saa garanteerida, et see ei kordu. Seetõttu on väga oluline kaitsta oma arvutit võimaliku ohu eest ja mitte võtta tarbetuid riske. Kuidas seda kõige tõhusamalt teha, ja seda arutatakse allpool.

Rünnaku tagajärjed

Kõigepealt tuleks meeles pidada Petya.A lühikese tegevuse tagajärgi. Vaid mõne tunniga said kannatada kümned Ukraina ja Venemaa ettevõtted. Muide, Ukrainas oli selliste asutuste nagu Dniproenergo, Novaja Pochta ja Kiievi metroo arvutiosakondade töö peaaegu täielikult halvatud. Pealegi ei kaitsnud mõned riiklikud organisatsioonid, pangad ja mobiilioperaatorid end Petya viiruse eest.

Euroopa Liidu riikides sai lunavara ka palju pahandust teha. Prantsuse, Taani, Suurbritannia ja rahvusvahelised ettevõtted on teatanud Petya arvutiviiruse rünnakuga seotud ajutistest katkestustest.

Nagu näete, on oht tõesti tõsine. Ja isegi hoolimata asjaolust, et ründajad valisid oma ohvriteks suured finantsasutused, ei kannatanud tavakasutajad vähem.

Kuidas Petya töötab?

Et mõista, kuidas end Petya viiruse eest kaitsta, peate kõigepealt mõistma, kuidas see toimib. Seega laadib pahavara arvutisse sattudes Internetist alla spetsiaalse krüpteerija, mis nakatab Master Boot Record. See on kõvakettal eraldi ala, mis on kasutaja silmade eest peidetud ja mõeldud operatsioonisüsteemi käivitamiseks.

Kasutaja jaoks näeb see protsess välja nagu programmi Check Disk standardtöö pärast äkilist süsteemi krahhi. Arvuti taaskäivitub järsult ja ekraanile ilmub teade kõvaketta vigade kontrollimise ja toite mitte väljalülitamise kohta.

Niipea kui see protsess on lõppenud, kuvatakse pritskuva arvuti lukustamise teabega. Petya viiruse loojad nõuavad kasutajalt 300 dollari (üle 17,5 tuhande rubla) lunaraha maksmist, lubades vastutasuks saata arvuti taaskäivitamiseks vajaliku võtme.

Ärahoidmine

On loogiline, et Petya arvutiviirusega nakatumist on palju lihtsam ennetada kui hiljem selle tagajärgedega tegeleda. Arvuti kaitsmiseks toimige järgmiselt.

- Installige alati operatsioonisüsteemi uusimad värskendused. Sama kehtib põhimõtteliselt kogu teie arvutisse installitud tarkvara kohta. Muide, "Petya" ei saa kahjustada MacOS-i ja Linuxi töötavaid arvuteid.

- Kasutage viirusetõrje uusimaid versioone ja ärge unustage värskendada selle andmebaase. Jah, nõuanne on banaalne, kuid mitte kõik ei järgi seda.

- Ärge avage kahtlaseid faile, mis teile meili teel saadeti. Samuti kontrollige alati kahtlastest allikatest alla laaditud rakendusi.

- Tehke olulistest dokumentidest ja failidest regulaarselt varukoopiaid. Parim on salvestada need eraldi andmekandjale või "pilvesse" (Google Drive, Yandex.Disk jne). Tänu sellele ei mõjuta see väärtuslikku teavet isegi kui teie arvutiga midagi juhtub.

Looge stoppfail

Juhtivate viirusetõrjeprogrammide arendajad on välja mõelnud, kuidas Petya viirus eemaldada. Täpsemalt, tänu oma uurimistööle suutsid nad aru saada, et nakatumise algfaasis püüab lunavara leida arvutist lokaalset faili. Kui see õnnestub, peatab viirus oma töö ega kahjusta arvutit.

Lihtsamalt öeldes saate käsitsi luua omamoodi stoppfaili ja seeläbi oma arvutit kaitsta. Selle jaoks:

- Avage kaustasuvandid ja tühjendage ruut "Peida teadaolevate failitüüpide laiendid".

- Looge Notepadiga uus fail ja asetage see C:/Windowsi kataloogi.

- Nimetage loodud dokument ümber, kutsudes seda "perfc". Seejärel minge ja lubage valik "Ainult lugemiseks".

Nüüd ei saa teie arvutisse sattunud Petya viirus seda kahjustada. Kuid pidage meeles, et ründajad võivad ründevara tulevikus muuta ja stop-faili loomise meetod muutub ebaefektiivseks.

Kui infektsioon on juba toimunud

Kui arvuti taaskäivitub ja Check Disk käivitub, hakkab viirus just faile krüpteerima. Sel juhul saate siiski oma andmed salvestada, tehes järgmist.

- Lülitage arvuti kohe välja. Ainult nii saate viiruse levikut vältida.

- Järgmiseks peaksite kõvaketta ühendama teise arvutiga (kuid mitte alglaaditavana!) ja kopeerige sellelt oluline teave.

- Pärast seda peate nakatunud kõvaketta täielikult vormindama. Loomulikult peate seejärel uuesti installima operatsioonisüsteemi ja muu selle tarkvara.

Lisaks võite proovida Petya viiruse ravimiseks kasutada spetsiaalset alglaadimisketast. Näiteks Kaspersky Anti-Virus pakub selleks otstarbeks programmi Kaspersky Rescue Disk, mis töötab operatsioonisüsteemist mööda minnes.

Kas ma peaksin väljapressijatele maksma?

Nagu varem mainitud, nõuavad Petya loojad kasutajatelt, kelle arvutid on nakatunud, 300 dollari suurust lunaraha. Väljapressijate sõnul saadetakse pärast määratud summa tasumist ohvritele võti, mis eemaldab infoblokeeringu.

Probleem on selles, et kasutaja, kes soovib oma arvutit normaalsesse olekusse viia, peab ründajatele e-kirja teel kirjutama. Volitatud teenistused blokeerivad aga kohe kogu e-posti lunavara, mistõttu on nendega lihtsalt võimatu ühendust saada.

Pealegi on paljud juhtivad viirusetõrjetarkvara arendajad kindlad, et Petyaga nakatunud arvutit on täiesti võimatu mis tahes koodiga avada.

Nagu ilmselt aru saite, ei tasu väljapressijatele maksta. Vastasel juhul ei jää teile mitte ainult mittetöötav arvuti, vaid kaotate ka suure summa raha.

Kas tuleb uusi rünnakuid

Petya viirus avastati esmakordselt 2016. aasta märtsis. Siis märkasid turvaeksperdid ohtu kiiresti ja hoidsid ära selle massilise leviku. Kuid juba 2017. aasta juuni lõpus kordus rünnak uuesti, mis tõi kaasa väga tõsised tagajärjed.

Vaevalt, et kõik sellega lõppeb. Lunavararünnakud pole haruldased, mistõttu on oluline hoida arvuti kogu aeg kaitstuna. Probleem on selles, et keegi ei oska ennustada, millises vormingus järgmine nakatumine toimub. Olgu kuidas on, aga alati tasub järgida selles artiklis antud lihtsaid soovitusi, et sel moel riske miinimumini viia.