بعد از ظهر خوبی داشته باشید دوستان. اخیراً ما ویروس را تجزیه و تحلیل کردیم باج افزار WannaCry، که در عرض چند ساعت به بسیاری از کشورهای جهان سرایت کرد و بسیاری از رایانه ها را آلوده کرد. و در پایان ماه ژوئن، یک ویروس مشابه جدید "Petya" ظاهر شد. یا همانطور که اغلب به آن "پتیا" می گویند.

این ویروسها متعلق به تروجانهای باجافزار هستند و کاملاً مشابه هستند، اگرچه تفاوتهایی نیز دارند، علاوه بر این، تفاوتهای قابل توجهی نیز دارند. بر اساس اطلاعات رسمی، "پتیا" ابتدا تعداد قابل توجهی از رایانه ها را در اوکراین آلوده کرد و سپس سفر خود را در سراسر جهان آغاز کرد.

رایانه های اسرائیل، صربستان، رومانی، ایتالیا، مجارستان، لهستان و غیره تحت تأثیر قرار گرفتند و روسیه در رتبه چهاردهم این فهرست قرار دارد. سپس، ویروس به سایر قاره ها سرایت کرد.

اساساً قربانیان این ویروس شرکتهای بزرگ (اغلب شرکتهای نفتی)، فرودگاهها، شرکتهای ارتباطات سیار و غیره بودند، به عنوان مثال، باشنفت، روسنفت، مارس، نستله و دیگران آسیب دیدند. به عبارت دیگر، هدف مهاجمان شرکت های بزرگی هستند که می توانید از آنها پول بگیرید.

"پتیا" چیست؟

Petya یک بدافزار است که یک باج افزار تروجان است. چنین آفاتی برای باجگیری از صاحبان رایانههای آلوده با رمزگذاری اطلاعات موجود در رایانه شخصی ایجاد شدهاند. ویروس Petya، بر خلاف WannaCry، فایل های فردی را رمزگذاری نمی کند. این تروجان کل دیسک را به طور کامل رمزگذاری می کند. این خطر بزرگتر از ویروس WannaCry است.

وقتی Petya وارد رایانه می شود، جدول MFT را خیلی سریع رمزگذاری می کند. برای روشن تر شدن موضوع، از یک قیاس استفاده می کنیم. اگر فایل ها را با یک کتابخانه بزرگ شهری مقایسه کنید، کاتالوگ آن را حذف می کند و در این مورد پیدا کردن کتاب مناسب بسیار دشوار است.

حتی، نه فقط یک کاتالوگ، بلکه به نوعی صفحات (فایل ها) از کتاب های مختلف را مخلوط می کند. البته سیستم در این مورد از کار می افتد. درک سیستم در چنین آشغالی بسیار دشوار است. به محض ورود آفت به کامپیوتر، کامپیوتر را مجددا راه اندازی می کند و پس از بارگذاری، یک جمجمه قرمز ظاهر می شود. سپس، هنگامی که روی هر دکمه ای کلیک می کنید، بنری با پیشنهاد پرداخت 300 دلار به حساب بیت کوین ظاهر می شود.

ویروس پتیا چگونه نگیریم

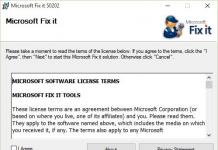

چه کسی می تواند پتیا را ایجاد کند؟ هنوز پاسخی برای این سوال وجود ندارد. و در کل معلوم نیست نویسنده نصب میشه (به احتمال زیاد نه)؟ اما مشخص است که نشت از ایالات متحده انجام شده است. این ویروس مانند WannaCry به دنبال سوراخی در سیستم عامل است. برای پچ کردن این حفره کافی است آپدیت MS17-010 (که چند ماه پیش در حمله WannaCry منتشر شد) را نصب کنید. می توانید آن را از لینک دانلود کنید. یا از وب سایت رسمی مایکروسافت.

در حال حاضر، این به روز رسانی بهترین راه برای محافظت از رایانه شما است. همچنین آنتی ویروس خوب را فراموش نکنید. علاوه بر این، آزمایشگاه کسپرسکی اعلام کرد که آنها یک به روز رسانی پایگاه داده دارند که این ویروس را مسدود می کند.

اما این بدان معنا نیست که نصب Kaspersky ضروری است. از آنتی ویروس خود استفاده کنید، اما فراموش نکنید که پایگاه داده های آن را به روز کنید. همچنین یک فایروال خوب را فراموش نکنید.

نحوه انتشار ویروس پتیا

اغلب، پتیا از طریق ایمیل به رایانه می رسد. بنابراین، در دوران جوجه کشی ویروس پتیا، ارزش باز کردن پیوندهای مختلف با حروف، به خصوص در موارد ناآشنا را ندارد. به طور کلی، باز نکردن لینک از افراد غریبه را یک قانون در نظر بگیرید. بنابراین شما نه تنها خود را در برابر این ویروس، بلکه از بسیاری دیگر نیز محافظت می کنید.

سپس، یک بار روی رایانه، تروجان راهاندازی مجدد میشود و چکی را تقلید میکند. علاوه بر این، همانطور که قبلاً اشاره کردم، یک جمجمه قرمز رنگ روی صفحه ظاهر می شود، سپس یک بنر مبنی بر پرداخت هزینه رمزگشایی فایل ها با انتقال سیصد دلار به کیف پول بیت کوین.

من فوراً می گویم که در هر صورت نیازی به پرداخت نیست! شما هنوز آن را رمزگشایی نمی کنید، فقط پول خرج کنید و به سازندگان تروجان کمک کنید. این ویروس برای رمزگشایی طراحی نشده است.

ویروس پتیا چگونه از خود محافظت کنیم

بیایید نگاهی دقیق تر به محافظت در برابر ویروس پتیا بیندازیم:

- قبلاً به به روز رسانی سیستم اشاره کردم. این مهمترین نکته است. حتی اگر سیستم شما غیرقانونی است، باید آپدیت MS17-010 را دانلود و نصب کنید.

- "نمایش پسوند فایل" را در تنظیمات ویندوز روشن کنید. به لطف این، می توانید پسوند فایل را ببینید و موارد مشکوک را حذف کنید. فایل ویروس دارای پسوند exe است.

- برگردیم به نامه ها. روی پیوندها یا پیوستهای افرادی که نمیشناسید کلیک نکنید. و به طور کلی، در طول قرنطینه، لینک های موجود در نامه (حتی از افرادی که می شناسید) را دنبال نکنید.

- توصیه می شود کنترل حساب کاربری را فعال کنید.

- فایل های مهم را در رسانه های قابل جابجایی کپی کنید. قابل کپی کردن در فضای ابری این شما را از بسیاری از مشکلات خلاص می کند. اگر Petya روی رایانه شخصی شما ظاهر شود، پس از فرمت کردن هارد دیسک، نصب یک سیستم عامل جدید کافی است.

- یک آنتی ویروس خوب نصب کنید. مطلوب است که آن نیز یک فایروال باشد. به طور معمول، چنین آنتی ویروس هایی دارای کتیبه Security در انتهای آن هستند. اگر داده های مهمی در رایانه خود دارید، نباید در آنتی ویروس ذخیره کنید.

- با نصب یک آنتی ویروس مناسب، فراموش نکنید که پایگاه داده های آن را به روز کنید.

ویروس Petya چگونه حذف شود

این یک سوال سخت است. اگر Petya روی رایانه شما کار کرده باشد، اساساً چیزی برای حذف وجود نخواهد داشت. در سیستم، تمام فایل ها پراکنده خواهند شد. به احتمال زیاد، دیگر نمی توانید آنها را سازماندهی کنید. شما مجبور نیستید به دزدها پول بدهید. فرمت کردن دیسک و نصب مجدد سیستم باقی مانده است. پس از فرمت و نصب مجدد سیستم، ویروس ناپدید می شود.

همچنین، می خواهم اضافه کنم - این آفت تهدیدی برای سیستم ویندوز است. اگر سیستم دیگری دارید، به عنوان مثال، سیستم Rosa روسیه، نباید از این ویروس باج افزار بترسید. همین امر در مورد دارندگان تلفن نیز صدق می کند. اکثر آنها اندروید، آی او اس و ... را نصب کرده اند. بنابراین، صاحبان سلول چیزی برای نگرانی ندارند.

همچنین، اگر شما یک فرد ساده هستید و صاحب یک شرکت بزرگ نیستید، به احتمال زیاد مهاجمان به شما علاقه ای ندارند. آنها به شرکت های بزرگی نیاز دارند که 300 دلار برای آنها هیچ معنایی ندارد و واقعاً چه کسی می تواند این پول را به آنها بپردازد. اما، این بدان معنا نیست که ویروس نمی تواند روی رایانه شما نفوذ کند. بهتر است مطمئن شوید!

با این حال، بیایید امیدوار باشیم که ویروس پتیا شما را دور بزند! مراقب اطلاعات خود در رایانه خود باشید. موفق باشید!

امروز، یک ویروس باج افزار به کامپیوترهای بسیاری در بخش های عمومی، تجاری و خصوصی اوکراین حمله کرد

حمله هکری بیسابقه بسیاری از رایانهها و سرورها را در سازمانهای دولتی و سازمانهای تجاری در سراسر کشور از کار انداخت.

یک حمله سایبری در مقیاس بزرگ و با دقت برنامه ریزی شده امروز زیرساخت های حیاتی بسیاری از شرکت ها و شرکت های دولتی را از کار انداخت. این توسط سرویس امنیتی (SBU) گزارش شده است.

با شروع از ناهار، اینترنت به گزارشهایی مبنی بر آلودگی رایانهای در بخشهای دولتی و خصوصی تبدیل شد. نمایندگان سازمان های دولتی حملات هکری به زیرساخت های فناوری اطلاعات خود را گزارش کرده اند.

به گفته SBU، عفونت عمدتاً به دلیل باز شدن فایل های word و pdf بود که مهاجمان از طریق ایمیل ارسال می کردند. باج افزار Petya.A از یک آسیب پذیری شبکه در سیستم عامل ویندوز سوء استفاده کرد. برای باز کردن قفل داده های رمزگذاری شده، مجرمان سایبری خواستار پرداختی به بیت کوین به مبلغ 300 دلار شدند.

الکساندر تورچینوف، دبیر شورای امنیت ملی و دفاع گفت که سازمان های دولتی که در مدار محافظت شده - یک گره اینترنتی ویژه - قرار گرفتند، آسیبی ندیده اند. ظاهراً کابینه وزیران توصیه های مرکز ملی امنیت سایبری را به درستی اجرا نکرد زیرا رایانه های دولتی تحت تأثیر Petya.A قرار گرفتند. وزارت دارایی، چرنوبیل، Ukrenergo، Ukrposhta، Novaya Pochta و تعدادی از بانک ها نتوانستند در برابر حمله امروز مقاومت کنند.

برای مدتی، صفحات اینترنتی SBU، پلیس سایبری و سرویس دولتی برای ارتباطات ویژه و حفاظت اطلاعات (GSSSZI) حتی باز نشدند.

تا عصر روز سهشنبه، 27 ژوئن، هیچ یک از سازمانهای مجری قانون که مسئول مبارزه با حملات سایبری هستند، فاش نکردهاند که Petya.A از کجا آمده یا چه کسی پشت سر او است. SBU، پلیس سایبری (که وب سایت آن تمام روز خاموش بود)، و SSISSI در مورد میزان آسیب ناشی از ویروس باج افزار سکوت المپیک را حفظ کردند.

حمله این ویروس به رایانه های شرکت های دولتی و خصوصی اوکراین از ساعت 11:30 صبح آغاز شد. بانکهای بزرگ، زنجیرههای خردهفروشی، اپراتورهای تلفن همراه، شرکتهای دولتی، تأسیسات زیربنایی و صنایع خدماتی مورد حمله قرار گرفتند.

این ویروس کل خاک اوکراین را در بر گرفت، تا ساعت 17:00 اطلاعاتی مبنی بر این که حمله در غرب کشور، در Transcarpathia نیز ثبت شده است: در اینجا، در ارتباط با ویروس، شعب OTR Bank و Ukrsotsbank بسته شدند. .

سایت Korrespondent.net، محبوب در اوکراین، و کانال تلویزیونی 24 کار نمی کنند. تعداد شرکت هایی که تحت تأثیر این حمله قرار گرفته اند ساعت به ساعت در حال افزایش است. در حال حاضر، بسیاری از شعب بانک در اوکراین کار نمی کنند. به عنوان مثال، در دفاتر Ukrsotsbank، کامپیوترها به سادگی بوت نمی شوند. دریافت یا ارسال پول، پرداخت رسید و غیره غیرممکن است. در عین حال ، هیچ مشکلی در PrivatBank وجود ندارد ، "خبرنگار کیف RT گزارش می دهد.

این ویروس فقط کامپیوترهایی را که روی سیستم عامل ویندوز کار می کنند آلوده می کند. جدول فایل اصلی هارد دیسک را رمزگذاری می کند و از کاربران برای رمزگشایی پول اخاذی می کند. در این مورد، شبیه به ویروس باج افزار WannaCry است که توسط بسیاری از شرکت ها در سراسر جهان مورد حمله قرار گرفته است. در همان زمان، نتایج بررسی رایانههای آلوده قبلاً ظاهر شده است که نشان میدهد ویروس تمام یا بیشتر اطلاعات روی دیسکهای آلوده را از بین میبرد.

در حال حاضر، ویروس به عنوان mbr locker 256 شناسایی شده است، اما نام دیگری در رسانه ها رایج شده است - Petya.

از کیف تا چرنوبیل

این ویروس همچنین به متروی کیف که در حال حاضر برای پرداخت با کارت های بانکی با مشکل مواجه است، برخورد کرده است.

بسیاری از تاسیسات زیرساختی بزرگ مانند اپراتور راه آهن دولتی Ukrzaliznytsia، فرودگاه Boryspil آسیب دیدند. با این حال، در حالی که آنها به طور عادی کار می کنند، سیستم ناوبری هوایی تحت تأثیر این ویروس قرار نگرفته است، اگرچه Boryspil قبلاً هشداری در مورد تغییرات احتمالی در برنامه منتشر کرده است و هیئت ورودی در خود فرودگاه کار نمی کند.

در ارتباط با این حمله، دو تا از بزرگترین اپراتورهای پستی در کشور در کار خود با مشکلاتی روبرو هستند: شرکت دولتی Ukrposhta و خصوصی Novaya Pochta. دومی اعلام کرد که امروز هیچ هزینه ای برای ذخیره بسته ها وجود نخواهد داشت و Ukrposhta در تلاش است تا با کمک SBU پیامدهای حمله را به حداقل برساند.

به دلیل خطر آلودگی، وب سایت های سازمان هایی که تحت تأثیر ویروس قرار نگرفته اند نیز کار نمی کنند. به همین دلیل، برای مثال، سرورهای وب سایت اداره دولتی شهر کیف و همچنین وب سایت وزارت امور داخلی اوکراین غیرفعال شدند.

مقامات اوکراینی به طور قابل پیش بینی ادعا می کنند که حملات از روسیه انجام می شود. الکساندر تورچینوف، دبیر شورای امنیت ملی و دفاع اوکراین در این باره گفت. وب سایت رسمی این وزارتخانه به نقل از او می گوید: «در حال حاضر، پس از انجام تجزیه و تحلیل اولیه از ویروس، می توانیم در مورد ردپای روسی صحبت کنیم.

تا ساعت 5:30 بعد از ظهر، ویروس حتی به نیروگاه هسته ای چرنوبیل نیز رسیده بود. ولودیمیر ایلچوک، رئیس شیفت نیروگاه هسته ای چرنوبیل، این موضوع را به نشریه Ukrayinska Pravda گزارش داد.

اطلاعات اولیه مبنی بر آلوده شدن برخی از رایانه ها به ویروس وجود دارد. بنابراین، به محض شروع این حمله هکری، دستور شخصی به کارکنان رایانه در مکانهای پرسنل داده شد تا رایانههای خود را خاموش کنند.

حمله به شیرینی و نفت و گاز

چندین شرکت روسی نیز در روز سهشنبه 27 ژوئن هک شدند، از جمله غولهای نفت و گاز Rosneft و Bashneft، شرکت متالورژی Evraz، Home Credit Bank که شعبههای آن فعالیت خود را به حالت تعلیق درآوردهاند، و همچنین دفاتر نمایندگی روسیه Mars، Nivea، Mondelez. بین المللی، TESA و تعدادی دیگر از شرکت های خارجی.

- رویترز

- ماکسیم شمتوف

حدود ساعت 14:30 به وقت مسکو، Rosneft از حمله هکری قدرتمند به سرورهای این شرکت خبر داد. در همان زمان، میکروبلاگ این شرکت در توییتر اشاره می کند که این حمله می توانست به عواقب جدی منجر شود، اما به دلیل انتقال به سیستم کنترل فرآیند تولید پشتیبان، نه تولید و نه آماده سازی روغن متوقف نشد.

پس از این حمله سایبری، وب سایت شرکت های روس نفت و باشنفت برای مدتی از دسترس خارج شد. روسنفت همچنین انتشار اطلاعات نادرست در مورد این حمله را غیرقابل قبول اعلام کرد.

انتشار دهندگان پیام های وحشت نادرست به عنوان همدستان سازمان دهندگان حمله تلقی شده و به همراه آنها پاسخگو خواهند بود.

— Rosneft Oil Company PJSC (@RosneftRu) 27 ژوئن 2017

این شرکت گفت: "توزیع کنندگان پیام های وحشت نادرست به عنوان همدست سازمان دهندگان حمله تلقی می شوند و به همراه آنها پاسخگو خواهند بود."

در همان زمان، روس نفت خاطرنشان کرد که این شرکت در رابطه با این حمله سایبری به سازمان های مجری قانون مراجعه کرده و ابراز امیدواری کرد که این حادثه ربطی به "روال های قضایی فعلی" نداشته باشد. روز سه شنبه، 27 ژوئن، دادگاه داوری باشکریا رسیدگی به اصل ادعای روس نفت، باشنفت و باشکریا علیه AFK Sistema به مبلغ 170.6 میلیارد روبل را آغاز کرد.

WannaCry Jr.

در عین حال، حمله هکرها بر عملکرد سیستم های رایانه ای ریاست جمهوری روسیه و وب سایت رسمی کرملین تأثیری نداشت که به گفته TASS، سخنگوی مطبوعاتی ریاست جمهوری دیمیتری پسکوف، "به طور پایدار کار می کند."

کنسرن Rosenergoatom خاطرنشان کرد که حمله هکرها همچنین تأثیری بر عملکرد نیروگاه های هسته ای روسیه نداشته است.

شرکت دکتر وب در وب سایت خود اعلام کرد که، علیرغم شباهت، حمله فعلی با استفاده از ویروسی انجام شده است که با باج افزار شناخته شده Petya، به ویژه مکانیسم انتشار تهدید متفاوت است.

این شرکت گفت: «در میان قربانیان این حمله سایبری، شبکههای باشنفت، روسنفت، موندلز اینترنشنال، مارس، نیوآ، TESA و غیره بودند. در همان زمان، سرویس مطبوعاتی مریخ در روسیه اعلام کرد که این حمله سایبری تنها برای برند رویال کنین، تولیدکننده غذای حیوانات خانگی، و نه برای کل شرکت، سیستمهای فناوری اطلاعات را با مشکل مواجه کرده است.

آخرین حمله هکری بزرگ به شرکت ها و مؤسسات دولتی روسی در 12 می به عنوان بخشی از یک عملیات گسترده توسط هکرهای ناشناس رخ داد که با استفاده از ویروس رمزگذاری WannaCry به رایانه های ویندوز در 74 کشور جهان حمله کردند.

روز سهشنبه، کنستانتین کوساچف، رئیس کمیته بینالمللی شورای فدراسیون، در نشست کمیسیون شورای فدراسیون درباره حفاظت از حاکمیت دولت، گفت که حدود 30 درصد از کل حملات سایبری به روسیه از سوی ایالات متحده انجام میشود. ایالت ها.

ریانووستی به نقل از کوساچف گفت: «بیش از 2 درصد از تعداد کل حملات سایبری از خاک روسیه به رایانه های آمریکایی انجام می شود، در حالی که 28 تا 29 درصد از ایالات متحده به زیرساخت های الکترونیکی روسیه انجام می شود.

به گفته کاستین رایو، رئیس تیم تحقیقاتی بین المللی آزمایشگاه کسپرسکی، ویروس پتیا در بسیاری از کشورهای جهان گسترش یافته است.

نوع باج افزار Petrwrap/Petya با تماس [ایمیل محافظت شده]با گسترش در سراسر جهان، تعداد زیادی از کشورهای آسیب دیده است.

روز سه شنبه، ویروس Petya/PetWrap/NotPetya به موسسات و شرکت ها در روسیه، اوکراین، اروپا و ایالات متحده حمله کرد و در مجموع حدود 2000 قربانی داشت. این بدافزار دادهها را روی رایانهها رمزگذاری میکرد و باج به بیتکوین میخواست. ما می گوییم که چه نوع ویروسی است، چه کسی از آن رنج برده است و چه کسی آن را ایجاد کرده است.

این ویروس چیست؟

نرم افزار مخربی که به عنوان پیوست ایمیل ظاهر می شود. اگر کاربر آن را دانلود کرده و به عنوان مدیر اجرا کند، برنامه کامپیوتر را مجددا راه اندازی می کند و عملکرد بررسی دیسک ادعا شده را شروع می کند، اما در واقع ابتدا بخش بوت و سپس بقیه فایل ها را رمزگذاری می کند. پس از آن، کاربر پیامی را مشاهده می کند که در ازای دریافت کد رمزگشایی داده، مبلغی معادل 300 دلار به بیت کوین پرداخت می کند.

❗️ویروس "پتیا" در عمل. مراقب باشید، ویندوز را به روز کنید، هیچ پیوندی را که از طریق نامه ارسال می شود باز نکنید pic.twitter.com/v2z7BAbdZx

- نامه (@Bykvu) 27 ژوئن 2017

یک ویروس چگونه کار می کند

ویروس پتیا اینگونه عمل کرد. اولین نسخه آن در بهار 2016 پیدا شد. آزمایشگاه کسپرسکی ادعا کرد که دادههای روی یک دیسک رمزگذاری شده قابل بازیابی هستند. دستور رمزگشایی سپس توسط ویرایشگر Geektimes، Maxim Agadzhanov منتشر شد. نسخه های دیگری از رمزگشاها وجود دارد. ما نمی توانیم تأیید کنیم که آنها چقدر مؤثر هستند و آیا آنها برای نسخه های جدید ویروس مناسب هستند یا خیر. نیکیتا کنیش، متخصص امنیت اطلاعات در GitHub می نویسد که آنها مناسب نیستند. در حال حاضر هیچ وسیله ای برای مبارزه با ویروس پس از عفونت وجود ندارد.

ناشناخته است که اکنون با چه نسخه ای از ویروس سروکار داریم. علاوه بر این، تعدادی از کارشناسان معتقدند که ما با پتیا سروکار نداریم. سرویس امنیتی اوکراین (SBU) اعلام کرد که موسسات و شرکت های دولتی این کشور مورد حمله ویروس Petya.A قرار گرفته اند و بازیابی اطلاعات رمزگذاری شده غیرممکن است. سه شنبه عصر در آزمایشگاه کسپرسکی گزارش شده استکه "این Petya نیست"، بلکه نوع جدیدی از ویروس به نام NotPetya متخصصان است. در شرکت دکتر وب نیز همین امر در نظر گرفته شده است. یاهو نیوز به نقل از کارشناسان ناشناس می نویسد که ما در مورد یک اصلاح Petya به نام PetrWrap صحبت می کنیم. سیمانتک گفت که ما هنوز در مورد پتیا صحبت می کنیم.

رئیس تیم تحقیقاتی بین المللی آزمایشگاه کسپرسکی کاستین رایو می نویسدکه ویروس از طریق نامه هایی از آدرس او نیز منتشر می شود مطلعکه Petya/PetWrap/NotPetya در 18 ژوئن گردآوری کرد.

یک نسخه از صفحه باج (عکس: وبلاگ Avast)

آزمایشگاه کسپرسکی همچنین معتقد است که ویروس جدید از همان آسیبپذیری در ویندوز استفاده میکند که WannaCry. این بدافزار در 12 مه به رایانههای سراسر جهان حمله کرد. او همچنین داده ها را روی رایانه رمزگذاری کرد و باج خواست. در میان قربانیان، وزارت امور داخلی روسیه و اپراتور تلفن همراه مگافون بودند. مایکروسافت این آسیبپذیری را در ماه مارس حذف کرد: کسانی که سیستم را بهروزرسانی نکردند از WannaCry و Petya/PetrWrap/NotPetya رنج بردند.

چه کسی از آن رنج می برد؟

اوکراین

عکس از سوپرمارکت ROST خارکف، که کامپیوترهای آن نیز تحت تأثیر ویروس قرار گرفتند

— اوکراین / اوکراین (@Ukraine) 27 ژوئن 2017

توییتر رسمی اوکراین در تلاش است تا با کمک میم "این خوب است" شهروندان را شاد کند.

شرکت های بزرگ Kyivvodokanal، Novus، Epicenter، Arcellor Mittal، Arterium، Farmak، بوریس کلینیک، بیمارستان Feofaniya، Ukrtelecom، Ukrposhta، شعبه اوکراینی سوپرمارکت های زنجیره ای Auchan، پمپ بنزین های Shell، WOG، Klo و TNK.

رسانه: Korrespondent.net، KP در اوکراین، Obozrevatel، Channel 24، STB، Inter، Novy Kanal، ATR، Radio Lux، Maximum و Era-FM.

یک کامپیوتر در کابینه وزیران اوکراین (عکس: پاول روزنکو)

حمله ویروس "پتیا" برای ساکنان بسیاری از کشورها یک شگفتی ناخوشایند بود. هزاران رایانه آلوده شده اند و در نتیجه کاربران اطلاعات مهم ذخیره شده در هارد دیسک خود را از دست داده اند.

البته اکنون هیجانات پیرامون این حادثه فروکش کرده است، اما هیچکس نمی تواند تضمین کند که این اتفاق دیگر تکرار نخواهد شد. به همین دلیل بسیار مهم است که از رایانه خود در برابر تهدید احتمالی محافظت کنید و خطرات غیر ضروری را متحمل نشوید. چگونه می توان این کار را به طور موثر انجام داد و در زیر مورد بحث قرار خواهد گرفت.

عواقب حمله

قبل از هر چیز باید عواقب فعالیت کوتاه Petya.A را به یاد داشته باشیم. تنها در چند ساعت ده ها شرکت اوکراینی و روسی آسیب دیدند. اتفاقاً در اوکراین، کار بخش های رایانه مؤسساتی مانند Dniproenergo، Novaya Pochta و Kyiv Metro تقریباً به طور کامل فلج شده بود. علاوه بر این، برخی از سازمان های دولتی، بانک ها و اپراتورهای تلفن همراه از خود در برابر ویروس پتیا محافظت نکردند.

در کشورهای اتحادیه اروپا نیز باج افزار توانست دردسرهای زیادی را انجام دهد. شرکت های فرانسوی، دانمارکی، بریتانیایی و بین المللی قطعی موقتی مربوط به حمله ویروس کامپیوتری پتیا را گزارش کرده اند.

همانطور که می بینید، تهدید واقعا جدی است. و حتی با وجود این واقعیت که مهاجمان موسسات مالی بزرگ را به عنوان قربانیان خود انتخاب کردند، کاربران عادی کمتر آسیب دیدند.

پتیا چگونه کار می کند؟

برای درک چگونگی محافظت از خود در برابر ویروس پتیا، ابتدا باید نحوه عملکرد آن را درک کنید. بنابراین، بدافزار یک بار روی یک کامپیوتر، یک رمزگذار مخصوص را از اینترنت دانلود میکند که Master Boot Record را آلوده میکند. این قسمت جداگانه روی هارد دیسک است که از چشم کاربر پنهان است و برای بوت کردن سیستم عامل طراحی شده است.

برای کاربر، این فرآیند مانند عملکرد استاندارد برنامه Check Disk پس از یک خرابی ناگهانی سیستم به نظر می رسد. کامپیوتر به طور ناگهانی راه اندازی مجدد می شود و پیامی در مورد بررسی هارد دیسک برای وجود خطا و عدم قطع برق روی صفحه ظاهر می شود.

به محض پایان یافتن این فرآیند، صفحه نمایشی با اطلاعاتی درباره قفل کردن رایانه ظاهر می شود. سازندگان ویروس Petya از کاربر می خواهند که باج 300 دلاری (بیش از 17.5 هزار روبل) را بپردازد و در ازای آن قول می دهند کلید مورد نیاز برای از سرگیری رایانه شخصی را ارسال کنند.

جلوگیری

منطقی است که جلوگیری از ابتلا به ویروس کامپیوتری Petya بسیار ساده تر از مقابله با عواقب آن است. برای ایمن سازی رایانه شخصی خود:

- همیشه آخرین به روز رسانی های سیستم عامل را نصب کنید. در اصل، همین امر برای همه نرم افزارهای نصب شده روی رایانه شخصی شما صدق می کند. به هر حال، "Petya" نمی تواند به رایانه های دارای MacOS و Linux آسیب برساند.

- از آخرین نسخه های آنتی ویروس استفاده کنید و فراموش نکنید که پایگاه داده های آن را به روز کنید. بله، توصیه پیش پا افتاده است، اما همه آن را دنبال نمی کنند.

- فایل های مشکوکی که از طریق ایمیل برای شما ارسال می شود را باز نکنید. همچنین، همیشه برنامه های دانلود شده از منابع مشکوک را بررسی کنید.

- از اسناد و فایل های مهم به طور منظم نسخه پشتیبان تهیه کنید. بهتر است آنها را در یک رسانه جداگانه یا در "ابر" (Google Drive، Yandex.Disk و غیره) ذخیره کنید. به لطف این، حتی اگر اتفاقی برای رایانه شما بیفتد، اطلاعات ارزشمند تحت تأثیر قرار نمی گیرند.

یک فایل توقف ایجاد کنید

توسعه دهندگان برنامه های ضد ویروس پیشرو نحوه حذف ویروس Petya را کشف کرده اند. به طور دقیق تر، به لطف تحقیقات خود، آنها توانستند بفهمند که در مراحل اولیه آلودگی، باج افزار سعی می کند یک فایل محلی را در رایانه پیدا کند. اگر او موفق شود، ویروس کار خود را متوقف می کند و به رایانه شخصی آسیب نمی رساند.

به عبارت ساده، می توانید به صورت دستی نوعی فایل توقف ایجاد کنید و در نتیجه از رایانه خود محافظت کنید. برای این:

- Folder Options را باز کنید و تیک "Hide extensions for known file types" را بردارید.

- یک فایل جدید با notepad ایجاد کنید و آن را در پوشه C:/Windows قرار دهید.

- نام سند ایجاد شده را با نام "perfc" تغییر دهید. سپس به گزینه Read Only بروید و آن را فعال کنید.

اکنون ویروس "Petya" با وارد شدن به رایانه شما نمی تواند به آن آسیب برساند. اما به خاطر داشته باشید که مهاجمان ممکن است در آینده بدافزار را اصلاح کنند و روش ایجاد فایل توقف ناکارآمد شود.

اگر عفونت قبلا رخ داده باشد

وقتی کامپیوتر خود به خود راه اندازی مجدد می شود و Check Disk شروع به کار می کند، ویروس تازه شروع به رمزگذاری فایل ها می کند. در این صورت، همچنان می توانید با انجام کارهای زیر اطلاعات خود را ذخیره کنید:

- کامپیوتر خود را فورا خاموش کنید. این تنها راهی است که می توانید از انتشار ویروس جلوگیری کنید.

- در مرحله بعد، باید هارد دیسک خود را به رایانه دیگری متصل کنید (اما نه به صورت بوت شدنی!) و اطلاعات مهم را از آن کپی کنید.

- پس از آن، باید هارد دیسک آلوده را به طور کامل فرمت کنید. طبیعتاً پس از آن باید سیستم عامل و سایر نرم افزارها را مجدداً روی آن نصب کنید.

علاوه بر این، می توانید سعی کنید از یک دیسک بوت مخصوص برای درمان ویروس Petya استفاده کنید. به عنوان مثال، آنتی ویروس کسپرسکی، برنامه Kaspersky Rescue Disk را برای این منظور فراهم می کند که با دور زدن سیستم عامل کار می کند.

آیا باید به زورگیران پول بدهم؟

همانطور که قبلا ذکر شد، سازندگان Petya از کاربرانی که رایانههایشان آلوده شده است، 300 دلار باج میخواهند. به گفته زورگیران، پس از پرداخت مبلغ مشخص شده، کلیدی برای مالباختگان ارسال می شود که مسدود شدن اطلاعات را رفع می کند.

مشکل این است که کاربری که می خواهد رایانه خود را به حالت عادی بازگرداند، باید از طریق ایمیل برای مهاجمان بنویسد. با این حال، تمام باج افزارهای ایمیل به سرعت توسط سرویس های مجاز مسدود می شوند، بنابراین تماس با آنها به سادگی غیرممکن است.

علاوه بر این، بسیاری از توسعه دهندگان پیشرو نرم افزار ضد ویروس مطمئن هستند که باز کردن قفل رایانه آلوده به Petya با هر کدی کاملاً غیرممکن است.

همانطور که احتمالاً متوجه شدید، ارزش پرداخت به زورگیران را ندارد. در غیر این صورت، نه تنها با یک رایانه شخصی غیر کار می کنید، بلکه مقدار زیادی پول نیز از دست خواهید داد.

آیا حملات جدیدی رخ خواهد داد

ویروس پتیا اولین بار در مارس 2016 کشف شد. سپس کارشناسان امنیتی به سرعت متوجه این تهدید شدند و از توزیع انبوه آن جلوگیری کردند. اما در پایان ژوئن 2017، حمله دوباره تکرار شد که منجر به عواقب بسیار جدی شد.

بعید است که همه چیز به همین جا ختم شود. حملات باج افزار غیر معمول نیستند، بنابراین مهم است که همیشه از رایانه خود محافظت کنید. مشکل این است که هیچ کس نمی تواند پیش بینی کند که عفونت بعدی چه فرمتی خواهد داشت. به هر حال، همیشه ارزش دارد که توصیه های ساده ارائه شده در این مقاله را دنبال کنید تا از این طریق خطرات را به حداقل برسانید.