Az operációs rendszer kiszolgáló és kliens részeinek kombinációját, amelyek egy adott típusú számítógépes erőforráshoz hálózaton keresztül hozzáférést biztosítanak, hálózati szolgáltatásnak nevezzük. A fenti példában az operációs rendszer kliens és szerver részei, amelyek együttesen biztosítják a hálózati hozzáférést a számítógép fájlrendszeréhez, egy fájlszolgáltatást alkotnak.

A hálózati szolgáltatásról azt mondják, hogy szolgáltatáskészletet nyújt a hálózati felhasználóknak. Ezeket a szolgáltatásokat néha hálózati szolgáltatásoknak is nevezik (az angol „service” szóból). Meg kell jegyezni, hogy a szakirodalomban ezt a kifejezést „szolgáltatásnak”, „szolgáltatásnak” és „szolgáltatásnak” fordítják. Bár ezeket a kifejezéseket időnként felcserélhetően használják, szem előtt kell tartani, hogy bizonyos esetekben a kifejezések jelentésének különbsége alapvető. A továbbiakban a szövegben „szolgáltatás” alatt egy bizonyos szolgáltatáskészletet megvalósító hálózati komponenst értünk, „szolgáltatás” alatt pedig a szolgáltatás által nyújtott szolgáltatáskészlet leírását értjük. A szolgáltatás tehát interfész a szolgáltatás fogyasztója és a szolgáltató (szolgáltatás) között.

Minden szolgáltatás egy adott típushoz van társítva hálózati erőforrásokés/vagy ezekhez az erőforrásokhoz való hozzáférés bizonyos módja. Például egy nyomtatási szolgáltatás hozzáférést biztosít a hálózati felhasználóknak a hálózaton lévő megosztott nyomtatókhoz, és nyomtatási szolgáltatást biztosít, míg a levelezési szolgáltatás hozzáférést biztosít a információs forrás hálózatok -- e-maileket. Az erőforrásokhoz való hozzáférés módja különbözik, például a szolgáltatástól távoli hozzáférés-- biztosítja a felhasználókat számítógép hálózat hozzáférést biztosít minden erőforrásához telefonos kapcsolaton keresztül telefon csatornák. Egy adott erőforráshoz, például nyomtatóhoz való távoli hozzáféréshez a Remote Access szolgáltatás kommunikál a Nyomtatási szolgáltatással. A hálózati operációs rendszer felhasználói számára a legfontosabbak a fájlszolgáltatás és a nyomtatási szolgáltatás.

A hálózati szolgáltatások közül kiemelhetjük azokat, amelyek nem az átlagfelhasználónak, hanem a rendszergazdának szólnak. Az ilyen szolgáltatásokat a hálózat működésének megszervezésére használják. Például a Novell NetWare 3.x operációs rendszer Bindery szolgáltatása lehetővé teszi a rendszergazdának, hogy adatbázist tartson fenn a hálózati felhasználókról az adott operációs rendszert futtató számítógépen. Progresszívebb megközelítés a központosított súgószolgáltatás, vagy más szóval címtárszolgáltatás létrehozása, amely nemcsak az összes hálózati felhasználóról, hanem az összes szoftver- és hardverelemről is adatbázist tart fenn. A Novell NDS-t és a Banyan's StreetTalkot gyakran említik címtárszolgáltatások példájaként. Az adminisztrátornak szolgáltatásokat nyújtó hálózati szolgáltatások további példái a hálózati forgalom rögzítését és elemzését lehetővé tevő hálózatfigyelő szolgáltatás, a biztonsági szolgáltatás, amelynek funkciói közé tartozhat különösen a logikai bejelentkezési eljárás végrehajtása jelszó-ellenőrzéssel, a Tartalékmásolatés archiválás. A hálózati operációs rendszerek általános kínálatában elfoglalt helye attól függ, hogy az operációs rendszer milyen gazdag szolgáltatásokat kínál a végfelhasználók, alkalmazások és hálózati rendszergazdák számára.

A hálózati szolgáltatások természetüknél fogva kliens-szerver rendszerek. Amióta bármilyen hálózati szolgáltatás Természetesen létrejön a kérések forrása (kliens) és a kérések végrehajtója (szerver), ekkor bármely hálózati szolgáltatás két aszimmetrikus részből áll - kliensből és szerverből (2.2. ábra). Egy hálózati szolgáltatás képviselhető ebben operációs rendszer vagy mindkét (kliens és szerver) rész, vagy csak az egyik rész.

Rizs. 2.2

Általában azt mondják, hogy a szerver biztosítja az erőforrásait a kliensnek, és a kliens használja azokat. Meg kell jegyezni, hogy amikor egy hálózati szolgáltatás egy bizonyos szolgáltatást nyújt, akkor nem csak a szerver, hanem a kliens erőforrásait is felhasználják. A kliens erőforrásainak jelentős részét (lemezterület, CPU-idő stb.) a hálózati szolgáltatás fenntartására fordíthatja. Például a megvalósítás során postai szolgáltatás az ügyfél lemeze tartalmazhatja a kiterjedt levelezést tartalmazó adatbázis helyi másolatát. Ebben az esetben az ügyfél megteszi Nagyszerű munka különböző formátumú üzenetek generálásakor, beleértve az összetett multimédiát is, támogatja a címjegyzék karbantartását és számos egyéb segédmunkát végez. Az alapvető különbség a kliens és a szerver között, hogy a kliens mindig kezdeményezője a hálózati szolgáltatás által végzett munkának, a szerver pedig mindig passzív módban várja a kéréseket. Például, levelezőszerver csak akkor kézbesíti a leveleket a felhasználó számítógépére, ha kérés érkezik tőle levelező kliens.

A kliens és a szerver részek közötti interakció általában szabványosított, így egy szervertípust úgy lehet kialakítani, hogy az ügyfelekkel együttműködjön különböző típusok, megvalósítva különböző utakés talán különböző gyártóktól. Ennek egyetlen feltétele, hogy a klienseknek és a szervernek támogassanak egy közös szabványos kommunikációs protokollt.

A kiélezett versenykörnyezetben az üzleti élet elvárja az informatikai részlegtől, így az informatikai vezetőtől is, hogy biztosítsa az informatikai rendszerek és szolgáltatások magas rendelkezésre állását, valamint a változó és nem mindig kiszámítható követelményeknek megfelelő fejlesztését. Mivel a hálózatok és a hálózati szolgáltatások (maga az adatátvitel, valamint a telefonálás, a videokonferencia, a vállalati informatikai erőforrásokhoz való távoli telephelyekről való hozzáférés stb.) kritikus fontosságúak az IT egészének működése szempontjából, megbízhatóságuk biztosítása a legfontosabb feladat. különös jelentősége.

Kockázatok

Az akadályok első csoportja a kockázat. Lehetetlen teljesen elkerülni őket, azonban kezelni és minimalizálni lehet és kell őket.

Technikai kockázatok. Még a legfejlettebb technológia is megbukhat. Felmérni kell lehetséges következményeiüzleti hibákat, és tegyen intézkedéseket azok kiegyenlítésére vagy minimalizálására.

Emberi kockázatok. A személyi fluktuáció, a megfelelő munkatárs átmeneti elérhetetlensége, vagy az adott szakember nem megfelelő képzettsége megnehezítheti vagy ellehetetlenítheti az informatikai részleg feladatainak ellátását egy kritikus pillanatban.

Pénzügyi kockázatok. Az előre nem látható problémák, mint például a nagyarányú meghibásodások, az internetes támadások következményeinek felszámolása, az információs rendszerek vagy szolgáltatások sürgős bővítése vagy bevezetése nem mindig támasztja alá elegendő költségvetési tartalékkal, ideértve a tőkét is.

Szervezeti kockázatok . Nehéz és nem kifizetődő egy vállalkozás számára a ritkán használt összetett folyamatok megszervezése és karbantartása, mint például a nagy léptékű hibák vagy tömeges migráció kiküszöbölése. Gyakran vannak hiányosságok a munkafolyamatokban és a dokumentációban, amelyek általában költségmegtakarítással is járnak.

Ellenőrzés

A hálózat és a hálózati szolgáltatások egy felügyeleti entitásnak tekinthetők, amelyen belül az IT-menedzser számos funkciót szervez és irányít, beleértve:

- hálózati berendezések és szolgáltatások kezelése (adminisztráció);

- helyi támogatás a berendezések és szolgáltatások felhasználóinak, különösen távoli helyszíneken. A helyi támogatást gyakran az informatikai részlegen kívüli erőforrások biztosítják, ami tovább bonyolítja az irányítási feladatot;

- ellátás és logisztika;

- hálózatfejlesztés - tervezés, tervezés, kivitelezés;

- harmadik felek (szállítók, vállalkozók, internet- és telefonszolgáltatók) menedzselése, tevékenységük összehangolása a belső informatikai csapattal és egymás között;

- költségvetés elkészítése, beleértve a kiadási tételek előrejelzését és a költségvetési kiadások nyomon követését, valamint a költségvetés kiigazítását előre nem látható kiadások esetén;

- személyzeti menedzsment. Az alkalmazottak toborzása, képzése, fejlesztése és megtartása nemcsak a HR-részleg feladata, hanem sok erőfeszítést és időt igényel a közvetlen vezetőktől.

Az irányítás költséges folyamat. Erőforrások bevonását igényli, függetlenül attól, hogy ezeket hogyan ellenőrzik, és hogy a kapcsolódó költségeket felmérik-e. Jó, ha a különböző folyamatok és funkciók irányítására vezetőket vagy koordinátorokat neveznek ki, a műszaki szakembereket, vezetőket erre a célra elterelik. Fennáll annak a veszélye, hogy az irányítást mikromenedzsmentre redukálják, és felaprózzák a vezetési feladatokat és folyamatokat. Az eredmény az improduktív költségek növekedése.

Erőforrások

Az erőforrások mindig korlátozottak, évről évre szigorodnak a korlátozások, és az informatikai vezetőnek e korlátozások figyelembevételével kell keresnie a felsorolt problémák megoldását.

A költségvetés sosem elég. Kevés informatikai vezető tartja elegendőnek informatikai költségvetését, és a jelenlegi gazdasági környezet és a cégek egyre romló pénzügyi teljesítménye még nagyobb költségcsökkentést eredményez. A világ valutáinak elmúlt években megemelkedett árfolyama éppen ellenkezőleg, felfelé tolja a költségeket – az IT-költségek devizakomponense változatlanul magas.

Az emberi erőforrások korlátozottak. Sőt, ez vonatkozik mind a belső erőforrásokra - a teljes munkaidős és szabadúszó alkalmazottakra, mind a munkaerő-piaci erőforrásokra, különösen a nagyvárosokon kívül. Szakemberekkel magas szint vagy ritka profil, a helyzet még bonyolultabb.

Számos vállalat szembesült szankciókkal az Egyesült Államok és az EU részéről, ami miatt sok hálózati eszköz és szoftver gyártója nem tudott támogatást nyújtani számukra.

A megoldás a szolgáltatás

Mi a teendő, ha akadályok sorával és problémák szövevényével szembesül: kockázatok, költségek, erőforrások hiánya – és mindezt folyamatosan magas elvárások mellett? Valószínűleg az informatikai részleg minden erőforrását mozgósítani lehet a felsorolt problémák megoldására, de vajon ez elég lesz, lesz-e kellő tapasztalattal, képzettséggel a munkatársak? Van jobb kiút?

Ez a megoldás lehet egy képzett vállalkozó hálózati szolgáltatásainak igénybevétele. Ma már vannak olyan szolgáltatásajánlatok a piacon, amelyek különböző mértékű vállalkozói részvételt jelentenek az ügyfél hálózati infrastruktúrájának és szolgáltatásainak fejlesztésében és támogatásában. Csak ki kell választanod a számodra megfelelőket.

A szolgáltatás tárgyai lehetnek vállalati adathálózatok, ezen belül földrajzilag elosztott hálózatok, hang- és videokommunikációs rendszerek, konferenciarendszerek. Ha már szolgáltató-osztályú megoldásokról beszélünk, akkor a kivitelezőt megbízhatja olyan technológiák bevezetésével és támogatásával, mint a DPI (Deep Packet Inspection, mély forgalomelemzés), DSR (Diameter Signaling Router, jelzőforgalom 3G/4G hálózatokhoz). ), stb. A piacon kínálnak minősített integrációt és támogatást a legtöbb hardverhez és szoftveres megoldások a világ vezető gyártói.

A hálózati szolgáltatások felépítése

Tekintsük a hálózati szolgáltatási kínálat szerkezetét és a bemutatott szintjeit 1.ábra.

Alapszolgáltatások

Az ezen a szinten lévő szolgáltatások magukban foglalják az alapvető műszaki támogatást, amely a meghibásodott készülékek vagy alkatrészeik javítását vagy cseréjét biztosítja, ha az ügyfél hozzánk fordul. A szolgáltatás tárgya be ebben az esetben egy eszköz, még akkor is, ha több eszköz támogatott. A garanciától eltérően az alapszolgáltatásokat az SLA-nak megfelelően nyújtják, pl. az egyeztetett határidőn belül a kérések megválaszolására és a javítási munkák elvégzésére.

Az alapszolgáltatások költsége minimális, de az ügyfél számára értékük is minimális. Az alapszolgáltatások nem biztosítják a rendszerek működőképességének fenntartását a hiba elhárítása alatt, különös tekintettel a megkerülő megoldások megtalálására és alkalmazására vagy a berendezések cseréjére. Ezenkívül nem biztosítják, hogy a rendszerek konfigurációja és beállításai visszaálljanak a hiba előtti állapotba. Az alapszintű hálózati szolgáltatások nem mentesítik az ügyfelet saját képzett személyzetre, valamint az összes működési folyamat irányítására.

Kiterjesztett támogatás

A kiterjesztett támogatás az alapszolgáltatásokon kívül számos szolgáltatást is tartalmaz:

Az incidens megoldása;

Szakértői támogatás;

Monitoring.

Az incidens megoldása magában foglalja a rendszerek és szoftverek működésének helyreállítására irányuló munkák teljes körét, nem csak az eszközök és alkatrészek fizikai cseréjét vagy javítását. Az incidens gyors megoldása, valamint a rendszerek és szolgáltatások működőképességének visszaállítása érdekében a konfigurációk és a beállítások ideiglenes módosítása alkalmazható, és az összes javítási intézkedés befejezése után visszatérhet az eredeti állapothoz. A helyreállítási munkák során csereeszközöket biztosítunk.

Szakértő támogatás biztosítja a legmagasabb szintű (3. támogatási vonal) szakértők bevonását az összetett és határon túli (kapcsolódó) kérdések megoldásába, minden üzemeltetési feladat megoldását biztosítja, kivéve a szállító bevonását igénylő feladatokat. Az ilyen jellegű támogatás részeként az ügyfelet szakértői tanácsokkal is ellátják.

Monitoring a rendszerek és szolgáltatások állapotának folyamatos nyomon követését, valamint a statisztikai mutatók időszakos monitorozását foglalja magában. Ez lehetővé teszi a kritikus meghibásodások megelőzését, vagy felgyorsítja azok megszüntetését.

Ebben az esetben a szolgáltatási objektum az ügyfél hálózati infrastruktúrájának egy teljes alrendszere: adatátviteli hálózat, telefonrendszer, videokonferencia rendszer, nem pedig egyes eszközök. A rendszer egészének működőképességéért a vállalkozó a felelős, ezért az SLA határidőt ír elő a megfelelő szolgáltatások meghibásodásának, illetve elérhetőségét jelző mutatóknak a megszüntetésére.

A kiterjesztett támogatás lehetővé teszi a kritikus meghibásodások és a rendszerleállások számának csökkentését, csökkenti a kockázatokat azáltal, hogy egyetlen felelősségi területet hoz létre a rendszerek üzemeltetéséért, csökkenti az ügyfél szakképzett személyzet iránti igényét és az irányítási költségeket.

Működési támogatás

Az operatív támogatás az összes kiterjesztett támogatási szolgáltatást, ezen kívül a rendszer- és szolgáltatásmenedzsmentet, az informatikai folyamatkezelést és a harmadik fél menedzsmentjét biztosítja.

Rendszer- és szolgáltatásmenedzsment magában foglalja a rutin műveletek elvégzését, például biztonsági mentéseket, tesztelést, megelőző ellenőrzéseket stb., a rendszerek folyamatos újrakonfigurálását és folyamatos változtatásokat, a hálózati szolgáltatások kezelését, az audiovizuális események támogatását stb.

IT folyamatmenedzsment célja a szükséges informatikai funkciók egyszerűsítése, és ITIL/ITSM kifejezésekkel írható le. Ez a szolgáltatáskategória magában foglalja például a konfigurációkezelést, a kapacitáskezelést, a változáskezelést.

Harmadik fél kezelése magában foglalja a tevékenységek irányítását és koordinálását más vállalkozókkal, valamint internet- és telefonszolgáltatókkal.

A hálózat üzemeltetéséhez szükséges munkaerőköltségek fő részét eltávolítják az ügyféltől, és csökken a saját, képzett személyzet iránti igény. Ennek eredményeként az ügyfélnek lényegesen kevesebb a személyi menedzsmenttel, fejlesztéssel, képzéssel és tanúsítással kapcsolatos feladata. Az ügyfél a feladatok meghatározására és a végrehajtás ellenőrzésére koncentrál.

Az üzemeltetési támogatás egyetlen felelősségi pontot teremt a hálózatok és szolgáltatások állapotáért és működéséért, valamint a feladatmeghatározás bővítésével csökkenti az ügyfél kezelési költségeit. A határhibák kivizsgálása és megoldása leegyszerűsödik és felgyorsul.

Outsourcing

Az outsourcing magában foglalja a hálózati erőforrások és a hálózati szolgáltatások biztosítását, mivel a berendezések és szoftverlicencek a megbízó mérlegében szerepelnek. Az ügyfél fizet az erőforrások és szolgáltatások tényleges felhasználásáért bizonyos időszak idő. Az elhasznált erőforrások és szolgáltatások mennyisége, és ennek megfelelően az ügyfél költségei felfelé vagy lefelé változhatnak.

Harmadik felek, különösen telefon- és internetszolgáltatók kezelését kihelyező végzi; a berendezések és szoftververziók frissítése az üzleti felhasználók számára átláthatóan és az ügyfél tőkeköltsége nélkül történik.

Professzionális szolgáltatások

A professzionális szolgáltatások nem a hálózatok és szolgáltatások jelenlegi működőképességének és elérhetőségének fenntartására irányulnak. Céljuk az ügyfélhálózatok és -szolgáltatások működésének javításának módjainak és eszközeinek azonosítása, valamint e módszerek részletes tervezése és megvalósítása.

Könyvvizsgálat hálózati infrastruktúra vizsgálatot végeznek a hálózatok és szolgáltatások aktuális állapotának megállapítására, valamint a fizikai erőforrások és licencek megsemmisítésére. Az audit eredménye pontos „diagnózis” az ügyfél hálózatára, helyreállított műszaki és üzemeltetési dokumentáció, valamint javaslatok a feltárt hiányosságok kijavítására.

Optimalizálás hálózatépítést végeznek az infrastruktúra és a szoftver fenntartási költségeinek csökkentése érdekében. Ezenkívül az optimalizálás részeként a hibás vagy nem optimális konfigurációkat és beállításokat kijavítják.

Támogatás Az ügyfél részvétele a rendszerek és szolgáltatások fejlesztésében a hálózati infrastruktúra és szolgáltatások fejlesztésére vonatkozó közép- és hosszú távú tervek kidolgozását és megvalósítását jelenti, amelyeket az ügyfél üzleti terveivel összhangban és az ügyféllel közösen hajtanak végre.

Mikor és hogyan működik

Ezért az ügyfél úgy döntött, hogy a hálózatok és hálózati szolgáltatások megbízhatóságának, valamint a kockázatkezelés hatékonyságának növelése érdekében a vállalkozó hálózati szolgáltatásait veszi igénybe. Mit várhat el a vállalkozótól, milyen intézkedéseket és eredményeket? Cégünk tapasztalatai alapján feljegyezzük azokat a főbb feladatokat, amelyeket a kivitelezőnek meg kell oldania.

Az infrastruktúra átszervezése. Az első lépés a szűk keresztmetszetek és a lehetséges egyedi meghibásodási pontok azonosítása, majd a vállalkozó segít a megrendelőnek áttérni rendszerei hibatűrő konfigurációira, és kijavítja az azonosított konfigurációs hibákat.

Proaktív támogatás, hálózat- és szolgáltatásfigyelés. Ha a vállalkozó képes előre tájékozódni a valószínű meghibásodásokról, jelentősen csökkentheti azok számát és az ügyfél vállalkozására gyakorolt hatását. A jól bevált válaszeljárások pedig lehetővé teszik a hibák megoldásához szükséges idő csökkentését.

A távoli támogatás növekvő aránya. A gyakorlat azt mutatja, hogy a berendezések és szolgáltatások támogatásának és kezelésének akár 90 százaléka vagy több távolról is elvégezhető. Mivel a kivitelező mérnökeinek és szakértőinek nem kell időt vesztegetniük az úton, így csökken az incidensek megoldásának időigénye, ugyanakkor a kivitelező hatékonyabban tervezheti szakemberei leterheltségét. Ez pozitív hatással van a munkavégzés sebességére és a szolgáltatás költségeire a megrendelő számára.

A helyi támogatás racionális megszervezése . Helyi támogatást is biztosítani kell. Konkrét esetben és vevői telephelyenként megtervezhető és megszervezhető a legolcsóbb helyi támogatási mód, amelyet vagy maga a kivitelező, vagy megbízható alvállalkozói partnerek bevonásával, sőt esetenként nem a kivitelező segítségével biztosít. az ügyfél fő személyzete a helyszínen, miután átesett a szükséges képzésen.

Az emberi tényező minimalizálása. Szakképzett vállalkozó vállalja a személyzet kiválasztásával/képzésével/menedzsmentjével/megtartásával kapcsolatos minden feladatot, valamint az eszkalációs sémákat és a szükséges humán erőforrás rendelkezésre állását.

Az ügyfél pénzügyi kockázatainak csökkentése. A szolgáltatás költsége a szerződés időtartamára fix, a megrendelő költségeit pedig a feladatok mennyiségének és a rendelkezésre álló költségvetésnek az aránya alapján optimalizálják.

További szakértelem bevonása. A tapasztalt vállalkozónak lehetősége van szükség esetén a kapcsolódó profilú és magasabb szintű szakértelemmel rendelkező szakemberek bevonására. Ez lehetővé teszi számára, hogy ne csak a szerződésben előírt tevékenységeket hajtsa végre, hanem eredményeket érjen el, segítve az ügyfelet az aktuális üzleti problémák megoldásában.

Folyamatok fejlesztése. Az előadók szintjén történő koordináció és a szabványos eljárások néha nem elegendőek a nem szabványos problémák megoldásához. Minden interakciós eljárást és előírást előre át kell gondolni és egyeztetni, szükség esetén a hiányzó dokumentációt helyre kell állítani. Az ügyfél és az előadók közötti interakció megszervezésére egy dedikált szervizmenedzsert neveznek ki.

A megtakarítások forrásai

A vállalkozó hálózati szolgáltatási képességeinek felhasználása lehetővé teszi a szükséges hálózati működési paraméterek biztosítását, minden típusú kockázat hatékony kezelését és egyúttal a költségek csökkentését.

A meglévő berendezések és szolgáltatások élettartamának meghosszabbítása. Még akkor is, ha a berendezés elavult, vagy az eladó már nem támogatja, egy tapasztalt vállalkozó képes lesz támogatást nyújtani pótalkatrészek és tartozékok használatával. Számos cég alkalmaz kombinált megközelítést, a hálózati infrastruktúra csak kritikus elemeit, például a kernelt frissíti, és nem új, de még mindig meglehetősen megbízható és hatékony hozzáférési szintű eszközöket hagy használatban.

A támogatási szintek optimalizálása. Előfordulhat, hogy az informatikai költségvetés nem teszi lehetővé az ügyfél által hagyományosan használt hardvertámogatás szintjét. Ilyen esetre a kivitelező a megrendelővel közösen új támogatási tervet dolgozhat ki, figyelembe véve a valós kritikusságot és a hibatűrést biztosító képességeket - a megrendelő csak azért fizet, amire valóban szüksége van.

Nem kell drága egyedi szakértőket fenntartani . A megrendelő szakemberei által ellátott funkciók a szükséges mértékben szolgáltatásként biztosíthatók. A szakértő elbocsátásával, vagy ideiglenes elérhetetlenségével (szabadság, betegség) az ügyfél kockázatai megszűnnek. Egyes nagyvállalatok évek óta vesznek igénybe vállalkozókat a hálózati szolgáltatások nyújtásához. Például az orvosi laboratóriumok jól ismert hálózatában csak egy számítógépes hálózati szakember dolgozik, aki felelős a laboratóriumokért ígéretes fejlődésés felügyeli a vállalkozókat.

Csökkentett szállítói támogatási költségek. A költséges szállítói támogatás szükséges mértéke csökkenthető, ha a vállalkozó hajlandó teljesíteni a szükséges SLA-szintet saját munkája hozzáadásával, valamint csereberendezések biztosításával. Még az eladó szolgáltatásának teljes visszautasítása is lehetséges, ami fontos a szankcióknak kitett ügyfelek számára. További hatás a folyó költségek devizakomponensének csökkenése.

Egyszerűsítse a kezelést és az ellenőrzést. A szolgáltatási feladatok konszolidációja lehetővé teszi az irányítási és ellenőrzési feladat egyszerűsítését - a koordinációs funkciók átkerülnek a vállalkozóhoz, a személyzeti menedzsment és a mikromenedzsment feladatai minimálisra csökkennek, az SLA paraméterek készlete és a riportok mennyisége csökken. Ennek megfelelően csökkennek az ügyfél kezelési költségei.

Fokozott hálózati tudatosság. Minél jobban ismeri az ügyfél a hálózatát, annál kevesebbet költ rá. A meglévő fizikai erőforrások és szoftverlicencek auditálása, valamint használatuk folyamatos nyomon követése segít a fenntartási költségeknek a legszükségesebbre csökkenteni. Például rész nem használt eszközök pótalkatrészként használható. Az egyik globális technológiai vállalat oroszországi irodájában egy audit során a hozzáférési hálózat hálózati portjainak száma csaknem kétszeresét tárta fel a ténylegesen csatlakoztatottakhoz képest. hálózati eszközök.

A tőkekiadások elengedése . Előfordulhat, hogy az ügyfélnek új hálózati megoldás bevezetése vagy meglévő hálózati megoldás frissítése szükséges, ha a tőkeköltségvetés nem elegendő vagy nem létezik. A probléma megoldása a szolgáltatási modellre való átállás a szükséges erőforrások és/vagy szolgáltatások időalapú fizetéssel történő megszerzéséhez. A bérelt erőforrás tárolható az ügyfél webhelyén, vagy a felhőből biztosítható.

Hol kezdjem?

Tegyük fel, hogy felmérte a különböző típusú online szolgáltatások használatának lehetséges előnyeit. Hogyan közelítsük meg az ebben a cikkben felvázolt megközelítések gyakorlati megvalósítását?

Kezdje a legrosszabbal . Melyik hálózati infrastruktúra szegmenst vagy hálózati szolgáltatást generálja legnagyobb szám meghibásodások, panaszok, kellemetlenségek az üzemeltetés során? Keresse meg a legproblémásabb területet. Egy amúgy is problémás szegmens működésének rontásának kockázata viszonylag alacsony, de a pozitív hatás jelentős lehet.

Állíts be közösen egy feladatot . A hálózati szolgáltatás helyes felépítése a probléma helyes megfogalmazásával kezdődik – az ebben a szakaszban elkövetett hibák nagyon költségesek lehetnek a jövőben. Ne hanyagolja el a szervizpartner tapasztalatait: hívjon meg technológiai és szolgáltatási szakértőket a hálózati szolgáltatás céljainak megfogalmazására és a feladat meghatározására.

Vizsgálja meg a szervizt. A szolgáltatási objektum, állapotának és az alkalmazott működési eljárások helyes megértése segít elkerülni a konfliktusokat és a „szürke” területek megjelenését a folyamatokban. Jobb, ha a vizsgálatot egy szervizpartnerrel közösen végzi el - az eredmény pontosabb és olcsóbb lesz.

A vállalkozóval közösen dolgozzon ki egy szolgáltatásnyújtási modellt . Ugyanezen kezdeti feltételek mellett használhatja különböző modellek szolgáltatás - a vállalkozó kötelezettségeinek terjedelme, SLA szint, szerepmegosztás, interakciós minták stb. szerint. A szolgáltatási modellt a szolgáltató partnerrel közösen alakítják ki, és adaptálják a megrendelő képességeinek és korlátainak figyelembevételével.

Számos alkalmazás felhasználóinak hozzáférésre van szükségük egy távoli nyomtatóhoz: szöveg szerkesztő, grafikus szerkesztő, adatbázis-kezelő rendszer (DBMS). Nyilvánvaló, hogy a távoli nyomtatás megszervezésére szolgáló, mindegyik alkalmazásban közös funkciók megkettőzése felesleges.

Hatékonyabb megközelítésnek tűnik az, amikor ezeket a funkciókat kizárják az alkalmazásokból, és egy pár speciális szoftver modulok kliens és nyomtatószerver (ábra), amelyek funkcióit korábban az A, illetve a B alkalmazás látta el. Most ezt a kliens-szerver párost bármelyik A számítógépen futó alkalmazás használhatja.

Általánosítva ezt a megközelítést a megosztott erőforrások más típusaival kapcsolatban, a következő meghatározásokat adjuk:

Ügyfél egy modul, amelyet kérő üzenetek generálására és erőforrásokhoz való továbbítására terveztek távoli számítógép különböző alkalmazásokból, majd fogadja az eredményeket a hálózatról, és továbbítja azokat a megfelelő alkalmazásokhoz.

szerver- ez egy olyan modul, amely folyamatosan várja az ügyfelektől érkező kéréseket a hálózatról, és miután elfogadta a kérést, megpróbálja kiszolgálni, általában a helyi operációs rendszer részvételével; egy szerver egyszerre több kliens kéréseit is ki tudja szolgálni (felváltva vagy egyidejűleg).

Pár ügyfél-A hálózaton keresztül meghatározott típusú számítógépes erőforrásokhoz hozzáférést biztosító szerver hálózati szolgáltatásnak minősül.

Minden szolgáltatás egy adott típusú hálózati erőforráshoz van társítva. Tehát az ábrán. A nyomtató távoli elérését megvalósító ügyfél- és szervermodulok hálózati nyomtatási szolgáltatást alkotnak.

Fájlszolgáltatás lehetővé teszi a más számítógépek lemezén tárolt fájlok elérését. A fájlszolgáltatás szerverkomponensét fájlszervernek nevezzük.

Az információk kereséséhez és megtekintéséhez az interneten egy webszolgáltatást használnak, amely egy webszerverből és egy webböngészőnek nevezett kliensprogramból áll. A megosztott erőforrás ebben az esetben egy webhely, egy bizonyos módon szervezett fájlok halmaza, amely szemantikailag kapcsolódó információkat tartalmaz, és külső tárhely web szerver.

Az ábrán látható webszolgáltatási diagramon két számítógép nem közvetlenül kapcsolódik egymáshoz, mint minden korábbi példában, hanem sok köztes számítógépen és egyéb, az internetet alkotó hálózati eszközön keresztül. Annak érdekében, hogy ezt a tényt grafikusan is tükrözzük, két számítógép közé úgynevezett kommunikációs felhőt helyeztünk el, amely lehetővé teszi az üzenetátviteli környezet minden részletétől elvonatkoztatni. A webszolgáltatás kliens és szerver részei közötti üzenetváltás a szabványos HTTP protokoll használatával történik, és semmilyen módon nem függ attól, hogy ezek az üzenetek „kézről kézre” kerülnek-e (egy számítógép interfészéről a felületre másik) vagy nagyszámú közvetítőn keresztül - tranzitkommunikációs eszközökön keresztül. Az üzenetátviteli környezet bonyolítása ugyanakkor olyan új, többletfeladatok megjelenéséhez vezet, amelyek megoldására a korábban említett egyszerű hálózati interfészkártya-illesztőprogramot nem tervezték. Ehelyett fejlettebb szoftvereszközöket kell telepíteni a kommunikáló számítógépekre.

Hálózati operációs rendszer

A számítógépes operációs rendszert gyakran rendszerprogramok egymással összefüggő halmazaként határozzák meg, amely biztosítja hatékony irányítás számítógépes erőforrásokat (memória, processzor, külső eszközök, fájlok stb.), és a felhasználó számára is biztosít felhasználóbarát felület számítógépes hardverrel való munkához és alkalmazások fejlesztéséhez.

Ha már a hálózati operációs rendszerről beszélünk, akkor nyilvánvalóan ki kell terjesztenünk a felügyelt erőforrások határait egyetlen számítógép határain túl.

Hálózati operációs rendszer egy számítógépes operációs rendszer, amely a helyi erőforrások kezelésén túl lehetőséget biztosít a felhasználóknak és az alkalmazásoknak, hogy hatékonyan és kényelmesen hozzáférjenek a hálózaton lévő többi számítógép információs és hardver erőforrásaihoz.

Ma szinte minden operációs rendszer hálózat alapú.

Az előző szakaszokban tárgyalt példák alapján azt látjuk, hogy a hálózati erőforrásokhoz távoli hozzáférés biztosított:

· hálózati szolgáltatások;

· az üzenetek hálózaton keresztüli továbbításának eszközei (a legegyszerűbb esetben - hálózati interfész kártyák és illesztőprogramjaik).

Ezért ezeket a funkcionális modulokat kell hozzáadni az operációs rendszerhez, hogy hálózatba kapcsoltnak lehessen nevezni (ábra).

A hálózati szolgáltatások között megkülönböztethetünk olyanokat, amelyek nem a hétköznapi felhasználónak szólnak, mint például egy fájlszolgáltatás vagy egy nyomtatási szolgáltatás, hanem az adminisztrátornak. Az ilyen szolgáltatások a hálózat működésének megszervezésére irányulnak. Például egy központosított ügyfélszolgálat vagy címtárszolgáltatás a hálózati felhasználók adatbázisának, valamint annak összes szoftver- és hardverkomponensének karbantartására szolgál*. További példák közé tartozik a hálózati forgalom rögzítését és elemzését lehetővé tevő hálózatfigyelő szolgáltatás, a biztonsági szolgáltatás, amelynek funkciói közé tartozhat különösen a logikai bejelentkezési eljárás végrehajtása jelszó-ellenőrzéssel, valamint a biztonsági mentési és archiválási szolgáltatás.

A hálózati operációs rendszerek általános kínálatában elfoglalt helye attól függ, hogy az operációs rendszer milyen gazdag hálózati szolgáltatáskészletet kínál a végfelhasználók, alkalmazások és hálózati rendszergazdák számára.

A hálózati OS-nek a hálózati szolgáltatásokon kívül olyan szoftveres kommunikációs (transzport) eszközöket kell tartalmaznia, amelyek a hardveres kommunikációs eszközökkel együtt biztosítják a hálózati szolgáltatások kliens és szerver részei között váltott üzenetek továbbítását. A hálózati számítógépek közötti kommunikáció feladatát illesztőprogramok és protokollmodulok oldják meg. Olyan funkciókat látnak el, mint üzenetek generálása, üzenet részekre bontása (csomagok, keretek), számítógépnevek numerikus címekké alakítása, üzenetek megkettőzése elvesztés esetén, útvonal meghatározása összetett hálózatban stb.

Mind a hálózati szolgáltatások, mind a szállítások lehetnek az operációs rendszer szerves (beépített) összetevői, vagy különállóként is létezhetnek szoftver termékek. Például egy hálózati fájlszolgáltatás általában be van építve az operációs rendszerbe, de a webböngészőt leggyakrabban külön vásárolják meg. Egy tipikus hálózati operációs rendszer illesztőprogramok és protokollmodulok széles skáláját tartalmazza, de a felhasználónak általában lehetősége van arra, hogy kiegészítse ezt a szabványkészletet a számára szükséges programokkal. A hálózati szolgáltatási kliensek és szerverek, valamint az illesztőprogramok és a protokollmodulok bevezetésének módjáról a fejlesztők döntenek számos szempontot figyelembe véve: műszaki, kereskedelmi, sőt jogi szempontokat is. Például pontosan az Egyesült Államok trösztellenes törvénye alapján Microsoft tilos volt bekapcsolni a böngészőjét internet böngésző része a vállalat operációs rendszerének.

Egy hálózati szolgáltatást az operációs rendszerben mindkét (kliens és szerver) rész, vagy csak az egyik képviselhet.

Az első esetben a peer-to-peer nevű operációs rendszer nemcsak más számítógépek erőforrásaihoz ad hozzáférést, hanem saját erőforrásait is elérhetővé teszi más számítógépek felhasználói számára. Például, ha a hálózat minden számítógépén fájlszolgáltatási kliensek és kiszolgálók is telepítve vannak, akkor a hálózat összes felhasználója megoszthatja egymás fájljait. Azokat a számítógépeket, amelyek kombinálják a kliens és a szerver funkciókat, peer csomópontoknak nevezzük.

Az olyan operációs rendszert, amely elsősorban a hálózati szolgáltatások kliens részeit tartalmazza, kliens operációs rendszernek nevezzük. A kliens operációs rendszereket olyan számítógépekre telepítik, amelyek kéréseket küldenek a hálózat más számítógépeinek erőforrásaihoz. Ezeket a számítógépeket, amelyeket ügyfélszámítógépeknek is neveznek, hétköznapi felhasználók használják. Az ügyfélszámítógépek általában viszonylag egyszerű eszközök.

Az operációs rendszerek egy másik típusa a szerver operációs rendszer – a hálózatról érkező kérések feldolgozására összpontosít a számítógép erőforrásaira, és főként a hálózati szolgáltatások kiszolgálói részeit tartalmazza. Dedikált hálózati szervernek nevezzük azt a számítógépet, amelyen egy szerver operációs rendszer van telepítve, és amely kizárólag más számítógépektől érkező kérések kiszolgálásával foglalkozik. A hétköznapi felhasználók általában nem dolgoznak dedikált szerver mögött.

Hálózati alkalmazások

A hálózathoz csatlakoztatott számítógépen a következő típusú alkalmazások futhatnak:

· A helyi alkalmazás teljes egészében fut ez a számítógépés csak helyi erőforrásokat használ (a. ábra). Ez az alkalmazás nem igényel semmilyen hálózati eszközök, önálló számítógépen is végrehajtható.

· Egy központi hálózati alkalmazás teljes egészében egy adott számítógépen fut. de végrehajtása során hozzáfér a hálózat többi számítógépének erőforrásaihoz. A B. ábra példájában egy ügyfélszámítógépen futó alkalmazás feldolgozza a fájlszerveren tárolt fájlból származó adatokat, majd kinyomtatja az eredményeket a nyomtatószerverhez csatlakoztatott nyomtatóra. Nyilvánvaló, hogy az ilyen típusú alkalmazások működése nem lehetséges hálózati szolgáltatások és üzenetátviteli eszközök részvétele nélkül.

· Egy elosztott (hálózati) alkalmazás több, egymással kölcsönhatásban lévő részből áll, amelyek mindegyike elvégzi az alkalmazási probléma megoldása érdekében meghatározott teljes munkát, és mindegyik rész végrehajtható, és általában a hálózat egy külön számítógépén fut (ábra c). Az elosztott alkalmazások részei hálózati szolgáltatások és operációs rendszerek segítségével kommunikálnak egymással. Az elosztott alkalmazások általában hozzáférnek a számítógépes hálózat összes erőforrásához.

Az elosztott alkalmazások nyilvánvaló előnye a számítások párhuzamosításának lehetősége, valamint a számítógépek specializációja. Így egy, mondjuk az éghajlatváltozás elemzésére szánt alkalmazásban három, egymástól meglehetősen független rész különíthető el (lásd 2.6. ábra, c), amelyek párhuzamosíthatók. Az alkalmazás első része, amely egy viszonylag kis fogyasztású személyi számítógépen fut, speciális grafikus felhasználói felületet támogathat, a második - statisztikai feldolgozás adatok egy nagy teljesítményű mainframe-en, a harmadik pedig a jelentések generálása egy szabványos DBMS-re telepített szerveren. Általánosságban elmondható, hogy egy elosztott alkalmazás minden részét több futó példány is ábrázolhatja különböző számítógépek. Tegyük fel, hogy ebben a példában az 1. rész, amely egy speciális szakember támogatásáért felelős felhasználói felület, több személyi számítógépen is futtatható, ami lehetővé tenné, hogy több felhasználó egyidejűleg dolgozzon ezzel az alkalmazással.

Az elosztott alkalmazások által ígért előnyök eléréséhez azonban számos problémát kell megoldaniuk ezen alkalmazások fejlesztőinek, például: hány részre kell felosztani az alkalmazást, milyen funkciókat kell hozzárendelni az egyes részekhez, hogyan kell rendszerezni ezeknek az alkatrészeknek a kölcsönhatása, hogy meghibásodások és meghibásodások esetén a fennmaradó alkatrészek megfelelően végezzék el a munkát stb., stb.

Vegye figyelembe, hogy minden hálózati szolgáltatás, beleértve a fájlszolgáltatást, a nyomtatási szolgáltatást, Email, távelérési szolgáltatás, internetes telefonálás stb., értelemszerűen az elosztott alkalmazások osztályába tartoznak. Valójában minden hálózati szolgáltatás tartalmaz egy klienst és egy szervert, amelyek különböző számítógépeken futhatnak, és általában futnak is.

ábrán. A 2.7. ábrán, amely egy webszolgáltatás elosztott jellegét szemlélteti, különböző típusú kliens eszközöket látunk - személyi számítógépek, laptopok és Mobiltelefonok- telepített webböngészőkkel, amelyek a hálózaton keresztül kommunikálnak a webszerverrel. Így sok hálózati felhasználó – százak és ezrek – dolgozhat egyszerre ugyanazzal a weboldallal.

Az elosztott alkalmazásokra számos példa található olyan területeken, mint a tudományos kísérletekből származó adatok feldolgozása. Ez nem meglepő, hiszen sok kísérlet olyan nagy mennyiségű, valós időben generált adatot generál, hogy azt egyszerűen lehetetlen feldolgozni egyetlen, még nagyon erős szuperszámítógépen is. Emellett a kísérleti adatok feldolgozására szolgáló algoritmusok gyakran könnyen párhuzamosíthatók, ami szintén fontos az összekapcsolt számítógépek sikeres felhasználásához bármilyen probléma megoldására. közös feladat. Az elosztott tudományos alkalmazások egyik legújabb és igen híres példája a Large Hadron Collider (LHC) adatfeldolgozó szoftvere, amelyet 2008. szeptember 10-én indítottak el a CERN-ben – ez az alkalmazás több mint 30 ezer hálózatba kapcsolt számítógépen fut.

Eszközök UNIX, Windows NT és NetWare operációs rendszerek távvezérléséhez.

Amikor az emberek távfelügyeletről beszélnek, általában az SNMP protokollon alapuló hálózatkezelési platformokra gondolnak. A legelterjedtebb platformok közé tartozik a HP OpenView, a Microsoft SMS, a Novell ManageWise stb.. Lehetőségeik azonban meglehetősen korlátozottak: hálózati eszközök figyelésére kiválóan alkalmasak, szerverek és operációs rendszerek működésének közvetlen kezelésére viszont sokkal rosszabbak. Így a hálózatkezelő platform használatával lehetetlen felhasználói fiókot létrehozni, programot futtatni a szerveren, futtatható szkriptet írni és még sok minden mást. Ezért a „menedzsment platform” helyett helyesebb lenne a „monitoring platform” kifejezést használni.

Köztudott, hogy a szerveradminisztráció legkényelmesebb eszköze a konzol. (A NetWare operációs rendszer egy speciális esetet mutat be, amelyet külön vizsgálunk meg.) A konzolról az adminisztrátor ellenőrizheti a szerveren végzett tevékenységeket, valamint kezelheti a hálózati operációs rendszer erőforrásait. Nem mindig lehetséges azonban, hogy a rendszergazda UNIX vagy Windows NT konzol mögött álljon.

Bár ma már bevett gyakorlat, hogy a szervereket dedikált szerverszobákban helyezik el, a hálózati rendszergazdák nem szívesen költöznek be ilyen helyiségekbe. Először is, a szerverszobák nemcsak szerverekkel vannak tele, hanem aktív hálózati berendezésekkel, nagy teljesítményű forrásokkal is szünetmentes tápegység, vezetékszekrények, tartalék létesítmények stb. A kedvezőtlen elektromágneses háttér miatt nem kívánatos a személyzet állandó jelenléte a szerverteremben. Másodszor, az ilyen helyiségekben a zajszint meglehetősen magas, ami néha még a telefon használatát is megnehezíti. 8 óra munka után hasonló feltételek a személy teljesen legyőzöttnek érzi magát. Harmadszor, egy nagy szervezetben több szerverterem is lehet. Ezen okok miatt az adminisztrátor szeretné munkahely a szerverszobán kívül, de élvezze a konzol minden előnyét.

Ráadásul a felhasználóknak folyamatosan vannak ilyen-olyan problémáik, és az adminisztrátor kénytelen felkeresni az ügyféloldalakat. Ilyenkor fontos, hogy képes legyen távirányító hálózati operációs rendszer, például hozzáférési jogok hozzárendeléséhez, új felhasználói fiók létrehozásához, a fájlrendszer méretének növeléséhez stb.

Végül problémák adódhatnak munkaidőn kívül is, amikor az adminisztrátor otthon van. Ilyen esetekben kívánatos, hogy otthoni számítógépe és modeme segítségével távolról azonosíthassa és kijavítsa a problémát, ahelyett, hogy hanyatt-homlok rohanna az irodába.

Minden hálózati operációs rendszer rendelkezik távoli adminisztrációs lehetőséggel, akár beépített, akár külső cégek által biztosított. Némelyikük a távoli konzol (vagy távoli terminál) koncepcióját valósítja meg, míg mások eltérő adminisztrációs eszközöket kínálnak, amelyek csak bizonyos feladatok megoldására irányulnak.

OPERÁCIÓS RENDSZEREK ÉS ADMINISZTRÁCIÓ

Mielőtt a hálózati operációs rendszerek távoli kezeléséről beszélnénk, röviden áttekintjük a legnépszerűbb operációs rendszerek adminisztrálásának alapelveit: Windows NT, UNIX és NetWare. Talán a legerősebb rendszer, nemcsak a funkcionális paraméterek, hanem az adminisztrációs lehetőségek tekintetében is a UNIX operációs rendszer. UNIX-ban a kernel el van választva a grafikus shelltől, és a grafikus shell nem szükséges a szerver működtetéséhez, bár elég gyakran használják. A felhasználó és az operációs rendszer közötti interaktív interakció a shell parancshéjon keresztül valósul meg. Számos megvalósítása van, különösen népszerű a Bourne shell (sh), C shell (csh), Korn shell (ksh) és Bourne again shell (bash). Mindegyik parancshéjnak saját programozási nyelve van a szkriptprogramok írásához. Ezenkívül a UNIX híres alkalmazási segédprogramjainak gazdag készletéről, beleértve a rendezést, keresést, adatfolyam-szerkesztést, lexikális elemzést, makrófeldolgozást, szűrőket és sok mást. A héj, a rendszer segédprogramok, az alkalmazási programok és a folyamatok segítségével a UNIX rendkívül rugalmas adminisztrációs programok létrehozását teszi lehetővé.

A UNIX az X Window System (X11) grafikus héját használja. Ellentétben a hasonló héjakat tartalmazó Microsoft Windowsés az Apple MacOS, az X11 környezet hálózatba van kötve és elkülönül a kerneltől. Vagyis a kernel szempontjából az X11 rendszer egy normál felhasználói program. Az X11-en belül bármely UNIX számítógép (a megfelelő jogosultságokkal) működhet X11 kliensként vagy kiszolgálóként. Szem előtt kell tartani, hogy az általánosan elfogadott gyakorlattal ellentétben az X11 szerver az a számítógép, amelynek kijelzőjén a kép megjelenik, a kliens pedig az a gép, amelyen a program fut. Az X11 szerverszoftver számos elterjedt operációs rendszerhez létezik, beleértve a Windows-t, a MacOS-t stb., míg a kliensszoftver elsősorban UNIX-on valósul meg.

A modern UNIX rendszerben a felügyeleti feladatok háromféle interfésszel rendelkező segédprogramokat használnak: parancs sor, interaktív szöveg és grafika. A legerősebb és az operációs rendszer összes képességét lefedő azonban a parancssori alapú segédprogramok. Az ilyen programokat aktívan használják ismétlődő műveletek végrehajtására, például a létrehozásra fiókot felhasználó vagy hozzáférési jogok hozzárendelése. Az interaktív szöveges és grafikus segédprogramok viszonylag nemrég jelentek meg a UNIX-ban, de a kommunikáció interaktív jellegéből adódóan a shell programok részeként való használatuk előnyei korántsem nyilvánvalóak. Az ilyen segédprogramokat főleg az operációs rendszer és a hardver alkalmi és finomhangolására használják. Így bármilyen szöveges terminál emulátor alkalmas UNIX adminisztrálására.

Széles körben elterjedt használata ellenére a Microsoft Windows NT nem tudja felvenni a versenyt a UNIX-szal az adminisztráció terén. Ami az egyszerű adminisztrációt illeti - igen, de nem a képességeit tekintve. Mint tudják, a Windows grafikus héja elválaszthatatlan a rendszermagtól. Bár megbízhatósági szempontból ez nem az a legjobb lehetőség, egy ilyen megvalósítás lehetővé teszi, hogy kiemelkedően magas teljesítményt érjen el a grafikus műveletekben. Egy másik dolog, hogy ez kevés hasznot hoz egy NT szerveren – a szerver célja nem a grafikus információk gyors megjelenítése. A Microsoft valójában sarokba szorította a felhasználókat azzal, hogy lényegében ugyanazt a rendszert kínálja, mint egy kliens (NT Workstation) és egy szerver (NT Server). Ezen kívül grafikus Windows környezet nem hálózat.

Számos parancssori alapú adminisztrációs segédprogram érhető el a Windows NT rendszerhez. A készletük azonban meglehetősen korlátozott, és a beépített parancsfeldolgozó képességei nem hasonlíthatók össze a UNIX shellével. A Windows NT Serverhez számos távirányító program is tartozik. felhasználókezelés, tartományok, hozzáférési jogok stb. Az ilyen programok telepíthetők Windows számítógépek 9x és NT. Sok hálózati alkalmazás azonban, különösen a harmadik féltől származó alkalmazások, nem rendelkezik távvezérlési lehetőségekkel. Ezért a hálózati környezet teljes körű kezeléséhez az adminisztrátor kénytelen a konzolnál ülni, vagy speciális programokkal emulálni a konzolt.

A NetWare felügyeleti struktúrája alapvetően különbözik a többi hálózati operációs rendszerétől. Minden szerverkonfigurációs művelet, beleértve az alkalmazások indítását is, a konzolról történik. Ugyanakkor a fiókokat, nyomtatókat, fájlokat és az NDS címtárszolgáltatást az ügyféloldalakról kezelik. Igaz, be legújabb verzió A NetWare 5-nek van egy egységes hálózatkezelő konzolja, a ConsoleOne, amellyel a rendszergazda a hálózat bármely pontjáról, így a konzolról is kezelheti a hálózati erőforrásokat. A ConsoleOne lehetőségei azonban még mindig túl korlátozottak, és lassan működik, mert Java nyelven íródott. Ezenkívül a NetWare 5 részesedése a hálózati operációs rendszerek piacán elhanyagolható, mivel a Novell hálózatok nagy része a NetWare 4.x verzióján alapul. A NetWare konzol szöveges módban működik (a NetWare 5-ben a szerver a grafikus módot is támogatja), így a kezelés interaktív szöveges felülettel rendelkező parancssori programok segítségével történik. A NetWare parancsnyelve meglehetősen gyenge, de az operációs rendszer tartalmaz Basic és Perl értelmezőket, amelyekkel egészen komoly programokat lehet készíteni. A NetWare-ben található távoli konzolprogram hozzáférést biztosít a kiszolgálókonzolhoz a hálózaton keresztül DOS, Windows, MacOS és UNIX ügyfélgépekről.

Az NDS, fiókok, nyomtatók, hozzáférési jogok stb. kezeléséhez grafikus és interaktív szöveges programok állnak rendelkezésre az ügyféloldalakon való használatra. A rendelkezésre álló parancssori segédprogramok száma kicsi, és képességeik korlátozottak. Röviden, az NDS-kezelés szempontjából a grafikus segédprogramok (és elsősorban a NetWare Administrator) rendelkeznek a legerősebb képességekkel, ezt követik az interaktív szöveges programok (NETADMIN, PCONSOLE stb.), és csak ezután következnek a parancssori segédprogramok.

Miután megvizsgáltuk a hálózati operációs rendszer felügyeleti struktúrájának főbb jellemzőit, most továbbléphetünk a leggyakoribb távoli felügyeleti eszközök megismerésére.

TELNET

Talán a legtöbbet híres program A UNIX távirányító telnet, különösen azért, mert szinte minden modern operációs rendszerben megtalálható. A telnet egy terminálemulációs program, amely a szabadalmaztatott TELNET alkalmazási réteg protokollt használja. A telnet szolgáltatás támogatásához a kiszolgálónak futnia kell rendszerprogram(a UNIX-ban démonnak nevezik) telnetd, amely kezeli a telnet ügyfelektől érkező kéréseket. A telnet szerver egyszerre több klienst is ki tud szolgálni, míg TELNET protokoll TCP-t (23-as port) használ szállítási protokollként.

A Telnet nemcsak UNIX számítógépek kezelésére használható, hanem hálózati eszközök, például útválasztók, kapcsolók, betárcsázós szerverek stb. kezelésére is. A Telnet a Windows NT adminisztrálására is használható (ehhez a szolgáltatáshoz a szerverszoftver számos ingyenes és kereskedelmi formában elérhető programok), de csak parancssori módban. A Telnet lehetőséget ad a felhasználónak, hogy a helyéről csatlakozzon egy távoli szerverhez, és szöveges módban dolgozzon vele. Ebben az esetben a felhasználó számára teljes illúzió keletkezik, hogy ennek a szervernek a szöveges terminálján ül.

A Telnet kiválóan alkalmas heterogén hálózatokhoz, mivel a hálózati virtuális terminál (NVT) koncepcióra támaszkodik. Ismeretes, hogy a különböző operációs rendszereknek és hardvereknek sajátos jellemzői vannak az input/output és az információfeldolgozáshoz kapcsolódóan. Így a UNIX az LF-et használja sortörés karakterként, míg az MS-DOS és a Windows a CR-LF karakterpárt használja. Az NVT hálózati virtuális terminálja lehetővé teszi, hogy a használat során elvonatkoztasson egy adott berendezés jellemzőitől standard készlet karakterek. A telnet kliens felelős a klienskódok NVT kódokká konvertálásáért, a szerver pedig a fordított átalakítást (lásd 1. ábra).

A Telnet olyan paraméterkonfigurációs mechanizmust biztosít, amelyben a kliens és a szerver megállapodhatnak bizonyos lehetőségekben, beleértve az adatkódolást (7 vagy 8 bites), az átviteli módot (félduplex, karakterenként, soronként), termináltípus és még sok más. A parancsok és adatok a telnetben egymástól függetlenül kerülnek továbbításra. Ehhez használja speciális kód A telnet adatátviteli módról parancsátviteli módra vált, és fordítva. A parancsok a telnet szolgáltatás vezérlésére használt információk, míg az adatok a terminál (kliens) vagy pszeudoterminál (szerver) illesztőprogramokon keresztül történő bemeneti/kimeneti adatok.

A Telnet meglehetősen erős távirányító program, de számos alapvető hátránya van. A legfontosabb dolog az, hogy minden adat, beleértve a jelszavakat is, tiszta szöveggel kerüljön átvitelre a számítógépek között. A hálózatra csatlakozva a legegyszerűbb protokollelemző segítségével bárki nem csak leolvashatja az információkat, de még a jelszót is megszerezheti a jogosulatlan hozzáféréshez. BAN BEN helyi hálózat az ilyen támadások valószínűsége kapcsolók (switching hub) használatával csökkenthető. Természetesen helyi hálózatban a switchek nagyarányú használata nagyon költséges, de érdemesebb rajtuk keresztül csatlakoztatni a rendszergazdák munkaállomásait. Azonban az interneten keresztül elérve, különösen ha a rendszergazda otthonról dolgozik, a probléma továbbra is fennáll. Lehetőség van azonban a szerverekhez való hozzáférés megszervezésére távelérési kiszolgálókon keresztül, olyan hitelesítési protokollok használatával, mint például a CHAP, az internetszolgáltató kommunikációs csatornái helyett. Sajnos ez a megközelítés nem minden szervezet számára megfelelő.

A második probléma, amit felhívnék, az ingyenes kliens programok az operációs rendszerekhez mellékelt telnet korlátozott képességekkel rendelkezik. Gyakran előfordul, hogy interaktív szöveges program nem is indulhat el, mert a telnet kliens nem támogatja a szerver termináltípusát, és interaktív program nem akar a telnet kliensben található terminálokkal dolgozni.

E hátrányok ellenére azonban a telnet továbbra is a leggyakoribb távirányító program.

RLOGIN

A 4.2BSD UNIX-szal először bemutatott rlogin program egy időben rendkívül népszerű volt a UNIX környezetben. Terminálhozzáférési eszközként az rlogin nagyon hasonlít a telnethez, de az operációs rendszerrel való szoros integrációja miatt más rendszerekben nagyon korlátozottan használható. Az rlogin számos, a telnetben rejlő opciót hiányol, különös tekintettel a kliens és a szerver közötti paraméterek egyeztetésének módjára: terminál típusa, adatkódolás stb. Ezért az rlogin program kódmérete majdnem tízszer kisebb, mint a telneté. Az rlogin azonban biztosít bizalmi kapcsolatokat a gazdagépek között: az rlogin szerveren speciális rendszerfájlokban (általában /etc/hosts.equiv és $HOME/.rhosts) a rendszergazda felsorolhatja azokat a számítógépeket, amelyekről a szerverhez való hozzáférés engedélyezve lesz. egy jelszót. Más számítógépek felhasználói (amelyek nem szerepelnek ezekben a fájlokban) csak jelszó megadása után jelentkezhetnek be a szerverre.

Az rlogin program egy másik változata, az rsh néven ismert, lehetővé teszi programok futtatását egy távoli gépen úgy, hogy a bemenet és a kimenet a helyi számítógépen történik. Egy másik program - az rcp - a fájlok hálózati számítógépek közötti másolására szolgál. Az rlogin, rsh és rcp segédprogramokat gyakran együttesen r-parancsoknak nevezik.

Sajnos a tapasztalat azt mutatja, hogy a gazdagépneveken alapuló bizalmi kapcsolatok rendkívül veszélyesek, mert megnyitják az ajtót az illetéktelen hozzáférés előtt. A hackerek által az IP-címek (IP-hamisítás) és a tartománynevek (DNS-hamisítás) helyettesítésére szolgáló technológia széles körben történő alkalmazása védtelenné teszi az r-command szolgáltatást. Ez akkor is igaz, ha egyáltalán nem jött létre bizalom a házigazdák között. Ezért jelenleg az rlogin szolgáltatás csak az internettől teljesen lezárt hálózatokban talált alkalmazást. Csakúgy, mint a telnet, az adatok és jelszavak (bizalmi kapcsolat hiányában) tiszta szövegben kerülnek továbbításra.

Ezenkívül az r-parancsokhoz DOS és Windows platformokon kevésbé elterjedt kliensszoftver, mint a telnet esetében, és általában csak meglehetősen drága kereskedelmi termékek részeként érhető el.

SECURE SHELL

Nyilvánvaló, hogy az adatok és különösen a jelszavak hálózaton keresztüli tiszta szöveges továbbítása a telnet és az rlogin programokban sem kielégítő. minimális követelmények biztonságba. Védje Információs rendszerek Számos módja van annak, hogy megvédje magát a rosszindulatú támadásoktól. Egy részük jelszavas védelmet biztosít, míg mások a teljes információáramlás titkosítását célozzák. Ez utóbbiak közül a legnépszerűbb Biztonságos program shell (ssh), amely minden úriember készletében megtalálható a biztonságos UNIX terminál eléréséhez. A Secure shell nem kereskedelmi verziója letölthető a program szerzőjének, T. Jalonen szerveréről ( http://www.ssh.fi). Az ssh ingyenes verziója azonban csak UNIX-on érhető el. Data Fellows Company ( http://www.datafellows.com) az ssh kereskedelmi, fejlett verzióját biztosítja, beleértve a Windows platformot is.

A Secure Shell a telnethez és az r-parancsokhoz hasonló képességeket biztosít, beleértve nemcsak a terminálhozzáférést, hanem a számítógépek közötti másolási lehetőségeket is. De velük ellentétben az ssh biztonságos kapcsolatot is biztosít az X11-en keresztül.

Az ssh program biztonsága egy szállítási réteg protokoll, egy hitelesítési protokoll és egy kapcsolati protokoll használatával érhető el. A szállítási réteg protokoll a szerver hitelesítésért, a hitelesítési protokoll a kliens megbízható azonosításáért és hitelesítéséért felel. A kapcsolati protokoll titkosított információátviteli csatornát képez.

Mint már említettük, a Secure Shell a biztonságos hozzáférés egyfajta szabványává vált, beleértve Oroszországot is. Ez egy nagyon érdekes termék, amelyről nagyon sokáig beszélhetünk. Ezt azonban nem fogjuk megtenni (a Secure shellről részletesebb információkat talál M. Kuzminsky „Ssh – a biztonságos munka mindennapi eszköze” című cikkében a „ Nyílt rendszerek„1999. 2. számú). A helyzet az, hogy ezt a terméket, mint sok hasonlót, tilos Oroszországban használni.

Az Orosz Föderáció elnökének 95/03/04-i 334. számú rendelete szerint magánszemélyekés minden szervezetnek, ideértve az állami, magán- és részvénytársaságokat is, tilos olyan kriptográfiai rendszereket működtetni, amelyek nem rendelkeznek a FAPSI tanúsítvánnyal. A Secure shell pedig pont egy ilyen rendszer. A titkosszolgálatainkon azonban nem kell megsértődnünk - egyes országokban, például Franciaországban még szigorúbbak a szabályok (az igazság kedvéért érdemes megjegyezni, hogy Franciaországban március óta; az idei évtől a titkosítási rendszerek terén a korlátozások jelentősen gyengültek). Nem szabad azt sem gondolnunk, hogy meg akarnak tiltani bennünket a bizalmas információk védelmétől: a szervezetek nemcsak meg tudják védeni, hanem kötelesek is megvédeni a fontos információkat. Csak ehhez kell tanúsított eszközöket használniuk, és nem szabad az interneten terjeszteni. Természetesen hazánkban is elterjedtek az ssh, SSL, PGP stb. alapú programok, de ne feledjük, használatuk komoly gondokkal jár. Az ilyen programok felhasználóit potenciálisan fenyegeti a titkosszolgálatok vizsgálatának veszélye. Mindenesetre nincs jogunk vagy vágyunk egy ilyen megközelítés előmozdítására.

BIZTONSÁGOS HITELESÍTÉS

A legtöbb felügyeleti feladatban az adminisztrátorok nem a továbbított adatok védelmében, hanem a megbízható felhasználói hitelesítésben érdekeltek, hogy a támadó ne tudja elkapni és használni a rendszergazdai jelszót. Több megoldás is lehet. Először is ez a Kerberos technológia, amely jegyek kiadásán alapul. (Valójában a Kerberos nem csak hitelesítést, hanem titkosítást is biztosít a hálózati kommunikációban, amelyre szintén végrehajtási rendelet vonatkozik.) Az Egyesült Államok kormányának exportkorlátozásai miatt azonban a titkosítási mechanizmus jelentősen gyengült. BAN BEN vállalati rendszerek A telefonos hozzáférés erős hitelesítési szolgáltatásokat, például RADIUS-t, TACACS+-t és XTACACS-t használhat. De mindezen szolgáltatások (beleértve a Kerberost is) a hálózati infrastruktúra nagyarányú újratervezésével járnak, ami nagy költségekkel jár. Ez aligha indokolt, ha a távelérési feladatok köre csak a hálózati operációs rendszerek kezelésének problémáira korlátozódik.

Az ilyen feladatokhoz az egyszeri jelszavakat támogató eszközök (One-Time Password, OTP) alkalmasabbak. Az ilyen rendszerek lényege, hogy a felhasználó hálózaton keresztül továbbított jelszava csak egy kommunikációs munkamenetre érvényes. Ez azt jelenti, hogy még ha egy támadónak sikerült is elkapnia a jelszót, nem fogja tudni használni, mivel a jelszó már a következő munkamenet során megváltozik.

Az OTP engedélyezéséhez a szerveren le kell cserélni a telnet, rlogin, ftp démonokat (persze az új szolgáltatások szelektíven is indíthatók, pl. használjuk a frissített telnetd-t, de hagyjuk a „natív” ftpd-t). Ugyanakkor nincs szükség a kliens szoftver frissítésére, ami nagyon kényelmes. Az első működő OTP rendszert a Bell Core (ma Telcordia Technologies) adta ki 1991-ben S/Key néven. Az S/Key fontos jellemzője, hogy eredetileg egy nem kereskedelmi termék volt, amely a UNIX több verziójával működött. Most a legnépszerűbbek következő verziók OTP rendszerek (az S/Key 2.0 és újabb verziói kivételével mindegyik ingyenesen terjeszthető):

- S/Key – Telcordia Technologies (ftp://ftp.bellcore.com);

- US Naval Research Laboratory OPIE (ftp://ftp.nrl.navy.mil);

- LogDaemon, Vietse (ftp://ftp.porcupine.org/pub/security).

A felsorolt rendszerek visszafelé kompatibilisek az S/Key 1.0-val. A jelenlegi OTP implementációk MD4 és MD5 kivonatolási algoritmusokon alapulnak (az S/Key 1.0 kizárólag MD4-et használ).

Hogyan működnek az OTP rendszerek? Amikor inicializálja az OTP-t a szerveren, minden felhasználó két paramétert rendel hozzá: A titkos kulcs(nem kerül továbbításra a hálózaton), és az iterációk száma, azaz a bejelentkezések száma, amelyek során ez a titkos kulcs érvényes lesz. A szerveren az MD4 vagy MD5 algoritmust alkalmazzák a titkos kulcsra, és a kivonatolt értéket tárolják. Ezt követően a felhasználó a hálózaton keresztül dolgozhat a szerverrel normál telneten, ftp-n stb.

A terminál eléréséhez szükséges felhasználói hitelesítés az alábbiak szerint történik. A felhasználónév beírása után megkapja a következő iteráció számát és egy bizonyos forrást (magot). A felhasználói hitelesítési eljárás kezdete a 2. ábrán látható. Itt az iterációs szám 967, a forrás pedig a jar564. A Jelszó mezőben a felhasználónak nem a titkos kulcsát, hanem egy hat szóból álló jelmondatot kell megadnia. Ez a kifejezés a titkos kulcs, az iterációs szám és a forrás alapján jön létre egy speciális számológép segítségével (lásd 3. ábra). A jelszó megszerzéséhez a felhasználó megadja az iteráció számát, a forrást és a titkos kulcsát (a megadott példában a végső jelszó: „NO HUFF ODE HUNK DOG RAY”).

A jelszó ezután a terminál hozzáférési program Jelszó mezőjébe kerül, majd a szerver azonosítja a felhasználót. Ne feledje, hogy a következő hitelesítéskor az iteráció száma eggyel csökken, a forrás nem változik, és a jelszó teljesen más lesz. Így a jelmondat elfogása nem ad semmit a támadónak, mivel a rendszer nem azonosítja őt, amikor megpróbál regisztrálni. A fő biztonsági összetevő a titkos kulcs, és soha nem továbbítják a hálózaton. Az MD4 és MD5 algoritmusok használata miatt szinte lehetetlen kiszámítani a titkos kulcsot a jelszóból, az iterációs számból és a forrásból.

Amikor az iteráció száma eléri a nullát, a felhasználói fiókot újra kell inicializálni.

Úgy tűnhet, hogy a felhasználó számára a fő kényelmetlenséget a számológép jelenti. De ez nem teljesen igaz, mivel a számológép egy nagyon kicsi program, amely nem igényel semmilyen beállítást. Az ilyen számológépeket minden népszerű platformra szabadon terjesztik, beleértve az MS-DOS-t, a Windows-t, a Macintosh-t és a UNIX-ot. Sőt, a jelszavakat előre meg lehet jegyezni (vagy le lehet írni), több terminál-elérési munkamenet előtt, így egymás után csökken az iteráció száma. Így a szerver távoli kezeléséhez a rendszergazdának nem kell telepítenie a számológépet minden olyan ügyféloldalra, ahol esetleg dolgoznia kell.

X ABLAKRENDSZER

Bár szinte minden UNIX-kezelési feladat elvégezhető szöveges módban, a rendszergazdák gyakran inkább a grafikus felületet részesítik előnyben, mivel az kényelmesebb. Ezen túlmenően, néhány UNIX alkalmazás a piacon csak grafikus környezetben futtatható. Szoftver A grafikus kimenetet biztosító X-szerver számos platformon elérhető, beleértve a DOS-t, Windows-t, Macintosh-t, UNIX-ot stb. A legtöbb esetben azonban (a UNIX kivételével) drága kereskedelmi termékekkel együtt szállítják. Az X11 kliensek (amint már hangsúlyoztuk, az X Window System kliens és szerver fogalma nem felel meg az általánosan elfogadott gyakorlatnak) főként UNIX szerverek.

Nem szabad megfeledkezni arról, hogy az X Window System használata meglehetősen nagy sávszélesség hálózatok. A rendszer remekül működik a helyi hálózatokban, de nagyon lassan a globális csatornákon. Ezért, ha az X Window System-et egy rendszergazda otthoni számítógépén használja, jobb, ha a grafikus segédprogramok helyett terminál-segédprogramokon keresztül kezeli, mint például az xterm.

Amikor UNIX szerverhez csatlakozik (amely X11 klienseket futtat), a hitelesítés kétféleképpen valósítható meg: terminál segédprogramokon (telnet, rlogin stb.) és az X Display Manageren (xdm) keresztül. Az első lehetőségnél a jelszó tiszta szöveges továbbítása elkerülhető, ha a telnet és az rlogin helyett a már említett ssh és OTP programokat használjuk. Az X Display Manager esetében a jelszavak alapértelmezés szerint szöveges formában kerülnek elküldésre. Ezért egy UNIX-szerver nyilvános hálózaton keresztüli távoli kezelésekor az xdm-et nem szabad használni.

Az adminisztrátoroknak nagyon óvatosnak kell lenniük, amikor UNIX-szervert X-kiszolgálóként használnak (azaz, magyar nyelven, X11 grafikus shell-t futtatnak UNIX-szerveren). Az X Window System úgy van kialakítva, hogy a felhasználó saját gépéről tudja futtatni az X klienst távoli szerver X és elfogja a rajta lévő információk be-/kiadását. Ennek eredményeként a támadó képes bizalmas információkat olvasni az X szerverről, beleértve a felhasználó által az X szerveren beírt jelszavakat (bár az xterm terminálemulátor lehetővé teszi a jelszavak elfogásának blokkolását, ezt a funkciót ritkán használják).

Az X szerverek két ügyfél-hitelesítési sémát használnak: gazdagépnév alapján és „mágikus zsemlék” (MIT-MAGIC-COOKIE-1) használatával. Gazdanévvel történő hitelesítéskor rendszerfájlok jönnek létre az X szerveren, amelyek felsorolják azokat a gazdagépeket, amelyekről az X kliensprogramok futhatnak. ezt a szervert X. De ez a védelem nem nevezhető elégségesnek, mivel az IP-címek vagy tartománynevek helyettesítésével a támadó támadást hajthat végre az X11 ellen. A „magic buns” séma használatakor (támogatásuk az XDMCP protokollba van beépítve, amely alapján az X Display Manager működik) a hitelesítés felhasználói fiókok alapján történik. Ahhoz, hogy egy klienst futtathasson egy X szerveren, az X11 kliensgép saját könyvtárában lévő felhasználónak rendelkeznie kell rendszerfájl az X szerver rögzített titkos kódjával. Ezt a titkos kódot varázskontynak nevezik. Csak az a baj, hogy a konty a hálózaton keresztül tiszta szöveggel kerül továbbításra, így ez a módszer szintén nem valószínű, hogy biztonságosnak tekinthető.

Az X Window System 11 5. kiadása két további sémát ad hozzá (XDM-AUTHORIZATION-1 és SUN-DES-1), amelyek hasonlítanak a MIT-MAGIC-COOKIE-1 sémára, de a DES titkosítási algoritmust használják. Az exportkorlátozások miatt azonban az ilyen diagramokat az X Window System nem tartalmazza. A fenti megfontolások alapján az X11 kiszolgálószoftvert csak akkor futtathatja UNIX kiszolgálón, ha az X11 kliensekhez való hozzáférés más számítógépekről tilos.

Mindaz, amit a UNIX szerveren alapuló X szerver alacsony biztonságáról elmondtunk, teljes mértékben érvényes az X Window System rendszert futtató rendszergazdai kliens gépekre.

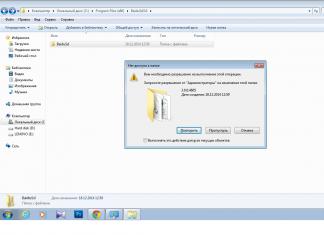

WINDOWS NT SZERVER

A Microsoft Windows NT Server telepítésekor feltételezzük, hogy az operációs rendszer adminisztrációja a kiszolgálókonzolról történik. Az NT Server azonban távfelügyeleti segédprogramokat is tartalmaz. A Windows NT Server disztribúciójában találhatók a \Clients\Srvtools könyvtárban. Ezek a segédprogramok Windows NT Workstation és Windows 9x rendszerre is telepíthetők (lásd: 4. ábra). Segítségükkel adminisztrálhat felhasználói és csoportfiókokat, jogokat és jogosultságokat, NT tartományokat, valamint figyelheti az eseménynaplókat a szervereken és munkaállomásokon. A segédprogramok grafikus módban működnek, hasonlóan a natív NT Server felügyeleti segédprogramokhoz. Bár a távfelügyeleti segédprogramok lehetővé teszik a rendszeradminisztrációs munka nagy részének elvégzését, ebből a készletből számos fontos program hiányzik. Segítségükkel például lehetetlen szerverhardver-konfigurálást, biztonsági mentést, licenckezelést, teljesítményfigyelést stb. végrehajtani. Ezen túlmenően sok külső féltől származó szerveralkalmazás nem rendelkezik távoli felügyeleti programokkal.

A Microsoft által szállított Windows NT Server Resource Kit számos elemet tartalmaz további programokat adminisztráció, beleértve a parancssori alapú. Ezek közül a legfontosabbak az ADDUSER.EXE (új felhasználói és csoportfiókok létrehozása), CACLS.EXE (hozzáférési jogok kezelése), DUMPEL.EXE (eseményinformációk megjelenítése az eseménynaplókból a képernyőre vagy egy fájlba), RMTSHARE (hálózat kezelése). erőforrások ). Még egy gyenge NT parancsfeldolgozó használatával sem nehéz az adminisztrátornak szabványos programot írni egy új fiók létrehozásához, a jogok és jogosultságok automatikus hozzárendelésével.

A Windows NT-hez több olyan program is elérhető, amelyek telnet szervert valósítanak meg. Segítségével az adminisztrátor távolról hozzáférhet egy NT szerverhez, és parancssori alapú programokat futtathat. Ne feledje, hogy a legtöbb telnet implementáció a jelszót tiszta szövegben továbbítja.

De, mint már említettük, a távoli elérési segédprogramok és a parancssori alapú programok nem tudnak minden adminisztrációs feladatot megoldani. Ezért egyes megoldások emulációt tartalmaznak GUI Windows szerver NT a távoli számítógépen.

Mindenekelőtt a Citrix WinFrame-jét és a Microsoft Windows Terminal Serverét (WTS) szeretném megemlíteni. E termékek architektúrájának megfelelően az alkalmazások az NT szerveren futnak, és az információbevitel/kiadás történik rajta kliens számítógépek. Gyártóik szerint a WinFrame és a WTS elfogadhatóan működik 28 Kbps sebességgel, így akár otthonról is kezelhető a szerver. Ezen eszközök használatához a szoftver szerver részét az NT szerveren, a kliens szoftvert pedig a rendszergazdák munkaállomásain kell tárolni. A WinFrame és a WTS nem továbbítja a jelszavakat tiszta szövegben.

Az igazság kedvéért azt kell mondani, hogy az adminisztrációs feladatoknál az ilyen megoldások feleslegesnek bizonyulnak. A WinFrame és a WTS technológia magában foglalja több kliens csatlakoztatását a szerverhez. (Általában az adminisztrátornak elég, ha csak ő fér hozzá a szerverhez.) Emiatt az ezekre a termékekre épülő megoldások meglehetősen drágák. Például egy kliens csatlakoztatása egy WinFrame szerverhez 200-400 dollárba kerül, ami nagyon drága, mivel egy szervezetnek több szervere és egynél több rendszergazdája is lehet.

Véleményem szerint a távoli adminisztrációra alkalmasabbak a speciális távoli felügyeleti csomagok, mint például a Symantec pcANYWHERE és a Stac ReachOut. Ilyen termékek használatakor az NT szerver képernyőjének tartalma megkettőződik a kijelzőn helyi számítógép, az információk a helyi számítógép billentyűzetéről (és egeréről) kerülnek bevitelre, és átvitelre kerülnek a távoli számítógépre (ebben az esetben az NT szerverre). Minden úgy néz ki, mintha a rendszergazda ülne a szerverkonzolon. A pcANYWHERE és más hasonló termékek nemcsak helyi hálózaton, hanem lassú betárcsázós vonalakon is jól működnek. Azonban mennyiségi korlátjuk van egyidejű kapcsolatok a szerverhez (általában csak egy kapcsolat). A pcANYWHERE termékek beépített titkosítással rendelkeznek, így valószínűtlen, hogy a jelszavakat elfogják.

Gyakori hátrányok távoli Windows kezelés Az NT azt jelenti, hogy további szoftvertermékeket kell telepíteni a rendszergazdák ügyféloldalain.

NETWARE

A Novell NetWare architektúrájának természetéből adódóan a távoli konzol-hozzáférési problémákat el kell különíteni a hálózati erőforrás-kezelési problémáktól.

A NetWare felhasználói fiókjai, csoportjai, NDS-objektumai és hozzáférési jogai az ügyféloldalakról kezelhetők, így az adminisztráció kezdetben távoli. A rendszergazdák azonban egy akadályba ütközhetnek: a NetWare 5. verziója előtt a fő hálózati protokoll IPX/SPX volt. Ez nagy problémákat okozott és okoz továbbra is a NetWare-kiszolgálók interneten keresztüli kezelése során. Ha egy adminisztrátornak képesnek kell lennie egy otthoni számítógépről kezelni a hálózati operációs rendszert, akkor fontolóra kell vennie a helyi hálózathoz való csatlakozást az IPX/SPX protokollokat támogató távoli elérési kiszolgálón keresztül. Szerencsére a legtöbb hardverkiszolgáló támogatja ezt a módot.

A szükséges infrastruktúra kialakításának költségei azonban elfogadhatatlanok lehetnek, ezért a rendszergazdák otthoni számítógépei gyakran az interneten keresztül csatlakoznak a helyi hálózathoz. Ilyen helyzetben a következő lehetőséget kínáljuk: telepítse a pcANYWHERE (vagy hasonló) programot a helyi hálózat egyik számítógépére, és kezelje a hálózatot a otthoni számítógép ezen a köztes linken keresztül. Ez a megközelítés egyébként teljesítmény szempontjából is vonzóbb lehet, mivel a hálózatkezelő programok (különösen a NetWare Administrator) nagyon lassan működnek a telefonos kommunikációs csatornákon. Egy másik módszer a NetWare frissítése 5-ös verzióra (vagy a NetWare/IP telepítése).

Ami a távoli konzolelérést illeti, a NetWare tartalmazza az Rconsole segédprogramot a konzol eléréséhez munkaállomás hálózatok. Ennek azonban két korlátja van: egyrészt a konzoljelszót tiszta szövegben továbbítják, másrészt az IPX/SPX protokollt használják. A konzolhoz biztonságos távoli hozzáférést biztosító, harmadik féltől származó segédprogramok elkerülhetik a jelszavak tiszta szöveges továbbítását. Közülük a leghíresebb a Protocom Development Systems kereskedelmi programja, a SecureConsole for NetWare ( http://www.serversystems.com). Amikor hozzáfér, a titkosított rendszergazdai jelszót használja.

Mint más esetekben, az IPX/SPX protokollok formájában jelentkező akadály kiküszöbölhető olyan programok használatával, mint a pcANYWHERE (vagyis a helyi hálózat egyik számítógépének átviteli kapcsolatként való használatával). Egy másik lehetőség az xconsole program használata, amely az X Window System-en, azaz TCP/IP-n keresztül biztosít hozzáférést a konzolhoz. A NetWare 5-ben található, Java nyelven írt RConsoleJ távelérési segédprogram szintén TCP/IP-t használ átvitelként. Az xconsole és RConsoleJ programok azonban tiszta szövegben továbbítják a jelszót. Összefoglalva azt mondhatjuk, hogy a NetWare távoli kezeléséhez speciális eszközök, például a pcANYWHERE használata javasolt.

WEB TECHNOLÓGIA

Web technológia egyre nagyobb hatással van a hálózati környezet kezelésének eszközeire. Már most is sok útválasztó, kapcsoló és hálózati nyomtató vezérelhető webböngészőn keresztül. De ezt a listát még korántsem merítették ki a web a hálózati operációs rendszer kezelésének szférájába is. Eleinte csak HTTP és FTP szervereket lehetett kezelni a webről, de ez a lista folyamatosan bővül, és mára magában foglalja a DBMS-eket, fájlrendszereket, tűzfalak, hálózati szolgáltatások DNS, DHCP és még sok más. Még az NDS címtárszolgáltatás is kezelhető böngészőn keresztül speciális kereskedelmi programok segítségével. A fentiek ellenére a webalapú technológiák még nem érettek meg a teljes hálózati környezet teljes körű kezelésére. A problémát súlyosbítja az a tény, hogy számos alkalmazás és különösen a hálózati eszközök esetében a jelszó HTTP-n keresztül tiszta szövegben kerül továbbításra.

KÖVETKEZTETÉS

A szerverek távoli kezelésének megszervezése során számos tényezőt figyelembe kell venni, elsősorban a hálózati operációs rendszer jellemzőit, a kommunikációs vonalak teljesítményét és a biztonságos hitelesítés kérdéseit. A UNIX a felügyeleti eszközök legteljesebb készletét biztosítja, azonban a megfelelő megközelítéssel, Windows rendszergazdák Az NT és a NetWare sem ad okot aggodalomra.

Az operációs rendszer kiszolgáló és kliens részeinek kombinációját, amelyek egy adott típusú számítógépes erőforráshoz hálózaton keresztül hozzáférést biztosítanak, hálózati szolgáltatásnak nevezzük. Az operációs rendszer kliens és szerver részei, amelyek együttesen biztosítják a hálózaton keresztüli hozzáférést a számítógép fájlrendszeréhez, egy fájlszolgáltatást alkotnak. A hálózati szolgáltatásról azt mondják, hogy szolgáltatáskészletet nyújt a hálózati felhasználóknak. Ezeket a szolgáltatásokat néha hálózati szolgáltatásoknak is nevezik. A szolgáltatás a szolgáltatás fogyasztója és a szolgáltató (szolgáltatás) közötti interfész. Minden szolgáltatás egy adott típusú hálózati erőforráshoz és/vagy az erőforrásokhoz való hozzáférés egy meghatározott módszeréhez van társítva. Például egy nyomtatási szolgáltatás hozzáférést biztosít a hálózati felhasználók számára megosztott hálózati nyomtatókhoz, és nyomtatási szolgáltatást biztosít, a levelezőszolgáltatás pedig hozzáférést biztosít egy hálózati információs erőforráshoz – e-mailekhez. Például a távelérési szolgáltatás különbözik az erőforrásokhoz való hozzáférés módjától - a számítógépes hálózat felhasználói számára betárcsázós telefoncsatornákon keresztül hozzáférést biztosít minden erőforrásához. Egy adott erőforráshoz, például nyomtatóhoz való távoli hozzáféréshez a Remote Access szolgáltatás kommunikál a Nyomtatási szolgáltatással. A hálózati operációs rendszer felhasználói számára a legfontosabbak a fájlszolgáltatás és a nyomtatási szolgáltatás. A hálózati szolgáltatások közül kiemelhetjük azokat, amelyek nem az átlagfelhasználónak, hanem a rendszergazdának szólnak. Az ilyen szolgáltatásokat a hálózat működésének megszervezésére használják. Progresszívebb megközelítés a központosított súgószolgáltatás, vagy más szóval címtárszolgáltatás létrehozása, amely nemcsak az összes hálózati felhasználóról, hanem az összes szoftver- és hardverelemről is adatbázist tart fenn. Az adminisztrátornak szolgáltatásokat nyújtó hálózati szolgáltatások további példái a hálózati forgalom rögzítését és elemzését lehetővé tevő hálózatfigyelő szolgáltatás, egy biztonsági szolgáltatás, amelynek funkciói közé tartozhat különösen a jelszó-ellenőrzéssel járó bejelentkezési eljárás végrehajtása, ill. biztonsági mentési és archiválási szolgáltatás. A hálózati operációs rendszerek általános kínálatában elfoglalt helye attól függ, hogy az operációs rendszer milyen gazdag szolgáltatásokat kínál a végfelhasználók, alkalmazások és hálózati rendszergazdák számára. A hálózati szolgáltatások természetüknél fogva kliens-szerver rendszerek. Mivel bármely hálózati szolgáltatás megvalósítása során természetesen felmerül a kérések forrása (kliens) és a kérések végrehajtója (szerver), minden hálózati szolgáltatás két aszimmetrikus részből áll - a kliensből és a szerverből. 2.2). Egy hálózati szolgáltatást az operációs rendszerben mindkét (kliens és szerver) rész vagy csak az egyik rész képviselhet.

Általában azt mondják, hogy a szerver biztosítja az erőforrásait a kliensnek, és a kliens használja azokat. Meg kell jegyezni, hogy amikor egy hálózati szolgáltatás egy bizonyos szolgáltatást nyújt, akkor nem csak a szerver, hanem a kliens erőforrásait is felhasználják. A kliens erőforrásainak jelentős részét (lemezterület, CPU-idő stb.) a hálózati szolgáltatás fenntartására fordíthatja. Például egy e-mail szolgáltatás megvalósítása során az ügyfél lemeze tartalmazhatja a kiterjedt levelezést tartalmazó adatbázis helyi másolatát. Ebben az esetben a kliens sok munkát végez különféle formátumú üzenetek generálásakor, beleértve az összetett multimédiát is, támogatja a címjegyzék karbantartását, és számos egyéb segédmunkát végez. Az alapvető különbség a kliens és a szerver között, hogy a kliens mindig kezdeményezője a hálózati szolgáltatás által végzett munkának, a szerver pedig mindig passzív módban várja a kéréseket. Például egy levelezőszerver csak akkor kézbesíti a leveleket a felhasználó számítógépére, ha egy levelezőklienstől kérés érkezik. Jellemzően a kliens és a kiszolgáló részei közötti interakció szabványosított, így egy szervertípust úgy lehet megtervezni, hogy különböző típusú kliensekkel működjön együtt, különböző módokon és esetleg különböző gyártók által megvalósítva. Ennek egyetlen feltétele, hogy a klienseknek és a szervernek támogassanak egy közös szabványos kommunikációs protokollt.