În ciuda anulării primei apariții publice a lui Snowden în Rusia, sfaturile sale privind menținerea confidențialității pe internet devin din ce în ce mai relevante în fiecare zi. Life a adunat recomandări de la cel mai faimos fost ofițer de informații american despre cum să te protejezi pe internet.

1. Criptarea apelurilor vocale și a mesajelor text. Snowden este un susținător absolut al criptării întregului conținut stocat și transmis. În zilele noastre există multe aplicații care au funcții de criptare. Mai mult, printre aceștia se numără mesagerie instantanee comune și binecunoscute, precum WhatsApp, Telegram, ICQ. Apropo, cel mai popular - WhatsApp - a introdus criptarea completă end-to-end în aprilie 2016.

Snowden însuși îl numește pe Signal mesagerul său favorit pentru comunicare (disponibil pentru iOS și Android), pe care, așa cum a scris pe Twitter, îl folosește în fiecare zi. Aplicația este dezvoltată de Open Whisper Systems, care oferă și criptarea apelurilor.

2. Criptarea hard diskului. Pe lângă securizarea dispozitivelor dvs. mobile, fostul agent CIA vă sfătuiește, de asemenea, să vă securizați computerul, în special hard diskul. Puteți găsi instrucțiuni despre cum să faceți acest lucru pe Internet. De obicei se folosește un software special. De exemplu, pentru Windows există un program preinstalat în versiunile extinse ale sistemului de operare - BitLocker, pentru Mac - FileVault. În acest fel, dacă computerul este furat, un atacator nu va putea citi datele tale.

3. Manageri de parole. Un lucru util la care majoritatea oamenilor nici nu se gândesc. Astfel de programe vă permit să vă păstrați parolele în ordine - creați chei unice și stocați-le. Potrivit lui Snowden, una dintre cele mai frecvente probleme ale confidențialității online sunt scurgerile de informații: de exemplu, un serviciu pentru care un utilizator înregistrat în 2007 a fost atacat și date scurse pe Internet - amintiți-vă doar de rapoartele recente despre vânzarea a milioane de parole de la conturi pe Twitter. , „VKontakte”, MySpace, LinkedIn. Există diferiți manageri de parole pe piață, cum ar fi 1Password, KeePassX și LastPass.

4. Autentificare cu doi factori. Cuvintele de securitate, oferite anterior pentru serviciile mari și care vă permit să recuperați o parolă folosindu-le, devin de domeniul trecutului. Acum, toate platformele online populare - Facebook, VKontakte, clienți de e-mail, Twitter, Dropbox - au trecut la autentificarea în doi pași. Vă permite să conectați un număr de telefon la contul dvs., care va fi folosit pentru autorizare suplimentară atunci când vă conectați la contul dvs. De asemenea, vă va ajuta să vă recuperați parola pierdută. Adevărat, va trebui să vă „luminați” telefonul mobil, ceea ce face posibil să vă identificați cu numărul specificat (cum face Facebook, de exemplu, permițându-vă să găsiți un utilizator după numărul său de telefon).

5. Tor. Rețeaua anonimă Tor (abrev. The Onion Router) este numită de un fost angajat al NSA „cel mai important proiect tehnologic pentru asigurarea confidențialității în uz în prezent”. El a declarat că îl folosește zilnic. Tor vă permite să vă „acoperiți urmele” pe Internet, adică oferă anonimat și face dificilă determinarea adresei IP și a locației unei persoane. Acest lucru se realizează prin conectarea printr-un lanț de calculatoare intermediare aparținând diferiților utilizatori de Internet. Proiectul este susținut în întregime de voluntari. Cel mai simplu mod de a utiliza sistemul este prin intermediul browserului cu același nume (Tor Browser).

6. Și încă o dată despre parole. Snowden sfătuiește să nu folosiți cuvinte precum onetwothreefour („onetwothreefour”) sau chiar parola („parolă”) ca cheie pentru un cont, ci ceva mai complicat pe care nici măcar un computer nu îl poate prelua, dar în același timp memorabil - margaretthatcheris110%SEXY ( „MargaretthatcherSEXUALNA110%”) „).

Pentru cei deosebit de paranoici

În videoclipul de mai jos, un fost agent NSA a demonstrat unui jurnalist cum să evite supravegherea totală de către agențiile de informații, care pot porni de la distanță microfonul sau camera de pe un smartphone și pot începe să asculte. Răspunsul este simplu - scoateți modulele microfonului și camerei din dispozitiv. In schimb, se propune sa folosesti un accesoriu extern si sa te intarci de selfie-uri.

În 1993, revista The New Yorker a publicat un celebru desen animat despre un câine care folosește un computer. „Nimeni de pe internet nu știe că ești un câine”, spunea legenda. Peste douăzeci de ani, lucrurile stau exact invers. Pe internetul de astăzi, orice câine știe cine ești - și uneori chiar mai bine decât tine.

Internetul nu se descurcă bine cu secretele, iar confidențialitatea nu face excepție. Fiecare clic făcut în browser, prin definiție, trebuie să fie cunoscut de două părți: client și server. Acesta este cel mai bun scenariu. De fapt, acolo unde sunt doi, sunt trei sau chiar, dacă luăm ca exemplu site-ul Hacker, toate cele douăzeci și opt.

De exemplu

Pentru a verifica acest lucru, doar activați instrumentele pentru dezvoltatori încorporate în Chrome sau Firefox. Mai mult de jumătate dintre aceste solicitări nu au nicio legătură cu documentele aflate pe serverele „Hacker”. În schimb, duc la 27 de domenii diferite deținute de mai multe companii străine. Aceste solicitări consumă 90% din timp atunci când încărcați un site.

Care sunt aceste domenii? Rețele de publicitate, mai multe sisteme de analiză web, rețele sociale, un serviciu de plată, cloud-ul Amazon și câteva widget-uri de marketing. Un set similar, și adesea chiar mai extins, este disponibil pe orice site comercial.Nu doar noi știm despre ei (este de la sine înțeles), ci și proprietarii acestor 27 de domenii.

Mulți dintre ei nu știu doar. Ei te urmăresc cu cel mai intens interes. Vezi bannerul? Se incarca de pe serverul Doubleclick, o retea mare de publicitate care este detinuta de Google. Daca bannerul nu ar fi fost acolo, ar fi gasit o alta cale. Aceleași date pot fi preluate folosind trackerul Google Analytics sau prin AdSense, accesând fonturi din Google Fonts sau jQuery de pe Google CDN. Cel puțin un indiciu poate fi găsit pe o proporție semnificativă de pagini de pe Internet.

Analizarea istoricului mișcărilor unui utilizator pe Internet ajută Google să-și determine cu o bună acuratețe interesele, sexul, vârsta, venitul, starea civilă și chiar starea de sănătate. Acest lucru este necesar pentru a selecta mai corect reclamele. Chiar și o mică creștere a preciziei de direcționare la scara Google valorează miliarde de dolari, dar alte aplicații sunt posibile. Potrivit documentelor publicate de Edward Snowden, agențiile de informații americane și britanice au interceptat trackere Google pentru a identifica suspecții.

Sunteți urmărit - acesta este un fapt cu care trebuie să vă împăcați. Este mai bine să te concentrezi pe alte probleme. Cum o fac? Este posibil să te ascunzi de supraveghere? Și merită?

Găsiți și ascundeți

Pentru a urmări o persoană, trebuie să o poți identifica. Cea mai simplă și mai bine studiată metodă de identificare este un cookie. Problema este că este cel mai vulnerabil la atacurile susținătorilor de confidențialitate. Atât utilizatorii, cât și chiar politicienii știu despre ei. În Uniunea Europeană, de exemplu, există o lege care obligă site-urile să avertizeze utilizatorii despre pericolele cookie-urilor. Nu are sens, dar faptul în sine este alarmant.

O altă problemă este că unele browsere, în mod implicit, blochează cookie-urile setate de o terță parte - cum ar fi un serviciu de analiză web sau o rețea de publicitate. Această limitare poate fi ocolită prin trimiterea utilizatorului printr-un lanț de redirecționări către un server terță parte și înapoi, dar acest lucru, în primul rând, nu este foarte convenabil și, în al doilea rând, este puțin probabil să salveze pe cineva pe termen lung. Mai devreme sau mai târziu va fi necesară o metodă de identificare mai fiabilă.

Există mult mai multe locuri în browser în care puteți ascunde informații de identificare decât intenționau dezvoltatorii. Este nevoie doar de puțină ingeniozitate. De exemplu, prin proprietatea DOM window.name, puteți transfera până la doi megaocteți de date către alte pagini și, spre deosebire de cookie-uri, care sunt accesibile numai scripturilor din același domeniu, datele din window.name sunt disponibile și din alte domenii. . Singurul lucru care ne împiedică să înlocuim cookie-urile cu window.name este efemeritatea acestei proprietăți. Nu își păstrează valoarea după încheierea sesiunii.

În urmă cu câțiva ani, a devenit la modă stocarea informațiilor de identitate folosind așa-numitele Local Shared Objects (LSO), pe care le oferă Flash. Doi factori au jucat în favoarea LSO. În primul rând, spre deosebire de cookie-uri, utilizatorul nu le putea șterge folosind browser-ul. În al doilea rând, dacă fiecare browser are propriile cookie-uri, atunci LSO, ca și Flash însuși, este același pentru toate browserele de pe computer. Datorită acestui fapt, este posibil să se identifice un utilizator care lucrează alternativ în diferite browsere.

Continuarea este disponibilă numai pentru membri

Opțiunea 1. Alăturați-vă comunității „site” pentru a citi toate materialele de pe site

Calitatea de membru al comunității în perioada specificată vă va oferi acces la TOATE materialele Hacker, vă va crește discountul cumulat personal și vă va permite să acumulați un rating profesional Xakep Score!

Astăzi vom vorbi despre ce date stochează furnizorul despre utilizator, precum și, în general, despre ceea ce poate ști și ce nu poate. De exemplu, puteți vedea ce site-uri vizitați? Și de ce furnizorul monitorizează utilizatorii?

Astăzi vom vorbi despre ce date stochează furnizorul despre utilizator, precum și, în general, despre ceea ce poate ști și ce nu poate. De exemplu, puteți vedea ce site-uri vizitați? Și de ce furnizorul monitorizează utilizatorii?

În general, cu furnizorii, nu totul este atât de simplu, sunt obligați prin lege să asculte traficul utilizatorilor - încalcă legea, ce fac acolo, desigur că nu se uită, dar înregistrează date de bază, oameni nu le verifica fără motiv (adică totul este în mod automat înregistrat).

- Dacă un utilizator deschide un anumit site web, acesta este vizibil pentru furnizor? Da, în cele mai multe cazuri, numele de domeniu este vizibil, rareori doar adresa IP. Este înregistrată și ora la care ați vizitat site-ul. Conținutul site-ului este și el vizibil

- Ce se întâmplă dacă accesez site-ul utilizând protocolul securizat https? Atunci furnizorul vede doar numele site-ului sau adresa lui IP și atât, nu vede conținutul, deoarece https este o conexiune sigură cu criptare, motiv pentru care se recomandă utilizarea acestuia.

- Cum poate furnizorul să detecteze că am descărcat un film sau un program prin torrent? Chestia este că descărcatorul de torrent comunică cu trackerul de torrent prin protocolul HTTP, astfel încât furnizorul poate vedea tot ce ați descărcat (pur și simplu analizând pagina de pe care a fost descărcat fișierul torrent) și când (a început/terminat). De asemenea, este posibil să vă conectați prin HTTPS, dar din anumite motive chiar și cel mai mare torrent din CSI nu acceptă un astfel de protocol, dar de ce este un mister.

- Furnizorul salvează tot ce descarc? Nu, acest lucru este pur și simplu imposibil din punct de vedere fizic; niciun hard disk nu ar fi suficient. Traficul se procesează din mers, se sortează și se păstrează statisticile, ceea ce este stocat de ani de zile.

- Poate furnizorul să afle că am descărcat un fișier .torrent? Da, poate exact asta încearcă să monitorizeze - interacțiunea dintre clientul torrent și server; ei nu pot analiza traficul în rețeaua torrent, pentru că este foarte, foarte scump.

- Și dacă folosesc un VPN, furnizorul nu vede nimic? Aici treaba este că cu un VPN, da, furnizorul vede o mizerie - adică date criptate și nu le va analiza, cu atât mai puțin decriptează, pentru că este aproape imposibil. Dar poate afla de la serverele IP că acesta este un VPN special pentru criptarea traficului. Aceasta înseamnă că utilizatorul are ceva de ascuns, trageți propriile concluzii

- Dacă folosesc OpenVPN, vor funcționa toate programele, inclusiv actualizările Windows? În teorie, da, și în general așa ar trebui să fie. Dar, în practică, totul depinde de setări.

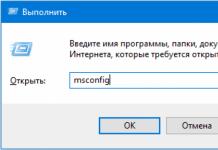

- Poate furnizorul meu să afle adresa IP reală a unui anumit site dacă îl accesez prin VPN? De fapt, nu, dar există un alt punct. Dacă dintr-o dată VPN-ul nu mai funcționează sau dacă există un fel de eroare, atunci Windows va începe pur și simplu să funcționeze ca de obicei, adică fără a utiliza un VPN - doar direct. Pentru a remedia acest lucru, în primul rând, trebuie să configurați OpenVPN în sine și, în al doilea rând, să utilizați un firewall suplimentar (recomand Outpost Firewall), în care puteți crea reguli globale de trafic.

- Adică, dacă VPN-ul se defectează, furnizorul va vedea pe ce site mă aflu? Din păcate, da, totul va fi înregistrat automat.

- Poate TOR să ofere anonimatul? Poate, dar este indicat să îl configurați puțin pentru a folosi adrese IP pentru toate, cu excepția CIS, și, de asemenea, pentru ca adresele să se schimbe mai des, de exemplu la fiecare trei minute. De asemenea, pentru un efect mai bun, vă sfătuiesc să folosiți repetoare (punți).

- Ce vede furnizorul când primesc pachete de la adrese IP constant diferite? ISP-urile au un sistem pentru detectarea utilizării TOR, dar nu sunt sigur dacă acest sistem funcționează cu relee. Faptul de a utiliza TOR este de asemenea înregistrat și, de asemenea, îi spune furnizorului că acest utilizator poate ascunde ceva

- ISP-ul vede adresa site-ului prin Tor sau VPN? Nu, doar adresa IP VPN sau nodul de ieșire Tor.

- Numele complet al adresei este vizibil pentru furnizor atunci când folosește protocolul HTTPS? Nu, puteți vedea doar adresa domeniului (adică numai site.com), timpul de conectare și volumul transferat. Dar aceste date nu sunt deosebit de utile pentru furnizor în ceea ce privește informațiile. Dacă utilizați HTTP, atunci puteți vedea tot ceea ce este transmis - atât adresa completă, cât și tot ceea ce ați scris/trimis într-un mesaj prin e-mail, de exemplu, dar din nou, acest lucru nu se aplică Gmail - traficul de acolo este criptat.

- Adică, dacă folosesc criptarea conexiunii, atunci pot fi deja pe lista suspecților? Nu, nu chiar. Pe de o parte, da, dar pe de altă parte, criptarea datelor sau chiar criptarea globală a întregii rețele pot fi folosite nu numai de unii hackeri sau utilizatori, ci și de simple organizații care sunt preocupate de transmiterea securizată a datelor, care este logic, mai ales în industria bancară.

- Furnizorul vede faptul că I2P este utilizat? Da, dar până acum acest tip de rețea nu este la fel de familiar pentru furnizori precum, de exemplu, Tor, care, datorită popularității sale, atrage din ce în ce mai multă atenția agențiilor de informații. Furnizorul I2P vede traficul I2P ca conexiuni criptate la diferite adrese IP, ceea ce indică faptul că clientul lucrează cu o rețea P2P.

- Cum știu dacă sunt sub SORM? Această abreviere înseamnă „Sistem de capabilități tehnice pentru activități de căutare operațională”. Și dacă sunteți conectat la internet în Federația Rusă, atunci sunteți deja sub supraveghere în mod implicit. Mai mult, acest sistem este complet oficial și traficul trebuie să treacă prin el, altfel furnizorilor de internet și operatorilor de telecomunicații li se va retrage pur și simplu licența.

- Cum să vezi tot traficul de pe computer așa cum îl văd furnizorii? Un utilitar de detectare a traficului vă va ajuta în acest sens; cel mai bun de acest fel este analizorul Wireshark.

- Este posibil să înțelegi cumva că ești urmărit? Astăzi, aproape niciunul, uneori, poate cu un atac activ ca MitM (Man in the middle). Dacă se utilizează supravegherea pasivă, atunci este imposibil din punct de vedere tehnic să o detectăm.

- Dar ce să facem atunci, este posibil să îngreunăm cumva supravegherea? Puteți împărți Internetul, adică conexiunea la acesta, în două părți. Stați pe rețelele sociale, pe site-uri de întâlniri, vizionați site-uri de divertisment, filme, faceți totul printr-o conexiune obișnuită. Utilizați o conexiune criptată separat și în paralel - de exemplu, instalați o mașină virtuală pentru aceasta. Astfel vei avea un mediu mai mult sau mai puțin natural, ca să spunem așa, pentru că multe site-uri criptează traficul, Google în serviciile sale și alte companii mari. Dar, pe de altă parte, aproape toate site-urile de divertisment NU criptează traficul. Adică, aceasta este norma - atunci când utilizatorul are atât trafic deschis, cât și criptat. Este o altă problemă când furnizorul vede că traficul utilizatorului este doar criptat; desigur, aici pot apărea întrebări.

Sper că ați găsit niște răspunsuri utile

„Dacă ești paranoic, asta nu înseamnă că nu ești urmărit...” - obișnuia să spună un personaj cunoscut, și există într-adevăr un sâmbure de adevăr în asta. Era informației ne-a oferit multe, dar în schimb confidențialitatea noastră a fost amenințată. Aplicațiile de geolocalizare, rețelele sociale, Instagram, serviciile de urmărire, virușii și multe alte instrumente de spionaj reprezintă o amenințare directă la adresa confidențialității și a liniștii sufletești.

Deci, ce ar trebui să faceți pentru a vă proteja de supravegherea neautorizată? Trebuie să găsești singur răspunsul la această întrebare, pentru că sunt mulți pe internet care vor profita cu bucurie de ignoranța și nepăsarea ta.

Există destul de multe rețete de protecție și aproape toate sunt destul de simple. Pentru o mai mare comoditate, vom lua în considerare opțiunile de oprire a supravegherii în funcție de tipul de echipament care poate fi utilizat.

- Servicii de geolocalizare. Multe aplicații mobile și programe desktop au funcționalități pentru a determina locația utilizatorului. Puteți dezactiva detectarea locației computerului dvs. direct în setările programului sau, alternativ, pur și simplu să raportați coordonatele inexacte în timpul instalării inițiale a noilor aplicații. De exemplu, pentru Firefox există o aplicație convenabilă Geolocater care vă permite să setați singur coordonatele, iar în browserul Chrome ar trebui să activați instrumentele pentru dezvoltatori și să modificați geodatele curente direct în fila „Emulare”.

- aparat foto. Filmarea și supravegherea vizuală este unul dintre cele mai periculoase și neplăcute tipuri de supraveghere neautorizată. Și nu contează ce faci la computer, cum arăți, ce este deschis pe ecran și cum pot fi folosite înregistrările în viitor - fiecare dintre noi are întotdeauna nevoie de un sentiment de securitate. Dacă nu este cazul, nu există pace. Dar acest tip de supraveghere este foarte ușor de controlat. Este foarte simplu: acoperiți camera cu o bucată îngrijită de bandă întunecată. Dacă este necesar, poate fi dezlipit cu ușurință, dar aceasta este singura modalitate de a preveni cu adevărat posibila scurgere de informații. Această abordare este simplă, dar este de multe ori mai eficientă decât orice program și aplicație.

- Microfon. La fel ca camera încorporată, microfonul poate colecta multe informații despre proprietarul computerului sau al smartphone-ului, iar opțiunea cu bandă adezivă nu va funcționa aici. Spre deosebire de imagine, sunetul pătrunde destul de ușor printr-un obstacol mecanic, așa că aici este nevoie de o protecție diferită. Pentru aproape fiecare sistem de operare, puteți selecta o aplicație care blochează accesul la microfon pentru orice program instalat: proprietarii de Windows ar trebui să acorde atenție Webcam Blocker Pro, iar Micro Snitch și analogii săi vor fi relevante pentru Mac. Toate programele funcționează în fundal, munca lor este invizibilă, dar foarte eficientă.

- Tastatură. Pentru a urmări datele introduse folosind tastatura, nu este nevoie de nimic supranatural, deoarece în prezent există zeci de programe mici care implementează cu ușurință acest tip de monitorizare. Cum să preveniți scurgerea de date în acest caz? În primul rând, puteți utiliza abrevieri sau puteți atribui combinații speciale de taste fiecărei parole introduse, în al doilea rând, în cazuri deosebit de importante, utilizați un analog de pe ecran al tastaturii, în al treilea rând, verificați în mod regulat computerul cu antivirusuri, fără a neglija actualizările.

Tehnologiile moderne ne dictează noi reguli de comportament online și o abordare mai serioasă a datelor și informațiilor cu caracter personal în general. A neglija acest lucru înseamnă a-ți pune în pericol bunăstarea materială, viața privată și cariera. Antivirusurile, atenția atentă la informațiile publicate online și măsurile de protecție descrise aici vor contribui la reducerea probabilității de colectare secretă a informațiilor și vor face posibilă continuarea în siguranță a muncii, a afacerilor și a comunicării online.

Din fericire, tehnologiile avansate sunt în serviciu nu numai cu răufăcători, ci și cu oameni buni. Industria de scanare și imprimare 3D este acum în plină desfășurare. Dacă doriți să aflați ultimele noutăți în acest domeniu, atunci vă recomand să participați la o conferință tematică. Puteți afla despre conferință pe site-ul 3dprintconf.ru. In domeniul IT, totul se intampla atat de repede incat daca eziti putin, vei iesi din mainstream. Pentru a preveni acest lucru, educați-vă.

Video.

Continuând subiectul, vă sugerez să vizionați un videoclip simplu, dar practic, pe tema cum să scăpați de supravegherea pe Internet.