Din ce în ce mai multe date din întreaga lume sunt stocate pe medii și servere digitale, dar cel mai important lucru este că aceste informații trebuie păstrate. Hackerii fură în fiecare zi numere de card de credit, conturi bancare și chiar identitatea unei persoane și este aproape la fel de ușor ca să înveți să conduci o mașină. Potrivit unor rapoarte, nu veți putea face nimic în acest sens.

De exemplu, dacă serverul băncii dvs. este piratat, nu puteți face nimic pentru ca aceștia să vă fure numărul de cont și să vă retragă banii. Din fericire, dacă astfel de cazuri se întâmplă unei companii mari, atunci aceasta va primi lovitura și vă va ajuta să vă economisiți banii.

Cum să protejăm informațiile

Dacă stocați informații pe computerul dvs. personal sau pe dispozitivul extern, asigurați-vă că acestea nu stochează informații importante și, dacă o face, sunt protejate în siguranță. În acest articol, vă voi împărtăși cinci pași pentru a vă ajuta să vă protejați pe dvs. și datele dvs. de hackeri și escroci.

Pasul 1 - Criptarea datelor

Auzi despre criptarea datelor aproape în fiecare zi, dar se pare că nimeni nu o folosește. Mi-am întrebat prietenii dacă folosesc criptarea datelor și niciunul dintre ei nu criptează datele de pe computerele sau hard disk-urile lor externe. Și aceștia sunt oamenii care fac totul online: de la comanda unui taxi și comandă de mâncare până la citirea ziarelor. Singurul lucru pe care îl puteți face este să criptați datele. Acest lucru este destul de dificil de făcut pe Windows sau Mac, dar dacă o faci o dată, nu va trebui să faci nimic altceva.

Am scris acest articol în 2007, dar nu s-a schimbat nimic acum. Ea vorbește despre cum să criptați hard disk-ul folosind TrueCrypt, care este un software gratuit și popular de criptare a datelor. Dar criptarea unității flash? Am scris despre asta acum trei ani. De asemenea, puteți utiliza TrueCrypt pentru a cripta datele de pe unități flash și dispozitive de stocare externe. Criptarea este necesară, astfel încât, dacă cineva vă folosește computerul, unitatea flash sau dispozitivul extern pentru a stoca informații, nimeni nu vă va putea vizualiza fișierele. Fără a vă cunoaște parola, aceștia nu se vor putea autentifica și nu vor avea acces la niciun fișier și date stocate pe disc. Acest lucru ne duce la pasul următor.

Pasul 2-Folosește parole puternice

Desigur, criptarea nu va costa nimic dacă cineva poate pur și simplu să pornească computerul și să vă atace sistemul până când își va da seama de parola potrivită. Utilizați doar o parolă puternică, care constă dintr-o combinație de numere, simboluri și litere, deoarece aceasta va face mai dificil de ghicit. Există, desigur, modalități de a ocoli orice problemă, dar există lucruri care vă vor ajuta să ocoliți această problemă, mai multe despre ele mai târziu.

Anterior, am scris despre 4 instrumente online gratuite pe care le puteți folosi pentru a genera parole puternice. Citiți și cele cinci sfaturi ale mele pentru a crea parole puternice. Mulți oameni îmi spun că nu folosesc parole complexe pentru că sunt foarte greu de reținut și deci trebuie să fie întotdeauna resetate. Sunt de acord că aceasta este o problemă serioasă. De aceea folosesc LastPass, este un manager de parole online și offline securizat. Cu acesta, puteți stoca parole pentru toate site-urile dvs. web, cardurile bancare și conturile și le puteți accesa de pe smartphone.

Pasul 3 - Autentificarea cu doi factori

Deci, problema este criptarea și parolele complexe pot fi încă sparte în timp ce le trimitem prin internet. De exemplu, într-o cafenea folosești internet wireless și mergi pe un site care nu folosește protocolul SSL, adică https în bara de adrese, în acest moment un hacker îți poate intercepta cu ușurință parola printr-o rețea Wi-fi.

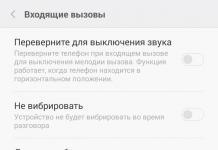

Cum te poți proteja într-o astfel de situație? În primul rând, nu lucrați într-o rețea fără fir nesecurizată sau într-o rețea Wi-Fi publică. Este foarte riscant. În al doilea rând, se pot utiliza doi factori de autentificare. Practic, aceasta înseamnă că trebuie să creați două tipuri de informații și două parole pentru a vă conecta la site-uri și a utiliza serviciile. Google are două sisteme de verificare, ceea ce este grozav. Chiar dacă cineva știe parola dvs. complexă Google, nu va putea accesa datele dvs. până când nu va introduce codul din șase cifre trimis pe smartphone-ul dvs.

În esență, pentru a se autentifica, aceștia vor avea nevoie nu numai de parola, ci și de smartphone-ul tău. Acest tip de protecție reduce șansele de a fi piratat. LastPass funcționează și cu Google Authenticator, astfel încât nu trebuie să vă faceți griji cu privire la parolele dvs. Veți avea o parolă și un cod de acces care vă vor fi disponibile numai pentru dvs. Pentru a vă conecta la Facebook, veți primi un SMS pe telefon cu un cod pe care trebuie să îl introduceți împreună cu parola. Acum contul tău de Facebook va fi greu de spart.

Folosește Paypal. Există o cheie specială de securitate acolo. Conceptul său este următorul: trebuie să trimiteți un SMS cu un cod pentru a vă conecta în sistem. Ce zici de un blog Wordpress? De asemenea, poate folosi Google Authenticator pentru a vă proteja site-ul de hackeri. Lucrul bun despre autentificarea cu doi factori este că este ușor de utilizat și este cel mai fiabil sistem de protecție a datelor. Verificați site-urile dvs. preferate pentru a vă asigura că au autentificare cu doi factori.

Pasul 4 - Asigurați-vă rețeaua

Un alt aspect al securității este rețeaua pe care o utilizați pentru a comunica cu lumea exterioară. Aceasta este rețeaua dvs. wireless de acasă? Folosești WEP sau WPA sau WPA2? Utilizați o rețea nesigură în hoteluri, aeroporturi sau cafenele? Primul lucru pe care doriți să-l faceți este să vă închideți rețeaua securizată, deoarece vă petreceți cea mai mare parte a timpului pe computer. Vrei să te protejezi și să alegi cel mai înalt nivel de securitate. Consultați articolul meu anterior care vorbește despre criptarea Wi-Fi.

Există multe alte lucruri care pot fi făcute:

- dezactivați difuzarea SSID

- Activarea filtrului adresei MAC

- Activarea izolației AP

Puteți citi despre aceasta și alte tipuri de securitate pe Internet. Al doilea lucru pe care doriți să-l faceți (de fapt, ar putea fi primul lucru) este să schimbați numele de utilizator și parola care sunt utilizate pentru a accesa routerul wireless. Este grozav dacă instalezi WPA2 cu AES, dar dacă cineva folosește adresa IP a routerului tău, adică îți pirata numele de utilizator și parola, atunci te poate bloca de la propriul router.

Din fericire, puteți recâștiga oricând accesul la router, dar acesta este un efort foarte riscant, deoarece cineva s-ar putea conecta la router și apoi obține acces la rețea. Conectarea la router vă va permite să vedeți toți clienții care sunt conectați la router și adresele lor IP. Cumpărarea unui router wireless nou și conectarea la acesta pentru prima dată nu este o idee bună. Asigurați-vă că activați firewall-ul pe router și pe computer. Acest lucru va împiedica diferite aplicații să ajungă la anumite porturi de pe computer atunci când comunică.

Pasul 5 - Software antivirus

Dacă un virus sau un program malware intră pe computer, atunci toate acțiunile tale anterioare vor fi inutile. Cineva poate controla virusul și vă poate transfera datele pe serverul său. Astăzi, antivirusul este o necesitate, la fel și un obicei bun de a vă inspecta computerul. Recomand Microsoft Security Essentials antivirus pentru Windows, este gratuit și face o treabă excelentă în detectarea virușilor și a programelor malware. Dacă credeți că există ceva pe computer, atunci citiți articolul meu anterior despre eliminarea programelor malware și spyware.

Implementarea acestor cinci pași va reduce foarte mult șansele de a fi piratat. Hackerii au multe modalități de a ocoli toate rețelele securizate și criptarea, dar chiar și pentru ei este o sarcină dificilă. Care sunt gandurile tale? Cum vă puteți proteja datele digitale?

În prezent, este aproape imposibil să se garanteze siguranța informațiilor corporative sau ale utilizatorilor pe diverse servicii de e-mail, computere personale și stocare în cloud. Poșta poate fi piratată, informațiile de pe computerul dvs. sau de pe computerul colegilor pot fi copiate de angajații companiei și utilizate în propriile lor scopuri. Există vreo modalitate de a proteja informațiile? Astăzi, nicio companie nu oferă o garanție de 100% a protecției datelor; desigur, puteți face un pas bun spre salvarea datelor. Criptarea este folosită în mod obișnuit pentru a proteja datele.

Criptarea poate fi simetrică sau asimetrică, singura diferență este numărul de chei utilizate pentru criptare și decriptare. Criptarea simetrică utilizează o singură cheie pentru a codifica și decoda informațiile. Legile Federației Ruse, fără a licenția activitățile cuiva, permit utilizarea unei chei simetrice de lungime

nu mai mult de 56 de biți. Criptarea asimetrică utilizează două chei: o cheie pentru codificare (publică) și una pentru decodare

(închis). Pentru criptarea asimetrică, legile Federației Ruse, în funcție de algoritmi, permit o lungime maximă a cheii de 256 de biți.

Să ne uităm la unele dispozitive pentru protejarea informațiilor despre dispozitivele amovibile.

unități:

- DatAshur de la compania britanică iStorage este o unitate flash cu butoane pe corp. Dispozitivul realizează criptarea hardware utilizând algoritmul simetric AES256. Aveți 10 încercări de a introduce codul PIN; dacă este introdus incorect, datele de pe dispozitiv vor fi

distrus. Dispozitivul include o baterie pentru introducerea codului PIN înainte de conectarea la PC.

Avantaje: carcasă durabilă, protecție împotriva forței brute cu cod PIN, distrugerea datelor.

Defecte: nu este clar ce se va întâmpla dacă bateria se epuizează; Puteți încerca să ghiciți codul PIN din butoanele uzate sau pur și simplu să ștergeți toate datele concurentului și să rămâneți neobservați, iar acest lucru, în opinia mea, este potențial mai dăunător decât copierea datelor de către un concurent (deși este posibil să faceți protecție). - Samurai este o companie din Moscova, presupun că lucrează în colaborare cu iStorage sau distribuitorii acestora, dar își fac și propriile produse, de exemplu Samurai Nano Drive. Ei folosesc criptare pe 256 de biți și produc diverse dispozitive care vizează în primul rând distrugerea informațiilor.

Avantajele și dezavantajele sunt similare cu DatAshur. - Un cititor de carduri flash USB criptografic de la Milandr cu o funcție de criptare vă permite să criptați informațiile de pe cardurile microSD. Dispozitivul este realizat pe procesorul propriu al companiei. Realizat ca o unitate flash obișnuită.

Avantaje: algoritmul de criptare GOST-89 cu o lungime a cheii de 56 de biți (nu este clar din documentație cum a fost convertit GOST-89 la 256 de biți), funcționează cu un număr nelimitat de carduri microSD.

Defecte: Dispozitivul funcționează numai cu carduri microSD; nu se știe dacă este posibilă trecerea la algoritmi de criptare mai puternici. - Key_P1 Multiclet - un dispozitiv pentru protejarea informațiilor de la JSC Multiclet, un dezvoltator de procesoare. Să ne uităm la dispozitiv mai detaliat (în continuare vom desemna dispozitivul ca Key_P1).

Funcțiile inițiale ale dispozitivului (software-ul va fi extins în viitor, vezi mai jos pentru funcționalități suplimentare):

- protecție împotriva unităților flash modificate (spyware).

- criptarea informațiilor folosind algoritmul DES cu o lungime a cheii de 56 de biți

(după obținerea unei licențe AES și GOST-89 cu o lungime a cheii de 256 de biți). - capacitatea de a restabili informații în cazul pierderii dispozitivului Key_P1 și a dispozitivului de stocare.

- abilitatea de a sincroniza cheile pentru partajarea fișierelor între utilizatori.

- afișarea timpului de oprire a dispozitivului Key_P1.

O descriere mai detaliată a funcțiilor dispozitivului va fi furnizată mai târziu în acest articol. Cheile de criptare sunt stocate în memoria flash a procesorului dispozitivului în cauză.

Key_P1 poate funcționa cu un număr nelimitat de unități și pe un număr nelimitat de computere personale; nu există nicio conexiune la un anumit PC.

Schema bloc a întregului sistem:

Descrierea elementelor structurii:

- serverul generează firmware, actualizează Key_P1 Manager, firmware și aplicații Key_P1_for_Windows (sau Key_P1_for_Linux) pentru dispozitivul de stocare al utilizatorului (unitate flash).

- (Software OS) Key_P1 Manager - actualizează componente, inițializează Key_P1, generează un set de chei pentru Key_P1 etc.

- Firmware Key_P1 este un program executat pe dispozitivul Key_P1.

- aplicație pentru unitate - Key_P1_for_Windows (Key_P1_for_Linux) (ambele aplicații sunt încărcate pe unitatea flash a utilizatorului și autorizează utilizatorul și afișează ultima dată când dispozitivul a fost oprit pentru sistemul de operare Windows și Linux).

Să aruncăm o privire mai atentă la principalele funcții ale dispozitivului.

- Informațiile sunt criptate nu cu o singură cheie, ci cu mai multe (maximum 1024). Criptarea are loc pe sector pentru fiecare unitate. Astfel, un fișier poate fi criptat cu câteva zeci de chei.

- Protecția împotriva unităților modificate are loc prin monitorizarea informațiilor de serviciu transmise folosind comenzi SCSI

- Recuperare date:

- Cheile sunt generate de utilizator pe un PC folosind programul Klyuch_P1. Managerul (în acest caz utilizatorul) poate face o copie de rezervă a cheilor sale în cazul recuperării.

- Cheile sunt generate de dispozitivul Key_P1. În acest caz, utilizatorul nu poate face o copie de rezervă a cheilor sale.

- Utilizatorul își poate face backup informațiilor criptate

- Sincronizarea cheilor este formarea de chei identice pentru utilizatori diferiți în funcție de o valoare inițială dată și algoritmul selectat. Dispozitivul Key_P1 oferă posibilitatea de a stoca 50 de chei pentru sincronizare. Acestea. utilizatorii pot stoca eticheta de 8 octeți și cheia în sine. Pentru a sincroniza cheile și a începe partajarea fișierelor criptate, utilizatorii trebuie să:

- transmiteți unul altuia prin acord verbal, apel telefonic, SMS, e-mail sau înscriere în nisip valoarea inițială pentru inițializarea cheii, precum și algoritmul de generare a cheii;

- generați o cheie și atribuiți o etichetă – nu mai mult de 8 caractere (octeți);

- copiați cheia pe dispozitiv Key_P1;

- schimbul de fișiere criptate poate fi efectuat de pe orice PC, adică la descărcarea software-ului și instalarea acestuia pe orice PC „străin” cu dispozitivul Key_P1 conectat, după introducerea codului PIN, utilizatorul va vedea cheile și etichetele corespunzătoare acestora și va putea cripta fișierele cu cheia necesară pentru a le schimba cu un alt utilizator.

- Dispozitivul Key_P1 afișează, după rularea programului key_p1_for_windows.exe (pentru Windows) sau key_p1_for_linux (pentru Linux), informații despre ora la care dispozitivul a fost deconectat ultima dată cu o precizie de două minute. Această funcție permite utilizatorului și/sau serviciului de securitate al companiei să stabilească faptul și să determine momentul deconectării neautorizate a Key_P1, ceea ce face dificilă acțiunea unui atacator și facilitează căutarea acestuia.

Pentru a începe să lucrați cu dispozitivul, trebuie să:

- Instalați software-ul, descărcați firmware-ul de pe server

- Inițializați Key_P1 (instalați firmware, setați codurile PIN, PUK)

- Inițializați unitatea (împărțirea unității în două partiții: deschisă și închisă, care este accesibilă numai după introducerea codului PIN)

Pe lângă versiunea individuală, va fi disponibilă și o versiune corporativă:

Angajații companiei descarcă programul Key_P1 Manager de pe un server corporativ sau de pe un mediu amovibil și îl instalează pe sistemul lor de operare. Apoi descarcă cheile generate de serviciul de securitate al companiei sau serviciul IT. Apoi, prin analogie cu versiunea individuală, Key_P1 și unitatea sunt inițializate. Spre deosebire de versiunea utilizator, în versiunea corporativă șeful mai multor departamente poate alege pentru ce departament să cripteze fișierele. Lista departamentelor este întocmită de angajații autorizați ai companiei.

În cadrul unui departament, angajații pot face schimb de informații criptate prin codificarea fișierelor prin Key_P1 Manager și Key_P1. Serviciul de securitate al întreprinderii are capacitatea de a crea diferite diviziuni de drepturi pe departament (de exemplu: departamentul „Programatori” va putea cripta fișierele pentru departamentul „Contabilitate”). În plus, o întreprindere poate încorpora în dispozitiv un algoritm de generare a parolelor unice pentru autentificare pe servere, computere etc., pentru a crește securitatea și a asigura protecția secretelor comerciale și de altă natură.

Ca și funcționalitate suplimentară a dispozitivului:

- suport pentru Mac OS;

- Key_P1 poate conține o funcție pentru generarea de parole unice pentru organizarea autentificării cu doi factori pe servere

diverse servicii. Autentificarea cu doi factori oferă protecție suplimentară pentru contul dvs. Pentru a face acest lucru, atunci când vă conectați, vi se solicită nu numai numele de utilizator și parola, ci și „coduri de verificare” unice. Chiar dacă un atacator îți află parola, el nu va putea obține acces la contul tău. - stocarea datelor personale cu înlocuire automată pentru autentificare în rețelele de socializare, sisteme de plată etc.

- utilizarea dispozitivului pentru autorizare pe un PC.

Cel mai interesant din această listă este stocarea login-urilor și parolelor utilizatorilor din diverse resurse. Singura întrebare este cum să o faceți mai convenabil. Efectuați înlocuirea automată a unei perechi de autentificare și parolă sau permiteți utilizatorului, după introducerea unui cod PIN, să vadă autentificarea și parola în text clar, așa cum permite browserul Google Chrome.

Acum să ne întoarcem să luăm în considerare nivelul hardware al dispozitivului.

Principalele funcții ale dispozitivului sunt criptarea și protecția împotriva funcționării neautorizate a unităților.

Să ne uităm la modalități de a cripta datele cu un dispozitiv:

- criptați un fișier pe unitate - în acest caz, fișierul nu va fi criptat cu o cheie aleatorie, dar în funcție de dimensiunea fișierului și de dimensiunea sectorului unității (aceasta este cea mai mică celulă de memorie adresabilă a unității), fișierul va fi criptat cu mai multe chei în diferite sectoare ale unității;

- criptați un fișier pe un computer - în acest caz, fișierul va fi criptat cu o cheie selectată aleatoriu pe dispozitiv și conținutul fișierului va fi returnat de dispozitiv către computer în formă criptată, în plus, acest conținut va fi „împachetat” într-un container special care conține numărul cheii cu care a fost criptat fișierul;

- criptați un fișier pentru un alt utilizator - în acest caz, fișierul folosind o cheie pregenerată cu o etichetă corespunzătoare (de exemplu, „colegii1”) va fi criptat de dispozitiv fără niciun container, iar conținutul fișierului va fi returnat la PC-ul.

Pentru a opri dispozitivele spion, „Key_R1” filtrează comenzile de serviciu trimise către unități, care oferă protecție împotriva infecției unității cu un virus hardware, iar dispozitivul „Key_R1” analizează tabelul de descriptori trimis de unitate și, pe baza acestor informații, blochează unitățile care încearcă să se prezinte ca un dispozitiv combinat la sistemul PC (de exemplu, o tastatură și o unitate) sau orice alt dispozitiv, altul decât o unitate.

Să luăm în considerare implementarea dispozitivului la nivel de circuit.

Dispozitivul este implementat pe baza procesorului multicelular rus P1. Pentru a interacționa cu interfața gazdă USB, în circuit este introdus un procesor stm32f205. Procesorul multicelular este tactat de la procesorul stm32f205, firmware-ul este încărcat prin interfața spi. Procesorul P1 preia toate funcțiile de bază de criptare și hashing a informațiilor. Una dintre caracteristicile interesante ale majorității algoritmilor de criptare este paralelismul lor bun. Datorită acestui fapt, este rațional să folosiți un procesor cu paralelizare hardware a operațiilor.

Ca urmare a modernizării dispozitivului, este de așteptat următoarea schemă:

Interacțiunea cu gazda USB poate fi asigurată de un cip FTDI.

Dispozitivul are conectori care vă permit să lucrați cu unități USB și carduri microSD, SD.

Avantaje:

- criptare cu un set mare de chei la nivel hardware în toate sectoarele de unitate

- controlul comenzilor de service între PC și unitate

- stocarea perechii de conectare-parolă

- lucrează în modul numai citire

- suport pentru unități USB, carduri SD, microSD

- lucrează cu un număr nelimitat de unități

- versiunea corporativă

- posibilitatea de recuperare a datelor

Dezavantaje: nu este un caz specializat, lipsa protecției împotriva falsificării (deși protecția împotriva falsificării nu este decisivă pentru utilizatorii habr precum BarsMonster :)

P.S. Ca o funcționalitate suplimentară, a fost luată în considerare și ideea creării unei aplicații pentru schimbul securizat, similar cu skype, qip, dar numai direct, anumitor utilizatori fără un server de conectare, dar din anumite motive s-a decis să nu se atingeți această zonă.

În plus, pe 25 martie a fost lansat un proiect pe Kickstarter.com dedicat acestui dispozitiv.

Nicio persoană modernă nu se poate lipsi de un computer. Aproape tot timpul, oamenii se ocupă de computere, fie că este vorba despre un dispozitiv desktop, un laptop sau un smartphone. Amprenta activității umane rămâne pe hard disk. Muzică, fotografii personale, documentație de lucru - totul se află în dispozitivul dvs. Și este extrem de nedorit ca oricare dintre acestea să cadă în mâini greșite. Prin urmare, protejarea informațiilor de pe un computer este un aspect important pentru orice utilizator.

Protejarea informațiilor de viruși

Probabil că fiecare PC a întâlnit viruși. Majoritatea virușilor nu intenționează să fure date, ci mai degrabă, sunt doar erori de software. Cu toate acestea, ei sunt cei care domină lumea computerelor. Și astfel de viruși nu sunt deloc inofensivi. Dispariția datelor sau a blocurilor întregi de informații este cel mai puțin posibil. Dacă nu se iau măsurile adecvate, virusul poate distruge sistemul cu toate datele. Aceștia pot intra în computer fie prin fișiere descărcate de pe Internet, fie de pe dispozitive de stocare externe (discuri, carduri de memorie etc.).

Pentru a evita acest lucru, asigurați-vă că instalați un antivirus. Cele mai populare programe antivirus sunt Kaspevsky, NOD32, Microsoft Securuti Essential. Asigurați-vă că efectuați o scanare completă cel puțin o dată pe săptămână. Virușii deosebit de periculoși pot deteriora informațiile, chiar dacă antivirusul le detectează imediat după ce intră în computer. Prin urmare, mai întâi verificați toate fișierele pe care urmează să le transferați pe computer.

Protejați-vă informațiile și contul cu o parolă

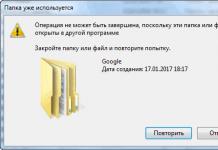

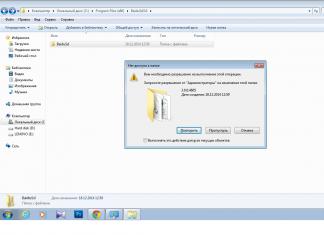

Dacă aveți informații stocate pe computer pe care doriți să le ascundeți de la persoanele care au acces la computerul dvs., setați parole pentru cele mai importante fișiere sau foldere. În primul rând, trebuie să creați o parolă pentru contul dvs. Pentru a face acest lucru, faceți clic pe:

- Start;

- Setări;

- Panou de control;

- Conturi de utilizator.

Acum setați o parolă. Dacă este necesar, vă puteți bloca cu ușurință computerul: pornire - oprire - blocare. Când porniți dispozitivul, va trebui să introduceți și o parolă. Pe laptop, îl puteți seta să se blocheze atunci când închideți capacul.

Dacă nu doriți să blocați contul, ci doar unele fișiere, setați o parolă pentru folder. Cea mai simplă modalitate este să puneți o parolă în arhivă. Pentru a face acest lucru, veți avea nevoie de programul standard Archiver. Mai întâi trebuie să creați o arhivă din folder și apoi să setați o parolă. Aceasta este o metodă foarte convenabilă, deoarece o astfel de arhivă poate fi trimisă prin Internet. De asemenea, destinatarului i se va cere să introducă o parolă pentru a accesa informațiile. În mod implicit, numele acestor foldere va avea „.rar” adăugat după nume. Acest lucru poate fi eliminat cu ușurință prin simpla redenumire. Acest lucru nu va afecta în niciun fel funcția unui astfel de fișier. Vă recomandăm și acest videoclip despre problemele moderne în protejarea informațiilor personale:

Protejarea informațiilor și a conturilor

Fiecare utilizator are multe conturi pe Internet. E-mail, rețele sociale, forumuri - toate acestea au propria parolă și autentificare. Ar trebui să iei foarte în serios protecția conturilor tale online. Mulți oameni folosesc aceeași parolă pentru majoritatea conturilor. În acest caz, dacă un profil este piratat, este posibil să pierdeți accesul la celelalte. Prin urmare, este mai bine să aveți parole diferite cel puțin pe site-uri importante. Dacă este posibil, asigurați-vă că ați configurat verificarea printr-un număr de telefon. Dacă pierdeți accesul la contul dvs. sau uitați parola, o puteți recupera cu ușurință. Multe resurse au o funcție pentru a vă verifica autentificarea prin trimiterea unui SMS cu un cod la numărul dvs.

Odată cu dezvoltarea tehnologiei, programele de spargere a parolelor au devenit disponibile gratuit pe Internet. Site-urile populare sunt protejate de astfel de programe. Cu toate acestea, cu ajutorul unor aplicații poți ghici parola contului tău.

Acest lucru se face după cum urmează:

- Programul selectează toate combinațiile posibile pentru numărul de caractere;

- Chiar dacă parola constă din 3 caractere numerice, poate dura foarte mult timp pentru a ghici. Dar uneori această metodă este încă de succes. Prin urmare, faceți codul cât mai lung posibil și combinați numerele cu litere.

Cel mai bine este să faceți acest lucru folosind generatoare speciale de parole (sunt disponibile gratuit pe Internet).

Protejați informațiile importante: redenumiți folderele și documentele

Chiar dacă ați luat toate măsurile de securitate necesare, este necesar să anticipați situația în care o persoană nedorită încă obține acces la informațiile dvs. Începeți prin redenumirea documentelor importante. Faceți o listă de fișiere care ar putea fi de interes pentru atacatori (de exemplu, folderele „Tranzacții bancare ale companiei” sau „Fotografii personale” vor atrage în mod evident atenția). Apoi redenumiți-le. Folosiți nume discrete sub formă de numere.

Apoi, plasați documentele importante departe. Adică, nu le lăsați pe desktopul computerului, ci creați un folder într-un folder de pe hard disk. Dacă trebuie să ascundeți un fișier și încă aveți acces rapid la el, faceți-l invizibil. Pentru a face acest lucru, faceți clic dreapta pe folderul: proprietăți - setări - pictograma de modificare. Apoi, selectați o imagine transparentă din listă. Astfel folderul va fi pe desktop, dar vizual va fi greu de observat.

Criptarea informațiilor pe un computer

Un folder cu o parolă poate opri un atacator amator. Dar este puțin probabil ca hackerul să fie reținut. Pentru că ocolirea protecției standard Windows nu este atât de dificilă. Cel mai bun mod este să-l criptezi. Acest lucru se face folosind programe speciale (cel mai popular este TrueCrypt). Ei folosesc un algoritm arbitrar dificil pentru codare. Prin urmare, hacking-ul este aproape imposibil. Aceasta este cea mai comună protecție a informațiilor computerului.

Datele criptate formează un container criptat. În proprietăți, seamănă cu un folder obișnuit. Dar fără o cheie (parolă) este imposibil să o introduci. Containerul poate fi mutat pe o unitate flash, un alt hard disk sau trimis prin Internet fără a-și pierde funcțiile de protecție. Un aspect important este dimensiunea recipientului. Este selectat la creare. Deoarece va fi imposibil să modificați acest parametru în viitor, setați dimensiunea în funcție de scop. Creați un cod de acces, sau cheie, la informațiile criptate folosind un generator de parole (pentru fiabilitate).

Backup

Trebuie reținut că informațiile pot fi nu numai supuse vizionării sau copierii neautorizate, ci și șterse. Și nu numai din cauza intenției rău intenționate a cuiva, ci din cauza erorilor de sistem sau a deteriorării fizice a media. Prin urmare, duplicați întotdeauna informațiile importante.

- Cel mai simplu mod este să îl aruncați pe un CD sau pe o unitate flash;

- De asemenea, vă puteți sincroniza cu un hard disk virtual de pe Internet. Acest lucru este foarte util dacă lucrați des pe computerele altor persoane. Dacă aveți acces la Internet, puteți oricând descărca fișierele necesare.

Dacă informațiile sunt șterse, acestea pot fi încă recuperate. Pentru a face acest lucru, instalați în avans un program special (există multe utilitare gratuite pe Internet). Ele vă vor ajuta să recuperați fișierele șterse și imaginile de pe disc. Principalul lucru în această chestiune este să nu pierdeți timpul. Informațiile noi vor fi imediat scrise în locul fișierelor șterse. Acest lucru se poate întâmpla fără știrea dvs., mai ales dacă computerul dvs. are acces la Internet. Chiar dacă acționați prompt, nu este un fapt că veți putea recupera informațiile pierdute. Prin urmare, fii atent.

Urmăriți și videoclipul despre Backup în Windows 7:

Deci, protejarea informațiilor computerului nu este un proces atât de complicat pe cât pare. Dar extrem de necesar. Nu se știe când exact datele dumneavoastră confidențiale vor fi atacate sau vor dispărea. Prin urmare, este mai bine să aveți grijă de acest lucru în avans.

Pentru cea mai bună securitate, trebuie să combinați toate tipurile de protecție pe computer.

În era tehnologiei informației, întrebarea cum să protejăm datele de pe un computer este acută. Parole și autentificări din rețelele sociale, sistemele de gestionare a conturilor bancare, datele contului, fotografiile private și alte fișiere - toate acestea pot fi de interes pentru atacatori.

Nu numai agențiile guvernamentale, băncile sau site-urile web populare sunt vizate de hackeri. Informațiile personale ale utilizatorilor obișnuiți pot fi, de asemenea, de interes pentru hackeri. Criminalii folosesc conturile furate de pe Odnoklassniki sau Facebook în scopuri frauduloase, fotografiile furate devin subiect de șantaj, iar obținerea datelor din sistemul de plată oferă atacatorilor posibilitatea de a-și lăsa proprietarii fără un ban în cont.

Pentru a evita să deveniți o victimă a hackerilor, trebuie să acordați atenție securității stocării datelor personale. Acest articol vă va spune cum puteți proteja informațiile personale de pe computer.

Metoda 1: Parole puternice

Cel mai simplu mod de a proteja datele de pe computer este să folosești parole puternice. Majoritatea utilizatorilor știu că experții în securitate nu recomandă utilizarea unor combinații simple de numere și litere (qwerty, 12345, 00000) ca cheie. Dar apariția programelor de cracare „inteligente” a dus la faptul că parolele mai complexe pot fi calculate prin forță brută. Dacă atacatorul cunoaște personal potențiala victimă, se găsește cu ușurință și o cheie atipică, dar simplă (data nașterii, adresa, numele animalului de companie).

Pentru a salva conturi pe rețelele sociale și alte resurse, precum și un cont de utilizator pe un computer, se recomandă utilizarea combinațiilor complexe care constau în litere mari și mici latine, numere și simboluri de serviciu. Este de dorit ca parola să fie ușor de reținut, dar să nu aibă nicio semnificație evidentă. De exemplu, o cheie de tip 22DecmebeR1991 este recunoscută de site-uri ca fiind de încredere, dar conține data nașterii și, prin urmare, poate fi piratată cu ușurință.

Metoda 2: Criptarea datelor

Pentru a proteja informațiile personale de pe computer în cazul în care un atacator încearcă să le acceseze, se recomandă să utilizați criptarea datelor. Versiunile Windows pentru întreprinderi și profesionale vin cu BitLocker. Mecanismul sistemului vă permite să criptați informațiile de pe una sau mai multe partiții ale hard diskului. Accesul la fișiere devine posibil numai atunci când se utilizează o cheie specială.

Dacă trebuie să securizați fișiere și foldere individuale, cel mai simplu mod de a proteja datele personale de pe computer este să utilizați arhive criptate. După ce a mutat documente, fotografii sau alte date într-o arhivă protejată prin parolă, un atacator nu le va putea deschide nici măcar după ce a obținut acces complet la PC. Pentru a deschide conținut ZIP sau RAR, trebuie să formați un cod de acces. Majoritatea arhivatoarelor moderne sunt echipate cu funcționalități similare.

Există, de asemenea, o cantitate mare de software gratuit care vă permite să criptați datele. Printre astfel de programe se numără Free Hide Folder, Folder Lock, TrueCrypt și altele.

Metoda 3: Utilizați un program antivirus

Pentru a avea acces la computerul altcuiva, hackerii folosesc software auxiliar instalat pe computerul victimei. Virușii troieni interceptează informațiile introduse de la tastatură, înlocuiesc site-urile web cu copii create de escroci și trimit date personale. Pentru a proteja datele personale, este recomandabil să instalați cea mai recentă versiune de software antivirus și să monitorizați actualizările acesteia. De asemenea, se recomandă limitarea accesului la unități prin interzicerea citirii informațiilor de la acestea prin rețea.

Metoda 4: Setați o parolă pe BIOS și/sau pe hard disk

Protecția prin parolă de bază a sistemului de operare nu vă permite să piratați rapid sistemul, dar este vulnerabilă dacă computerul cade în mâinile unui criminal pentru o perioadă lungă de timp. Prin reinstalarea Windows, puteți obține acces la fișiere necriptate. Setarea unei parole în BIOS (UEFI)*, care trebuie introdusă la pornirea computerului, face imposibilă pornirea computerului fie de pe suportul încorporat, fie de pe suport extern.

*BIOS (Basic Input/Output System) sau UEFI (Unified Extensible Firmware Interface) este o parte a software-ului sistemului computerizat care este responsabilă de organizarea funcționării componentelor hardware ale sistemului și de controlul încărcării acestuia. Meniul de configurare BIOS/UEFI este intrat într-o etapă incipientă a pornirii computerului (primele secunde după pornire) prin apăsarea butonului Del, F1 sau F2 (consultați instrucțiunile pentru computer sau laptop). Numele subelementelor de setări pot diferi pentru diferite modele de computer, dar, de regulă, opțiunile necesare se află în secțiunea al cărei nume conține cuvântul Securitate.

Un grad și mai mare de protecție pentru informațiile personale este asigurat prin protecția cu parolă a hard diskului. Prin setarea codului de acces pentru unitate prin BIOS/UEFI, utilizatorul îl face inutil în mâinile unui atacator. Chiar și după ce ați scos hard disk-ul din carcasa PC-ului și l-ați conectat la un alt dispozitiv, nu puteți accesa datele. O încercare de a debloca unitatea cu o „cheie principală” va duce la distrugerea datelor.

Metoda 5: Utilizarea protocolului HTTPS

Utilizarea protocolului de transfer de date securizat HTTPS elimină riscul de interceptare a informațiilor care sunt trimise către server în formă criptată. Acest standard nu este o tehnologie separată, ci reprezintă un add-on peste standardul HTTP. Când îl utilizați, criptarea datelor se realizează folosind protocolul SSL.

Din păcate, pentru ca această metodă de protecție a datelor să funcționeze, serverul trebuie să fie echipat să suporte această tehnologie. Este imposibil să-l folosești unilateral.

Dacă serverul acceptă HTTPS, atunci când un client se conectează, sistemul îi atribuie un certificat unic și toate datele transferate sunt criptate cu o cheie de 40, 56, 128 sau 256 de biți. Astfel, decriptarea se efectuează numai pe dispozitivele finale, iar interceptarea semnalului altcuiva nu va oferi atacatorului nimic.

Dacă serviciul implică lucrul cu informații confidențiale sau efectuarea de tranzacții financiare, se recomandă să fiți atenți la resursele care nu acceptă HTTPS.

Site-urile web ale magazinelor online, băncilor și sistemelor de plată (Yandex.Money, Webmoney) utilizează protocolul HTTPS în mod implicit. Serviciile Facebook, Google, Twitter, VKontakte oferă posibilitatea de a le activa în setările contului dvs. Alte site-uri funcționează și cu el.

Metoda 6: Protejați-vă rețelele wireless

Dacă setările de securitate ale computerului dvs. nu restricționează accesul la acesta prin rețea, o rețea Wi-Fi nesecurizată permite unui atacator să obțină acces la conținutul unităților. Pentru a evita acest lucru, se recomandă să setați metoda de criptare a datelor la WPA/WPA2 pe router și să setați o parolă complexă (consultați Metoda 1).

Pentru a elimina riscul de piratare a rețelei Wi-Fi, puteți dezactiva difuzarea numelui conexiunii (SSID). În acest caz, numai utilizatorii care cunosc numele rețelei se vor putea conecta la router.

Metoda 7: Sisteme de control parental

Dacă copiii folosesc computerul, riscul de a contracta programe malware crește semnificativ. Pentru a proteja datele personale de pe computer, puteți crea un cont cu drepturi de acces limitate pentru copilul dumneavoastră. Windows (versiunea 7 și ulterioară) conține control parental încorporat. Cu ajutorul lor, puteți limita timpul pe care copilul dumneavoastră îl petrece la computer, puteți refuza accesul la anumite programe și puteți bloca posibilitatea de a instala software terță parte.

Există, de asemenea, software terță parte care are o funcționalitate similară (sau mai largă). Puteți găsi atât instrumente de control parental plătite, cât și gratuite pe Internet. În plus, unii furnizori acceptă această funcție. În acest caz, în contul personal de pe site-ul operatorului de telecomunicații, puteți seta restricții privind vizitarea anumitor resurse.

Cum să protejați informațiile de pe computerul dvs. cel mai fiabil

Fiecare dintre metodele de mai sus pentru protejarea datelor cu caracter personal de pe un computer este fiabilă într-o singură situație, dar are și vulnerabilități. Pentru a atinge un nivel ridicat de securitate, se recomandă combinarea metodelor.

Din păcate, nu există o metodă universală de protecție a datelor care să fie 100% eficientă. Chiar și serverele băncilor și agențiilor de aplicare a legii sunt vulnerabile la atacurile hackerilor, așa cum demonstrează scurgerile pe scară largă de documente de la Pentagon, guvernele SUA și alte țări publicate de Wikileaks.

Cu toate acestea, având în vedere că utilizatorii obișnuiți devin rareori victime ale hackerilor de acest nivel, este posibil să securizeze datele personale. Pentru aceasta se recomanda:

instalați versiunea curentă a unui program antivirus (de preferință cu funcții de firewall și firewall);

protejați contul de utilizator cu o parolă puternică;

nu utilizați aceleași coduri de acces pentru toate conturile;

protejați Wi-Fi, dezactivați partajarea fișierelor pe computer prin rețeaua locală, în primul rând către partiția de sistem (dacă acest lucru nu este posibil, limitați accesul, permițându-l doar membrilor de încredere care au nevoie de el);

nu stocați cheile și parolele în TXT, DOC, RTF și alte documente pe computerul propriu-zis;

Cele mai valoroase fișiere și foldere ar trebui plasate într-o arhivă protejată prin parolă sau criptate.

Puteți proteja informațiile personale de pe computer în alte moduri. Principalul lucru este să găsiți un compromis între nivelul de securitate și ușurința de utilizare a computerului. Măsurile drastice (de exemplu, criptarea completă a datelor, accesul la computer folosind o cheie fizică și limitarea listei de resurse permise) pot fi inutile pe un computer de acasă și pot cauza neplăceri inutile. Practica arată că utilizarea echipamentelor de protecție prea complexe duce la refuzul treptat al utilizatorilor de a le folosi.

Astăzi vom vorbi despre protejarea informațiilor de pe un computer, ce metode de protecție sunt folosite, ce este autentificarea utilizatorilor cu doi factori.

În secolul vitezei și al progresului științific și tehnologic

În epoca vitezei și a progresului științific și tehnologic, când este necesar să înregistrați o mulțime de informații importante în memorie, o persoană pur și simplu nu este pregătită fizic să le stocheze în cap.

În acest scop, în lumea modernă, sunt folosite în mod activ diverse gadget-uri care ne pot ușura semnificativ viața.

În computere, laptopuri, carduri de memorie sau carduri flash stocăm o mulțime de informații diferite, printre care există întotdeauna și cele care au un anumit grad de confidențialitate.

Din păcate, se mai întâmplă ca un computer sau laptop fie să fie piratat, fie să devină inutilizabil dintr-un motiv sau altul, iar în cel mai rău caz, echipamentul poate fi pur și simplu furat.

Nu este greu de ghicit că odată cu acest din urmă rezultat, cu siguranță, toate informațiile secrete conținute în ele vor deveni publice și, eventual, vor putea fi folosite împotriva ta.

Este un lucru când toate aceste date sunt nesemnificative și neimportante. Dar dacă situația este complet diferită?

Atunci apare o întrebare în capul oricărei persoane sănătoase cu privire la cea mai convenabilă și sigură oportunitate de a proteja informații secrete importante.

Setarea corectă a parolelor

În primul rând, să ne uităm la acele puncte care ar trebui evitate în acest caz.

Este necesar să setați parole complexe. Pentru Windows XP, o astfel de parolă nu poate avea mai mult de 14 caractere. Dacă v-ați pus deja în ochi să vă creați propria parolă, atunci trebuie să o modificați în mod constant și să nu veniți cu cele mai simple și mai memorabile caractere, cum ar fi 1234 etc.

Și numai dacă te gândești cu atenție la parolă, toate încercările de hacking vor fi un fiasco fără echivoc.

Pe Windows 10, la crearea unei parole, va apărea această fereastră.

Dar întreaga întrebare este că acum există multe programe pe World Wide Web care predau proceduri similare cu acces direct la un laptop sau computer.

Uneori chiar și accesul la o unitate DVD este suficient.

Și dacă există o dorință irezistibilă și un fel de conștientizare, atunci nu trebuie să recurgi deloc la hacking parole.

În acest caz, trebuie doar să rulați un sistem Linux de pe disc, care poate citi cu ușurință toate informațiile de pe hard disk. Drepturile de acces pe care le stabiliți nu vor fi un obstacol pentru ea. Și nici măcar sistemul NTFS nu va ajuta aici.

Criptarea datelor, vă va salva?

În ceea ce privește criptarea datelor aflate pe hard disk ca o altă metodă de protejare a informațiilor, observăm că această funcție importantă vă va fi disponibilă doar atunci când utilizați sistemul de fișiere NTFS.

Și dacă nu sunteți îngrijorat de posibilitatea unor anumite pierderi în ceea ce privește performanța computerului sau laptopului dvs., atunci o astfel de metodă de protecție privează în mod clar orice posibilitate de citire a datelor.

În plus, ar trebui să vă amintiți că procesul de criptare poate fi complet inutil dacă hackerii vă resetează parola și se conectează folosind contul dvs.

Metoda dovedita

Și acum vom vorbi despre cea mai eficientă și testată metodă de protecție - „autentificarea cu doi factori”.

Esența sa este că prezentarea unei parole aici va fi în mod clar insuficientă, deoarece veți avea nevoie și de amprenta dvs., de un smart card, de date vocale sau de orice altceva care vă permite să vă identificați în mod clar identitatea.

Această metodă va fi utilă dacă una dintre cheile enumerate mai sus este întotdeauna în posesia dumneavoastră și nu este lăsată nesupravegheată.

Dacă aceste două condiții principale sunt respectate cu strictețe, atunci hackerii nu vor avea o singură oportunitate de a folosi tot felul de metode de hacking.

Dacă doriți, puteți activa criptarea celor mai importante fișiere și foldere.

Este important să rețineți că absolut totul nu trebuie criptat, deoarece acest lucru va încetini semnificativ performanța computerului.

Puteți uita de gândurile despre păstrarea secretului informațiilor în cazul în care computerul este luat pentru o perioadă sau furat.

Regula principală este să utilizați autentificarea cu doi factori împreună cu criptarea datelor de pe hard disk.

Să rezumam

Pentru a rezuma, merită subliniat că modelele moderne de computere sunt departe de a fi ideale și perfecte; din acest motiv, destul de des necesită reparații periodice din cauza defecțiunii sistemului.

Atunci când alegeți una dintre metodele de protecție de mai sus, nu uitați că pot apărea anumite condiții când toate sistemele protejate prin parolă vă pot fi inaccesibile.

Pentru a preveni apariția unei astfel de probleme, este necesar să creați copii arhivate ale datelor.

Este mai bine să le țineți departe de computer. Dacă aceste informații sunt legate de riscul financiar, atunci este mai bine să păstrați toate copiile într-o cutie de valori bancară sau în seif.

Sarcina ta este să înțelegi clar că, atunci când vine vorba de securitate, jumătate de măsură sunt inacceptabile.

Prin urmare, problema asigurării confidențialității ar trebui luată foarte în serios încă de la început.