Dobar dan prijatelji. Nedavno smo analizirali virus WannaCry ransomware, koji se za nekoliko sati proširio na mnoge zemlje svijeta i zarazio mnoge računare. A krajem juna pojavio se novi sličan virus "Petya". Ili, kako ga najčešće zovu "Petya".

Ovi virusi pripadaju trojancima ransomware-a i prilično su slični, iako imaju i svoje razlike, štoviše, značajne. Prema zvaničnim podacima, "Petya" je prvo zarazio pristojan broj računara u Ukrajini, a zatim je započeo svoje putovanje oko svijeta.

Pogođeni su računari Izraela, Srbije, Rumunije, Italije, Mađarske, Poljske i dr. Rusija je na 14. mestu na ovoj listi. Zatim se virus proširio na druge kontinente.

U osnovi, žrtve virusa bile su velike kompanije (često naftne kompanije), aerodromi, kompanije za mobilne komunikacije itd., na primjer, Bashneft, Rosneft, Mars, Nestle i drugi. Drugim riječima, meta napadača su velike kompanije od kojih možete uzeti novac.

Šta je "Petya"?

Petya je zlonamjerni softver koji je trojanski ransomware. Takve štetočine stvorene su da bi ucjenjivale vlasnike zaraženih računara šifriranjem informacija koje se nalaze na PC-u. Petya virus, za razliku od WannaCry, ne šifrira pojedinačne datoteke. Ovaj trojanac u potpunosti šifrira cijeli disk. Ovo je veća opasnost od virusa WannaCry.

Kada Petya uđe na računar, vrlo brzo šifrira MFT tabelu. Da bi bilo jasnije, poslužimo se analogijom. Ako uporedite fajlove sa velikom gradskom bibliotekom, on uklanja njen katalog i u ovom slučaju je veoma teško pronaći pravu knjigu.

Čak, ne samo katalog, već na neki način miješa stranice (fajlove) iz različitih knjiga. Naravno, sistem u ovom slučaju pokvari. Veoma je teško razumjeti sistem u takvom smeću. Čim štetočina uđe u računar, ponovo pokreće računar i nakon učitavanja pojavljuje se crvena lobanja. Zatim, kada kliknete na bilo koje dugme, pojavljuje se baner sa ponudom da uplatite 300$ na bitcoin račun.

Virus Petya kako ne uhvatiti

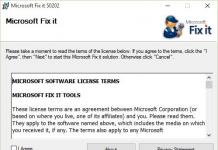

Ko bi mogao stvoriti Petju? Odgovora na ovo pitanje još nema. I generalno, nije jasno da li će autor biti instaliran (najverovatnije neće)? No, poznato je da je curenje došlo iz Sjedinjenih Država. Virus, kao i WannaCry, traži rupu u operativnom sistemu. Da biste zakrpili ovu rupu, dovoljno je instalirati ažuriranje MS17-010 (objavljeno prije nekoliko mjeseci tokom WannaCry napada). Možete ga preuzeti sa linka. Ili, sa službene Microsoft web stranice.

U ovom trenutku, ovo ažuriranje je najbolji način da zaštitite svoj računar. Takođe, ne zaboravite na dobar antivirus. Štaviše, Kaspersky Lab je naveo da imaju ažuriranje baze podataka koje blokira ovaj virus.

Ali, to ne znači da je potrebno instalirati Kaspersky. Koristite svoj antivirus, ali ne zaboravite ažurirati njegove baze podataka. Takođe, ne zaboravite na dobar firewall.

Kako se virus Petya širi

Petya najčešće dolazi do računara putem e-pošte. Stoga, tokom inkubacije virusa Petya, ne vrijedi otvarati razne veze u pismima, posebno u nepoznatim. Općenito, neka bude pravilo da ne otvarate veze od stranaca. Tako ćete se zaštititi ne samo od ovog virusa, već i od mnogih drugih.

Zatim, kada se nađe na računaru, Trojanac se ponovo pokreće i imitira provjeru za . Nadalje, kao što sam već spomenuo, na ekranu se pojavljuje crvena lubanja, zatim baner koji nudi plaćanje za dešifriranje datoteka prebacivanjem tri stotine dolara u Bitcoin novčanik.

Odmah ću reći da ni u kom slučaju ne morate platiti! I dalje ga nećete dešifrirati, samo potrošite novac i dajte doprinos kreatorima Trojanca. Ovaj virus nije dizajniran za dešifriranje.

Petya virus kako se zaštititi

Pogledajmo pobliže zaštitu od Petya virusa:

- Već sam spomenuo ažuriranja sistema. Ovo je najvažnija tačka. Čak i ako je vaš sistem piratski, morate preuzeti i instalirati ažuriranje MS17-010.

- Uključite "Prikaži ekstenzije datoteka" u postavkama Windowsa. Zahvaljujući tome, možete vidjeti ekstenziju datoteke i izbrisati sumnjive. Datoteka virusa ima ekstenziju .exe.

- Vratimo se pismima. Ne klikajte na linkove ili priloge od ljudi koje ne poznajete. I općenito, tokom karantina, nemojte pratiti linkove u mailu (čak ni od ljudi koje poznajete).

- Preporučljivo je omogućiti kontrolu korisničkog računa.

- Kopirajte važne datoteke na prenosivi medij. Može se kopirati u Cloud. Ovo će vas izvući iz mnogih problema. Ako se Petya pojavi na vašem računaru, biće dovoljno da instalirate novi operativni sistem, nakon formatiranja čvrstog diska.

- Instalirajte dobar antivirus. Poželjno je da to bude i firewall. Obično takvi antivirusi na kraju imaju natpis Sigurnost. Ako imate važne podatke na računaru, ne biste trebali štedjeti na antivirusu.

- Nakon što ste instalirali pristojan antivirus, ne zaboravite ažurirati njegove baze podataka.

Petya virus kako ukloniti

Ovo je teško pitanje. Ako je Petya obavila posao na vašem računaru, u suštini neće biti ništa za brisanje. U sistemu će svi fajlovi biti razbacani. Najvjerovatnije ih više ne možete organizirati. Ne morate da platite lopovima. Ostaje formatirati disk i ponovo instalirati sistem. Nakon formatiranja i ponovne instalacije sistema, virus će nestati.

Takođe, želim da dodam - ova štetočina predstavlja pretnju za Windows sistem. Ako imate bilo koji drugi sistem, na primjer ruski Rosa sistem, ne biste se trebali bojati ovog ransomware virusa. Isto važi i za vlasnike telefona. Većina njih ima instaliran Android, IOS itd. Stoga vlasnici ćelija nemaju o čemu da brinu.

Takođe, ako ste obična osoba, a ne vlasnik velike kompanije, najverovatnije napadači nisu zainteresovani za vas. Potrebne su im velike kompanije, za koje 300 dolara ništa ne znači i ko im zaista može platiti ovaj novac. Ali, to ne znači da virus ne može doći na vaš računar. Bolje se uvjeri!

Ipak, nadajmo se da će vas Petya virus zaobići! Vodite računa o svojim informacijama na svom računaru. Sretno!

Danas je ransomware virus napao mnoge računare u javnom, komercijalnom i privatnom sektoru Ukrajine

Hakerski napad bez presedana uništio je mnoge računare i servere u vladinim agencijama i komercijalnim organizacijama širom zemlje

Veliki i pažljivo planirani sajber napad danas je onesposobio kritičnu infrastrukturu mnogih državnih preduzeća i kompanija. Ovo je izvijestila Služba sigurnosti (SBU).

Počevši od ručka, internet je prerastao u izvještaje o kompjuterskim infekcijama u javnom i privatnom sektoru. Predstavnici vladinih agencija prijavili su hakerske napade na njihovu IT infrastrukturu.

Prema podacima SBU-a, do zaraze je došlo uglavnom zbog otvaranja word- i pdf-fajlova, koje su napadači slali e-poštom. Petya.A ransomware je iskoristio ranjivost mreže u operativnom sistemu Windows. Da bi otključali šifrovane podatke, sajber kriminalci su tražili uplatu u bitcoinima u iznosu od 300 dolara.

Sekretar Vijeća za nacionalnu sigurnost i odbranu Oleksandr Turčinov rekao je da vladine agencije koje su bile uključene u zaštićeno kolo - poseban internet čvor - nisu oštećene. Očigledno, Kabinet ministara nije pravilno implementirao preporuke Nacionalne kontakt tačke za kibernetičku sigurnost jer su Petya.A. Današnjem napadu nisu mogli odoljeti Ministarstvo finansija, Černobil, Ukrenergo, Ukrpošta, Nova pošta i niz banaka.

Neko vrijeme internetske stranice SBU, sajber policije i Državne službe za posebne komunikacije i zaštitu informacija (GSSSZI) nisu se ni otvarale.

Od utorka uveče, 27. juna, nijedna od agencija za provođenje zakona zadužena za borbu protiv sajber-napada nije otkrila odakle Petya.A dolazi niti ko stoji iza njega. SBU, Cyber policija (čija je web stranica bila neaktivna cijeli dan) i SSISSI održali su olimpijsku šutnju o razmjeru štete uzrokovane virusom ransomware-a.

Napad virusa na kompjutere ukrajinskih javnih i privatnih kompanija počeo je u 11.30 sati. Na udaru su bile velike banke, maloprodajni lanci, mobilni operateri, državne kompanije, infrastrukturni objekti i uslužne djelatnosti.

Virus je zahvatio cijelu teritoriju Ukrajine, do 17 sati pojavile su se informacije da je napad zabilježen i na samom zapadu zemlje, u Zakarpatju: ovdje su u vezi s virusom zatvorene filijale OTR banke i Ukrsotsbanke .

“Sajt Korrespondent.net, popularan u Ukrajini, i TV kanal 24 ne rade. Broj kompanija koje su pogođene napadom raste iz sata u sat. Trenutno većina filijala banaka ne radi u Ukrajini. Na primjer, u uredima Ukrsotsbank, računari se jednostavno ne pokreću. Nemoguće je primati ili slati novac, plaćati račune itd. Istovremeno, u PrivatBank-u nema nikakvih problema”, prenosi kijevski dopisnik RT-a.

Virus inficira samo računare koji rade na Windows operativnom sistemu. On šifrira glavnu tabelu datoteka tvrdog diska i iznuđuje novac od korisnika za dešifriranje. Po tome je sličan ransomware virusu WannaCry, koji su napale mnoge kompanije širom svijeta. Istovremeno, već su se pojavili rezultati provjere zaraženih računara koji pokazuju da virus uništava sve ili većinu informacija na zaraženim diskovima.

Trenutno je virus identificiran kao mbr locker 256, ali se u medijima raširilo drugo ime - Petya.

Od Kijeva do Černobila

Virus je pogodio i kijevski metro, gdje trenutno ima poteškoća s plaćanjem bankovnim karticama.

Pogođeni su mnogi veliki infrastrukturni objekti, poput državnog željezničkog operatera Ukrzaliznytsia, aerodroma Borispil. Međutim, dok rade normalno, sistem vazdušne navigacije nije zahvaćen virusom, iako je Borispil već objavio upozorenje o mogućim promjenama u rasporedu, a tabla za dolaske ne radi na samom aerodromu.

U vezi s napadom, dva najveća poštanska operatera u zemlji imaju poteškoća u radu: državna Ukrposhta i privatna Novaya Pochta. Potonji je najavio da danas neće biti naplaćeno skladištenje paketa, a Ukrposhta pokušava minimizirati posljedice napada uz pomoć SBU.

Zbog rizika od zaraze ne rade i web stranice onih organizacija koje nisu zahvaćene virusom. Iz tog razloga su, na primjer, onemogućeni serveri web stranice Gradske državne uprave Kijeva, kao i web stranice Ministarstva unutrašnjih poslova Ukrajine.

Ukrajinski zvaničnici predvidljivo tvrde da napadi dolaze iz Rusije. Ovo je rekao Oleksandr Turčinov, sekretar Vijeća za nacionalnu sigurnost i odbranu Ukrajine. „Već sada, nakon početne analize virusa, možemo govoriti o ruskom tragu“, citira ga službena stranica odjela.

Do 17:30 virus je stigao čak i do nuklearne elektrane u Černobilju. Volodimir Ilčuk, šef smjene nuklearne elektrane u Černobilu, izvijestio je ovo izdanju Ukrayinska Pravda.

“Postoje preliminarne informacije da su neki računari zaraženi virusom. Dakle, čim je počeo ovaj hakerski napad, data je lična naredba kompjuterskim radnicima na mjestima osoblja da isključe svoje računare”, rekao je Ilchuk.

Napad na slatkiše i naftu i gas

U utorak, 27. juna hakovano je i nekoliko ruskih kompanija, uključujući naftne i gasne gigante Rosnjeft i Bašnjeft, metaluršku kompaniju Evraz, Home Credit Bank, čije su filijale obustavljene, kao i ruska predstavništva Mars, Nivea, Mondelez International, TESA i niz drugih stranih kompanija.

- Reuters

- MAXIM SHEMETOV

Oko 14:30 po moskovskom vremenu Rosnjeft je najavio snažan hakerski napad na servere kompanije. Istovremeno, mikroblog kompanije na Twitteru napominje da je napad mogao dovesti do ozbiljnih posljedica, ali zbog prelaska na rezervni sistem kontrole procesa proizvodnje, ni proizvodnja ni priprema nafte nisu zaustavljeni.

Nakon sajber napada, web stranice kompanija Rosneft i Bashneft postale su nedostupne neko vrijeme. Rosnjeft je takođe proglasio neprihvatljivost širenja lažnih informacija o napadu.

Širitelji lažnih paničnih poruka smatrat će se saučesnicima organizatora napada i odgovarat će zajedno s njima.

— Rosneft Oil Company PJSC (@RosneftRu) 27. juna 2017

Distributeri lažnih paničnih poruka smatrat će se saučesnicima organizatora napada i odgovarat će zajedno s njima, saopšteno je iz kompanije.

Istovremeno, Rosnjeft je napomenuo da se kompanija obratila agencijama za provođenje zakona u vezi sa sajber napadom i izrazio nadu da incident nema nikakve veze sa "trenutnim sudskim procedurama". U utorak, 27. juna, arbitražni sud Baškirije počeo je da razmatra osnovanost tužbe Rosnjefta, Bašnjefta i Baškirije protiv AFK Sistema u iznosu od 170,6 milijardi rubalja.

WannaCry Jr.

Istovremeno, hakerski napad nije uticao na rad kompjuterskih sistema predsedničke administracije Rusije i zvaničnog sajta Kremlja, koji, prema TASS-u, predsednički sekretar za štampu Dmitrij Peskov, „stabilno radi“.

Hakerski napad takođe nije uticao na rad ruskih nuklearnih elektrana, napominje koncern Rosenergoatom.

Kompanija Dr. Web je na svojoj web stranici naveo da je, uprkos sličnosti, trenutni napad izveden korištenjem virusa koji se razlikovao od već poznatog Petya ransomwarea, posebno mehanizma širenja prijetnje.

"Među žrtvama sajber napada bile su mreže Bašnjefta, Rosnjefta, Mondelez Internationala, Marsa, Nivee, TESA i drugih", saopštila je kompanija. Istovremeno, press služba Marsa u Rusiji saopštila je da je sajber napad izazvao probleme sa IT sistemima samo za brend Royal Canin, proizvođača hrane za kućne ljubimce, a ne za cijelu kompaniju.

Posljednji veliki hakerski napad na ruske kompanije i vladine institucije dogodio se 12. maja u sklopu velike operacije nepoznatih hakera koji su napali Windows računare u 74 zemlje koristeći virus za šifriranje WannaCry.

U utorak je šef Međunarodnog komiteta Vijeća Federacije Konstantin Kosačov, govoreći na sastanku Komisije Vijeća Federacije za zaštitu državnog suvereniteta, rekao da se oko 30% svih kibernetičkih napada na Rusiju vrši iz Sjedinjenih Država. države.

„Ne više od 2% od ukupnog broja sajber napada izvršeno je sa ruske teritorije na američke računare, dok je 28–29% iz Sjedinjenih Država na rusku elektronsku infrastrukturu“, rekao je Kosačov, a prenosi RIA Novosti.

Prema riječima šefa međunarodnog istraživačkog tima u Kaspersky Lab-u, Kostina Rayua, virus Petya se proširio na mnoge zemlje širom svijeta.

Petrwrap/Petya ransomware varijanta sa kontaktom [email protected]šireći se širom svijeta, veliki broj pogođenih zemalja.

U utorak je virus Petya/PetWrap/NotPetya napao institucije i firme u Rusiji, Ukrajini, Evropi i Sjedinjenim Državama, sa ukupno oko 2.000 žrtava. Zlonamjerni softver je šifrirao podatke na računarima i tražio otkupninu u bitcoinima. Govorimo o kakvoj se vrsti virusa radi, ko je patio od njega i ko ga je stvorio.

Šta je ovaj virus?

Zlonamjeran softver koji se maskira kao priloge e-pošte. Ako ga je korisnik preuzeo i pokrenuo kao administrator, tada program ponovo pokreće računar i pokreće navodnu funkciju provjere diska, ali u stvari prvo šifrira boot sektor, a zatim i ostale datoteke. Nakon toga, korisnik vidi poruku u kojoj se traži da plati iznos u bitcoinima ekvivalentan 300 dolara u zamjenu za kod za dešifriranje podataka.

❗️Virus "Petya" na djelu. Budite oprezni, ažurirajte prozore, ne otvarajte nikakve veze poslate poštom pic.twitter.com/v2z7BAbdZx

— Pisma (@Bykvu) 27. juna 2017

Kako virus radi

Ovako je radio Petya virus. Njegova prva verzija pronađena je u proljeće 2016. godine. Kaspersky Lab je tvrdio da se podaci na šifrovanom disku mogu oporaviti. Recept za dešifriranje je potom objavio urednik Geektimesa Maxim Agadzhanov. Postoje i druge verzije dekriptora. Koliko su efikasni i da li su pogodni za nove verzije virusa, ne možemo potvrditi. Stručnjak za informacijsku sigurnost Nikita Knysh piše na GitHubu da nisu prikladni. Trenutno ne postoje sredstva za borbu protiv virusa nakon infekcije.

Ne zna se s kojom verzijom virusa sada imamo posla. Štaviše, brojni stručnjaci smatraju da se ne bavimo Petom. Služba sigurnosti Ukrajine (SBU) je navela da su vladine institucije i firme u zemlji napadnute virusom Petya.A i nemoguće je povratiti šifrirane podatke. U Kaspersky Lab u utorak uveče prijavljen da "ovo nije Petya", već neka nova vrsta virusa pod nazivom NotPetya stručnjaci. Isto smatraju iu kompaniji Doktor Web. Yahoo News, pozivajući se na neimenovane stručnjake, piše da je riječ o Petya modifikaciji pod nazivom PetrWrap. Symantec je rekao da još uvijek pričamo o Petyi.

Šef međunarodnog istraživačkog tima Kaspersky Lab Costin Rayu piše da se virus širi pismima sa adrese On također informisani koji je Petya/PetWrap/NotPetya sastavio 18. juna.

Jedna verzija stranice za otkupninu (fotografija: Avast Blog)

Kaspersky Lab također vjeruje da je novi virus koristio istu ranjivost u Windows-u kao WannaCry. Ovaj zlonamjerni softver pogodio je računare širom svijeta 12. maja. Takođe je šifrovala podatke na kompjuteru i tražila otkupninu. Među žrtvama su rusko Ministarstvo unutrašnjih poslova i mobilni operater Megafon. Microsoft je eliminisao ranjivost još u martu: oni koji nisu ažurirali sistem patili su od WannaCry i Petya/PetrWrap/NotPetya.

Ko je patio od toga?

Ukrajina

Fotografija iz harkovskog supermarketa ROST, čiji su računari takođe bili zahvaćeni virusom

— Ukrajina / Ukrajina (@Ukraine) 27. juna 2017

Zvanični Twitter Ukrajine pokušava da oraspoloži građane uz pomoć mema "Ovo je u redu"

Velike kompanije Kyivvodokanal, Novus, Epicenter, Arcellor Mittal, Arterium, Farmak, klinika Boris, bolnica Feofaniya, Ukrtelecom, Ukrposhta, ukrajinski ogranak lanca supermarketa Auchan, benzinske pumpe Shell, WOG, Klo i TNK.

Mediji: Korrespondent.net, KP u Ukrajini, Obozrevatel, Kanal 24, STB, Inter, Novi kanal, ATR, Radio Lux, Maximum i Era-FM.

Računar u Kabinetu ministara Ukrajine (foto: Pavel Rozenko)

Napad virusa "Petya" bio je neprijatno iznenađenje za stanovnike mnogih zemalja. Hiljade računara je zaraženo, usled čega su korisnici izgubili važne podatke pohranjene na njihovim čvrstim diskovima.

Naravno, sada je uzbuđenje oko ovog incidenta splasnulo, ali niko ne garantuje da se to neće ponoviti. Zato je veoma važno zaštititi svoj računar od mogućih prijetnji i ne preuzimati nepotrebne rizike. Kako to učiniti najefikasnije, o tome će biti riječi u nastavku.

Posljedice napada

Prije svega, treba se sjetiti posljedica kratke aktivnosti Petya.A. U samo nekoliko sati stradalo je na desetine ukrajinskih i ruskih kompanija. U Ukrajini je, inače, rad kompjuterskih odjeljenja institucija kao što su Dnjeproenergo, Novaja pošta i Kijevski metro bio gotovo potpuno paraliziran. Štaviše, neke državne organizacije, banke i mobilni operateri nisu se zaštitili od virusa Petya.

U zemljama Evropske unije, ransomware je također uspio napraviti mnogo problema. Francuske, danske, britanske i međunarodne kompanije prijavile su privremene prekide rada u vezi s napadom kompjuterskog virusa Petya.

Kao što vidite, prijetnja je zaista ozbiljna. Čak i uprkos činjenici da su napadači izabrali velike finansijske institucije za svoje žrtve, obični korisnici nisu patili ništa manje.

Kako Petya radi?

Da biste razumjeli kako se zaštititi od Petya virusa, prvo morate razumjeti kako on funkcionira. Dakle, kada se jednom nađe na računaru, malver preuzima poseban enkriptor sa Interneta koji inficira glavni zapis za pokretanje. Ovo je zasebno područje na tvrdom disku, skriveno od očiju korisnika i dizajnirano za pokretanje operativnog sistema.

Za korisnika ovaj proces izgleda kao standardni rad programa Check Disk nakon iznenadnog pada sistema. Računar se naglo ponovo pokreće, a na ekranu se pojavljuje poruka o provjeravanju grešaka na tvrdom disku i molbi da ne isključujete napajanje.

Čim se ovaj proces završi, pojavljuje se početni ekran sa informacijama o zaključavanju računara. Kreatori virusa Petya zahtijevaju od korisnika da plati otkupninu od 300 dolara (više od 17,5 hiljada rubalja), obećavajući zauzvrat da će poslati ključ potreban za ponovno pokretanje računara.

Prevencija

Logično je da je mnogo lakše spriječiti zarazu Petya kompjuterskim virusom nego kasnije rješavati njegove posljedice. Da osigurate svoj računar:

- Uvijek instalirajte najnovija ažuriranja za operativni sistem. Isto se u principu odnosi na sav softver instaliran na vašem računaru. Inače, "Petya" ne može naštetiti računarima koji koriste MacOS i Linux.

- Koristite najnovije verzije antivirusnog programa i ne zaboravite ažurirati njegove baze podataka. Da, savjet je banalan, ali ga ne slijede svi.

- Ne otvarajte sumnjive datoteke koje su vam poslate e-poštom. Također, uvijek provjerite aplikacije preuzete iz sumnjivih izvora.

- Redovno pravite rezervne kopije važnih dokumenata i datoteka. Najbolje ih je pohraniti na poseban medij ili u "olak" (Google Drive, Yandex.Disk itd.). Zahvaljujući tome, čak i ako se nešto dogodi vašem računaru, to neće uticati na vrijedne informacije.

Kreirajte stop fajl

Programeri vodećih antivirusnih programa smislili su kako ukloniti Petya virus. Tačnije, zahvaljujući njihovom istraživanju, uspjeli su shvatiti da u početnim fazama infekcije ransomware pokušava pronaći lokalnu datoteku na računaru. Ako to uspije, virus prestaje sa radom i ne šteti računaru.

Jednostavno rečeno, možete ručno kreirati neku vrstu stop datoteke i tako zaštititi svoj računar. Za ovo:

- Otvorite Opcije mape i poništite izbor "Sakrij ekstenzije za poznate tipove datoteka".

- Kreirajte novu datoteku pomoću notepad-a i stavite je u direktorij C:/Windows.

- Preimenujte kreirani dokument tako što ćete ga nazvati "perfc". Zatim idite na i omogućite opciju "Samo za čitanje".

Sada virus "Petya", koji je ušao na vaš računar, neće moći da mu naudi. Ali imajte na umu da napadači mogu modificirati zlonamjerni softver u budućnosti i metoda zaustavljanja kreiranja datoteke će postati neefikasna.

Ako je infekcija već nastupila

Kada se računar sam restartuje i Check Disk se pokrene, virus upravo počinje da šifruje datoteke. U ovom slučaju i dalje možete sačuvati svoje podatke na sljedeći način:

- Odmah isključite računar. To je jedini način na koji možete spriječiti širenje virusa.

- Zatim, treba da povežete svoj čvrsti disk sa drugim računarom (ali ne kao sistem za pokretanje!) i kopirate važne informacije sa njega.

- Nakon toga morate potpuno formatirati zaraženi tvrdi disk. Naravno, tada ćete morati ponovo instalirati operativni sistem i drugi softver na njemu.

Osim toga, možete pokušati koristiti poseban disk za pokretanje kako biste izliječili Petya virus. Kaspersky Anti-Virus, na primer, obezbeđuje program Kaspersky Rescue Disk za ove svrhe, koji radi zaobilazeći operativni sistem.

Da li da platim iznuđivače?

Kao što je ranije pomenuto, kreatori Petya zahtevaju otkupninu od 300 dolara od korisnika čiji su računari zaraženi. Prema riječima iznuđivača, nakon uplate navedenog iznosa, žrtvama će biti poslat ključ koji otklanja blokiranje informacija.

Problem je u tome što korisnik koji želi da svoj računar vrati u normalno stanje treba da piše napadačima putem e-pošte. Međutim, ovlašteni servisi odmah blokiraju sav ransomware e-pošte, tako da je jednostavno nemoguće kontaktirati ih.

Štoviše, mnogi vodeći programeri antivirusnog softvera sigurni su da je potpuno nemoguće otključati računalo zaraženo Petya bilo kojim kodom.

Kao što ste vjerovatno shvatili, ne isplati se plaćati iznuđivače. U suprotnom, ne samo da ćete ostati sa neispravnim računarom, već ćete izgubiti i veliku količinu novca.

Hoće li biti novih napada

Petya virus je prvi put otkriven u martu 2016. Tada su stručnjaci za sigurnost brzo uočili prijetnju i spriječili njenu masovnu distribuciju. Ali već krajem juna 2017. napad se ponovo ponovio, što je dovelo do veoma ozbiljnih posljedica.

Malo je vjerovatno da će se sve tu završiti. Napadi ransomware-a nisu neuobičajeni, tako da je važno da vaš računar uvijek bude zaštićen. Problem je u tome što niko ne može predvidjeti koji će format poprimiti sljedeća infekcija. Kako god bilo, uvijek je vrijedno slijediti jednostavne preporuke date u ovom članku kako biste na ovaj način sveli rizike na minimum.