შუადღე მშვიდობისა მეგობრებო. სულ ახლახანს გავაანალიზეთ ვირუსი WannaCry ransomware, რომელიც რამდენიმე საათში გავრცელდა მსოფლიოს მრავალ ქვეყანაში და დაინფიცირდა მრავალი კომპიუტერი. ივნისის ბოლოს კი ახალი მსგავსი ვირუსი "პეტია" გამოჩნდა. ან, როგორც მას ყველაზე ხშირად უწოდებენ "პეტიას".

ეს ვირუსები მიეკუთვნება ransomware Trojans-ს და საკმაოდ მსგავსია, თუმცა მათ ასევე აქვთ განსხვავებები, უფრო მეტიც, მნიშვნელოვანი. ოფიციალური მონაცემებით, „პეტიამ“ ჯერ უკრაინაში კომპიუტერების საკმარისი რაოდენობა დააინფიცირა, შემდეგ კი დაიწყო მოგზაურობა მთელს მსოფლიოში.

დაზარალდა ისრაელის, სერბეთის, რუმინეთის, იტალიის, უნგრეთის, პოლონეთის და სხვა კომპიუტერები, ამ სიაში რუსეთი მე-14 ადგილზეა. შემდეგ ვირუსი სხვა კონტინენტებზეც გავრცელდა.

ძირითადად, ვირუსის მსხვერპლნი იყვნენ მსხვილი კომპანიები (საკმაოდ ხშირად ნავთობკომპანიები), აეროპორტები, მობილური კავშირგაბმულობის კომპანიები და ა.შ., მაგალითად, დაზარალდნენ ბაშნეფტი, როსნეფტი, მარსი, ნესტლე და სხვები. სხვა სიტყვებით რომ ვთქვათ, თავდამსხმელთა სამიზნე არიან მსხვილი კომპანიები, საიდანაც შეგიძლიათ ფულის აღება.

რა არის "პეტია"?

Petya არის მავნე პროგრამა, რომელიც არის ტროას გამოსასყიდი პროგრამა. ასეთი მავნებლები შეიქმნა ინფიცირებული კომპიუტერების მფლობელების დასაშანტაჟებლად კომპიუტერზე განთავსებული ინფორმაციის დაშიფვრით. Petya ვირუსი, WannaCry-სგან განსხვავებით, არ შიფრავს ცალკეულ ფაილებს. ეს ტროას მთლიანად შიფრავს მთელ დისკს. ეს უფრო დიდი საფრთხეა, ვიდრე WannaCry ვირუსი.

როდესაც პეტია კომპიუტერზე ჯდება, ის ძალიან სწრაფად შიფრავს MFT ცხრილს. უფრო გასაგებად, გამოვიყენოთ ანალოგი. თუ ფაილებს შევადარებთ დიდ საქალაქო ბიბლიოთეკას, ის ხსნის მის კატალოგს და ამ შემთხვევაში ძალიან რთულია სწორი წიგნის პოვნა.

თუნდაც, არა მხოლოდ კატალოგი, არამედ ერთგვარად აერთიანებს გვერდებს (ფაილებს) სხვადასხვა წიგნებიდან. რა თქმა უნდა, სისტემა ამ შემთხვევაში მარცხდება. ასეთ ნაგავში სისტემის გაგება ძალიან რთულია. როგორც კი მავნებელი კომპიუტერში შედის, ის გადატვირთავს კომპიუტერს და ჩატვირთვის შემდეგ ჩნდება წითელი თავის ქალა. შემდეგ, როცა რომელიმე ღილაკზე დააჭერთ, გამოჩნდება ბანერი ბიტკოინის ანგარიშზე 300$-ის გადახდის შეთავაზებით.

ვირუსი პეტია როგორ არ დაიჭიროთ

ვის შეეძლო პეტიას შექმნა? ამ კითხვაზე პასუხი ჯერ არ არის. და საერთოდ, გაუგებარია დაინსტალირდება თუ არა ავტორი (დიდი ალბათობით არა)? მაგრამ ცნობილია, რომ გაჟონვა მოვიდა შეერთებული შტატებიდან. ვირუსი, ისევე როგორც WannaCry, ეძებს ხვრელს ოპერაციულ სისტემაში. ამ ხვრელის გასასწორებლად, საკმარისია დააინსტალიროთ MS17-010 განახლება (გამოვიდა რამდენიმე თვის წინ WannaCry შეტევის დროს). შეგიძლიათ გადმოწეროთ ბმულიდან. ან Microsoft-ის ოფიციალური ვებსაიტიდან.

ამ დროისთვის, ეს განახლება საუკეთესო საშუალებაა თქვენი კომპიუტერის დასაცავად. ასევე, არ დაივიწყოთ კარგი ანტივირუსი. უფრო მეტიც, კასპერსკის ლაბორატორიამ განაცხადა, რომ მათ აქვთ მონაცემთა ბაზის განახლება, რომელიც ბლოკავს ამ ვირუსს.

მაგრამ ეს არ ნიშნავს იმას, რომ აუცილებელია კასპერსკის დაყენება. გამოიყენეთ თქვენი ანტივირუსი, მაგრამ არ დაგავიწყდეთ მისი მონაცემთა ბაზის განახლება. ასევე, არ დაივიწყოთ კარგი firewall.

როგორ ვრცელდება პეტიას ვირუსი

ყველაზე ხშირად, პეტია კომპიუტერთან ხვდება ელექტრონული ფოსტით. ამიტომ, პეტიას ვირუსის ინკუბაციის დროს, არ ღირს სხვადასხვა ბმულების გახსნა ასოებით, განსაკუთრებით უცნობებში. ზოგადად, წესად აქციეთ, რომ არ გახსნათ ლინკები უცხო ადამიანებისგან. ასე რომ თქვენ იცავთ თავს არა მხოლოდ ამ ვირუსისგან, არამედ მრავალი სხვაგანაც.

შემდეგ, როდესაც კომპიუტერზე მოხვდება, ტროას გადატვირთვა და ჩეკის იმიტაცია ხდება. გარდა ამისა, როგორც უკვე აღვნიშნე, ეკრანზე ჩნდება წითელი თავის ქალა, შემდეგ ბანერი, რომელიც გვთავაზობს გადაიხადოთ ფაილების გაშიფვრა ბიტკოინის საფულეში სამასი დოლარის გადარიცხვით.

მაშინვე ვიტყვი, რომ არავითარ შემთხვევაში არ გჭირდებათ გადახდა! თქვენ მაინც არ გაშიფრავთ, უბრალოდ დახარჯავთ ფულს და შეიტანეთ წვლილი ტროას შემქმნელებში. ეს ვირუსი არ არის შექმნილი გასაშიფრად.

პეტიას ვირუსი როგორ დავიცვათ თავი

მოდით უფრო დეტალურად განვიხილოთ პეტიას ვირუსისგან დაცვა:

- უკვე აღვნიშნე სისტემის განახლებები. ეს არის ყველაზე მნიშვნელოვანი წერტილი. მაშინაც კი, თუ თქვენი სისტემა პირატიულია, თქვენ უნდა ჩამოტვირთოთ და დააინსტალიროთ MS17-010 განახლება.

- Windows-ის პარამეტრებში ჩართეთ „ფაილის გაფართოებების ჩვენება“. ამის წყალობით, თქვენ შეგიძლიათ ნახოთ ფაილის გაფართოება და წაშალოთ საეჭვო. ვირუსის ფაილს აქვს გაფართოება .exe.

- დავუბრუნდეთ წერილებს. არ დააწკაპუნოთ ბმულებზე ან დანართებზე იმ ადამიანებისგან, რომლებსაც არ იცნობთ. და საერთოდ, კარანტინის დროს ნუ მიჰყვებით ფოსტაში მოცემულ ბმულებს (თუნდაც ნაცნობი ადამიანებისგან).

- მიზანშეწონილია ჩართოთ მომხმარებლის ანგარიშის კონტროლი.

- დააკოპირეთ მნიშვნელოვანი ფაილები მოსახსნელ მედიაში. შესაძლებელია Cloud-ში კოპირება. ეს გამოგათავისუფლებთ მრავალი პრობლემისგან. თუ პეტია გამოჩნდება თქვენს კომპიუტერში, საკმარისი იქნება ახალი ოპერაციული სისტემის დაყენება მყარი დისკის ფორმატირების შემდეგ.

- დააინსტალირეთ კარგი ანტივირუსი. სასურველია, რომ ის ასევე იყოს firewall. როგორც წესი, ასეთ ანტივირუსებს ბოლოში აქვთ წარწერა Security. თუ თქვენ გაქვთ მნიშვნელოვანი მონაცემები თქვენს კომპიუტერში, არ უნდა შეინახოთ ანტივირუსზე.

- ღირსეული ანტივირუსის დაყენების შემდეგ, არ დაგავიწყდეთ მისი მონაცემთა ბაზის განახლება.

როგორ ამოიღოთ პეტიას ვირუსი

ეს რთული კითხვაა. თუ პეტიამ შეასრულა სამუშაო თქვენს კომპიუტერზე, არსებითად წასაშლელი არაფერი იქნება. სისტემაში ყველა ფაილი მიმოფანტული იქნება. დიდი ალბათობით, თქვენ ვეღარ შეძლებთ მათ ორგანიზებას. თქვენ არ უნდა გადაიხადოთ ქურდები. რჩება დისკის ფორმატირება და სისტემის ხელახლა ინსტალაცია. სისტემის ფორმატირებისა და ხელახალი ინსტალაციის შემდეგ ვირუსი გაქრება.

ასევე, მინდა დავამატო - ეს მავნებელი საფრთხეს უქმნის Windows სისტემას. თუ თქვენ გაქვთ რაიმე სხვა სისტემა, მაგალითად, რუსული Rosa სისტემა, არ უნდა შეგეშინდეთ ამ გამოსასყიდის ვირუსის. იგივე ეხება ტელეფონის მფლობელებს. უმეტესობას აქვს დაინსტალირებული Android, IOS და ა.შ. ამიტომ, უჯრედების მფლობელებს სანერვიულო არაფერი აქვთ.

ასევე, თუ თქვენ ხართ უბრალო ადამიანი და არა დიდი კომპანიის მფლობელი, სავარაუდოდ, თავდამსხმელები არ არიან დაინტერესებულნი თქვენით. მათ სჭირდებათ დიდი კომპანიები, რომლებშიც 300 დოლარი არაფერს ნიშნავს და ვინ გადაუხდის მათ ამ ფულს. მაგრამ ეს არ ნიშნავს იმას, რომ ვირუსი ვერ მოხვდება თქვენს კომპიუტერში. ჯობია დარწმუნდე!

და მაინც, იმედი ვიქონიოთ, რომ პეტიას ვირუსი გვერდს აუვლის თქვენ! იზრუნეთ თქვენს კომპიუტერზე არსებულ ინფორმაციას. Წარმატებები!

დღეს გამოსასყიდი პროგრამის ვირუსი თავს დაესხა ბევრ კომპიუტერს უკრაინის საჯარო, კომერციულ და კერძო სექტორში

უპრეცედენტო ჰაკერულმა თავდასხმამ დაამარცხა მრავალი კომპიუტერი და სერვერი სამთავრობო უწყებებსა და კომერციულ ორგანიზაციებში მთელი ქვეყნის მასშტაბით.

ფართომასშტაბიანმა და საგულდაგულოდ დაგეგმილმა კიბერშეტევამ დღეს გააუქმა მრავალი სახელმწიფო საწარმოსა და კომპანიის კრიტიკული ინფრასტრუქტურა. ამის შესახებ უსაფრთხოების სამსახურმა (SBU) იტყობინება.

ლანჩიდან დაწყებული, ინტერნეტი გადაიზარდა კომპიუტერულ ინფექციებზე საჯარო და კერძო სექტორში. სამთავრობო უწყებების წარმომადგენლებმა განაცხადეს ჰაკერული თავდასხმების შესახებ მათ IT ინფრასტრუქტურაზე.

SBU-ს ცნობით, ინფექცია ძირითადად განპირობებული იყო word- და pdf-ფაილების გახსნით, რომლებიც თავდამსხმელებმა ელექტრონული ფოსტით გაგზავნეს. Petya.A გამოსასყიდმა პროგრამამ გამოიყენა Windows ოპერაციული სისტემის ქსელის დაუცველობა. დაშიფრული მონაცემების განსაბლოკად კიბერდანაშაულებებმა მოითხოვეს ბიტკოინებით გადახდა 300 დოლარის ოდენობით.

ეროვნული უსაფრთხოებისა და თავდაცვის საბჭოს მდივანმა ალექსანდრე ტურჩინოვმა განაცხადა, რომ სამთავრობო უწყებები, რომლებიც დაცულ წრეში - სპეციალურ ინტერნეტ კვანძში მოხვდნენ, არ დაზიანებულა. როგორც ჩანს, მინისტრთა კაბინეტმა სათანადოდ ვერ შეასრულა ეროვნული კიბერუსაფრთხოების ფოკალური წერტილის რეკომენდაციები, რადგან სამთავრობო კომპიუტერებზე დაზარალდა Petya.A. დღევანდელ თავდასხმას ფინანსთა სამინისტრომ, ჩერნობილმა, უკრენერგომ, უკრპოშტამ, ნოვაია ფოჩტამ და რიგმა ბანკებმა წინააღმდეგობა ვერ გაუწიეს.

გარკვეული პერიოდის განმავლობაში, SBU, კიბერპოლიციის და სპეციალური კომუნიკაციებისა და ინფორმაციის დაცვის სახელმწიფო სამსახურის (GSSSZI) ინტერნეტ გვერდები არც კი იხსნება.

სამშაბათს საღამოს, 27 ივნისს, არცერთ სამართალდამცავ უწყებას, რომელსაც ეკისრება პასუხისმგებლობა კიბერთავდასხმებთან ბრძოლაში, არ გამოუცხადებია, საიდან მოვიდა Petya.A ან ვინ დგას მის უკან. SBU-მ, კიბერ პოლიციამ (რომლის ვებსაიტი მთელი დღე გათიშული იყო) და SSISSI-მ შეინარჩუნეს ოლიმპიური დუმილი გამოსასყიდის ვირუსით გამოწვეული ზიანის შესახებ.

უკრაინის საჯარო და კერძო კომპანიების კომპიუტერებზე ვირუსის შეტევა დილის 11:30 საათზე დაიწყო. მსხვილი ბანკები, საცალო ქსელები, მობილური ოპერატორები, სახელმწიფო კომპანიები, ინფრასტრუქტურული ობიექტები და მომსახურების ინდუსტრიები დაზარალდნენ.

ვირუსმა მოიცვა უკრაინის მთელი ტერიტორია, 17:00 საათისთვის გავრცელდა ინფორმაცია, რომ თავდასხმა დაფიქსირდა ქვეყნის ძალიან დასავლეთით, ტრანსკარპათიაში: აქ, ვირუსთან დაკავშირებით, დაიხურა OTR Bank-ისა და Ukrsotsbank-ის ფილიალები. .

„უკრაინაში პოპულარული საიტი Korrespondent.net და ტელეკომპანია 24 არ მუშაობს. იმ კომპანიების რაოდენობა, რომლებიც დაზარალდნენ თავდასხმის შედეგად, საათობრივად იზრდება. ამჟამად უკრაინაში ბანკის ფილიალების უმეტესობა არ მუშაობს. მაგალითად, Ukrsotsbank-ის ოფისებში კომპიუტერები უბრალოდ არ ჩაიტვირთება. შეუძლებელია ფულის მიღება ან გაგზავნა, ქვითრების გადახდა და ა.შ. ამავდროულად, PrivatBank-ში არანაირი პრობლემა არ არის“, - იუწყება RT-ის კიევის კორესპონდენტი.

ვირუსი აინფიცირებს მხოლოდ კომპიუტერებს, რომლებიც მუშაობენ Windows ოპერაციულ სისტემაზე. ის შიფრავს მყარი დისკის ძირითადი ფაილების ცხრილს და სძალავს ფულს მომხმარებლებისგან გაშიფვრის მიზნით. ამაში ის ჰგავს WannaCry ransomware ვირუსს, რომელსაც თავს დაესხნენ მრავალი კომპანია მთელს მსოფლიოში. ამავდროულად, უკვე გამოჩნდა ინფიცირებული კომპიუტერების შემოწმების შედეგები, რომლებიც აჩვენებენ, რომ ვირუსი ანადგურებს ინფიცირებულ დისკებზე არსებულ ყველა ან უმეტეს ინფორმაციას.

ამ დროისთვის ვირუსი იდენტიფიცირებულია, როგორც mbr locker 256, მაგრამ მედიაში კიდევ ერთი სახელი - პეტია გავრცელდა.

კიევიდან ჩერნობილამდე

ვირუსი მოხვდა კიევის მეტროშიც, სადაც ამჟამად საბანკო ბარათებით გადახდასთან დაკავშირებული სირთულეებია.

დაზარალდა მრავალი დიდი ინფრასტრუქტურის ობიექტი, როგორიცაა სახელმწიფო სარკინიგზო ოპერატორი უკრზალიზნიცია, ბორისპოლის აეროპორტი. თუმცა, სანამ ისინი ნორმალურად მუშაობენ, საჰაერო ნავიგაციის სისტემას ვირუსი არ შეეხო, თუმცა Boryspil-მა უკვე გამოაქვეყნა გაფრთხილება განრიგის შესაძლო ცვლილებების შესახებ, ხოლო ჩამოსვლის საბჭო თავად აეროპორტში არ მუშაობს.

თავდასხმასთან დაკავშირებით, ქვეყნის ორი უმსხვილესი საფოსტო ოპერატორი სირთულეებს განიცდის მუშაობაში: სახელმწიფო საკუთრებაში არსებული Ukrposhta და კერძო Novaya Pochta. ამ უკანასკნელმა გამოაცხადა, რომ დღეს ამანათების შესანახად გადასახადი არ იქნება და უკრპოშტა ცდილობს მინიმუმამდე დაიყვანოს თავდასხმის შედეგები SBU-ს დახმარებით.

დაინფიცირების რისკის გამო, ასევე არ მუშაობს იმ ორგანიზაციების ვებსაიტები, რომლებიც არ დაზარალდნენ ვირუსით. ამ მიზეზით, მაგალითად, გამორთული იყო კიევის საქალაქო ადმინისტრაციის ვებსაიტის სერვერები, ასევე უკრაინის შინაგან საქმეთა სამინისტროს ვებგვერდი.

უკრაინის ოფიციალური პირები პროგნოზირებულად აცხადებენ, რომ თავდასხმები რუსეთიდან მოდის. ამის შესახებ უკრაინის ეროვნული უსაფრთხოებისა და თავდაცვის საბჭოს მდივანმა ალექსანდრ ტურჩინოვმა განაცხადა. „უკვე, ვირუსის პირველადი ანალიზის ჩატარების შემდეგ, შეგვიძლია ვისაუბროთ რუსულ კვალზე“, - ციტირებს დეპარტამენტის ოფიციალურ ვებგვერდზე.

17:30 საათისთვის ვირუსმა ჩერნობილის ატომურ ელექტროსადგურამდეც კი მიაღწია. ამის შესახებ გამოცემა Ukrayinska Pravda-ს ჩერნობილის ატომური ელექტროსადგურის ცვლის ხელმძღვანელმა ვოლოდიმირ ილჩუკმა განუცხადა.

„არსებობს წინასწარი ინფორმაცია, რომ ზოგიერთი კომპიუტერი ვირუსით არის დაინფიცირებული. ამიტომ, როგორც კი ეს ჰაკერული თავდასხმა დაიწყო, პერსონალის ადგილებზე კომპიუტერის მუშაკებს პერსონალური ბრძანება მიეცათ, რომ გამორთოთ კომპიუტერები“, - თქვა ილჩუკმა.

თავდასხმა ტკბილეულზე და ზეთსა და გაზზე

რამდენიმე რუსული კომპანია ასევე გატეხეს სამშაბათს, 27 ივნისს, მათ შორის ნავთობისა და გაზის გიგანტები Rosneft და Bashneft, მეტალურგიული კომპანია Evraz, Home Credit Bank, რომლის ფილიალებმა შეაჩერეს მუშაობა, ასევე Mars, Nivea, Mondelez-ის რუსეთის წარმომადგენლობითი ოფისები. International , TESA და რიგი სხვა უცხოური კომპანიები.

- Reuters

- მაქსიმ შემეტოვი

მოსკოვის დროით დაახლოებით 14:30 საათზე როსნეფტმა გამოაცხადა მძლავრი ჰაკერული თავდასხმა კომპანიის სერვერებზე. ამავდროულად, კომპანიის მიკრობლოგში Twitter-ზე აღნიშნულია, რომ შეტევას შეეძლო სერიოზული შედეგები მოჰყოლოდა, მაგრამ სარეზერვო პროცესის კონტროლის სისტემაზე გადასვლის გამო არც წარმოება და არც ზეთის მომზადება შეჩერებულა.

კიბერშეტევის შემდეგ როსნეფტისა და ბაშნეფტის კომპანიების ვებგვერდები გარკვეული პერიოდის განმავლობაში მიუწვდომელი გახდა. როსნეფტმა ასევე გამოაცხადა თავდასხმის შესახებ ცრუ ინფორმაციის გავრცელების დაუშვებლობა.

ყალბი პანიკური მესიჯების გამავრცელებლები განიხილება თავდასხმის ორგანიზატორების თანამონაწილეებად და მათთან ერთად აგებენ პასუხს.

— Rosneft Oil Company PJSC (@RosneftRu) 2017 წლის 27 ივნისი

„ცრუ პანიკური შეტყობინებების გამავრცელებლები განიხილება თავდასხმის ორგანიზატორების თანამზრახველებად და მათთან ერთად პასუხს აგებენ“, - აცხადებენ კომპანიაში.

ამავდროულად, როსნეფტმა აღნიშნა, რომ კომპანიამ მიმართა სამართალდამცავ ორგანოებს კიბერშეტევასთან დაკავშირებით და გამოთქვა იმედი, რომ ინციდენტს არანაირი კავშირი არ აქვს „მიმდინარე სასამართლო პროცედურებთან“. სამშაბათს, 27 ივნისს, ბაშკირის საარბიტრაჟო სასამართლომ დაიწყო როსნეფტის, ბაშნეფტის და ბაშკირის სარჩელის არსებითი განხილვა AFK Sistema-ს წინააღმდეგ 170,6 მილიარდი რუბლის ოდენობით.

WannaCry Jr.

ამავდროულად, ჰაკერულმა შეტევამ გავლენა არ მოახდინა რუსეთის პრეზიდენტის ადმინისტრაციის კომპიუტერულ სისტემაზე და კრემლის ოფიციალურ ვებსაიტზე, რომელიც, TASS-ის, პრეზიდენტის პრესმდივნის დიმიტრი პესკოვის თქმით, "სტაბილურად მუშაობს".

ჰაკერულ თავდასხმას ასევე არანაირი გავლენა არ მოუხდენია რუსული ატომური ელექტროსადგურების მუშაობაზე, აღნიშნა როსენერგოატომი კონცერნმა.

კომპანია Dr. ვებ-გვერდმა განაცხადა, რომ, მიუხედავად მსგავსებისა, მიმდინარე შეტევა განხორციელდა ვირუსის გამოყენებით, რომელიც განსხვავდება უკვე ცნობილი Petya გამოსასყიდი პროგრამისგან, კერძოდ, საფრთხის გავრცელების მექანიზმისგან.

„კიბერთავდასხმის მსხვერპლთა შორის იყო ბაშნეფტის, როსნეფტის, Mondelez International-ის, Mars-ის, Nivea-ს, TESA-ს და სხვა ქსელები“, - აცხადებენ კომპანიაში. ამავდროულად, რუსეთში Mars-ის პრესსამსახურმა განაცხადა, რომ კიბერშეტევამ IT სისტემებთან დაკავშირებული პრობლემები მხოლოდ შინაური ცხოველების საკვების მწარმოებელ Royal Canin-ის ბრენდს შეუქმნა და არა მთელ კომპანიას.

ბოლო დიდი ჰაკერული თავდასხმა რუსულ კომპანიებსა და სამთავრობო ინსტიტუტებზე მოხდა 12 მაისს უცნობი ჰაკერების ფართომასშტაბიანი ოპერაციის ფარგლებში, რომლებიც თავს დაესხნენ Windows კომპიუტერებს 74 ქვეყანაში WannaCry დაშიფვრის ვირუსის გამოყენებით.

სამშაბათს, ფედერაციის საბჭოს საერთაშორისო კომიტეტის ხელმძღვანელმა, კონსტანტინე კოსაჩოვმა, სიტყვით გამოსვლისას ფედერაციის საბჭოს კომისიის სხდომაზე სახელმწიფო სუვერენიტეტის დაცვის შესახებ, განაცხადა, რომ რუსეთზე ყველა კიბერშეტევების დაახლოებით 30% ხორციელდება გაერთიანებული სამეფოს მხრიდან. შტატები.

„კიბერთავდასხმების მთლიანი რაოდენობის 2%-ზე მეტი არ არის განხორციელებული რუსეთის ტერიტორიიდან ამერიკულ კომპიუტერებზე, ხოლო 28-29% შეერთებული შტატებიდან რუსეთის ელექტრონულ ინფრასტრუქტურაზე“, - ციტირებს რია ნოვოსტი კოსაჩევის სიტყვებს.

Kaspersky Lab-ის საერთაშორისო კვლევითი ჯგუფის ხელმძღვანელის, კოსტინ რაიუს თქმით, პეტიას ვირუსი მსოფლიოს მრავალ ქვეყანაში გავრცელდა.

Petrwrap/Petya ransomware ვარიანტი კონტაქტით [ელფოსტა დაცულია]გავრცელდა მთელ მსოფლიოში, დაზარალებული ქვეყნების დიდი რაოდენობა.

სამშაბათს, Petya/PetWrap/NotPetya ვირუსი თავს დაესხა ინსტიტუტებსა და ფირმებს რუსეთში, უკრაინაში, ევროპასა და შეერთებულ შტატებში, საერთო ჯამში დაახლოებით 2000 მსხვერპლით. მავნე პროგრამამ დაშიფრა მონაცემები კომპიუტერებზე და ითხოვა გამოსასყიდი ბიტკოინებით. ჩვენ ვამბობთ, რა სახის ვირუსია, ვინ დაზარალდა და ვინ შექმნა.

რა არის ეს ვირუსი?

მავნე პროგრამული უზრუნველყოფა, რომელიც მასკარადად იქცევა ელ.ფოსტის დანართებად. თუ მომხმარებელმა ჩამოტვირთა და გაუშვა როგორც ადმინისტრატორი, მაშინ პროგრამა გადატვირთავს კომპიუტერს და იწყებს სავარაუდო დისკის შემოწმების ფუნქციას, მაგრამ სინამდვილეში ჯერ ჩატვირთვის სექტორს შიფრავს, შემდეგ კი დანარჩენ ფაილებს. ამის შემდეგ მომხმარებელი ხედავს შეტყობინებას, რომლითაც ითხოვს ბიტკოინებში 300 აშშ დოლარის ექვივალენტური თანხის გადახდას მონაცემთა გაშიფვრის კოდის სანაცვლოდ.

❗️"პეტიას" ვირუსი მოქმედებს. იყავით ფრთხილად, განაახლეთ ფანჯრები, არ გახსნათ ელექტრონული ფოსტით გაგზავნილი ბმულები pic.twitter.com/v2z7BAbdZx

- წერილები (@Bykvu) 2017 წლის 27 ივნისი

როგორ მუშაობს ვირუსი

ასე მუშაობდა პეტიას ვირუსი. მისი პირველი ვერსია 2016 წლის გაზაფხულზე იქნა ნაპოვნი. კასპერსკის ლაბორატორიამ განაცხადა, რომ დაშიფრული დისკის მონაცემების აღდგენა შესაძლებელია. შემდეგ გაშიფვრის რეცეპტი გამოაქვეყნა Geektimes-ის რედაქტორმა მაქსიმ აგაჟანოვმა. არსებობს დეშიფრატორების სხვა ვერსიებიც. რამდენად ეფექტურია ისინი და ვარგისია თუ არა ვირუსის ახალი ვერსიებისთვის, ჩვენ ვერ დავადასტურებთ. ინფორმაციული უსაფრთხოების სპეციალისტი ნიკიტა კნიში GitHub-ზე წერს, რომ ისინი არ არიან შესაფერისი. ამჟამად არ არსებობს ვირუსის წინააღმდეგ ბრძოლის საშუალება ინფექციის შემდეგ.

ვირუსის რომელ ვერსიასთან გვაქვს ახლა საქმე, უცნობია. მეტიც, არაერთი ექსპერტი თვლის, რომ პეტიასთან არ გვაქვს საქმე. უკრაინის უსაფრთხოების სამსახურმა (SBU) განაცხადა, რომ ქვეყნის სამთავრობო ინსტიტუტებსა და ფირმებს თავს დაესხნენ Petya.A ვირუსი და დაშიფრული მონაცემების აღდგენა შეუძლებელია. სამშაბათს საღამოს კასპერსკის ლაბორატორიაში იტყობინებარომ "ეს არ არის პეტია", არამედ ახალი ტიპის ვირუსი, რომელსაც უწოდებენ NotPetya ექსპერტებს. იგივე განიხილება კომპანია Doctor Web-შიც. Yahoo News, უსახელო ექსპერტებზე დაყრდნობით, წერს, რომ საუბარია Petya მოდიფიკაციაზე, სახელწოდებით PetrWrap. Symantec-მა თქვა, რომ ჩვენ ჯერ კიდევ ვსაუბრობთ პეტიაზე.

კასპერსკის ლაბორატორიის საერთაშორისო კვლევითი ჯგუფის ხელმძღვანელი კოსტინ რაიუ წერსრომ ვირუსი ვრცელდება წერილების მეშვეობით მისამართებიდან მან ასევე იტყობინებარომ Petya/PetWrap/NotPetya შეადგინა 18 ივნისს.

გამოსასყიდის გვერდის ერთი ვერსია (ფოტო: Avast Blog)

Kaspersky Lab ასევე თვლის, რომ ახალმა ვირუსმა Windows-ში იგივე დაუცველობა გამოიყენა, როგორც WannaCry. ეს მავნე პროგრამა მოხვდა კომპიუტერებზე მთელს მსოფლიოში 12 მაისს. მან ასევე დაშიფრა მონაცემები კომპიუტერზე და მოითხოვა გამოსასყიდი. დაშავებულებს შორის არიან რუსეთის შინაგან საქმეთა სამინისტრო და მობილური ოპერატორი Megafon. Microsoft-მა აღმოფხვრა დაუცველობა ჯერ კიდევ მარტში: მათ, ვინც არ განაახლეს სისტემა, დაზარალდნენ WannaCry და Petya/PetrWrap/NotPetya.

ვინ დაზარალდა ეს?

უკრაინა

ფოტო ხარკოვის სუპერმარკეტიდან ROST, რომლის კომპიუტერებიც დაზარალდა ვირუსით

— უკრაინა / უკრაინა (@Ukraine) 2017 წლის 27 ივნისი

უკრაინის ოფიციალური Twitter ცდილობს გაახალისოს მოქალაქეები მემის "ეს კარგადაა" დახმარებით.

მსხვილი კომპანიები Kyivvodokanal, Novus, Epicenter, Arcellor Mittal, Arterium, Farmak, Boris კლინიკა, Feofaniya საავადმყოფო, Ukrtelecom, Ukrposhta, Auchan სუპერმარკეტების ქსელის უკრაინული ფილიალი, ბენზინგასამართი სადგურები Shell, WOG, Klo და TNK.

მედია: Korrespondent.net, KP უკრაინაში, Obozrevatel, Channel 24, STB, Inter, Novy Kanal, ATR, Radio Lux, Maximum და Era-FM.

კომპიუტერი უკრაინის მინისტრთა კაბინეტში (ფოტო: პაველ როზენკო)

"პეტიას" ვირუსის შეტევა უსიამოვნო სიურპრიზი იყო მრავალი ქვეყნის მკვიდრისთვის. ათასობით კომპიუტერი დაინფიცირდა, რის შედეგადაც მომხმარებლებმა დაკარგეს მყარ დისკზე შენახული მნიშვნელოვანი მონაცემები.

რა თქმა უნდა, ახლა ამ ინციდენტის გარშემო მღელვარება ჩაცხრა, მაგრამ ვერავინ მოგცემთ გარანტიას, რომ ეს აღარ განმეორდება. ამიტომ ძალიან მნიშვნელოვანია დაიცვათ თქვენი კომპიუტერი შესაძლო საფრთხისგან და არ მიიღოთ ზედმეტი რისკი. როგორ გავაკეთოთ ეს ყველაზე ეფექტურად და ქვემოთ იქნება განხილული.

თავდასხმის შედეგები

უპირველეს ყოვლისა, უნდა გვახსოვდეს Petya.A-ს ხანმოკლე აქტივობის შედეგები. სულ რამდენიმე საათში ათობით უკრაინული და რუსული კომპანია დაზარალდა. სხვათა შორის, უკრაინაში ისეთი დაწესებულებების კომპიუტერული განყოფილებების მუშაობა, როგორიცაა Dniproenergo, Novaya Pochta და კიევის მეტრო თითქმის მთლიანად პარალიზებული იყო. უფრო მეტიც, ზოგიერთი სახელმწიფო ორგანიზაცია, ბანკი და მობილური ოპერატორი არ იცავდა თავს პეტიას ვირუსისგან.

ევროკავშირის ქვეყნებში გამოსასყიდმა ასევე ბევრი უბედურება მოახერხა. ფრანგულმა, დანიურმა, ბრიტანულმა და საერთაშორისო კომპანიებმა განაცხადეს დროებითი შეფერხებები პეტიას კომპიუტერულ ვირუსთან შეტევასთან დაკავშირებით.

როგორც ხედავთ, საფრთხე მართლაც სერიოზულია. და მიუხედავად იმისა, რომ თავდამსხმელებმა მსხვერპლად აირჩიეს დიდი ფინანსური ინსტიტუტები, რიგითი მომხმარებლები არანაკლებ დაზარალდნენ.

როგორ მუშაობს პეტია?

იმის გასაგებად, თუ როგორ დაიცვათ თავი პეტიას ვირუსისგან, ჯერ უნდა გესმოდეთ, როგორ მუშაობს იგი. ასე რომ, კომპიუტერზე ერთხელ, მავნე პროგრამა ჩამოტვირთავს სპეციალურ დაშიფვრას ინტერნეტიდან, რომელიც აინფიცირებს ძირითადი ჩატვირთვის ჩანაწერს. ეს არის ცალკე ადგილი მყარ დისკზე, რომელიც დამალულია მომხმარებლის თვალებისგან და შექმნილია ოპერაციული სისტემის ჩატვირთვისთვის.

მომხმარებლისთვის ეს პროცესი ჰგავს Check Disk პროგრამის სტანდარტულ მოქმედებას სისტემის უეცარი ავარიის შემდეგ. კომპიუტერი უეცრად გადაიტვირთება და ეკრანზე გამოჩნდება შეტყობინება მყარ დისკზე შეცდომების შესამოწმებლად და გთხოვთ არ გამორთოთ დენი.

როგორც კი ეს პროცესი დასრულდება, ეკრანმზოგი ჩნდება კომპიუტერის ჩაკეტვის შესახებ ინფორმაციით. Petya ვირუსის შემქმნელები მომხმარებლისგან მოითხოვენ გამოსასყიდის გადახდას $300 (17,5 ათას რუბლზე მეტი), სანაცვლოდ პირობას დებენ, რომ გაგზავნიან კომპიუტერის განახლებისთვის საჭირო გასაღებს.

პრევენცია

ლოგიკურია, რომ Petya კომპიუტერული ვირუსით ინფექციის თავიდან აცილება ბევრად უფრო ადვილია, ვიდრე მოგვიანებით გაუმკლავდეთ მის შედეგებს. თქვენი კომპიუტერის დასაცავად:

- ყოველთვის დააინსტალირეთ ოპერაციული სისტემის უახლესი განახლებები. იგივე, პრინციპში, ეხება თქვენს კომპიუტერზე დაინსტალირებულ ყველა პროგრამას. სხვათა შორის, "პეტიას" არ შეუძლია ზიანი მიაყენოს კომპიუტერებს, რომლებიც მუშაობენ MacOS და Linux.

- გამოიყენეთ ანტივირუსის უახლესი ვერსიები და არ დაგავიწყდეთ მისი მონაცემთა ბაზის განახლება. დიახ, რჩევა ბანალურია, მაგრამ ყველა არ ასრულებს მას.

- არ გახსნათ თქვენთვის გამოგზავნილი საეჭვო ფაილები. ასევე, ყოველთვის შეამოწმეთ საეჭვო წყაროებიდან გადმოწერილი აპლიკაციები.

- რეგულარულად გააკეთეთ მნიშვნელოვანი დოკუმენტებისა და ფაილების სარეზერვო ასლები. უმჯობესია შეინახოთ ისინი ცალკე საშუალებებზე ან "ღრუბელში" (Google Drive, Yandex.Disk და ა.შ.). ამის წყალობით, მაშინაც კი, თუ რაიმე მოხდება თქვენს კომპიუტერში, ღირებული ინფორმაცია არ იმოქმედებს.

შექმენით გაჩერების ფაილი

წამყვანი ანტივირუსული პროგრამების შემქმნელებმა გაარკვიეს, როგორ ამოიღონ პეტიას ვირუსი. უფრო ზუსტად, მათი კვლევის წყალობით, მათ შეძლეს გაეგოთ, რომ ინფექციის საწყის ეტაპზე გამოსასყიდი ცდილობს კომპიუტერში ადგილობრივი ფაილის პოვნას. თუ წარმატებას მიაღწევს, ვირუსი წყვეტს თავის მუშაობას და არ აზიანებს კომპიუტერს.

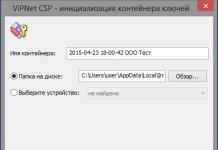

მარტივად რომ ვთქვათ, შეგიძლიათ ხელით შექმნათ ერთგვარი გაჩერების ფაილი და ამით დაიცვათ თქვენი კომპიუტერი. Ამისთვის:

- გახსენით Folder Options და მოხსენით მონიშვნა "დამალე გაფართოებები ცნობილი ფაილის ტიპებისთვის".

- შექმენით ახალი ფაილი notepad-ით და განათავსეთ იგი C:/Windows დირექტორიაში.

- შექმნილ დოკუმენტს დაარქვით სახელი "perfc"-ით. შემდეგ გადადით და ჩართეთ "მხოლოდ წაკითხვა" ვარიანტი.

ახლა "Petya" ვირუსი, რომელიც მოხვდა თქვენს კომპიუტერში, ვერ შეძლებს ზიანი მიაყენოს მას. მაგრამ გახსოვდეთ, რომ თავდამსხმელებმა შეიძლება შეცვალონ მავნე პროგრამა მომავალში და შეჩერებული ფაილის შექმნის მეთოდი არაეფექტური გახდება.

თუ ინფექცია უკვე მოხდა

როდესაც კომპიუტერი თავისით გადაიტვირთება და Check Disk დაიწყება, ვირუსი ახლახან იწყებს ფაილების დაშიფვრას. ამ შემთხვევაში, თქვენ კვლავ შეგიძლიათ შეინახოთ თქვენი მონაცემები შემდეგი მოქმედებებით:

- დაუყოვნებლივ გამორთეთ კომპიუტერი. მხოლოდ ამ გზით შეგიძლიათ თავიდან აიცილოთ ვირუსის გავრცელება.

- შემდეგი, თქვენ უნდა დააკავშიროთ თქვენი მყარი დისკი სხვა კომპიუტერთან (მაგრამ არა როგორც ჩამტვირთველ!) და დააკოპირეთ მნიშვნელოვანი ინფორმაცია მისგან.

- ამის შემდეგ, თქვენ უნდა დააფორმოთ ინფიცირებული მყარი დისკი. ბუნებრივია, მაშინ მოგიწევთ მასზე ოპერაციული სისტემის და სხვა პროგრამული უზრუნველყოფის ხელახლა ინსტალაცია.

გარდა ამისა, შეგიძლიათ სცადოთ გამოიყენოთ სპეციალური ჩატვირთვის დისკი პეტიას ვირუსის განსაკურნებლად. მაგალითად, Kaspersky Anti-Virus უზრუნველყოფს Kaspersky Rescue Disk პროგრამას ამ მიზნებისათვის, რომელიც მუშაობს ოპერაციული სისტემის გვერდის ავლით.

უნდა გადავუხადო გამომძალველებს?

როგორც უკვე აღვნიშნეთ, პეტიას შემქმნელები 300 დოლარის გამოსასყიდს ითხოვენ მომხმარებლებისგან, რომელთა კომპიუტერები ინფიცირებულია. გამომძალველების თქმით, მითითებული თანხის გადახდის შემდეგ დაზარალებულებს გადაეგზავნებათ გასაღები, რომელიც ხსნის ინფორმაციის დაბლოკვას.

პრობლემა ის არის, რომ მომხმარებელს, რომელსაც სურს კომპიუტერის ნორმალურ მდგომარეობაში დაბრუნება, თავდამსხმელებს ელფოსტით უნდა მიწეროს. თუმცა, ყველა ელექტრონული ფოსტის გამოსასყიდი პროგრამა დაუყოვნებლად იბლოკება ავტორიზებული სერვისების მიერ, ამიტომ მათთან დაკავშირება უბრალოდ შეუძლებელია.

უფრო მეტიც, ანტივირუსული პროგრამის მრავალი წამყვანი დეველოპერი დარწმუნებულია, რომ შეუძლებელია პეტიით ინფიცირებული კომპიუტერის განბლოკვა ნებისმიერი კოდით.

როგორც მიხვდით, არ ღირს გამომძალველების გადახდა. წინააღმდეგ შემთხვევაში, თქვენ არა მხოლოდ დარჩებით არამუშა კომპიუტერთან, არამედ დაკარგავთ დიდ თანხას.

იქნება თუ არა ახალი შეტევები

პეტიას ვირუსი პირველად 2016 წლის მარტში აღმოაჩინეს. შემდეგ უსაფრთხოების ექსპერტებმა სწრაფად შენიშნეს საფრთხე და აღკვეთეს მისი მასობრივი გავრცელება. მაგრამ უკვე 2017 წლის ივნისის ბოლოს, თავდასხმა კვლავ განმეორდა, რამაც გამოიწვია ძალიან სერიოზული შედეგები.

ნაკლებად სავარაუდოა, რომ ყველაფერი ამით დამთავრდება. გამოსასყიდი პროგრამების შეტევები იშვიათი არაა, ამიტომ მნიშვნელოვანია თქვენი კომპიუტერის დაცვა ყოველთვის. პრობლემა ის არის, რომ ვერავინ იწინასწარმეტყველებს, თუ რა ფორმატს მიიღებს შემდეგი ინფექცია. როგორც არ უნდა იყოს, ყოველთვის ღირს ამ სტატიაში მოცემული მარტივი რეკომენდაციების დაცვა, რათა ამ გზით რისკები მინიმუმამდე შემცირდეს.