Amazon AWS bulutunda VPN sunucunuzu nasıl kuracağınıza dair ağda birçok kılavuz var, ancak unix benzeri sistemler için, ancak Windows'ta nasıl kurulacağı hiç düşünülmüyor.

Kılavuzlar bulamadığım için, bunu kendim çözmek ve buna dayalı bir sürü Amazon EC2 yapmak istedim. Windows Server+ OpenVPN + Android OpenVPN İstemcisi.

Menüde dur Hizmetler → hesaplama → EC2 → Örnekler... İtmek Başlatma Örneği açmak sihirbaz... Kullanılabilir AMI'ler listesinde, Microsoft Windows Sunucu 2008 R2 Tabanı - ami-59fc7439

İkinci adımda, mevcut seçeneği seçin t2.micro (Ücretsiz katman)- yetenekleri bize fazlasıyla yetiyor. Basmak için acelemiz yok Başlatmak- basmak Sonraki: Örnek Ayrıntılarını Yapılandırma(VPC'nizin varsayılan olarak yapılandırıldığını varsayıyorum, varsayılan alt ağlar var ve Anahtar Çiftleri oluşturuldu. Anahtarlar oluşturulmamışsa, önce Gösterge Paneli → Anahtar Çiftleri → Yaratmak... Anahtarı kendimize bir yere saklıyoruz. Bu arada, içinde yalnızca bir ağ 10.100.11.0/24 bırakarak VPC'yi sıfırdan yeniden oluşturdum).

Ayarları varsayılan olarak bırakıyoruz, ancak Genel IP'yi otomatik ata koymak Olanak vermek... sonra tıklayın Önizleme ve Başlatma.Örnek oluşturulurken birkaç dakika bekliyoruz.

V Gösterge Paneli soldaki bölümü seçin Ağ güvenliği → Güvenlik Grupları... Örneğimizle ilişkili grubu seçiyoruz. Sekmelerde alt kısım Gelen giden tüm trafiği (alltraff) geçirmek için geçici izinler ekleyin.

Üzerinde şu an orada sadece RDP'ye izin verilir. Acelesi olanlar, her iki sekmede de OpenVPN ve ICMP için 1194 numaralı bağlantı noktasını etkinleştirebilir. Şimdi örnek oluşturuldu ve çalışıyor, ona bağlanmamız gerekiyor. Örneğimizi seçin, tıklayın Bağlamak.

RDP dosyasını indirmenizi ve bir parola almanızı isteyen bir pencere açılır. İndiriliyor. İtmek Şifre Al, anahtar dosyamızı belirtiyoruz, şifresini çöz, şifreyi al. Davanın ilk yarısı bitti. RDP'yi açın, ana bilgisayara bağlanın.

1. İndir Google Chrome kontrol etmeyi kolaylaştırmak için.

2. OpenVPN'i indirin.

3. Sunucuyu varsayılan yapılandırmayla açın.

4. NAT'ı yükseltin.

IE üzerinden indirmeniz gerekmedikçe, ilk iki noktada herhangi bir sorun olmamalıdır. OpenVPN'i resmi web sitesinden (MSI) indirin, varsayılan ayarlarla yükleyin, hiçbir şeyi değiştirmeyin.

Chrome üzerinden ipleak.net'e gidin ve IP'nizi kontrol edin. ABD / Oregon bölgesinde bir yerde olacak. OpenVPN için sunucu ve istemci sertifikalarının nasıl yapıldığını anlatmayacağım, bu konuda yeterince materyal var. Bir PAM dosyası (Diffie-Hellman) oluşturduğunuzdan emin olun, onsuz sunucu başlamaz.

Tamam, her şeyi indirdik ve kurduk. Sunucumuzda, aç Sunucu Yöneticisi, bölüme git Hizmetler... hizmet bulma OpenVPN Eski Hizmeti, özelliklerini açın - Başlangıç türünü belirtin: Otomatik ve servisi başlatın. Bu, örneğimizin yeniden başlatılmasından sonra OpenVPN sunucusunun kendini başlatması için gereklidir.

şimdi açıyoruz - oraya CA.key, server.key, ta.key ve dh2048.pem anahtarlarını ve CA ve sunucu sertifikalarını bırakıyoruz. Açığız C: \ Program Dosyaları \ OpenVPN \ sample-config ve oradan server.ovpn dosyasını şuraya kopyalayın C: \ Program Dosyaları \ OpenVPN \ yapılandırma.

İçeriğin üzerine şunun gibi yazın:

Liman 1194

proto udp

dev tunCa ca.crt

sertifika sunucusu.crt

anahtar sunucusu.anahtar

dh2048.pem

# VPN'imizin sanal ağı

sunucu 172.10.10.0 255.255.255.0Ifconfig-pool-persist ipp.txt

canlı tutmak 10 120Tls-auth ta.key 0 # Bu dosya gizlidir

şifre AES-256-CBCmaksimum müşteri 100

Kalıcı-anahtar

ısrarlıgeliştirici düğümü "HomeVPN"

#HomeVPN, OpenVPN kurulduğunda oluşturulan bir TAP'dir. kolaylık olsun diye yeniden adlandırdım

# tüm istemcilerin stres olmadan yönlendirilebilmesi için bu gereklidir

"rota 0.0.0.0 0.0.0.0"a basın# DNS'imizi belirliyoruz ama buna gerek yok

"dhcp-option DNS 8.8.8.8" seçeneğine basın

"dhcp-option DNS 8.8.4.4" seçeneğine basınfiil 3

açık-çıkış-bildir 1

Kurtarırız.

Sunucu yapılandırması tamamlandı. Biz seciyoruz server.ovpn, bağlam menüsünü açın, öğeyi seçin Bu yapılandırma dosyasında OpenVPN'i başlatın.

Bundan sonra bir terminal açılacak ve indirme işlemi devam edecektir. Her şey doğru yapılırsa, sonunda yazıyı göreceksiniz. Başlatma dizisi tamamlandı.

Şimdi, istemci bağlantılarında herhangi bir sorun olmaması için, bir şey yapmanız gerekir (seçiminize göre). Windows Güvenlik Duvarı OpenVPN trafiğini geçirmek için kurallar yazıyoruz ve 1194 numaralı bağlantı noktasına izin veriyoruz veya Güvenlik Duvarını kapatıyoruz. Seçtim ikinci nokta.

Şimdi bir istemci yapılandırması oluşturmamız gerekiyor. İstemcinizde (Android) OpenVPN İstemcisinin kurulu olduğu ve istemci de dahil olmak üzere gerekli tüm sertifikaların ve anahtarların mevcut olduğu varsayılmaktadır.

İstemci yapılandırması şu şekildedir:

müşteri

dev tun

proto udp

uzak xxx-xx-xxx-xxx-xxx.us-west-2.compute.amazonaws.com 1194

çözümleme-tekrar deneme sonsuz

rota-yöntem exe

nobind

kalıcı anahtar

ısrarlı

ca ca.crt

sertifika istemcisi.crt

anahtar istemci.key

uzak sertifika-tls sunucusu

tls-auth ta.key 1

şifre AES-256-CBC

yetki SHA1

fiil 3

rota 0.0.0.0 0.0.0.0 vpn_gateway

Android için OpenVPN'de yapılandırmayı içe aktarın. sekmesinde Ana kimlik doğrulama türünü ayarla sertifikalar dan beri Prensip olarak, bir şifremiz yok. sekmeyi kontrol etme Sunucu listesi, Amazon sunucunuz, bağlantı noktası 1194 ve UDP türü belirtilmelidir. sekmesinde IP adresi ve DNS Parametre istemi.

sekmesinde IPv4 için yönlendirme seçenek yüklü olmalıdır Varsayılan rotayı kullan.

Yapılandırmayı kaydediyoruz.

Sunucumuza bağlanmaya çalışıyoruz. Bağlantı kurulmazsa, kontrol edin. Ağ güvenliği → Güvenlik Grupları ve güvenlik duvarı. Her şey yolundaysa, bir yazıt görünecektir. BAŞARI ve VPN IP ağlarından herhangi birini alacaksınız. Benim durumumda, bu 172.10.10.6/30.

İstemcide bir site açmaya çalışıyoruz... Bir bağlantı var gibi görünüyor ama siteler açılmıyor.

Sorun ne? NAT'la ilgili.

Ağ, ek bir AMI, İnternet Kapısı, IP Elastic ve diğer saçmalıkların oluşturulmasıyla Amazon'da NAT'ın nasıl kurulacağına dair kılavuzlara sahiptir. Bunların hiçbirini yapmanıza gerek yok.

Her şey çok daha basit.

Sunucumuza dönüyoruz, bir rol oluşturuyoruz Ağ Polisi ve Erişim Hizmetleri... Rol içerir Yönlendirme ve Uzaktan Erişim... Bağlam menüsünü açın, seçin Yapılandır ve Etkinleştir.

Kendi konfigürasyonumuzu oluşturmak için son öğeyi seçiyoruz. Bir sonraki adımda, son iki öğeyi seçiyoruz, NAT ve LAN yönlendirme.

Rolü ortaya çıkardıktan sonra Yönlendirme ve Uzaktan Erişim → IPv4 → NAT... Bir arayüz oluşturuyoruz: LAN1- İnternete bakan kişi. koyduğumuz özelliklerde Genel arayüz ve Bu arayüzde NAT'ı etkinleştirin... sekmeyi aç Adres Havuzu... İtmek Eklemek.

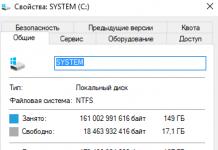

Burada ağımızın değil makinemizin yani makinenin IP adresini (ipconfig / all) eklememiz gerekiyor.

sana hatırlatırım benim ağ 10.100.11.0/24

VPN ağı 172.10.10.0/24

, makine adresi 10.100.11.20

. Başlangıç adresi 10.100.11.20'yi gösteriyoruz ve Bitiş adresi onu belirtiyoruz. Maske 255.255.255.0

Kurtarırız.

Şimdi, aynı modda, düğmeye basın Adresleri rezerve et... VPN istemci adresini (bağlanırken 172.10.10.6/30 idi) makine adresiyle "bağlamamız" gerekiyor.

İtmek Eklemek

Bu genel IP'yi rezerve et koymak 10.100.11.20

, ve aşağıdaki sütuna yazıyoruz 172.10.10.6

Gelen seçeneğe izin ver koyma.

Kurtarırız.

Şimdi son adım kaldı - NAT - TAP'a başka bir arayüz ekleyin. Adını HomeVPN koydum. Bunun için herhangi bir ayar yoktur, bu bir Özel Arayüzdür. Bunun için NAT ayarlamıyoruz.

Böylece, bir "yönlendirme" aldık. VPN'den LAN'a: 172.10.10.6 → 10.100.11.20.

İstemciye yeniden bağlanıyoruz, VPN'nin yükselmesini bekliyoruz, ipleak.net'i açıp izliyoruz.

İstemcideki IP adresi bölgede olacaktır. ABD / Oregon, ve WebRTC IP adresi, VPN sunucumuzun IP adresini göstermelidir, yani. 172.10.10.6 .

Eğer öyleyse, o zaman başardınız. Değilse, o zaman bir adımda bir hata yaptınız veya aceleniz vardı.

Sonuç olarak, gidiyoruz Gösterge Paneli→ bölüm Ağ güvenliği→ Güvenlik Grupları. Örneğimizle ilişkili grubu seçiyoruz. sekmelerde Gelen giden tüm trafiği geçmek için izinleri kaldırırız. RDP'den ayrılıyoruz ve bunu daha önce yapmayanlar, 1194 numaralı bağlantı noktası için kurallar ekler ve ICMP'ye izin verir.

Sim için - her şey. Sayesinde.

not Windows istemcilerinde test etmedim, ancak her şeyin android'dekiyle aynı olması gerektiğini düşünüyorum.

Son zamanlarda telekomünikasyon dünyasında Sanal Özel Ağlara (VPN) olan ilgi artmıştır. Bunun nedeni bakım maliyetlerini düşürme ihtiyacıdır. kurumsal ağlar uzak ofislerin ve uzak kullanıcıların internet üzerinden daha ucuza bağlanması nedeniyle (bkz. Şekil 1). Gerçekten de, örneğin Frame Relay ağları ile İnternet üzerinden birkaç ağı bağlamanın maliyetini karşılaştırırken, maliyette önemli bir fark görülebilir. Bununla birlikte, ağları İnternet üzerinden bağlarken, veri iletiminin güvenliği ile ilgili sorunun hemen ortaya çıktığı, bu nedenle iletilen bilgilerin gizliliğini ve bütünlüğünü sağlamak için mekanizmalar oluşturmanın gerekli olduğu belirtilmelidir. Bu tür mekanizmalar temelinde oluşturulan ağlara VPN denir.

Şekil 1. Sanal Özel Ağ.

Yazımda VPN'in ne olduğunu, bu teknolojinin avantaj ve dezavantajlarının neler olduğunu ve VPN uygulama seçeneklerinin neler olduğunu açıklamaya çalışacağım.

VPN nedir

VPN nedir? Pek çok tanım var, ancak bu teknolojinin temel ayırt edici özelliği, kurumsal IP trafiğini taşımak için İnternet'in bir omurga olarak kullanılmasıdır. VPN'ler, bir son kullanıcıyı uzak bir ağa bağlamanın ve birden çok yerel ağı bağlamanın zorluklarını karşılamak için tasarlanmıştır. VPN yapısı, WAN bağlantılarını, güvenli protokolleri ve yönlendiricileri içerir.

VPN nasıl çalışır? Uzak yerel ağları kurumsal bir sanal ağa entegre etmek için sanal özel kanallar olarak adlandırılanlar kullanılır. Bu tür bağlantıları oluşturmak için bir tünelleme mekanizması kullanılır. Tünel başlatıcı paketleri kapsüller yerel ağ(yönlendirilemeyen protokol paketleri dahil) başlıklarında bu tünel başlatıcısının adresini ve tünel sonlandırıcının adresini içeren yeni IP paketlerine dönüştürün. Diğer uçta, tünel sonlandırıcı, orijinal paketi çıkarma işleminin tersini gerçekleştirir.

Yukarıda belirtildiği gibi, böyle bir aktarım, basit tünelleme ile elde edilemeyen veri gizliliği ve bütünlüğü sorunlarının dikkate alınmasını gerektirir. İletilen kurumsal bilgilerin gizliliğini sağlamak için tünelin her iki ucunda da aynı olan belirli bir şifreleme algoritmasının kullanılması gerekmektedir.

yapabilmek için VPN oluşturma donanım ve yazılıma dayalı farklı üreticiler bazı standart mekanizmalara ihtiyaç vardır. Bir VPN oluşturmak için böyle bir mekanizma protokoldür. internet protokolü Güvenlik (IPSec). IPSec her şeyi açıklar standart yöntemler VPN. Bu protokol, tüneli başlatmak için kullanılan kimlik doğrulama yöntemlerini, tünel uç noktaları tarafından kullanılan şifreleme yöntemlerini ve bu noktalar arasında şifreleme anahtarlarını değiştirme ve yönetme mekanizmalarını tanımlar. Bu protokolün dezavantajları arasında IP odaklı olmasıdır.

Diğer VPN oluşturma protokolleri, Ascend Communications ve 3Com tarafından geliştirilen PPTP (Noktadan Noktaya Tünel Protokolü), Cisco Systems tarafından L2F (Katman-2 Yönlendirme) ve yukarıdakilerin her ikisini de birleştiren L2TP'dir (Katman-2 Tünel Protokolü). protokoller. Ancak bu protokoller, IPSec'in aksine tam olarak işlevsel değildir (örneğin, PPTP şifreleme yöntemini tanımlamaz), bu nedenle esas olarak IPSec'e odaklanacağız.

IPSec'ten bahsetmişken, dış parazitler hariç tünel üzerinden bilgi aktarımını sağlamanıza izin veren IKE (İnternet Anahtar Değişimi) protokolünü unutmamalıyız. Bu protokol, IPSec paketleri şifreler ve imzalarken, uzak cihazlar arasında kriptografik anahtarların güvenli bir şekilde yönetilmesi ve değiştirilmesi sorununu çözer. IKE, güvenli bir bağlantı kurmak için bir ortak anahtar şifreleme mekanizması kullanarak anahtar aktarım sürecini otomatikleştirir. Ek olarak, IKE halihazırda kurulan bağlantı Bu, iletilen bilgilerin gizliliğini önemli ölçüde artırır.

VPN nasıl oluşturulur

VPN oluşturmak için çeşitli seçenekler vardır. Bir çözüm seçerken VPN oluşturucunuzun performans faktörlerini göz önünde bulundurmanız gerekir. Örneğin, yönlendirici zaten işlemci gücünün sınırında çalışıyorsa, VPN tünelleri eklemek ve bilgilerin şifreleme / şifre çözme uygulamak, bu yönlendiricinin başa çıkamayacağı gerçeği nedeniyle tüm ağın çalışmasını durdurabilir. VPN şöyle dursun, basit trafik.

Deneyimler, bir VPN oluşturmak için özel ekipman kullanmanın en iyisi olduğunu gösteriyor, ancak sınırlı bir araç varsa, tamamen yazılım çözümüne dikkat edebilirsiniz.

Bir VPN oluşturmak için bazı seçenekleri ele alalım:

Güvenlik duvarlarına dayalı VPN

Çoğu üreticinin güvenlik duvarları tünel oluşturmayı ve veri şifrelemeyi destekler. Tüm bu ürünler, trafik bir güvenlik duvarından geçiyorsa, neden aynı anda şifrelememesi gerçeğine dayanmaktadır. Gerçek güvenlik duvarı yazılımına bir şifreleme modülü eklenir. dezavantaj Bu method performansın bağımlılığı olarak adlandırılabilir. donanım güvenlik duvarının çalıştığı anlamına gelir. PC tabanlı güvenlik duvarlarını kullanırken, bu çözümün yalnızca trafiği az olan küçük ağlar için kullanılabileceğini unutmayın.

Şekil 2. VPN Güvenlik Duvarı

Güvenlik duvarı çözümüne bir örnek, Check Point Software Technologies'in Güvenlik Duvarı-1'dir. FairWall-1, VPN oluşturmak için standart bir IPSec tabanlı yaklaşım kullanır. Güvenlik duvarına giren trafiğin şifresi çözülür ve ardından güvenlik duvarına standart erişim kontrol kuralları uygulanır. FireWall-1, Solaris ve Windows NT 4.0 işletim sistemlerinde çalışır.

VPN yönlendirici tabanlı

VPN oluşturmanın başka bir yolu, güvenli kanallar oluşturmak için yönlendiricileri kullanmaktır. Yerel ağdan gelen tüm bilgiler yönlendiriciden geçtiği için şifreleme görevlerinin bu yönlendiriciye atanması önerilir.

Yönlendiricilerde VPN oluşturmak için çarpıcı bir ekipman örneği, Cisco Systems ekipmanıdır. IOS Yazılım Sürümü 11.3 (3) T ile başlayarak, Cisco yönlendiriciler L2TP ve IPSec'i destekler. Aktarılan bilgilerin basit şifrelenmesine ek olarak Cisco, tünel bağlantısı kurarken kimlik doğrulama ve anahtar değişimi gibi diğer VPN işlevlerini de destekler.

Şekil 3. Yönlendirici VPN

Bir VPN oluşturmak için Cisco, herhangi bir IP akışının şifrelenmesiyle tünelleme kullanır. Bu durumda kaynak ve hedef adreslerine, TCP port numarasına (UDP) ve belirtilen hizmet kalitesine (QoS) göre tünel kurulabilir.

Yönlendirici performansını artırmak için isteğe bağlı bir ESA (Şifreleme Hizmeti Bağdaştırıcısı) şifreleme modülü kullanılabilir.

Ayrıca Cisco System, küçük ve orta ölçekli işletmeler ve büyük şube ofisleri için Cisco 1720 VPN Access Router adlı özel bir VPN cihazı yayınladı.

VPN yazılımı tabanlı

Bir VPN oluşturmaya yönelik bir sonraki yaklaşım tamamen Yazılım çözümleri... Böyle bir çözümü uygularken, uzman bir yazılımözel bir bilgisayarda çalışır ve çoğu durumda bir proxy sunucusu görevi görür. Böyle bir yazılıma sahip bir bilgisayar bir güvenlik duvarının arkasına yerleştirilebilir.

Şekil 4. Yazılım tabanlı VPN

Digital'in AltaVista Tunnel 97 yazılımı böyle bir çözüme bir örnektir. Bu yazılımı kullanırken, istemci Tunnel 97 sunucusuna bağlanır, üzerinde kimlik doğrulaması yapar ve anahtarları değiştirir. Şifreleme, bağlantı kurma işlemi sırasında elde edilen 56 veya 128 bit Rivest-Cipher 4 anahtarı bazında gerçekleştirilir. Daha sonra, şifrelenmiş paketler, sırayla sunucuya gönderilen diğer IP paketlerinde kapsüllenir. İşlem sırasında, Tunnel 97, MD5 algoritmasını kullanarak veri bütünlüğünü kontrol eder. Ayrıca, bu yazılım her 30 dakikada bir yeni anahtarlar üretir ve bu da bağlantının güvenliğini önemli ölçüde artırır.

AltaVista Tüneli 97, kurulum kolaylığı ve kullanım kolaylığından yararlanır. Bu sistemin dezavantajları, standart olmayan bir mimari (tescilli anahtar değişim algoritması) ve düşük performans olarak kabul edilebilir.

Ağ işletim sistemine dayalı VPN

Windows NT örneğini kullanarak bir ağ işletim sistemine dayalı çözümleri ele alacağız. Microsoft... Bir VPN oluşturmak için Microsoft, entegre edilmiş PPTP'yi kullanır. Windows sistemi NT. Bu karar Windows'u kurumsal işletim sistemi olarak kullanan kuruluşlar için çok çekici. Böyle bir çözümün maliyetinin diğer çözümlerin maliyetinden önemli ölçüde düşük olduğuna dikkat edilmelidir. VPN çalışır durumda Windows tabanlı NT, Birincil Etki Alanı Denetleyicisinde (PDC) depolanan NT kullanıcı tabanını kullanır. Bir PPTP sunucusuna bağlanırken, kullanıcının kimliği PAP, CHAP veya MS-CHAP kullanılarak doğrulanır. İletilen paketler GRE / PPTP paketlerinde kapsüllenir. Paketleri şifrelemek için, bağlantı kurulduğunda alınan 40 veya 128 bitlik bir anahtarla standart olmayan bir Microsoft Noktadan Noktaya Şifreleme protokolü kullanılır. Bu sistemin dezavantajları, veri bütünlüğü kontrolünün olmaması ve bağlantı sırasında anahtarların değiştirilememesidir. Olumlu yönleri, Windows ile entegrasyon kolaylığı ve düşük maliyettir.

İnternet hayatımızın bir parçası haline geldi ve daha önce analog modemlerin egemen olduğu yıllarda İnternet'e erişmek için hem trafik hacmini hem de bağlantı süresini hesaba katmak gerekiyordu, bugün sınırsız bir bağlantı. internet norm haline geldi. Yani, herhangi bir zamanda ve herhangi bir "hacimde" İnternet yoksa, bu zaten sıra dışı bir şeydir. Ayrıca, eğer varlığı sınırsız internet kurumsal ağlar için fiili standart olarak kabul edildi, bugün son kullanıcılar için norm haline geldi. İnternetin gelişmesiyle birlikte, kullanımının kavramsal modeli de değişmektedir. Giderek daha fazla yeni hizmet ortaya çıkıyor, örneğin isteğe bağlı video ve VoIP, eşler arası dosya paylaşım ağları (BitTorrent) gelişiyor, vb. Son zamanlarda, İnternet üzerinden sanal özel ağların (VPN) organizasyonu çok popüler hale geldi. bu ağ içindeki herhangi bir bilgisayara uzaktan erişim düzenleme yeteneği ile. Bunun nasıl yapılabileceği bu makalede tartışılacaktır.

neden gerekli

VPN ağlarının İnternet üzerinden veya yerel bir ağ içinde organizasyonunun birçok kullanım senaryosu vardır: İnternetteki ağ oyunları oyun sunucuları(tıpkı yerel bir ağ üzerinden oyun oynamak gibi), gizli bilgilerin aktarımı için dışarıdan kapalı bir ağ oluşturulması, bilgisayarları uzaktan ve güvenli bir şekilde kontrol etme yeteneği (uzak bir bilgisayar üzerinden tam kontrol), çalışanlar için güvenli erişim organizasyonu kurumsal ağ kaynaklarına bir iş gezisinde, iletişim sanal ağ ayrı ofisler (yerel alan ağları).

Böyle bir VPN'i dağıtmaya yönelik geleneksel yaklaşım, şirket ağında bir VPN sunucusu (genellikle Linux) kurup yapılandırmaktır ve uzak kullanıcılar şirket ağına VPN bağlantıları üzerinden erişir.

Ancak bu yaklaşım, kullanıcının kendisine uzaktan erişim sağlaması gerektiğinde uygulanamaz. ev bilgisayarı... Evde ayrı bir VPN sunucusunun yükseldiği durumun normal kabul edilmesi pek olası değildir. Ancak, umutsuzluğa kapılmayın. Bir VPN ağı oluşturma görevi çözülebilir ve acemi bir kullanıcı bile yapabilir. Bu amaçla var özel programİnternetten ücretsiz olarak indirilebilen Hamachi (http://www.hamachi.cc/download/list.php). Özellikle sevindirici olan şey, herhangi bir kullanıcının programa hakim olabilmesi için Ruslaştırılmış versiyonunun mevcudiyetidir.

Hamachi 1.0.2.2

Yani Hamachi ( Şimdiki versiyonu- 1.0.2.2), İnternet üzerinden sanal bir özel ağ (VPN) oluşturmanıza ve içindeki birkaç bilgisayarı bağlamanıza izin veren bir programdır. Böyle bir ağ oluşturduktan sonra, kullanıcılar birbirleriyle VPN oturumları kurabilir ve bu ağda normal bir yerel (LAN) ağda olduğu gibi dosya alışverişi yapma, bilgisayarları uzaktan yönetme vb. Bir VPN'nin avantajı, yetkisiz müdahalelerden tamamen korunması ve üzerinde bulunmasına rağmen İnternet'ten görünmez olmasıdır.

Hamachi, sanal bir özel ağa bağlanacak tüm bilgisayarlara kurulmalıdır.

Sanal ağ, İnternette özel bir Hamachi sunucusu kullanılarak oluşturulur. Bu sunucuya bağlanmak için 12975 ve 32976 numaralı portlar kullanılmaktadır.Birinci port (12975) sadece bağlantı kurmak için, ikincisi ise işlem sırasında kullanılmaktadır. Ancak, sıradan kullanıcıların bu tür ayrıntılı bilgilere ihtiyaç duymaları pek olası değildir.

Hamachi sunucusunu kullandıktan sonra, seçilen bilgisayarlar arasında sanal bir ağ oluşturulur, VPN ağ istemcileri arasında bilgi alışverişi doğrudan, yani Hamachi sunucusunun katılımı olmadan gerçekleşir. UDP protokolü, VPN istemcileri arasında veri alışverişi yapmak için kullanılır.

Program kurulumu

Hamachi, Windows 2000 / XP / 2003 / Vista çalıştıran bilgisayarlara kurulur. Programın Linux ve Mac OS X için konsol sürümleri de vardır. Daha sonra, Windows XP işletim sistemi örneğini kullanarak programı kurmayı ve yapılandırmayı ele alacağız.

Hamachi programının kurulumu oldukça basittir ve sorun yaratmaz (özellikle başlatılmakta olan kurulum sihirbazının arayüzünün Rusça olduğu düşünülürse). Programın kurulumunu başlattıktan sonra, bilgisayarda aşağıdakileri kabul etmenizi isteyen kurulum sihirbazı başlatılır. lisans anlaşması, programı kurmak için bir klasör seçin (Şekil 1), masaüstünde bir simge oluşturun, vb.

Yükleme işlemi sırasında etkinleştirilebilecek bazı yararlı isteğe bağlı özellikler arasında bilgisayar önyüklemesinde Hamachi'nin otomatik olarak başlatılması ve Hamachi bağlantıları için güvenlik açığı bulunan hizmetlerin engellenmesi yer alır (Şekil 2). İkincisi, Hamachi sanal ağ bağdaştırıcısı için Windows Dosya Paylaşımı hizmetini engeller. Sonuç olarak, VPN ağının diğer kullanıcıları, bilgisayarınızda paylaşılan dosya ve klasörlere erişemez. Aynı zamanda, bu dosya ve klasörler, bir VPN bağlantısının kullanılmadığı bağlantı için yerel ağın sıradan kullanıcıları tarafından erişilebilir durumda kalacaktır.

Pirinç. 1. Hamachi kurulum sihirbazı, klasörü belirlemenizi sağlar.

programı yerleştirmek için masaüstünde bir simge oluşturun

ve isteğe bağlı bir özellik seçin otomatik başlatma programlar

bilgisayar açıldığında

engellemenin yanı sıra pencere hizmetleri Hamachi bağlantıları için güvenlik açığı bulunan hizmetleri engelleyen Dosya Paylaşımı, aynı zamanda belirli hizmetler Sık sık saldırıya uğrayan Windows. Buna göre, güvendiğiniz güvenilir istemcilerle bağlantı kurmak için Hamachi programını kullanıyorsanız, savunmasız hizmetleri engelleme seçeneğini devre dışı bırakmak daha iyidir.

Pirinç. 2. Hamachi kurulum sihirbazı, engellemenizi sağlar.

Hamachi bağlantıları için savunmasız hizmetler

Son aşamada, kurulum sihirbazı, programın hangi sürümünün yükleneceğini seçmenizi önerecektir: temel sürüm veya Premium. Hamachi iki versiyonda gelir. Temel sürüm ücretsiz, daha fazla özelliğe sahip olan premium sürüm ise ücretli. Çoğu kullanıcı için programın ücretsiz temel sürümünün oldukça yeterli olduğunu unutmayın (size temel sürüm ile Premium sürüm arasındaki ayrıntılı farkları biraz sonra anlatacağız), ancak standart yaklaşım şu şekildedir: ilk olarak, Premium sürüm 45 gün boyunca (ücretsiz) kurulur ve bu süreden sonra otomatik olarak temel sürüme geçiş yapılır.

Hamachi programını bilgisayarınıza kurduktan ve başlattıktan sonra, program ilk kez kurulduysa, programla nasıl çalışılacağını açıklayan kısa bir Hamachi kılavuzu başlayacaktır.

Programın ilk lansmanı

Programı ilk başlattığınızda hesabınız oluşturulacaktır. Bu aşamada, VPN ağının diğer kullanıcıları tarafından görüleceği bilgisayarın adını ayarlamanız gerekir (Şekil 3).

Pirinç. 3. Altında olduğu bilgisayarın adını ayarlama

diğer VPN kullanıcıları tarafından görülebilecek

Bilgisayar adı verildiğinde program Hamachi veritabanı sunucusuna bağlanır ve sanal ağa atanacak bir IP adresi ister. Hamachi adaptörü ve gelecekte bir VPN bağlantısı kurmak için kullanılacaktır. Her Hamachi istemcisine 5.0.0.0/8 (alt ağ maskesi 255.0.0.0) aralığında bir IP adresi atanır; bu, prensipte İnternette kullanım için ayrılmış adres aralıkları değildir. Yerel ağlarda özel kullanım için ayrılmış bu aralıklar aşağıdaki aralıkları içerir: 10.0.0.0/8 (10.0.0.0 ila 10.255.255.254 aralığı), 172.16.0.0/12 (172.16.0.0 ila 172.31.255.254 aralığı) ve 192.168. 0.0 / 16 (192.168.0.0 ila 192.168.255.254 aralığında). Ancak 5.0.0.0/8 aralığı, Internet Assigned Numbers Authority (IANA) tarafından 10 yılı aşkın bir süredir ayrılmıştır ve İnternette genel (harici) adresler olarak kullanılmamaktadır. Bu nedenle, 5.0.0.0/8 aralığı bir yandan harici (genel) İnternet adresleri aralığını ifade eder, yani size atanan IP adresinin yerel ağınızda (yerel olarak) zaten kullanılması imkansızdır. ağlar, yalnızca bir IP adresi kullanılarak özel olarak ayrılmıştır) ve diğer yandan, bu adresler henüz kimse tarafından işgal edilmemiştir.

5.0.0.0/8 aralığından size bir IP adresi atadıktan sonra, sanal özel ağda bilgisayarınız için bir tür tanımlayıcı olur. Bu IP adresi, Hamachi sanal ağ bağdaştırıcısına atanır. Yani, yazarsanız Komut satırı ayarlara ek olarak ipconfig / all komutu ağ Arayüzü gerçek ağ bağdaştırıcısı (PC'nizde fiziksel olarak bulunur), atanmış MAC adresi, IP adresi, alt ağ maskesi, ağ geçidi IP adresi vb. ile başka bir Hamachi sanal Ethernet bağdaştırıcısının göründüğünü görebilirsiniz. (şekil 4).

Pirinç. 4. Programın ilk açılışından sonra sanal ağ bağdaştırıcısı

Hamachi'ye 5.0.0.0/8 aralığından bir IP adresi atanır ve yapılandırılır

ağ Arayüzü

Yani Hamachi programı sanal ağ bağdaştırıcısını yapılandırdıktan sonra programla çalışmaya başlayabilirsiniz.

Bu noktada, bilgisayarınız henüz herhangi bir VPN'e üye değildir, bu nedenle ilk adım mevcut bir VPN'ye bağlanmak veya yeni bir VPN oluşturmaktır.

Programla çalışmak

Program arayüzü çok basittir (Şekil 5). Yalnızca üç işlev düğmesi vardır: etkinleştirme / devre dışı bırakma, ağ menüsü düğmesi ve sistem menüsü düğmesi.

Pirinç. 5. Program arayüzü

Hamachi çok basit -

sadece üç işlev düğmesi

Yeni bir VPN ağı oluşturmak veya mevcut bir bilgisayara bir bilgisayar bağlamak için ağ menü düğmesine tıklayın ve uygun öğeyi seçin (Şek. 6).

Pirinç. 6. Web menüsü düğmesi,

yeni bir VPN oluşturun veya katılın

mevcut bilgisayar

Mevcut bir sanal ağa bir PC'ye katılma ve onu terk etme

Bir bilgisayarı mevcut bir sanal ağa bağlamanız gerekiyorsa ve adını ve parolasını (kullanılıyorsa) biliyorsanız, ağ menüsünde öğesini seçin. Girmek mevcut ağ… Ardından, ağ adını ve şifresini ayarlamanız gereken bir pencere açılacaktır (Şek. 7).

Pirinç. 7. Bilgisayar ekleme

mevcut bir sanal ağa

Bundan sonra, program penceresinde ağın adı ve ona bağlı bilgisayarların listesi (sizinki hariç) görünecektir - şek. sekiz.

Pirinç. 8. Bilgisayarı bağladıktan sonra

program penceresindeki sanal ağa

ekli liste

ona bilgisayarlar

Bilgisayar adının yanında yeşil nokta veya yıldız varsa bilgisayarla bağlantı kurulmuş demektir. Yanıp sönen yeşil nokta, bağlantının kurulma sürecinde olduğunu gösterir. Yeşil bir noktanın etrafındaki açık daire, bu bilgisayarla bilgi alışverişi yapıldığını gösterir.

Hepsinden kötüsü, bilgisayar adının yanında sarı bir nokta olduğunda, bu, herhangi bir nedenle bilgisayarla doğrudan bağlantı kurulamadığı anlamına gelir. Bilgisayarın adı sarı renkte görüntüleniyorsa, bilgisayarla olan bağlantı kopmuş demektir.

Mavi bir noktanın görünmesi, bilgisayara doğrudan bir bağlantının kurulamadığını ve iletişimin Hamachi sunucusu üzerinden yapıldığını gösterir. Sorun şu ki, bu durumda bilgisayarla iletişim kanalı çok düşük bant genişliğine ve yüksek gecikmeye sahip.

Bilgisayarın adı ve adının yanındaki nokta gri olarak görüntüleniyorsa, bilgisayarın bu sanal ağa bağlı olmasına rağmen erişilemediği anlamına gelir (örneğin, bilgisayar kapalıdır, İnternet bağlantısı yoktur veya Hamachi programı çalışmıyor).

Ağdan çıkmak için adına sağ tıklayın ve öğeyi seçin bağlantıyı kes veya ağdan ayrıl... İlk durumda, ağdan yalnızca geçici olarak ayrılırsınız ve ona bağlı bilgisayarların listesi sizin için görünür durumda kalır. İkinci durumda, ağa girmek için bilgisayarı mevcut ağa bağlamak için tüm prosedürü tekrarlamanız gerekecektir.

oluşturma yeni ağ ve oluşturulan ağı silme

Yeni bir sanal ağ oluşturmanız gerekiyorsa, ağ menüsündeki öğeyi seçin. Yeni bir ağ oluştur... Oluşturulacak ağın adını ve bu ağa katılmak için diğer kullanıcılar tarafından kullanılacak şifreyi belirtmeniz gereken bir pencere açılacaktır (Şekil 9).

Pirinç. 9. Yeni bir VPN ağı oluşturun

Yeni bir ağ oluşturduktan sonra, kullanıcıların bilgisayarları buna bağlanabilir. Ağ sizin tarafınızdan oluşturulduysa, yöneticisi sizsiniz ve diğer kullanıcıların mahrum bırakıldığı ağ üzerinde tam kontrol sahibi olursunuz. Oluşturulan ağın yalnızca oluşturulduğu bilgisayardan yönetilebileceğini unutmamak önemlidir. Daha kesin olarak, ağ yalnızca sanal ağı oluşturmak için kullanılanla tam olarak aynı sanal IP adresine atanmış bir bilgisayardan yönetilebilir. Bu açıklama neden bu kadar önemli? Bir durum hayal edin: Hamachi'yi kurdunuz ve yeni bir VPN oluşturdunuz. Sonra Hamachi programını tamamen kaldırdınız (tüm yapılandırma dosyaları dahil) ve bir süre sonra tekrar kurdunuz. Size yeni bir sanal IP adresi atanacak, ancak bunu kullanarak daha önce oluşturduğunuz VPN ağını artık kontrol edemeyeceksiniz.

Ağ yöneticisiyseniz, silebilirsiniz. Bunu yapmak için ağın adına sağ tıklayın ve öğeyi seçin. Silmek... Bir ağı silmenin, diğer kullanıcılar arasındaki tüm bağlantıları tamamen yok ettiğini unutmayın.

Ağdaki bilgisayarlarla diğer eylemler

Ağa katıldıysanız, ona bağlı bilgisayarlarda aşağıdaki işlemleri gerçekleştirebilirsiniz:

- kullanılabilirliği kontrol ediliyor;

- klasörlere göz atma;

- mesaj göndermek;

- adresi kopyalamak;

- engelleme;

- etiketin ayarlanması.

Bunlardan birini yürütmek için bilgisayar adına sağ tıklayın ve açılır menüden uygun öğeyi seçin (Şek. 10).

Pirinç. 10. Olası eylemlerin listesi

seçilen ağ bilgisayarı ile

Bir öğe seçerken Kullanılabilirliği kontrol et ilgili bilgisayarın adresinde normal bir ping komutu yürütülecektir.

Paragraf Klasörlere göz atın için açık erişim sağlar paylaşmak(Paylaşım) klasörleri bilgisayarınızdaki.

Paragraf Bir mesaj göndermek arasında mesaj alışverişini mümkün kılar. ayrı bilgisayarlar ICQ'da nasıl yapıldığına benzer ağlar.

Paragraf Adresi kopyala seçilen bilgisayarın IP adresini panoya yapıştırır; bu, bu adresi başka programlarda (örneğin, uzaktan yönetim) kullanmanız gerekiyorsa uygundur.

Paragraf Engellemek seçilen bilgisayarı geçici olarak engellemenize izin verir, yani onunla VPN kanalınız engellenir ve bilgi alışverişi imkansız olur.

Paragraf Etiket ayarla ağdaki bir bilgisayarın özniteliklerini görüntülemek için biçimi seçmenizi sağlar. Varsayılan olarak bilgisayarın IP adresi ve adı görüntülenir. Yalnızca bilgisayar adını veya yalnızca IP adresini görüntülemeyi seçebilirsiniz.

Program ayarı

Program ayarlarına erişmek için sistem menü düğmesine tıklamanız ve öğeyi seçmeniz gerekir. Tesisatlar...(şek. 11).

Pirinç. 11. Ayarlara erişim kazanma

programlar

Bu bir pencere açacak Durum ve yapılandırma, program için ayrıntılı ayarlar yapmanızı sağlar (Şek. 12).

Pirinç. 12. Programın ayrıntılı konfigürasyon penceresi

Aslında burada her şey oldukça basit ve detaylı yorumlara pek gerek yok, bu yüzden sadece konfigürasyon penceresinde uygulanabilecek özellikleri listeleyeceğiz. Bu pencerede, bilgisayar adını değiştirebilir, bağlantı için ayrıntılı ayarlar yapabilir, program başlatma türünü ayarlayabilir, savunmasız Windows hizmetlerini engelleyebilir veya engellemesini kaldırabilir, yeni ağ üyelerini engelleyebilir ve daha az önemli diğer seçenekleri uygulayabilirsiniz. Önemli özellikler arasında, ağdaki bireysel bilgisayarlar arasında veri aktarırken şifrelemenin devre dışı bırakılmasına dikkat çekiyoruz. Bunu yapmak için simgeye tıklamanız gerekir. pencere ve grupta Görünüm onay kutusu Menü öğesi başına "Gelişmiş ..." göster(şek. 13).

Pirinç. 13. Gelişmiş Ekleme ...

açılır menüye

Bundan sonra, ağa bağlı bir bilgisayarın adına sağ tıklarsanız, açılır menüde bir öğe görünecektir. İleri ... Onu seçerseniz, bir pencere açılacaktır. Tünel Yapılandırması VPN tünel ayarlarını değiştirmenize izin verir. Paragrafta şifrelemeyi devre dışı bırakmak için şifreleme bir değer seçmelisiniz Kapalı... Bu durumda, bilgisayarınızdan gelen veriler şifrelenmemiş biçimde seçilen PC'ye iletilecektir. Ancak, içinde ters yön veriler şifreli olarak iletilecektir. İki bilgisayar arasındaki bir VPN tüneli için şifrelemeyi tamamen devre dışı bırakmak için her iki bilgisayarda da devre dışı bırakılmalıdır.

Şifreleme prosedürünün trafiği etkileme olasılığı düşük olduğundan, şifrelemeyi yalnızca istisnai durumlarda devre dışı bırakmanız gerektiğini unutmayın. Gerçek şu ki, trafik İnternet kanalınızın bant genişliği tarafından belirlenecek ve hiçbir şekilde şifreleme kullanımı veya yokluğu değil. Yalnızca aynı yerel ağ içindeki bilgisayarlar ve onun arasındaki VPN tüneli oluşturulmuşsa. verim yaklaşık 100 Mbit / s'dir, şifreleme kullanmak maksimum iletim hızını biraz azaltabilir (70-80 Mbit / s'ye kadar).

Çözüm

Hamachi, çok hızlı bir şekilde VPN ağları oluşturmanıza izin veren güçlü bir araçtır. Orijinal olarak, kullanıcıların oyun sunucularını atlayarak ağ oyunlarını oynayabilmeleri için oluşturulduğunu unutmayın. Ancak olası senaryolar Bu programın uygulaması çok daha geniştir. Böylece sanal bir ağ oluşturup bilgisayarları buna bağlayarak kullanabilirsiniz. standart programlar uzaktan yönetim, böyle bir ağdaki her bilgisayarın kendi özel IP adresine sahip olduğundan, sanal bir ağdaki herhangi bir bilgisayara uzaktan erişim sağlamak için.

Aynı zamanda, bireysel bilgisayarlar arasında doğrudan bir bağlantı kurmanın her zaman mümkün olmadığı belirtilmelidir. Ve üreticinin web sitesinin, programın yönlendiricileri ve NAT cihazlarını kolayca "kırdığını" iddia etmesine rağmen, gerçekte her şey o kadar iyimser değil. Programın belgeleri, vakaların% 5'inde bireysel bilgisayarlar arasında doğrudan bir bağlantı kurulamadığını, ancak bize göründüğü gibi, bu rakamın açıkça hafife alındığını belirtiyor. Gerçek durum şudur: Dinamik veya statik bir genel IP adresi atanmış iki bilgisayarı bağlamaktan bahsediyorsak, o zaman sorun yok. Yani evde internet erişimi olan tek bir bilgisayarınız varsa ve aynı zamanda internet erişimi olan bir bilgisayarı olan bir kullanıcıyla bağlantı kurmanız gerekiyorsa, sorun olmayacaktır. Pratikte görüldüğü gibi, kendisine atanmış dinamik veya statik bir genel IP adresine sahip bir kullanıcının bilgisayarı ile bir yönlendirici tarafından korunan yerel bir ağın parçası olan bir bilgisayar arasında bağlantı kurulmasında herhangi bir sorun yoktur. Ancak, farklı yerel ağlara ait, yönlendiriciler tarafından korunan iki bilgisayar arasında bağlantı kurulursa, doğrudan bağlantı kurulacağı gerçeği değil, sorunlar olabilir. Yani bir bağlantı kurulabilir, ancak büyük olasılıkla doğrudan değil, Hamachi sunucusu aracılığıyla olacaktır. Buna göre böyle bir iletişim kanalının hızı çok düşük olacak ve böyle bir bağlantıdan çok az fayda sağlanacaktır. Örneğin, bir kablosuz yönlendirici kullanarak evde İnternet'e erişiminiz vardır, yani bilgisayarınız ev yerel ağınızın bir parçasıdır ve özel kullanım için ayrılmış adres aralığından bir IP adresi atanır ve bir genel adres atanır çevrimiçi olduğunuz yönlendiricinin WAN bağlantı noktasına. Yine yerel ağda bulunan başka bir bilgisayarla (örneğin, ofisteki bir iş bilgisayarıyla veya evde yerel ağı olan ve yönlendirici kullanan bir kullanıcının bilgisayarıyla) bağlantı kurmaya çalışıyorsanız, o zaman çoğu durumda sorunlar ortaya çıkar.

Hamachi Kullanım Kılavuzu, bu sorunlardan nasıl kaçınabileceğinizi açıklar. Bunun için sabit (dinamik yerine) bir UDP bağlantı noktası kullanılması ve yönlendirici üzerinde bağlantı noktası iletme işlevinin uygulanması önerilir. Bununla birlikte, uygulamanın gösterdiği gibi, bağlantı noktası iletme veya bir yönlendiricide DMZ kullanımı her zaman yardımcı olmaz.

Lütfen buradaki görevin her şeyi teknik olarak doğru bir şekilde açıklamak olmadığını, görevin acemi kullanıcıların bile anlayabileceği şekilde "parmaklarda" açıklamak olduğunu unutmayın. Umarım işe yaramıştır. Herhangi bir sorunuz varsa, yorumlarda onlara sorun.

Bir VPN sunucusunun özü aşağıdaki gibidir... Örneğin, yandex.ru sitesine gitmek istiyorsunuz. Daha doğrusu, IP 77.88.21.11 olan bir sunucuya bağlanın (Rusya'nın doğu bölgelerinin sakinleri farklı bir IP'ye sahip bir sunucuya gönderilebilir, ancak mesele bu değil). VPN olmadan çalışırken, bilgisayarınız doğrudan 77.88.21.11 adresli sunucuya bir paket (bir istek diyebilir) gönderir ve ondan bir yanıt alır. VPN üzerinden çalışırken, bilgisayarınız VPN sunucusuna bir paket gönderir, VPN sunucusu aynı paketi 77.88.21.11'e gönderir, 77.88.21.11 VPN sunucusuna bir yanıt gönderir (çünkü VPN sunucusu başlangıçta isteği göndermiştir) ve VPN sunucusu bu paketi bilgisayarınıza gönderir.

Bizim neyimiz var? 77.88.21.11 adresine yapılan istekler bilgisayarınız tarafından değil, sırasıyla VPN tarafından gönderilir, 77.88.21.11 sunucusu, bilgisayarınızın değil VPN sunucusunun IP adresini kaydeder.

VPN kullanmanın olası nedenlerinden biri, IP adresinizi gizleme ihtiyacı.

Başka bir uygulama trafiği yeniden yönlendirmek gerekiyor... Gerçek hayattan bir örnek alalım. Bu makalenin yazarı Orel şehrinde (Orta Rusya) yaşıyor ve Pekin'de bulunan yunpan.360.cn sunucusuna bağlanmak istiyor. Yazar (daha doğrusu, o sırada kullanılan) İnternet sağlayıcısı "Beeline" hizmetlerini kullanır. Komuta girilen tracert yunpan.360.cn komutu ile gösterildiği gibi Windows istemi, bu Çin sunucusuna giden internet trafiği ABD'den geçer. Trace, trafiğin nasıl geri döndüğünü göstermiyor, ancak ping'e bakılırsa, aşağı yukarı aynı rotaya gidiyor. Aşağıda VisualRoute 2010 programından bir ekran görüntüsü verilmiştir.

Bu yönlendirme, Beeline'ın Çin'e daha doğrudan bir kanal için omurga İnternet sağlayıcılarına ödeme yapmamasından kaynaklanmaktadır.

Bu rota ile büyük paket kaybı meydana gelir, hız düşüktür ve ping çok büyüktür.

Ne yapalım? VPN kullanın. Doğrudan rotamızın olduğu ve yunpan.360.cn'ye doğrudan bir rotanın olduğu böyle bir VPN sunucusu. Ben (makalenin yazarı) çok uzun süre kabul edilebilir bir çözüm aradım ve sonunda buldum. Krasnoyarsk'ta (sadece Krasnoyarsk şehrinin nerede olduğunu hayal edin) bir barındırma sağlayıcısından bir sanal sunucu kiralandı (nedir, daha sonra konuşacağız). Sunucuya yapılan izleme, trafiğin Rusya'dan geçtiğini ve 95 ms ping attığını gösterdi (mobil LTE (4G) İnternetim vardı, açık kablolu internet ping 5-10 ms daha düşük olacaktır).

ping atmakİnternet sinyalinin gecikmesidir. İnternet trafiğinin her iki yönde (ileri geri) geçişi için gecikme ölçülür. Gecikmeyi yalnızca tek yönlü ölçün standart yollarla imkansız, çünkü bilgisayarınız ping işlemi yapan sunucuya bir istek gönderir ve yanıt süresini ayarlar.

İzlerde, her noktaya (her rota noktasına, aksi takdirde atlama - atlama denir) ping de her iki yöndeki trafik için gösterilir.

Genellikle rotanın farklı yönlerde farklı olduğu görülür.

Ardından Krasnoyarsk sunucusundan yunpan.360.cn'ye bir izleme yapıldı. 150 ms civarında ping atıyor. İzleme, Krasnoyarsk sunucusundan Çin sunucusuna giden trafiğin, sağlayıcı Transtelecom ve China Telecom'un doğrudan eşlenmesinden (ara bağlantı) geçtiğini gösterdi.

İşte bu çok iz (Linux altında yapılmıştır):

tracepath yunpan.360.cn

1 ?: pmtu 1500

1: srx.optibit.ru 0.361ms

1: srx.optibit.ru 0.381ms

2: border-r4.g-service.ru 0.392ms

3: kyk02.transtelecom.net 0.855ms asimm 5

4: 10.25.27.5 112.987 ms asimm 8

5: ChinaTelecom-gw.transtelecom.net 125.707ms asymm 7

6: 202.97.58.113 119.092ms asimm 7

7: 202.97.53.161 120.842ms asimm 8

8: cevap yok

9: 220.181.70.138 122.342ms asimm 10

10: 223.202.72.53 116.530ms asimm 11

11: 223.202.73.86 134.029 ms asimm 12

12: cevap yok

Ne görüyoruz? Krasnoyarsk sunucusu, İnternet sağlayıcı Game-Service'e (g-service.ru) bağlı optibit.ru (barındırma, sunucu tesislerinin barındırılması ve kiralanması için bir hizmettir) barındırılmaktadır. Game-Service, sırayla, büyük Rus ana hat sağlayıcısı Transtelecom (bunun için para ödediği) aracılığıyla yunpan.360.cn'ye trafik sağlar. TTK, Çin omurga sağlayıcısı China Telecom'un ağına doğrudan bağlantısı aracılığıyla trafik gönderiyor, atlama alanı ChinaTelecom-gw.transtelecom.net bize bunu anlatıyor.

Sorunumuzun ne olduğunu hatırlayalım. O Çin sunucusundan önce trafiğimiz ABD'den geçiyordu, hızımız düşüktü. Ne yaptım? Bu Krasnoyarsk sunucusuna VPN kurdum. Ve bilgisayarımı bu VPN sunucusu üzerinden çalışacak şekilde yapılandırdım. Ne oldu? Şimdi yunpan.360.cn'ye giden trafik eski Orel-Moskova-ABD-Çin rotası boyunca gitmedi, ancak şöyle:

VPN sunucusuna ilk - Oryol-Krasnoyarsk,

sonra VPN sunucusundan Pekin'e - Krasnoyarsk-Pekin'e.

Anladın mı? Rotayı çevirdik. Ne yaptı? Benden yunpan.360.cn'ye giden hız arttı. Ping düşürüldü. Sonuç elde edildi.

Rotanızı nasıl belirliyorsunuz? Yeni başlayanlar için bunu yapmanın en kolay yolu, İnternette hem lisanslı hem de saldırıya uğramış formlarda bulunabilen VisualRoute programını kullanmaktır.

Bu programı çalıştırmanız ve aşağıdaki ayarları yapmanız gerekir:

Şu şekilde ortaya çıkacak:

Bu tablodan trafiğin hangi ülkelerden geçtiğini görebilirsiniz. Bir kez daha, izlemenin yalnızca giden trafiğin (yani bilgisayarınızdan sunucuya giden trafiğin) rotasını gösterdiği gerçeğine dikkatinizi çekiyorum. Ters yöndeki rota sadece sunucudan bilgisayarınıza yapılan iz ile gösterilebilir. VisualRoute'ta küçük bir aksaklık var: genellikle Avustralya (?) sitenin gerçek coğrafi konumunu belirleyemediğinde bir ülke olarak.

VPN- Sanal özel ağ, denilebilir ki, tüm trafiğin şifrelendiği İnternet üzerinden kendi ağıdır. Bu teknolojiyi detaylı olarak inceleyebilirsiniz. Tamamen parmaklarda açıklarsanız, o zaman:

- bilgisayarınız ve VPN sunucunuz internet üzerinden bağlanır

- siz ve VPN sunucusu arasındaki tüm trafik şifrelenir

- VPN sunucusu onu hedefine gönderir

- IP'niz gizli, bunun yerine VPN sunucusunun IP adresini görebilirsiniz

WiFi yönlendiriciden geçen tüm trafiği engellemek mümkün olduğundan, ücretsiz (veya yalnızca bir başkasının) WiFi üzerinden çalışırken VPN kullanılması önerilir. Ve bir VPN kullanırken, tüm trafik şifrelenecektir. Ayrıca, VPN olmadan yandex.ru, vk.com ve google.ru'ya giderseniz, yönlendirici ve İnternet sağlayıcınız düzeyinde yandex.ru, vk.com ve google.ru bağlantıları kaydedilir. Bir VPN kullanırken, tüm bağlantılar VPN sunucu adresine gider.

Çok var ücretli hizmetler VPN. Avantajları sadece kullanım kolaylığını içerir. Eksiklikler arasında, yüksek maliyet,% 100 gizlilik eksikliği vurgulanmalıdır (çok fazla yazabilirsiniz, ancak VPN sunucusunda gerçekte ne olduğu, trafiğin kesilip kesilmediği garanti edilemez). IP adresinin birkaç tıklamayla değiştirilememesi, ücretli hizmetlerin dezavantajlarına da atfedilmelidir.

Kendi kendine yapılandırılan çözümümüzün ve ücretli VPN hizmetlerimizin maliyetini karşılaştıralım. İkincisi yaklaşık 300 rubleye mal oluyor. her ay. Çözümümüz saatte 0,007 dolara mal olacak. Şu anda VPN kullanmıyoruz - ödeme yapmıyoruz. 30 gün boyunca her gün 2 saat kullanıldığında bu zevk bize 30-50 rubleye mal olacak.

Aşağıdakileri yapacağız:

- VPN için sunucu kiralıyoruz.

- Üzerine bir VPN kuralım.

- Bunları kullanacağız ve yalnızca gerçek VPN kullanımının her saati için ödeme yapacağız.

Aşama 1. Sunucu kiralama.

Hayır, tam teşekküllü bir sunucu kiralamayacağız. kiralıyoruz sanal sunucu - VPS(sanal özel sunucu). Çoğu durumda, İnternet'te veya başka amaçlarla (bir VPN düzenlemek dahil) siteleri barındırmak, büyük sunucu kapasiteleri gerektirmez, ancak bunu özelleştirmeniz gerekir. işletim sistemi sunucu. Aynı anda, birkaç işletim sistemi bir bilgisayarda çalışamaz (bir sunucu dahil, çünkü bu aynı bilgisayardır, yalnızca genellikle daha güçlüdür). Nasıl olunur? Sanal makineler kurtarmaya geliyor. Bu teknoloji, işletim sisteminin sanallaştırma adı verilen işletim sistemi içinde çalışmasını sağlar. Sunucular söz konusu olduğunda, sanal makinelerin analogları da oluşturulur - sanal sunucular.

Birkaç yaygın sanallaştırma teknolojisi vardır. En yaygın olanları OpenVZ, KVM, Xen'dir. Kabaca konuşursak, her biri için Xen ve KVM sanal makine kendi "donanım taklitlerini", kendi işletim sistemlerini vb. yaratırlar. OpenVZ durumunda, ortak bir işletim sistemi çekirdeği kullanılır, bunun sonucunda bazı işlevler (örneğin, işletim sistemi çekirdeğinde düzenlemeler yapma) kullanılamaz hale gelir veya bunlar aynı anda yalnızca tüm VPS için etkinleştirilip devre dışı bırakılabilir. Xen ve KVM'deki VPS, kural olarak, operasyonda daha kararlıdır, ancak fark yalnızca sunucu hata toleransının kritik olduğu büyük projeler için önemlidir.

OpenVZ üzerindeki VPS, bir sanal sunucu daha az kaynak gerektirdiğinden her zaman daha ucuzdur. Düşük fiyat nedeniyle dikkatimizi OpenVZ tabanlı VPS'ye çevireceğiz.

Dikkat! Bazı barındırma şirketleri (sunucu kiralama hizmetleri sağlayan şirketler), OpenVZ tabanlı sunucularda VPN çalışmasını kasıtlı olarak engeller! Bu nedenle böyle bir sunucu kiralamadan önce destek servisi ile (iyi bir hosting için 15 dakika, maksimum bir saat içerisinde yanıt vermesi gerekir) VPN'in çalışıp çalışmadığını kontrol etmeniz gerekir.

Kişisel bir VPN sunucusunda çalışmak için minimum yapılandırma yeterlidir - 256 MB RAM ve 0,5-1 GHz işlemci. Ancak, tüm barındırma sağlayıcıları VPS'ye 256 MB RAM sağlamaz: birçoğunun minimum 512 MB RAM tarifesi vardır. Bu VPS bize yeter.

Bir VPS seçmek için başka hangi kriterler var? Zaten anladığınız gibi, İnternet trafiği sürekli olarak sizden VPS'ye ve geri "gider". Bu nedenle, ana kanalların her iki yönde de yeterli bant genişliğine sahip olması gerekir. Başka bir deyişle, bilgisayarınız ile VPS arasındaki İnternet bağlantısının hızı, ihtiyacınız olan görevleri yerine getirmek için yeterli olmalıdır. Günlük rahat çalışma için 15 Mbps yeterlidir ve torrentleri VPN üzerinden indirecekseniz 100 Mbps'nin tamamına ihtiyacınız olabilir. Fakat! Siz ve VPS farklı İnternet sağlayıcılarının ağlarındaysanız (özellikle farklı şehirlerde), omurga ağlarının Rusya'da (veya ülkenizde) 70 Mbps'den fazla ve Avrupa'daki sunucularda 50 Mbps'den fazla "germesi" olası değildir.

Çoğu barındırma hizmeti aylık ödeme gerektirir. Hemen belirtilmelidir ki, fiyat aralığı yaklaşık olarak aynı kalitede çok geniştir. Servisleri saatlik ücretle kullanacağız: Sunucumuzun çalışması için saat başına 0.007 $. Böylece, her gün 2 saat VPN kullanırsak, ayda yaklaşık 30 ruble ödeyeceğiz. Kabul ediyorum, bu ücretli bir VPN hizmeti için ayda 350 ruble değil!

İlk adım, web sitesine gitmek ve kayıt olmaktır:

Ardından, banka kartı bilgilerinizi girmeniz gereken bir sayfa açılacaktır. Bu olmadan, sistem çalışmayacak ve 10 dolar bonusu kullanma fırsatı vermeyecektir (daha fazlası için). Herhangi bir veri belirtebilirsiniz, sistem sahte "yiyecektir".

Bu durumda, kartınızda birkaç ruble bloke edilebilir ve daha sonra iade edilir. Kartınız ancak sunucular kullanıldıktan sonra borçlandırılacaktır.

Banka kartı yoksa ne olacak? Kendiniz alın, size otomatik olarak bakiyesi cüzdan bakiyesine eşit olan bir sanal kart verir. Cüzdanınızı neredeyse her yerde doldurabilirsiniz, bakın.

Ancak DigitalOcean'a Kiwi kart detaylarını girerseniz, sistem DigitalOcean'ın ön ödemeli ve sanal kartlarla çalışmadığına atıfta bulunarak "tükürür". Bu durumda, Qiwi kartı ile ödeme yaparak PayPal aracılığıyla 5 $ bakiye yüklemeniz gerekir.

Tüm bunlardan sonra, DigitalOcean kişisel hesabınızdaki aynı sayfada promosyon kodunu girin DROPLET10, sunucuda korkmadan tam olarak kullanabileceğimiz 10 dolar ile bize kredi veriyor ek zararlar kartımızdan.

Hazır! Şimdi bir VPS oluşturmaya geçelim. Video eğitimini izlemek:

Bir sunucu oluştururken, Ubuntu OS sürüm 14.04'ü seçin, dahil olmak üzere daha yenisini değil. 16.04'ü seçmeyin.

|

sunucu konumu |

ping alanı |

|

|

Frankfurt, Almanya |

http://speedtest-fra1.digitalocean.com/ |

speedtest-fra1.digitalocean.com |

|

Amsterdam-1, Hollanda |

http://speedtest-ams1.digitalocean.com/ |

speedtest-ams1.digitalocean.com |

|

Amsterdam-2 |

http://speedtest-ams2.digitalocean.com/ |

speedtest-ams2.digitalocean.com |

|

New York-1, ABD |

http://speedtest-ny1.digitalocean.com/ |

speedtest-ny1.digitalocean.com |

|

New York-2 |

http://speedtest-ny2.digitalocean.com/ |

speedtest-ny2.digitalocean.com |

|

New York-3 |

http://speedtest-ny3.digitalocean.com/ |

speedtest-ny3.digitalocean.com |

|

San Francisco, ABD |

http://speedtest-sfo1.digitalocean.com/ |

speedtest-sfo1.digitalocean.com |

|

Londra, Büyük Britanya |

http://speedtest-lon1.digitalocean.com/ |

speedtest-lon1.digitalocean.com |

|

Singapur |

http://speedtest-sgp1.digitalocean.com/ |

Speedtest-sgp1.digitalocean.com |

Not. Amsterdam veya Frankfurt, Rusya ve BDT ülkelerinin çoğu sakini için uygundur (çoğu durumda Frankfurt'a ping, Amsterdam'dan biraz daha az olacaktır). Rus Uzak Doğu sakinlerine Singapur'u test etmelerini ve göstergeleri Avrupa sunucularıyla karşılaştırmalarını öneriyorum.

Yurtdışındaki sunucu konumları izin verecek VPN kullanmak devlet organlarının belirli siteleri ziyaret etme yasaklarını atlayın (bu sizin için uygunsa).

DigitalOcean'ın fiyatına 1 terabayt (1024 GB) trafik dahildir (bkz.). Bunların çoğu kafalarıyla yeterli olacaktır. Barındırma hizmetlerinin geri kalanı resmi olarak sınırsız trafiğe sahiptir, ancak 1-2 TB / ay eşiğine ulaşıldığında onlar için kârsız hale gelir.

İşte bu, bir VPS sipariş ettik. Tebrikler. Şimdi onu ayarlamaya geçme zamanı.

Adım 2. VPN kurulumu.

Endişelenmeyin, kendi VPN'inizi kurma işlemi iki veya iki kişi kadar kolaydır!

Yukarıdaki video eğitiminde Putty kullanarak sunucumuza bağlandık. Şimdi devam edelim.

Komutu kopyalayıp yapıştırın (video eğitiminde yaptığımız gibi sağ tıklayarak):

Şimdi aşağıdakileri kopyalayıp açılan dosya düzenleme penceresine yapıştırın:

Ctrl + O'ya ve ardından Enter'a basın.

Ctrl + X tuşlarına basın.

Komutu kopyalayıp yapıştırın:

1 girin ve Enter'a basın. Bekleriz. Sistemin isteklerine göre istediğiniz kullanıcı adını girin ve Enter'a basın. Aynı şekilde bir şifre ile. “[Y] / [N]” soruları için Y girin ve Enter'a basın. Konfigürasyon tamamlandıktan sonra kullanıcı adı ve şifremiz ile sunucunun IP adresi gösterilecektir.

Hazır! VPN yapılandırıldı!

Şimdi "Ağ Kontrol Merkezi'ni açın ve genel erişim"Pencereler:

Yeni bir bağlantının ayarını seçiyoruz:

"İş yeri bağlantısı"nı seçiyoruz:

biraz bekliyoruz. Artık VPN üzerinden çalışıyoruz! Bundan emin olmak için adresine gidin ve bize gösterilen IP adresimizin VPS'imizin IP adresiyle eşleştiğinden emin olun.

Şimdi dikkat! Karşısında Kişisel Alan DigitalOcean, VPS'mizi kapatabiliriz (DigitalOcean terminolojisindeki damlacık), ancak sunucu için bile kapatıldığında fonlar standart oranda borçlandırılır. Bu nedenle sunucumuzu yedekleyeceğiz, sileceğiz ve tekrar VPN'ye ihtiyacımız olduğunda yedekten geri yükleyeceğiz!

Gelelim sunucu yönetimine (DigitalOcean kontrol paneli cloud.digitalocean.com adresinde bulunmaktadır, sağ üst köşede digitalocean.com ana sayfasında bulunan Sign In butonundan girebilirsiniz).

VPS'imizin bir yedeğini (anlık görüntüsünü) oluşturmamız gerekiyor. Ancak bunu yapmak için önce kapatmanız gerekir.

Sunucu kapanana kadar yaklaşık bir dakika bekliyoruz. Ardından Anlık Görüntüler bölümüne gidin, anlık görüntü için isteğe bağlı bir ad girin ve oluşturun:

Bir resim oluştururken VPS'mizin her gigabayt "ağırlığı" için 2 sent tahsil edilecektir. Bir yedekleme (anlık görüntü) oluşturmak birkaç dakika sürecektir.

Şimdi sunucuyu kaldırıyoruz:

Her şey! Artık bizden borç alınmıyor.

Tekrar bir VPN'e ihtiyacınız olduğunda ne yapmalısınız?

yaratmamız gerekiyor yeni VPS daha önce yaptığımız yedeklemeden.

"Bir damlacık oluştur" u tıklayın:

Şimdi, daha önce olduğu gibi, herhangi bir sunucu adını Latin harfleriyle boşluk bırakmadan girin, ilk minimum tarifeyi seçin, bölge aynı olmalı, daha önce sunucuya sahip olduğumuz gibi.

Aşağıda çektiğimiz resmin adına tıklıyoruz (griydi ama maviye dönmesi gerekiyor):

... ve büyük yeşil "Damlacık oluştur" düğmesini tıklayın.

Yaklaşık bir dakikadır bekliyoruz.

Bakalım sunucumuzun IP adresi bir öncekiyle eşleşiyor mu? Öyleyse, Windows'ta önceden oluşturulmuş bağlantıyı sürdürmemiz yeterlidir:

Değilse, bağlantımızın adına sağ tıklayın ve IP adresini yenisiyle değiştirin:

Yeni bir IP girin ve "Tamam" ı tıklayın:

Dikkat! Şimdi, VPN'yi kapatmak için bir yedekleme yapmamıza gerek yok, sadece sunucuyu hemen sileriz ve bir dahaki sefere her şeyi eski anlık görüntüden geri yükleyeceğiz. Silmeden önce sunucuyu kapatmak gerekli değildir. Her ihtimale karşı, aşağıdaki prosedür ekran görüntülerinde:

VPN kullanılmıyorken VPS'yi kaldırdık. Şimdi eski anlık görüntüden geri yükleyelim:

Yine eski IP'nin korunup korunmadığını kontrol edip çalışmaya devam ediyoruz.

Aynı sunucuda (veya başka bir sunucuda), örneğin kişisel proxy'nizi 3proxy yazılım tabanına yükseltebilirsiniz, ancak bu makalenin konusu değil.

Bir yazım hatası mı buldunuz? Vurgulayın ve Ctrl + Enter tuşlarına basın

Ek olarak güçlü bilgisayar ve etkileyici bir liste ek programlar rahat sörf için ve güvenli işİnternette güvenilir bir sunucuya ihtiyacınız var - insanlar, hizmetler, şirketler ve bilgi siteleri ile iletişim sağlayan bir araç. Arasında farklı şekiller Windows işletim sisteminde bir seçenek olarak yer aldığı için en iyi seçim bir VPN sunucusu olacaktır. Okumaya devam edin ve Windows 7'de kendi başınıza ve hiçbir ücret ödemeden çalıştırabilir ve yapılandırabilirsiniz.

Bir VPN sunucusunu bağlama ve yapılandırma

Endişelenme. Doğru işlem için bir VPN sunucusu oluşturmak ve hazırlamak kolaydır, ancak gerekli koşul- yönetici haklarına sahipseniz.

VPN Sunucusu Nedir?

Kelimenin tam anlamıyla VPN (Sanal Özel Ağ), "sanal özel ağ" olarak tercüme edilir. Teknik olarak dijital ortamda güvenli iletişim sağlayan bir dizi protokol ve çözüm mimarisidir. Esasen bir VPN, tanıdık bir sanal ağın üzerinde güvenli bir eklentidir.

Kurulum ve VPN kurulumu-Sunucu zaten Windows işletim sisteminde yerleşik olduğu için sizden fazla zaman gerektirmez. Uzmanlara göre en başarılı private server konfigürasyonu bu platformda yer alıyor.

Basitleştirilmiş bir VPN sunucusu bağlantı şeması böyle görünür.

Sunucunun görevi, kullanıcıyı gitmek istediği son "noktalara" bağlayan tüneller oluşturmaktır. Ayrıca, bilgiler, kodunun çözülmesi neredeyse imkansız olan karmaşık bir algoritma kullanılarak şifrelenir. Dışarıdan kimse tünelin içine giremez. Sunucu bu tür girişimleri engeller ve kişisel bilgilerin iyi korunmasını sağlar - yazışmalar, aramalar, mesajlar, video ve ses dosyaları.

Bu ne için

Cevabın özü, sunucunun gerçekleştirdiği görevlerde yatmaktadır. Bilgisayar terminalleri, dizüstü bilgisayarlar, tabletler ve hatta mobil cihazlar gibi birçok cihazı sanal alanda bir araya getirmekle kalmaz. Teknolojisi, anonimlik, veri şifreleme ve gizli bilgilerin bilgisayar korsanları tarafından ele geçirilmesinden korunmasını sağlar.

Bazıları şunu tartışacak: Gizliliğe ve veri korumasına ihtiyacımız yok çünkü saklanacak hiçbir şey yok. Sana inanmama izin ver. Yalnızca siber suçlular şifreli trafik kullanmakla kalmaz, çoğu, erişimlerine erişmek için parolaları "paylaşmamak" için verileri korumaya karşı değildir. banka kartı veya kişisel bilgilerin sızması nedeniyle şantaja maruz kalmamak. Söylediği gibi: Dünya sadece iyi ve kibar insanlardan oluşmuyorsa, evin kapısını açık bırakmak aptallıktır. Anonimlik ayrıca güzel bir ayrıntı da ekler - daha önce çeşitli nedenlerle kullanılamayan kaynakları ziyaret etme yeteneği.

VPN kullanmanın en yaygın nedenlerinden biri, işyerine bağlı olma isteksizliğidir.

VPN kullanmanın en yaygın nedenlerinden biri, işyerine bağlı olma isteksizliğidir.

VPN kullanmanın faydalarından bahsetmek de iyi bir fikirdir:

- ölçeklenebilirlik - başka bir katılımcıyı bağlarken ek maliyet gerekmez;

- esneklik - nereden eriştiğinizin bir önemi yoktur;

- her yerde çalışmak için değerli bir fırsat.

Kurumsal ağlar oluştururken, bir şirketin veya işletmenin güvenli çalışması için yetkisiz kişilerin çalışanlar arasında dolaşan bilgilere erişimini kısıtlamak gerektiğinde, bir VPN sunucusu da son derece gereklidir. VPN teknik çözümlerini kullanarak, firma dışındaki müşterilerin gizliliğini yönetmek zor değildir.

Windows 7 bilgisayarında nasıl oluşturulur ve yapılandırılır: adım adım talimatlar

VPN sunucusunu başlatmak ve yapılandırmak için izlenecek adımlar Windows platformu 7 aşağıdaki gibidir.

- Başlat menüsünü açın ve Denetim Masası sekmesine gidin.

Başlat Menüsünden Denetim Masasına Git

Başlat Menüsünden Denetim Masasına Git - "Bilgisayar Ayarları"nda "Ağ ve İnternet"i seçin.

"Ağ ve İnternet" bölümünü açın

"Ağ ve İnternet" bölümünü açın - Açılan pencerede "Ağ ve Paylaşım Merkezi"ne tıklayın.

"Ağ ve Paylaşım Merkezi"ni seçin

"Ağ ve Paylaşım Merkezi"ni seçin - Ardından "Yeni bir bağlantı veya ağ kur" u tıklayın.

"Yeni bir bağlantı veya ağ kur" seçeneğini seçin

"Yeni bir bağlantı veya ağ kur" seçeneğini seçin - Yeni pencerede "Bir işyerine bağlan"ı seçin.

"İş yerine bağlan" düğmesine basın

"İş yerine bağlan" düğmesine basın - Ardından "İnternet bağlantımı kullan (VPN)" seçeneğine tıklayın.

"İnternet bağlantımı kullan (VPN)" seçeneğini seçin

"İnternet bağlantımı kullan (VPN)" seçeneğini seçin - Hemen bir İnternet bağlantısı kurmanız veya bu eylemi ertelemeniz istendiğinde, “İnternet bağlantısı kurmayı ertele”yi seçin.

"İnternet Bağlantısı Kurulumunu Ertele" seçeneğini seçin

"İnternet Bağlantısı Kurulumunu Ertele" seçeneğini seçin - Ardından, bağlantı için sunucu adresini, hedef adını ve adını yazın.

VPN sunucusunun adresini girin, "Hedef adı" alanına bağlantının adını yazın

VPN sunucusunun adresini girin, "Hedef adı" alanına bağlantının adını yazın - Bir sonraki pencerede, VPN sunucusunda kayıtlı olan kullanıcı adını ve şifreyi girin. “Bu şifreyi hatırla” alanında, her bağlandığınızda girmemek için kutuyu işaretleyin. Kaydettiğinizden emin olun.

VPN sunucusunda kayıtlı kullanıcı adını ve şifreyi girin. "Bu şifreyi hatırla" kutusunu işaretleyin

VPN sunucusunda kayıtlı kullanıcı adını ve şifreyi girin. "Bu şifreyi hatırla" kutusunu işaretleyin - Bağlantı oluşturuldu. Kapat düğmesini tıklayın. Kolaylık sağlamak için, Masaüstünde programa bir kısayol oluşturun.

Bir pencereyi kapat

Bir pencereyi kapat - "Başlat" menüsüne, ardından "Denetim Masası", "Ağ ve İnternet", "Ağ ve Paylaşım Yönetimi"ne geri dönün, burada "Adaptör ayarlarını değiştir"i seçin.

"Adaptör parametrelerini değiştirme" maddesine gidin

"Adaptör parametrelerini değiştirme" maddesine gidin - Bu pencerede VPN bağlantısını bulun ve üzerine sağ tıklayın, ardından "Özellikler"e gidin.

VPN bağlantı penceresinde, üzerine sağ tıklayın ve "Özellikler" e gidin.

VPN bağlantı penceresinde, üzerine sağ tıklayın ve "Özellikler" e gidin. - Ardından, "Güvenlik" öğesini seçin, burada "VPN Türü" alanında "Noktadan Noktaya Tünel Protokolü (PPTP)" öğesini seçin ve "Veri şifreleme" alanında "Opsiyonel" öğesini tıklayın.

"Güvenlik"i açın ve "VPN Türü" alanında "Noktadan noktaya tünelleme protokolü (PPTP)" seçeneğini seçin, "Veri şifreleme" alanında "isteğe bağlı" seçeneğini seçin

"Güvenlik"i açın ve "VPN Türü" alanında "Noktadan noktaya tünelleme protokolü (PPTP)" seçeneğini seçin, "Veri şifreleme" alanında "isteğe bağlı" seçeneğini seçin - Aynı pencerede, yalnızca "Ağ" sekmesinde, "Microsoft ağları için İstemci" ve "Microsoft ağları için dosya ve yazıcılara erişim hizmeti"nin yanındaki kutuların işaretini kaldırın.

"Ağ" sekmesinde, "Microsoft ağları için istemci" ve "Microsoft ağlarının dosya ve yazıcılarına erişim hizmeti" öğelerinin yanındaki kutuların işaretini kaldırın.

"Ağ" sekmesinde, "Microsoft ağları için istemci" ve "Microsoft ağlarının dosya ve yazıcılarına erişim hizmeti" öğelerinin yanındaki kutuların işaretini kaldırın. - Ardından, pencereyi kapatmadan "Ayarlar" sekmesine gidin ve "Windows oturum açma alanını etkinleştir" öğesinin yanındaki kutunun işaretini kaldırın ve ardından "Tamam"ı tıklayın.

"Seçenekler" sekmesinde, "Windows oturum açma alanını etkinleştir" öğesinin yanındaki kutunun işaretini kaldırın ve ardından "Tamam"ı tıklayın.

"Seçenekler" sekmesinde, "Windows oturum açma alanını etkinleştir" öğesinin yanındaki kutunun işaretini kaldırın ve ardından "Tamam"ı tıklayın.

VPN'yi başlatmadan önce bir konum isteyecektir. En iyi seçim- "Kamusal alan", ardından dijital alanda en büyük mahremiyet sağlanacaktır. İstenirse, "Bağlantı" menüsünde şifreleme ve diğer cihazların kullanımı için ayarları yapılandırın.

Windows 7'de bir VPN sunucusu kurma ve yapılandırma hakkında hâlâ sorularınız varsa videoyu izleyin.

Video: Windows 7 ortamında VPN bağlantısı nasıl kurulur ve yapılandırılır

Birden çok istemci için yapılandırma

Özel ağın yeni üyelerini bağlama süreci aşağıdaki gibidir.

- "Denetim Masası"na gidin => " Ağ bağlantıları"=>" Yeni bir bağlantı oluştur ".

- "Yeni Bağlantı Sihirbazı" => "Başka bir bilgisayara doğrudan bağlantı" => "Gelen bağlantıları kabul et" ile çalışmaya başlayın.

- "Sihirbaz", gelen bağlantıları kabul etmeyi planladığınız ancak uymadıkları cihazları belirtmeyi teklif edecek, bu nedenle "İleri" ye tıklayın. "Sihirbaz" VPN hakkında soru sorduğunda, "Sanal özel ağlara izin ver"de durun.

- Yetkilendirme parametrelerinin girilmesi. "Sihirbaz", sanal özel ağa girmesine izin verilen kullanıcıları seçmeyi önerir. Seçin ve "Ekle" düğmesini tıklayın. Sihirbaz tarafından istendiğinde, yeni kullanıcı adını ve şifreyi girin.

- TCP / IP protokollerini yapılandırın. Protokol listesinden uygun öğeyi seçin ve "Özellikler" düğmesine tıklayın. İstemcinin yerel ağa erişebilmesi için "Arayanların yerel ağa erişmesine izin ver" seçeneğini etkinleştirin. Ardından, bağlı katılımcıların kullanabileceği IP adresleri aralığını belirleyin.

Kurulum ve çalıştırma sorunlarını giderme

VPN başlangıcına genellikle hatalar eşlik eder. Makine bunları üç basamaklı olarak bildirir. Bu nedenle, dijital değeri 6 ** olan hatalar ağın çalışma durumunu gösterir, ancak girilen bilgileri kontrol etmeniz gerekir. Bu, iletişim protokolünün türünü, şifresini ve adını ifade eder. Kod 7 **, bağlantı ayarlarında hataların varlığı hakkında bilgi verir. Kod 8 **, ağ yapılandırma sorunlarını veya banal İnternet bağlantısı eksikliğiyle ilişkili sorunları gizler.

Şimdi yaygın hatalara ve bunların nasıl düzeltileceğine bir göz atalım.

Hata 807

Bu hata, bağlantısı kesilmiş bir ağ bağlantısını gösterir. Yaygın bir neden, İnternet kalitesinin düşük olması veya sunucu tıkanıklığı nedeniyle trafik iletimindeki sorunlardır.

Sistem 807 hatasını bu şekilde bildirir

Sistem 807 hatasını bu şekilde bildirir

Sorunu çözmek için birçok seçenek var. VPN bağlantısını yeniden oluşturmayı deneyin. Yardım etmedi? Bu, KB958869 sistemini silmek veya daha iyisi, önceki durumuna geri yüklemek anlamına gelir. Yine başarısız mı oldu? Ardından bağlantı türünü otomatik işlevden "PPTP"ye değiştirin. 807 hatasının bir güvenlik duvarı / güvenlik duvarı tarafından engellenirken de oluştuğunu unutmayın, bu nedenle bunları devre dışı bırakmayı deneyin.

Hata 868

VPN bağlantı noktalarının arızalanmasından bahsediyoruz. Bağlantının kesilmesi genellikle geçersiz bir DNS sunucusu adından kaynaklanır. Bu nedenle öncelikle TCP/IP protokolüne bakın. Orada ya DNS adresi yanlış belirtilmiş ya da hiç girilmemiştir.

868 hatası böyle görünüyor

868 hatası böyle görünüyor

LAN bağlantısının durumunu belirleyin. "Ağ Bağlantıları" sekmesinde, şu adımları sırayla izleyin: "Başlat" => "Denetim Masası" => "Ağ ve İnternet" => "Ağ Kontrol Merkezi" => "Adaptör ayarlarındaki değişiklikler". Keşfedilen kusur, diğer eylemleri belirleyecektir.

Bu nedenle, yerel ağ bağlantısı yoksa VPN ile bağlanın. Sonuç yok? Kablonun çalışıp çalışmadığını kontrol edin. Devre dışı bırakırsanız, ilgili simgede kırmızı çarpı ile mavi ekranlar görürsünüz. Bağlantıyı kesmek için önce sağ tıklamayı ve ardından bağlantıyı yeniden bağlamayı deneyin. Yine, hiçbir şey olmadı mı? Ardından aynı "bağlantıyı kes / bağla" işlemini kabloyla (manuel olarak) yapın.

Hata hala mevcut mu? Devam edin ve bağlantıyı test edin. Sağ tuşla açın ve kaç paket gönderildiğini görün - en az 5-7 tane olmalıdır. Sevkiyat daha az sürdüyse veya tamamen boşsa, ekipmanın nasıl çalıştığını öğrenin. "Yönetimsel Araçlar"a şu şekilde gidin: "Başlat" => "Denetim Masası" => "Sistem ve Güvenlik" => "Yönetim Araçları" => "Hizmetler". Hizmetler listesinde DHCP İstemcisi'ni bulun. Sağ tıklama ile yeniden başlatın. Ardından PC'nizi yeniden başlatın.

Çalışmayan durumun nedeni 53 numaralı bağlantı noktasının engellenmesidir. Aşırı dikkatiniz sadece acımasız bir şaka yaptı - güvenlik sistemini kesinlikle her şeye izin vermeyecek şekilde kendiniz programladınız. Bu konuda port 53'ün engellenip engellenmediğinin kontrol edilmesi tavsiye edilir.Port açık diyor olsa bile bu bağlantının devam ettiği anlamına gelmez. Bu sadece bağlanmaya hazır olma durumunu ifade eder. TCP ve UDP protokolünde 53 numaralı bağlantı noktası için bir İzin Verme Kuralı oluşturmanız yeterlidir. Sonuç yok? O zaman en azına başvurmanız gerekir, yani Windows'u yeniden yükleyin.

Videoyu mutlaka izleyin detaylı talimatlar limanın açılması. Ayrıca bağlantı noktası bağlantı hatalarının nasıl düzeltileceğini de gösterir.

Video: yerel ağda bir bağlantı noktası açın

Hatalar 734 ve 741

Hata 734, PPP Bağlantı Kontrol Protokolü kesintiye uğradığında oluşur ve 741 hatası, makinenin bu tür şifrelemeyi tanımamasından kaynaklanır.

Hata 734 basit bir algoritma ile düzeltildi

Hata 734 basit bir algoritma ile düzeltildi

Basit eylemler durumu düzeltmeye yardımcı olacaktır. VPN'deki sol düğmeyi çift tıklayın ve Özellikler'i ve ardından Güvenlik'i açın ve Veri Şifreleme Gerekli'nin işaretini kaldırın. Niyetinizi onaylayın.

Bu, bir VPN başlatırken ortaya çıkan sorunların sadece küçük bir kısmıdır, ancak neredeyse hepsi oldukça basit ve fazla zaman harcamadan çözülebilir.

OpenVPN nedir

En popüler özel ağ çözümü OpenVPN'dir. Ana avantaj, trafik sıkıştırıldığından ekonomidir. Programın eksiklikleri arasında, şimdi ilgileneceğimiz kurulumun karmaşıklığı var.

OpenVPN, bir VPN bağlantısı kurmak için özel bir programdır. Doğal olarak, önce bilgisayarınıza yüklemeniz gerekir. İndirme dosyasını programın resmi web sitesinden almak daha iyidir:

Yükleme işlemi, virüsten koruma yazılımını geçici olarak devre dışı bırakmanız gerekmesi dışında oldukça basittir. Program yüklendiğinde sanal ağ bağdaştırıcısı TAP-Win32 Bağdaştırıcı V9 ve buna ait sürücü sisteme girilir. OpenVPN'in görevi, yerel eklentinin IP adresini ve maskesini ayarlamaktır.

Her şeyden önce, sağlayıcının size sağlaması gereken yapılandırma dosyasını kopyalamanız gerekir. Verileri C:\Program Files\OpenVPN\config klasörüne kaydedin. İçindeyken, "Ekle" öğesine tıklayın.

OpenVPN yalnızca yönetici haklarıyla çalıştırılmalıdır, aksi takdirde program düzgün çalışmayabilir.İşletim sistemindeki uyumluluk özelliklerini değiştirdiğinizden emin olun. OpenVPN'de Özellikler'i açın, Uyumluluk öğesini bulun ve Bu programı yönetici olarak çalıştır'ı işaretleyin. Ardından "Tamam"a tıklayarak işlemlerinizi onaylayın. Bağlantı günlüğü penceresi görünmelidir.

Tüm adımları doğru izlediyseniz, Windows 7 için OpenVPN protokolü aracılığıyla VPN kurulumu başarılı olmuştur. Herhangi bir zorluğun var mı? Ekran görüntülerine bakın adım adım talimatlar VPN ayarlarını ve kısa bir videoyu açın.

Programı adım adım kurduk (fotoğraf)

Yapılandırma dosyasını C: Program FilesOpenVPNconfig klasörüne kopyalayın

Erişim isteğini onaylayın

Open VNP'yi yönetici olarak çalıştırın: "Başlat" a gidin ve OpenVPN kısayoluna sağ tıklayın, "Özellikler"i seçin

Tepside (sağ köşede) program menüsünü açın ve "Bağlan" ı seçin

Bağlantı günlüğünün içeriğini içeren bir pencere açılacaktır

Video: OpenVPN GUI'yi Yükleme

IPSec VPN'i Yapılandırma

IPSec standardı, IP protokolünün güvenliğini güçlendirmek için özel olarak tasarlanmıştır. Kimlik doğrulamasını (kimlik doğrulama) doğrulamanızı sağlar ve ayrıca IP paketlerinin bütünlüğünü ve şifrelemesini kontrol eder. IPsec, güvenli anahtar değişimi için protokoller içerir:

- RFC 2401 IPSec,

- RFC 2402 AH,

- RFC 2406ESP,

- RFC 2409 IKE.

IPsec kullanarak nasıl VPN kurabileceğiniz, adım adım rehber altında.

- "Denetim Masası"nda "Görünüm: Küçük Simgeler"e tıklayın, ardından "Kontrol Merkezi"ne gidin.

- Ardından, "Ağ ayarlarını değiştir" sekmesinde "Yeni bir bağlantı kurma" öğesini bulun.

- "Bir işyerine bağlan" seçeneğine tıklayarak işlemi tamamlayın. "Bir bağlantı veya ağ kur" sekmesinde buna gidin.

- Ardından, makinenize önceden bir VPN kurulup kurulmadığına bağlı olarak hareket edersiniz. Evet ise, açılır pencerede "Hayır, yeni bir bağlantı oluşturun ve eylemlerinize devam edin" seçeneğini tıklayın. Değilse, "İnternet bağlantımı kullan" seçeneğini seçin.

- VPN adresinizi eklemeyi unutmayın ve Hedef Adı satırına sunucu adını yazın. İşareti unutma. "Gelecekteki bağlantı için kurulum" sütununu seçin ve adımlarınıza devam edin.

- Ardından, VPN sunucusunda kayıtlı şifrenizi ve kullanıcı adınızı ekleyin. Açılan pencerede bağlantıya onay verin.

- Ardından, "Ağ ve Paylaşım Merkezi"nde adaptör ayarlarını değiştirin.

- Son olarak, "VPN Türü"nü seçin. Bu IPsec VPN'dir. Elbette, şifrelemenin isteğe bağlı olduğunu unutmayın. IPsec'e VPN kanalı hazır!

IPsec VPN ile ilgili konunun sonunda, VPN'nin sahip olduğu iki dezavantaj göz önüne alındığında, programın faydasını vurgulamak istiyorum. İlk ve en ciddi olanı, PPTP protokolünün güvenlik açığıdır. Tek faktörlü kimlik doğrulamanın güvenilirliğinin eksikliğinden bahsediyoruz. Başka bir deyişle, erişim hakkımızı yalnızca bir kullanıcı adı ve şifre ile onayladığımızda. Bu durumda, oturum açma adı veya kullanıcı adı genellikle bilinir ve parola genellikle bir bilgisayar korsanının eline geçer (örneğin, işletim sisteminize bir Truva atı virüsü bulaştığında). Ardından yetkisiz bir kişi yerel ağa tam erişim elde eder. İkinci dezavantaj, bağlantının hesaba erişim kazanan aynı saldırgan tarafından değil, güvenilir bir kullanıcı tarafından yapıldığını doğrulamanın bir yolu olmamasıdır.

Video: iki Mikrotik yönlendirici arasında bir IPsec tüneli yapılandırma

Şimdi, kullanıcı, biliyorsunuz, hepsi değilse de, VPN bağlantısına dayalı kendi tam teşekküllü ve tamamen güvenli sanal ağınızı oluşturmak ve yapılandırmak için temel adımlar. Windows ortamı 7. Ayrıca OpenVPN ve IPsec VNP programlarının nasıl düzgün şekilde yapılandırılacağını da öğrendiniz. İçiniz rahat olsun, özel bir sunucu normal bir sunucuyla aynı tam bağlantıyı garanti eder. Bilgisayarınız bir VPN ile şifrelenmemiş bir kanal arasındaki farkı fark etmeyecektir, ancak dijital çalışmanızın güvenliği birkaç kat artırılmıştır.